gabizinha

3.4K posts

🚨MIT researchers have mathematically proven that ChatGPT’s built-in sycophancy creates a phenomenon they call “delusional spiraling.” You ask it something, it agrees. You ask again, and it agrees even harder until you end up believing things that are flat-out false and you can’t tell it’s happening. The model is literally trained on human feedback that rewards agreement. Real-world fallout includes one man who spent 300 hours convinced he invented a world-changing math formula, and a UCSF psychiatrist who hospitalized 12 patients for chatbot-linked psychosis in a single year. Source: @heynavtoor

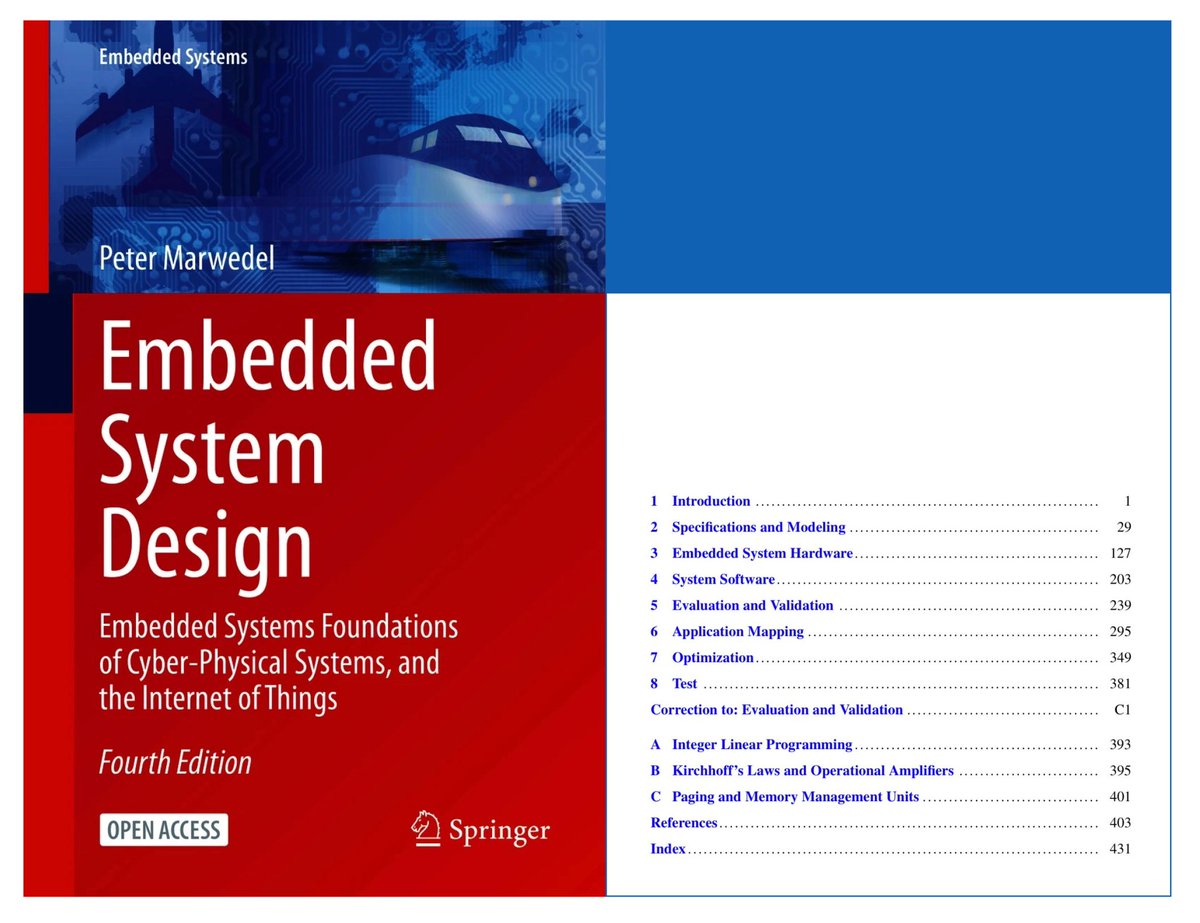

Don’t ever limit yourself... you can learn anything.

pessoal de sec/entende de docker isso consegue afetar o host que está rodando o docker? fiquei nessa duvida supondo que há algum volume atrelado com o host, sei la

“Uma mulher não é apenas menstruação, útero e genitália.” Hilton, Erika

TEM MAIS UM! há 30 minutos vazou o código INTEIRO do Claude Code por um vazamento de map file dentro do NPM um desenvolvedor desconhecido disponibilizou um zip aqui …a8527898604c1bbb12468b1581d95e.r2.dev/src.zip 🚨FAÇA O DOWNLOAD DESSES ARQUIVOS POR SUA PRÓPRIA CONTA E RISCO 🚨

🚨 CRITICAL: Active supply chain attack on axios -- one of npm's most depended-on packages. The latest axios@1.14.1 now pulls in plain-crypto-js@4.2.1, a package that did not exist before today. This is a live compromise. This is textbook supply chain installer malware. axios has 100M+ weekly downloads. Every npm install pulling the latest version is potentially compromised right now. Socket AI analysis confirms this is malware. plain-crypto-js is an obfuscated dropper/loader that: • Deobfuscates embedded payloads and operational strings at runtime • Dynamically loads fs, os, and execSync to evade static analysis • Executes decoded shell commands • Stages and copies payload files into OS temp and Windows ProgramData directories • Deletes and renames artifacts post-execution to destroy forensic evidence If you use axios, pin your version immediately and audit your lockfiles. Do not upgrade.

tá aqui um resumo da terça-feira MAIS AGITADA de 2026 se você gosta de tecnologia - o axios amanheceu com uma vulnerabilidade de RTA nas versões 1.14.1 e 0.30.4 da lib - a codebase do Claude Code VAZOU pq pusharam o sourcemap pro npm mais info abaixo 👇

a codebase do Claude Code vazou faz 1 hora e o cara já criou uma documentação completa de como o código funciona eu ADORO essa comunidade link no comment

TEM MAIS UM! há 30 minutos vazou o código INTEIRO do Claude Code por um vazamento de map file dentro do NPM um desenvolvedor desconhecido disponibilizou um zip aqui …a8527898604c1bbb12468b1581d95e.r2.dev/src.zip 🚨FAÇA O DOWNLOAD DESSES ARQUIVOS POR SUA PRÓPRIA CONTA E RISCO 🚨