Nawaf retweetet

Nawaf

237 posts

Nawaf retweetet

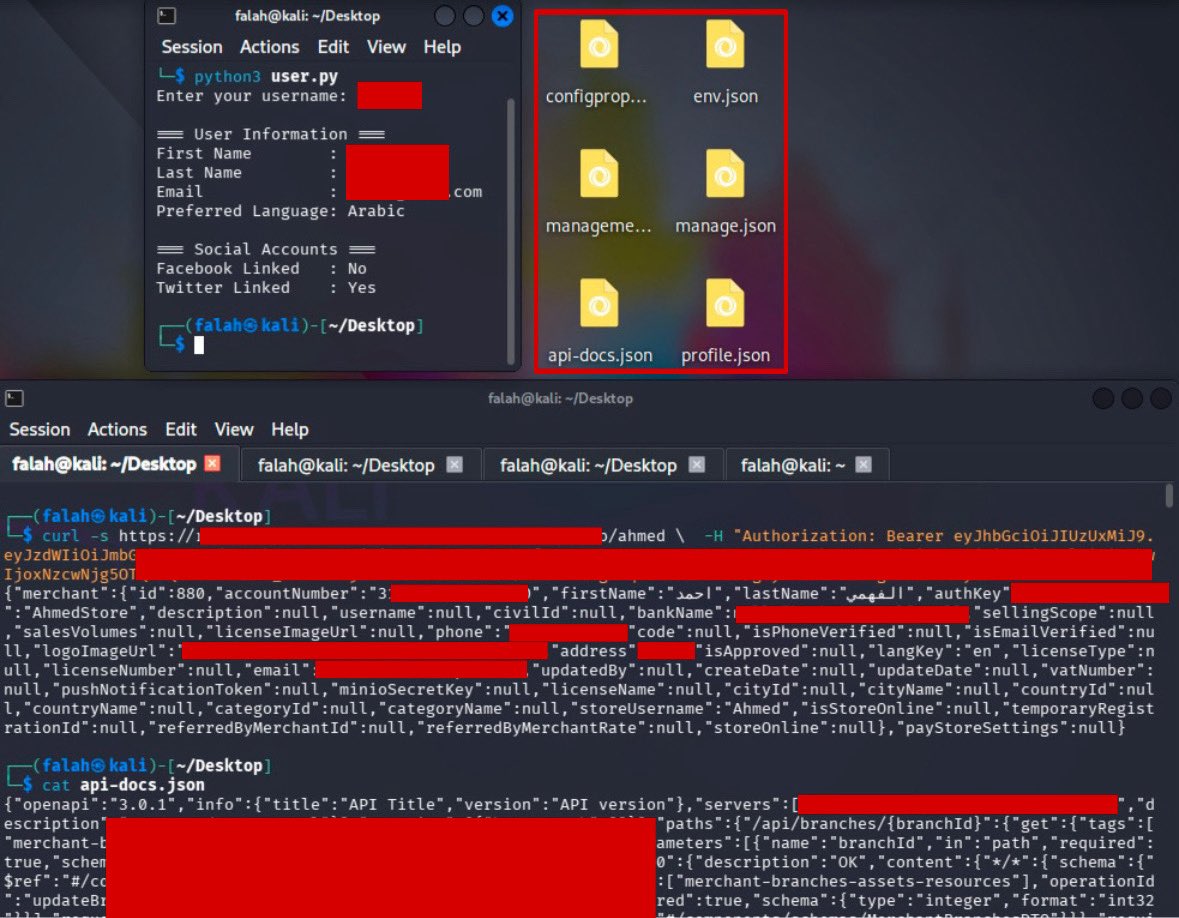

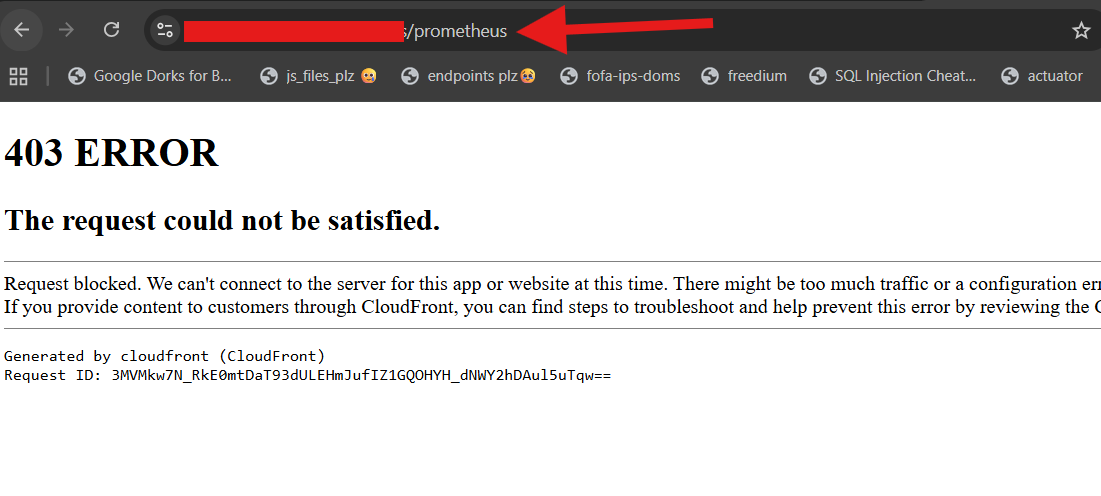

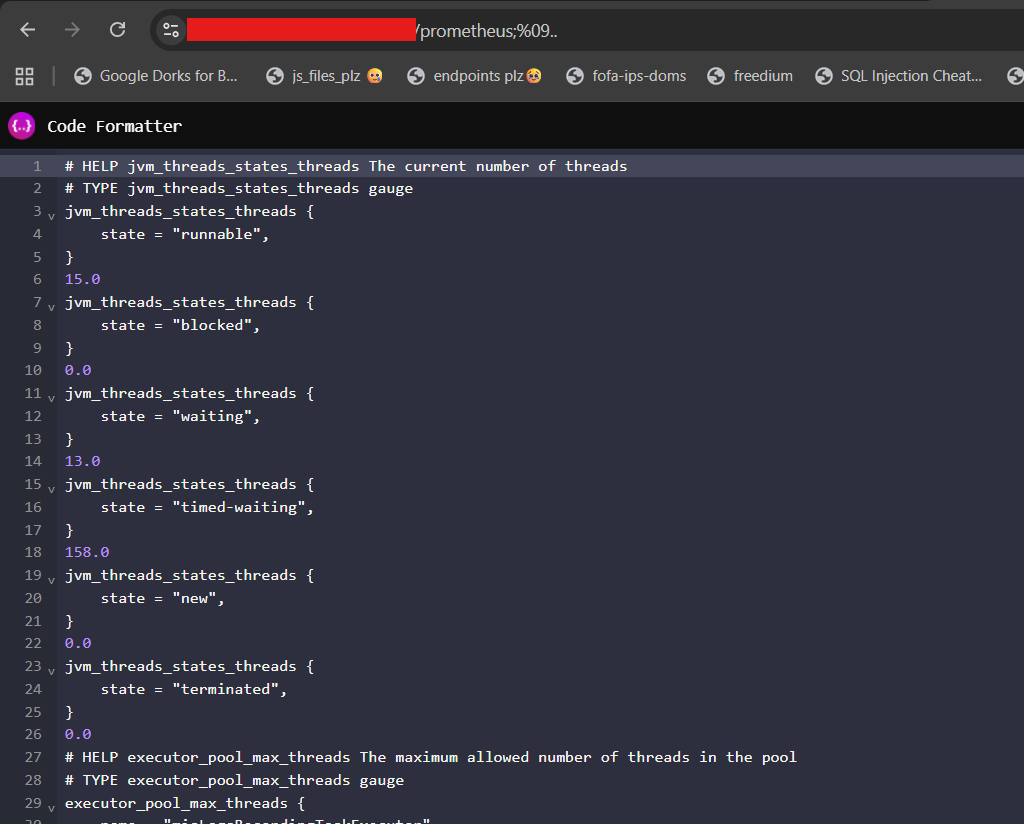

3 Bugs = +7K SAR

مساكم الله بالخير جميعا, بتكلم اليوم عن 3 ثغرات قدرت اكشتفها في احد البرامج

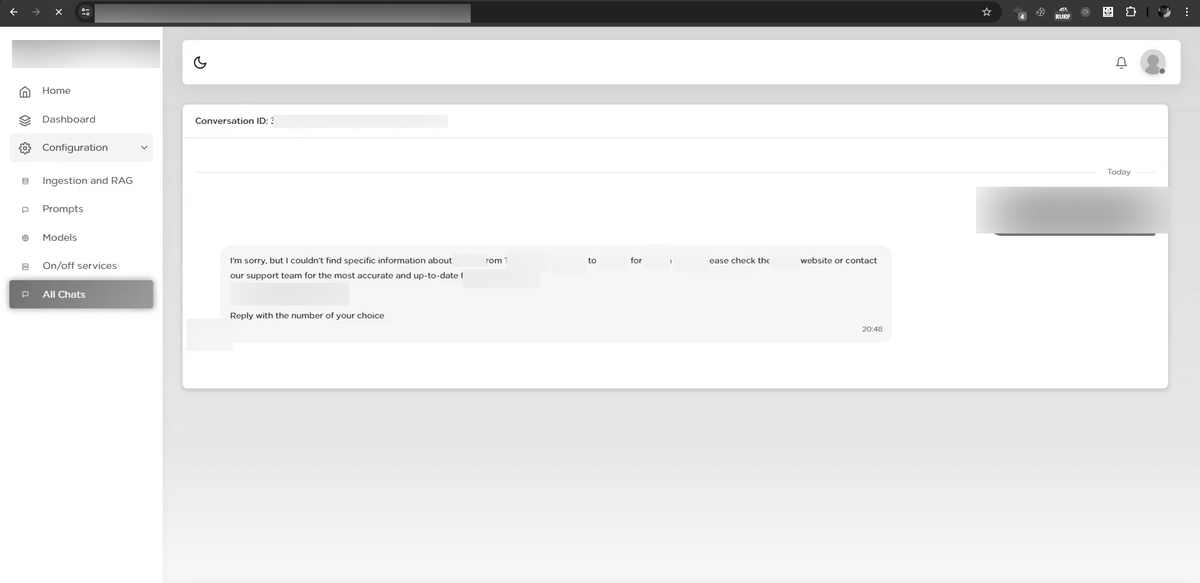

1. Unauthenticated Access to Admin Dashboard Leads to Exposure of +16k Customers Chatbot Messages

بداية الفحص لاحظت ان الدومين كان كبير جدا وبعد التدقيق اكثر اكتشفت انه Backend لأكثر من Product

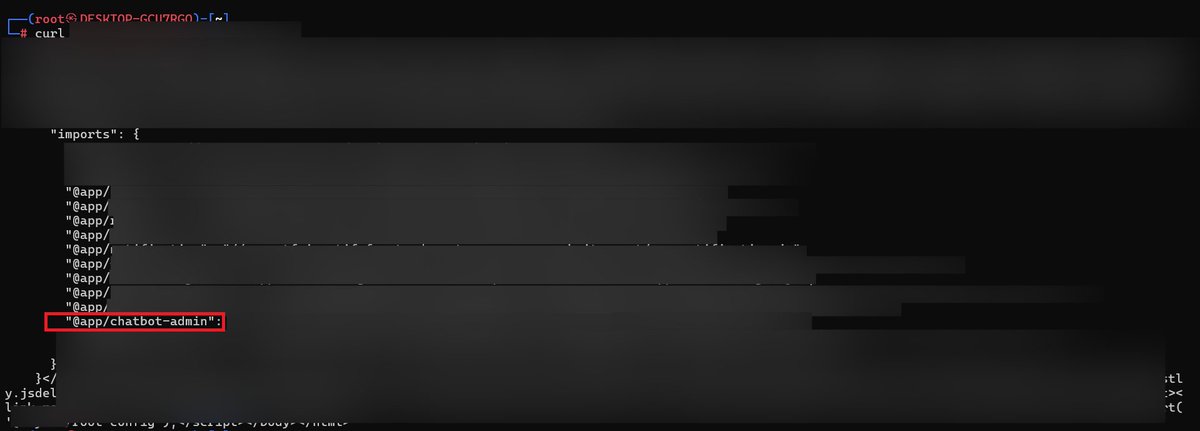

واللي جذبني اكثر هو app بأسم chatbot-admin طيب هل يمديني ادخل بشكل طبيعي ؟

حاولت ادخل للURL بشكل طبيعي

https://www.REDACTED[.]com/chatbot-admin

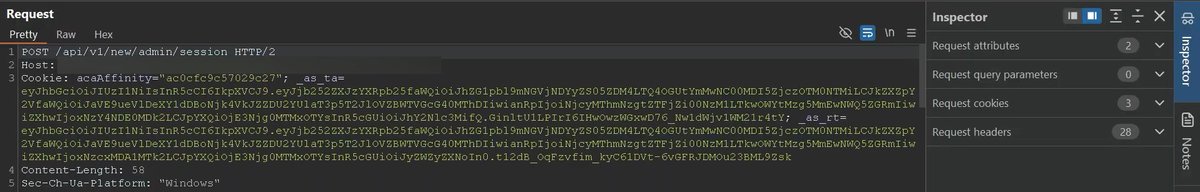

راح يسوي Redirect لصفحة Oauth لكن شفت شيء غريب في الBurp History

الReq كان يعطيني JWT Token, طيب ايش تقصد يا راكان ؟ الbackend يعطيني access طبيعي لانه يعتمد بشكل كامل على الOauth. طيب لو ما ارسل الreq الخاص بالOauth وش راح يصير ؟ فعلا هذا اللي جربته

لو نلاحظ الrequest الاول هو الOauth والreq الثاني يخص الapp نفسه, طيب خلينا نوقف الاول ونرسل الثاني. بالفعل قدرت اوصل للAdmin Panel !

Nawaf retweetet

Nawaf retweetet

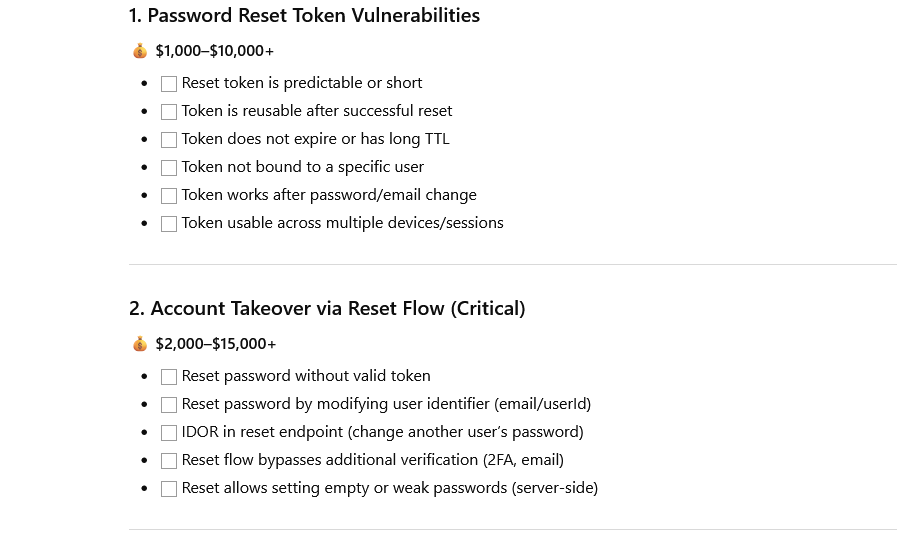

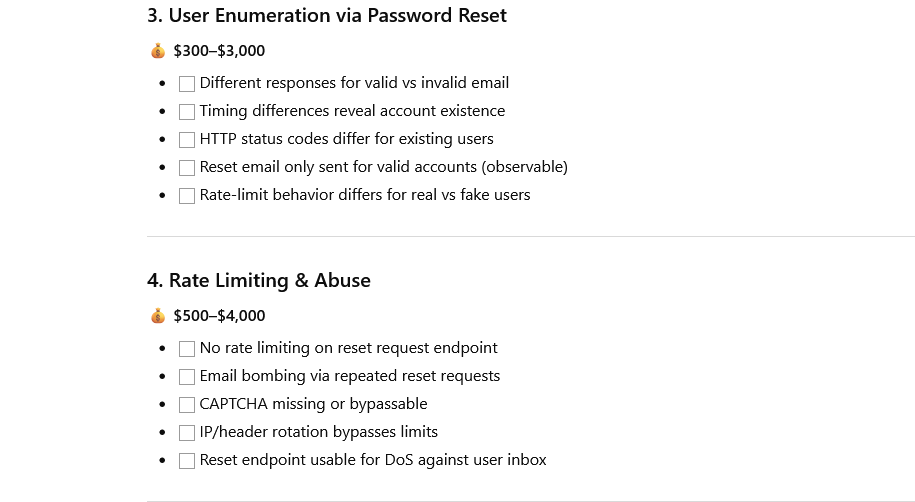

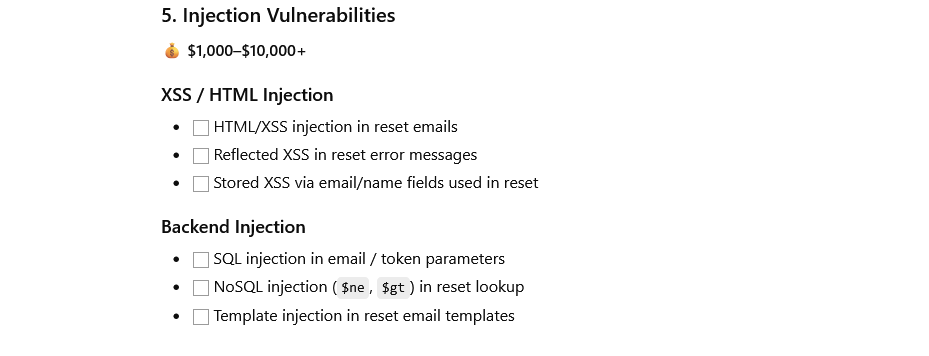

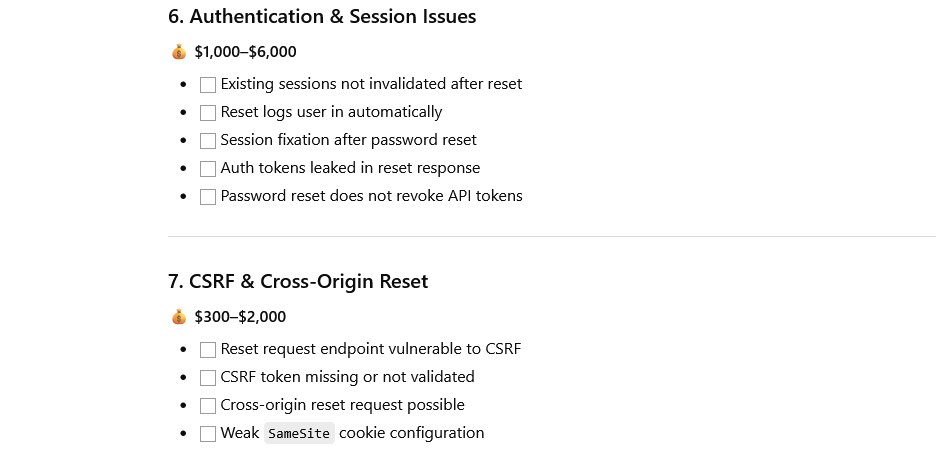

Password reset checklist(*high signal)

Live bug hunting out too!

youtu.be/2UDhNrVHXxw

YouTube

English

Nawaf retweetet

جاك موقع فيه صفحة login ولا فيه اي شي وتحس ان الوضع مقفل بوجهك ؟ لاتوقف تعال اشرح لك :

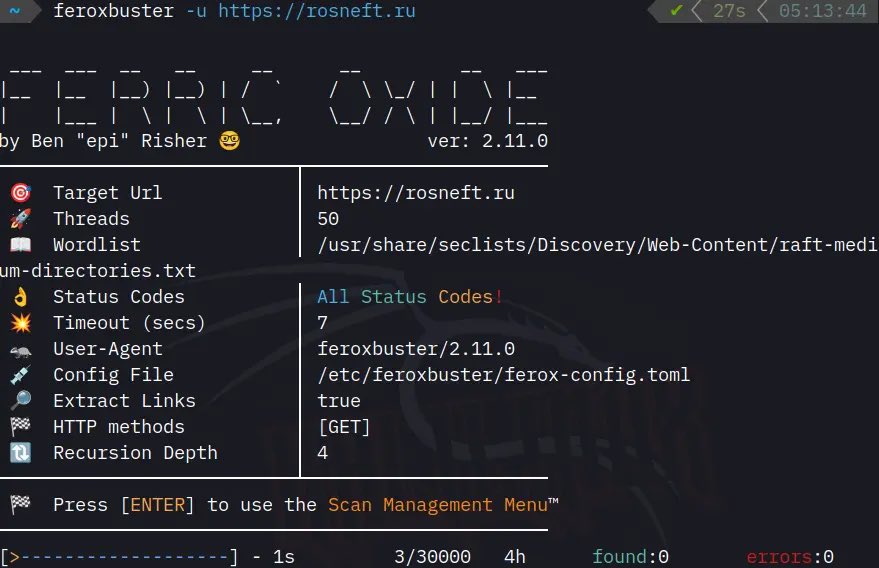

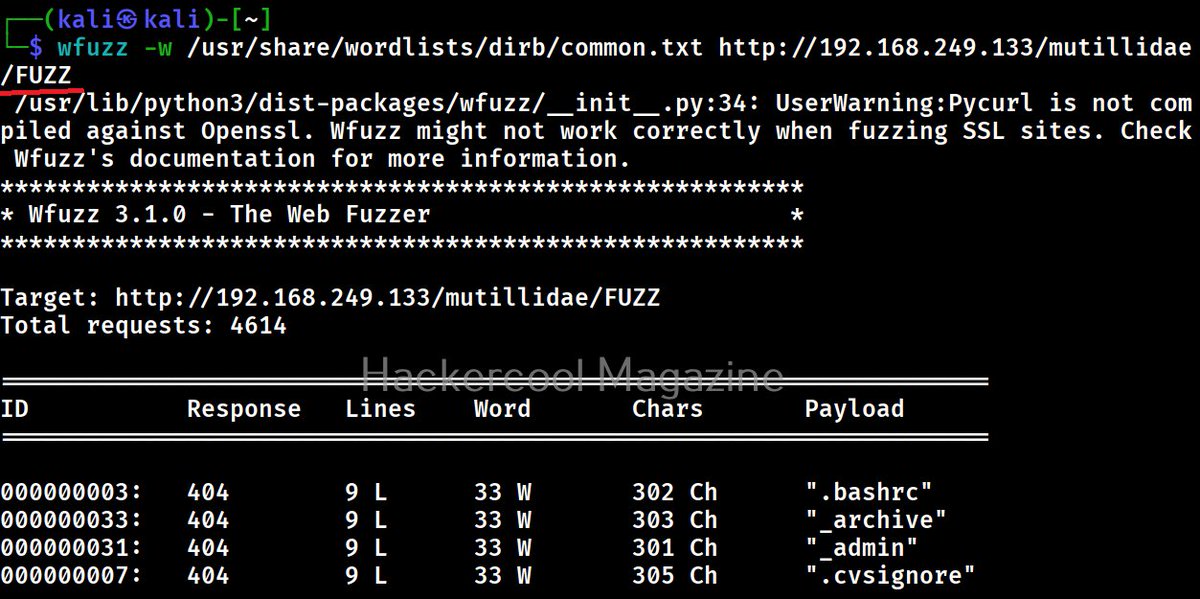

الـ Directory Fuzzing عند الأغلبية هو مجرد: حمل أداة، حط الرابط، اضغط Enter.

هذا شغل "الفحص" العادي لكن

الاحتراف الحقيقي يبدأ لما الأداة تعطيك 404 وأنت متأكد إن فيه شيء هنا.

في هذا الثريد بتكلم عن الفرق بين Fuzzing العادي والاحترافي، ومتى تستخدم Feroxbuster ومتى تنتقل Wfuzz.

العربية

Nawaf retweetet

Stop just finding subdomains. Start finding endpoints. 🕸️

Recon doesn't end with a list of domains. By piping subfinder and httpx into katana, you can automatically crawl and map out the entire attack surface of a target in seconds.👇

#Recon #Katana #Subfinder

English

Nawaf retweetet

Nawaf retweetet

Nawaf retweetet

Big #Bugbountytip / #bugbountytips

Google Services Hunting

Google services are amazing, and for bug hunters, it's amazing as well. In some cases, you can get some P1-P2-P3 from these services, such as

Workspaces / Sheets / Groups / Drives / Etc...

In groups: you can access emails / internal data/ credentials

In Sheets, you can access PIIs / Edit access

In Drive: you can access backups/ PII / Etc...

still hard to find and

It was an issue how to make good and at the same time fresh dorks for bug bounty programs

Then I found out that a lot of links have the same path, and it was like this

All Google resources I've found

sites.google.com/a/domain.com/x…

docs.google.com/a/domain.com/x…

groups.google.com/a/domain.com/x…

drive.google.com/a/domain.com/x…

mail.google.com/a/domain.com/x…

spreadsheets.google.com/a/domain.com/x…

spreadsheets0.google.com/a/domain.com/x…

spreadsheets1.google.com/a/domain.com/x…

spreadsheets2.google.com/a/domain.com/x…

spreadsheets3.google.com/a/domain.com/x…

spreadsheets4.google.com/a/domain.com/x…

spreadsheets5.google.com/a/domain.com/x…

spreadsheets6.google.com/a/domain.com/x…

spreadsheets7.google.com/a/domain.com/x…

spreadsheets8.google.com/a/domain.com/x…

UrlScan Dorking:

page.url:"sites.google.com/a/*"

page.url:"docs.google.com/a/*"

You can replace * => the program domain

Google Dorking:

site:sites.google.com/a/* "inurl:/a/"

Or for specific domain

site:sites.google.com/a/* "inurl:/a/domain.com"

GitHub Dorking:

"sites.google.com/a/"

Or for a specific domain

"sites.google.com/a/domain.com"

Shodan Dorking:

"sites.google.com/a"

Web Archive

web.archive.org/cdx/search/cdx…

Don't forget:

It's not just sites.google.com

still you have to look for docs/groups/mail/drive/spreadsheetsX

still working in Google Research and will add more and more soon ......

Happy Hunting♥

#bugbounty

English

Nawaf retweetet

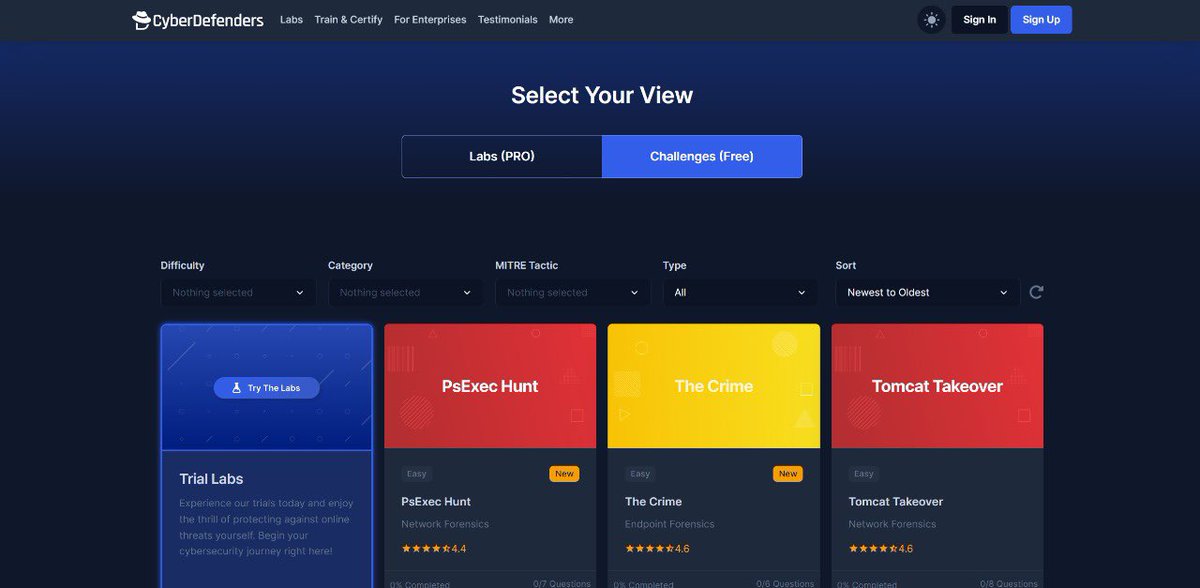

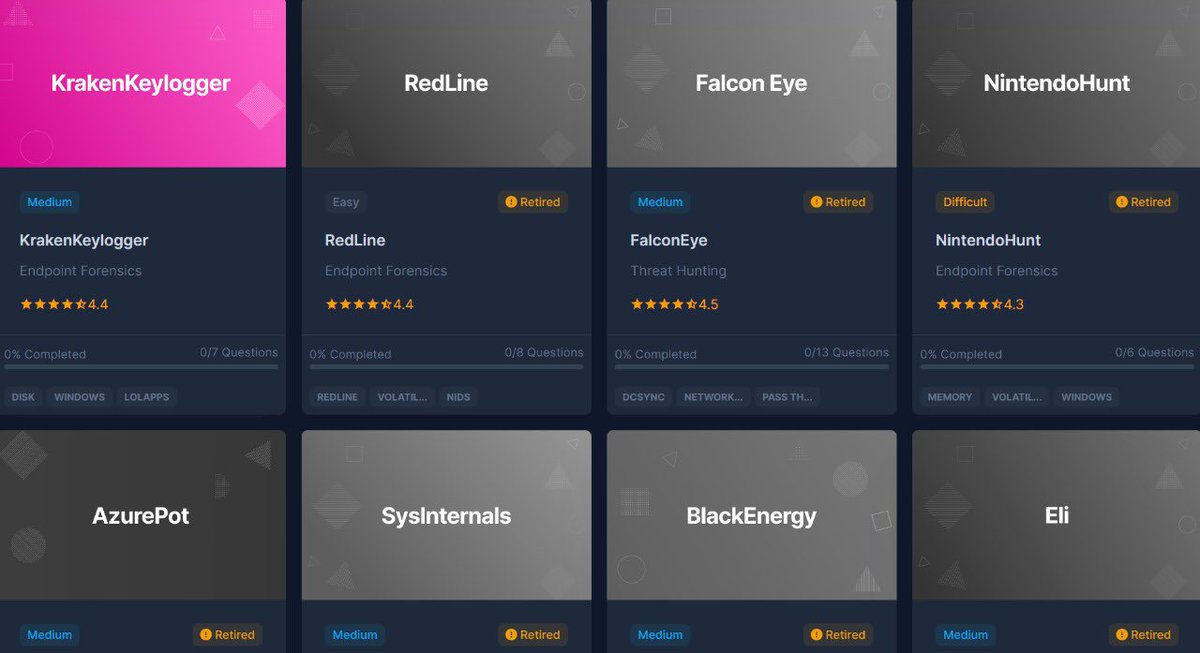

cyberdefenders

منصة تدريب blue team تركز على الجانب الدفاعي ، بهدف توفير مكان لمحللي (SOC) threat hunters و (DFIR) لممارسة وتأكيد مهاراتهم واكتساب المهارات التي تحتاجها

هناك لابات كثيره مجانيه ممكن تطلع عليها

cyberdefenders.org

العربية

Nawaf retweetet

اطلقت مشروع Pentesting0x

في Github مخصص للمحتوى التعليمي في الامن السيبراني 🔥

بسم الله اول اداة نبدأ فيها Ffuf

هذي السلايدات :

github.com/sudobyter-hub/…

لايك ورتويت عشان الكل يستفيد🤩

#bugbountytips

#bugbounty

العربية