Angehefteter Tweet

RIFFSEC

1.2K posts

RIFFSEC

@getriffsec

Threat Detection & Response Solutions Kontakt: hello/at/riffsec.com

Polska Beigetreten Temmuz 2020

46 Folgt2.9K Follower

💎 RS raport: Fałszywe inwestycje

Czytaliście już nasz najnowszy raport? Nie? To może wolicie posłuchać podcastu?

Zapraszamy do #Techstorie w @Radio_TOK_FM! Niezawodne @j_sosnowska i @sylvcz przez ponad 50 minut omawiają jak działają fabryki oszustw inwestycyjnych od środka!

📻 Posłuchaj podcastu:

📻 youtube.com/watch?v=1ChJDO…

👉 Jeżeli wolicie czytać to:

👉 riffsec.com/fake-invest202…

YouTube

Polski

@tfuj_pamperek Przepraszamy! Ale uznaliśmy, że raport, który porusza temat deep faków i taka grafika to jednak i troszkę zabawne i może troszkę przez takie posty zasięgowe :)

Polski

💎 RS raport: Fałszywe inwestycje

Fałszywe inwestycje to nie pojedynczy scam i przypadkowy telefon. To pełny, wieloetapowy model działania, który zaczyna się od reklamy, a kończy na call center, zdalnym dostępie do urządzenia i próbą ponownego oszukania tej samej ofiary.

Właśnie opublikowaliśmy raport pokazujący ten schemat od środka:

➡️ Reklama / clickbait

➡️ Zbieranie leadów (formularze, fake landing pages)

➡️ Call center / „broker”

➡️ Zdalny dostęp do urządzenia (AnyDesk, TeamViewer, etc.)

➡️ Retargeting ofiary (ponowne próby wyłudzenia)

👉 Po polsku, do pobrania za darmo.

👉 riffsec.com/fake-invest202…

W środku jest 47 stron materiału CTI opartego na danych z kanałów przestępczych, dark webu i zamkniętych grup Telegram. Są screeny, tłumaczenia, przykłady deepfake, analiza sprzedaży leadów, przestępczych CRMów, call center i nadużyć legalnych narzędzi takich jak TeamViewer, AnyDesk czy screen share w WhatsApp.

Raport wyszedł spod ręki @Ags76042421 oraz @AdamLangePL. W środku komentarze: Agnieszki Gryszczyńskiej, @TomaszJaroszek, @adamhaertle, @mjbroniarz, oraz @KrzysztofZelin1

To nie jest raport o samych reklamach. To raport o infrastrukturze, procesach i skali. Czyli o tym, jak działają „korporacje leadowe”, jak wygląda rynek danych ofiar i jak przestępcy skalują ten model w różnych krajach Europy.

👉 Po polsku, do pobrania za darmo.

👉 riffsec.com/fake-invest202…

Źródła: RIFFSEC

Polski

@getriffsec Czy KTOKOLWIEK spojrzał na to, zanim wrzuciliście do sieci ten AI slop?🤢

Polski

🚨 Dwa incydenty, jeden problem

Holenderskie szpitale na chwilę wracają do papieru po ataku na ChipSoft, a równolegle wyciek u Anodot pokazuje, jak jeden vendor może otworzyć dostęp do dziesiątek usług klientów. Dwa różne przypadki, ten sam efekt: utrata kontroli nad danymi i operacjami.

➡️ ChipSoft

Dostawca systemów medycznych dla szpitali w Netherlandach został trafiony ransomware, co bezpośrednio przełożyło się na dostępność usług zdrowotnych. Placówki straciły dostęp do bieżących danych pacjentów, w tym historii leczenia, leków i alergii, a systemy przestały przyjmować nowe wpisy.

W praktyce oznacza to powrót do papierowej dokumentacji, odwoływanie części zabiegów oraz ograniczenie możliwości obsługi nagłych przypadków. Część środowisk działa w trybie degradacji, ale w wielu miejscach mamy do czynienia z pełnym paraliżem operacyjnym.

➡️ Anodot

Kompromitacja dostawcy analityki i integracji danych uderza w klientów poprzez jego własne konektory i dostęp do środowisk. Atakujący uzyskali dostęp do tokenów oraz integracji wykorzystywanych do łączenia usług takich jak AWS, Google Cloud, Azure czy Salesforce, co umożliwiło im dalszą eksplorację środowisk klientów.

Potwierdzone przypadki obejmują m.in. Snowflake, gdzie doszło do kradzieży danych i prób wymuszeń. To incydent, który nie zatrzymuje się na jednym systemie, tylko rozlewa się po całym ekosystemie integracji, które vendor utrzymywał.

Źródła: BleepingComputer, International Cyber Digest, komunikaty statusowe

Polski

🐥 Chyba widziałem koteczka?

Czy mieliście czas przed świętami poczytać o tym, że LinkedIn nas śledzi? Nie? To zapraszamy, bo to nie jest jeden artykuł tylko konkretna historia z kilkoma źródłami i konfliktem narracji.

➡️ Fairlinked e.V.

To oni opublikowali raport „BrowserGate” i jako pierwsi postawili zarzut: LinkedIn używa ukrytego JavaScript do skanowania ponad 6 000 rozszerzeń i budowania fingerprintu użytkownika.

➡️ BleepingComputer

Niezależnie sprawdzili temat i potwierdzili technicznie, że taki mechanizm faktycznie działa i wykrywa tysiące rozszerzeń oraz zbiera dane o urządzeniu.

➡️ Cyber Security News

Nagłośniły sprawę i wskazały możliwe konsekwencje, w tym profilowanie użytkowników i potencjalne problemy regulacyjne. Badacze prywatności komentujący sprawę zwracają uwagę, że lista rozszerzeń może ujawniać informacje o pracy, narzędziach czy zainteresowaniach, co otwiera drogę do wniosków o użytkowniku.

🐱 LinkedIn

Nie zaprzecza skanowaniu i tłumaczy je walką z botami oraz scrapingiem, jednocześnie podważając część zarzutów dotyczących wykorzystania danych.

Czy wytłumaczenie ma sens? Tak. Czy należy ufać BógTechom, że te dane później nie są ponownie wykorzystywane? ... ;)

Polski

🚨 MS Defender 0day

Święta, święta... w sieci pojawił się pełny PoC exploita „BlueHammer”, który uderza bezpośrednio w mechanizm aktualizacji Windows Defender.

➡️ exploit uderza w mechanizm aktualizacji sygnatur Defendera

➡️ wykorzystuje RPC Defendera do uruchomienia procesu jako SYSTEM

➡️ łączy NTFS junctions + race condition do przejęcia ścieżek

➡️ finalnie daje privilege escalation lub bypass zabezpieczeń

Autor wrzucił publicznie działający PoC wraz z repozytorium, a na moment publikacji podatność pozostaje bez patcha. Co istotne, exploit bazuje wyłącznie na natywnych mechanizmach Windowsa, bez potrzeby zewnętrznych komponentów.

👉 Repo do testów:

👉 github.com/Nightmare-Ecli…

Źródła: IntCyberDigest, GitHub Nightmare-Eclipse

ps. W piątek pisaliśmy tez o tym jak Qilin atkauje EDRy poprzez bibliotekę DLL. Warto poczytać: linkedin.com/feed/update/ur…

Polski

Ważny kontekst: te pieniądze nie są przepalane w "zachodni sposób" na rolexy, sportowe samochody i drogi alkohol.

Korea Północna w ten sposób finansuje swój program atomowy, wywiad zagraniczny, siatki firm omijających sankcje, etc.

Dresiarz z sąsiedniego osiedla kroi dzieciaki z kieszonkowego, bejsbolem. Zamiast je przepijać, opłaca kolejnych dresiarzy i kupuje broń palną. Pytanie: w jakiej pozycji będzie za 20 lat?

Polski

🕵️ 2 mld USD i liczymy dalej...

Północnokoreańscy operatorzy nie zwalniają. Według danych Chainalysis w 2025 roku ukradli ok. 2,02 mld USD w kryptowalutach, zwiększając rok do roku skalę o ponad 50%. Ten wynik nie wynika z większej liczby ataków, tylko z ich skuteczności i sposobu działania.

Sześć dni temu ujawniono incydent w krypto, który ma szansę być szeroko opisywany w tym roku. Z projektu DeFi wyprowadzono setki milionów dolarów, a wszystko wskazuje na to, że nie chodziło o błąd w smart kontrakcie, tylko dobrze przygotowaną operację opartą na ludziach.

Analiza opisana przez Bithub pokazuje, jak to wyglądało w praktyce. Napastnicy najpierw weszli w otoczenie projektu, budowali relacje i przez miesiące funkcjonowali jako wiarygodni partnerzy.

W pewnym momencie wpłacili nawet około 1 mln USD, żeby uwiarygodnić swoją obecność. Równolegle dostarczyli złośliwe repozytorium, które aktywowało payload w środowisku developerskim, a drugi wektor obejmował fałszywą aplikację mobilną zainstalowaną przez członka zespołu.

Dopiero po uzyskaniu odpowiedniego poziomu dostępu doszło do właściwej operacji. Wykorzystano wcześniej przygotowane mechanizmy i podpisane zgody, a sama egzekucja trwała krótko. Środki zostały natychmiast przeniesione między sieciami i rozproszone. Link do całego artykułu Bithub w komentarzu.

To dlatego liczba ataków spada, a ich wartość rośnie. Problemem nie jest już tylko kod, ale to, kto ma dostęp i na jakich zasadach.

Źródła: Chainalysis, Bithub

Polski

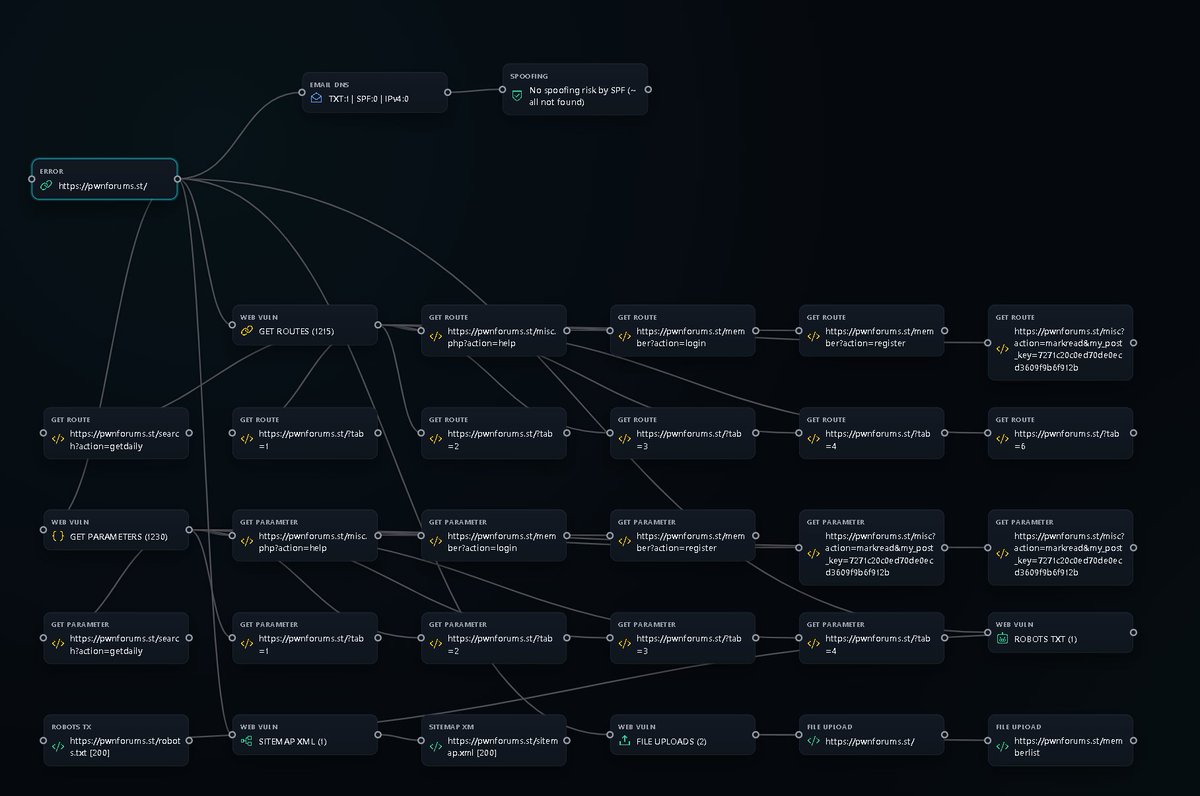

🚨 BreachForums wraca

Po marcowym chaosie wokół BreachForums, wyłączeniu forum, zarzutach exit scamu i restarcie z backupu nie doszło do rozpadu ekosystemu.

Zamiast tego bardzo szybko pojawiło się PwnForums, które wygląda bardziej jak relaunch znanej społeczności niż całkiem nowy projekt.

➡️ za forum mają stać byli moderatorzy

➡️ pojawiają się admini „John” i „Insane”

➡️ baza danych aktualna na 28.03.2026

➡️ dane logowania ponoć bez zmian

➡️ forum działa w clearnecie, jak i w cebulce

Najważniejsze nie jest tu samo uruchomienie nowej domeny. Istotne jest to, że społeczność, struktura i część zaplecza po prostu przenoszą się dalej. Klasyczna hydra...

Źródła: VECERT Analyzer, Keyser Söze, Jeffrey Bardin

Polski

🚨 Święta świętami…

Ja wiem. Już króliczka z życzeniami wstawiliśmy... ale przeczytajcie to. Qilin dorzuca do swojego łańcucha infekcji DLL, która potrafi wyłączyć setki sterowników EDR od praktycznie wszystkich dużych vendorów.

Nie mówimy tu o jednym obejściu czy niszowym tricku. To podejście, w którym EDR staje się pierwszym celem ataku, a nie jego przeszkodą. Gdy monitoring znika, reszta operacji może toczyć się bez większego oporu.

➡️ Malicious msimg32.dll w łańcuchu ataku

➡️ ~300+ driverów EDR na celowniku

➡️ „Widoczność” kończy się zanim atak się zacznie

Po świętach czy jeszcze dzisiaj?

Polski

🕵️ Od CISCO się zaczęło, ale...

Czekaliśmy z opisaniem tej sprawy, żeby zobaczyć, z czego wynikał incydent wokół Cisco. Kolejne godziny i dni sprawiły, że w historia urosła do jednej z ciekawszych układanek supply chain tej wiosny. Szybki snap całej sytuacji:

➡️ 31 marca szerzej wybrzmiał wątek Cisco. Wtedy pojawiły się informacje o naruszeniu środowiska developerskiego firmy, kradzieży kodu źródłowego i dostępie do setek prywatnych repozytoriów.

➡️ Szybko zaczęło być jasne, że Cisco nie jest początkiem tej historii, tylko jedną z najbardziej widocznych ofiar. W tle przewijał się już Trivy, popularny skaner używany w CI/CD, który miał stać się punktem wejścia do przejmowania sekretów z pipeline’ów.

➡️ Nie chodziło o mało istotne dane. Mowa o tokenach, kluczach AWS i dostępie do repozytoriów, czyli dokładnie tym, co pozwala wejść głębiej do środowisk firmowych i poruszać się między kolejnymi systemami.

➡️ W kolejnych dniach sprawa zaczęła się rozszerzać. Obok Cisco pojawiały się też inne nazwy, m.in. Checkmarx i LiteLLM, a całość coraz bardziej wyglądała nie na jeden breach, tylko na szerszą kampanię wymierzoną w ekosystem developerski.

➡️ Za operacją wskazywana jest grupa TeamPCP. Jej model działania wyglądał prosto, ale skutecznie: przejąć sekrety, wykorzystać je ponownie i pivotować do kolejnych środowisk.

➡️ I wtedy dochodzi drugi wątek. Na scenie ojawiają się też twierdzenia ShinyHunters, które zaczyna sugerować, że posiada dane związane z tą sprawą, w tym zasoby z GitHuba, AWS i Salesforce.

➡️ To właśnie tutaj robi się najciekawiej. Na dziś nie ma pełnej jasności, czy ShinyHunters brało udział w samym wejściu, czy raczej próbuje monetyzować dane zdobyte wcześniej przez innych. Publicznie wygląda to bardziej na napięcie między dwiema grupami albo wykorzystanie cudzej operacji niż na jedną, prostą akcję.

Zaczęło się od głośnego przypadku Cisco, ale po dwóch dniach widać już dużo większy obraz: kampanię opartą na przejmowaniu sekretów z CI/CD i wykorzystywaniu zaufanych narzędzi przeciwko ich użytkownikom.

Źródła: BleepingComputer, Arctic Wolf, Cybernews, SOCRadar

Polski

🖼️ Podwójnie zepsute PNG

Kończymy prima aprilis czymś, co na pierwszy rzut oka wygląda banalnie. Bo przecież chodzi tylko o pliki PNG. Problem w tym, że pod spodem nie pęka „obrazek”, tylko bardzo popularna biblioteka libpng, używana do odczytu i przetwarzania grafik w wielu aplikacjach i systemach. 25 marca 2026 opublikowano wersję 1.6.56, która łata dwie luki wysokiej wagi.

➡️ Pierwsza z nich, CVE-2026-33416, to błąd typu use-after-free w obsłudze przezroczystości i palety. Według informacji projektu dotyczy wersji 1.2.1–1.6.55, a sam mechanizm miał siedzieć w kodzie od wielu lat.

➡️ Druga, CVE-2026-33636, obejmuje wersje 1.6.36–1.6.55 i dotyczy out-of-bounds read/write w ścieżce zoptymalizowanej pod ARM/AArch64 Neon przy rozwijaniu palety PNG do RGB lub RGBA.

To dobry przykład, jak łatwo zlekceważyć temat, który brzmi „mało cyber”. Bo nie chodzi tu o to, że ktoś otworzy śmieszny obrazek. Chodzi o to, że biblioteka osadzona głęboko w łańcuchu zależności może prowadzić do crashy aplikacji czy wycieków danych z pamięci

Dlatego warto sprawdzić nie tylko własne systemy, ale też komponenty używane przez aplikacje, biblioteki i obrazy kontenerów.

Źródła: CyberPress, Libpng, NVD

Polski

Chwali post bo dawno nie było :) Po sukcesach z @GrupaPZU czas na kolejny krok. W ramach programu akceleracyjnego z @PocztaPolska rozpoczniemy wdrażanie do skrzynek pocztowych rozpoznawanie ulotek reklamowych.

To rozszerzenie mechanizmu nad którym nasz zespół pracuje od dość dawna czyli funkcji RS phish-checker. Nowe skrzynki pocztowe otrzymają moduł skanujący i automatyczną niszczarkę. Koniec z ulotkami od młodych małżeństw, wymiany okien i podobnych.

Całość działać będzie jak na załączonym video. Pilotaż planowany na nowych osiedlach w miastach powyżej 250 tys. mieszkańców już w czwartym kwartale 2026. Więcej niebawem!

Polski

🚨 Supply chain na Axios

Złośliwe wersje axiosa (1.14.1 i 0.30.4) zostały opublikowane w oficjalnym repozytorium npm i zawierały dodatkową zależność, która wcześniej w ogóle nie istniała (plain-crypto-js).

Na pierwszy rzut oka wygląda to jak standardowy update. Biblioteka dodała nową zależność, w ekosystemie npm to niemalże codzienność.

W praktyce:

zależność była pobierana automatycznie podczas instalacji, wykonywała kod (w fazie postinstall), dociągała payload z serwera C2 i instalowała RAT działający cross-platformowo (Windows / Linux / macOS). Na końcu malware próbował usuwać po sobie ślady.

To klasyczny supply chain attack przez dependency injection, wykonany na dużą skalę. Bo axios to jedna z najczęściej używanych bibliotek w ekosystemie JS (~100 mln pobrań tygodniowo), więc potencjalny zasięg ataku jest... spory.

Wnioski? Atak na łańcuch dostaw to obecnie jeden z bardziej skutecznych, rozwijających się i coraz cześciej wykorzystywanych wektorów wejścia przez atakujących. Zagrożenie, którego nie można pomijać w krajobrazie.

A jeśli masz axios w swoim projekcie, to dobry moment żeby sprawdzić wersję.

źródło: Socked

Polski

🧠 Wszystkie kierunki dozwolone

Najnowszy raport Push Security dobrze porządkuje coś, co w cyberbezpieczeństwie widać już od miesięcy: coraz więcej włamań zaczyna się i kończy w przeglądarce, a celem nie jest samo urządzenie, tylko tożsamość, aktywna sesja i dostęp do usług SaaS. W tym ujęciu przeglądarka przestaje być tylko narzędziem pracy, a staje się jednym z głównych pól walki.

Raport nie opisuje jednego „superataku”, tylko cały zestaw technik, które dziś regularnie pojawiają się w realnych włamaniach.

Chodzi między innymi o:

➡️ phishing AiTM, który przechwytuje nie tylko login i hasło, ale też MFA oraz sesję

➡️ device code phishing, dający napastnikom legalnie wyglądający dostęp do kont i API

➡️ nadużycia OAuth, złośliwe rozszerzenia przeglądarki i credential stuffing

➡️ przejęcia sesji, w których nie trzeba instalować klasycznego malware na stacji ofiary

To wszystko spina się w całość. W ostatnich tygodniach widać nową falę phishingu AiTM wymierzoną w TikTok for Business. Celem nie są tu „fejkowe lajki”, tylko przejęcie kont reklamowych, które potem mogą posłużyć do malvertisingu, oszustw i dalszego rozprowadzania szkodliwych treści.

Do tego dochodzi Tycoon2FA. Na początku marca Europol ogłosił przejęcie 330 domen tej platformy phishingowej, ale późniejsze analizy CrowdStrike pokazały, że aktywność szybko wróciła do wcześniejszych poziomów.

To pokazuje, że nawet skuteczne działania operacyjne przeciw infrastrukturze nie rozwiązują problemu, jeśli sam model ataku nadal jest tani, skalowalny i skuteczny.

Źródła: Cyber Security Portal, PushSecurity, Infosecurity Magazine, The Hacker News, CrowdStrike

Polski