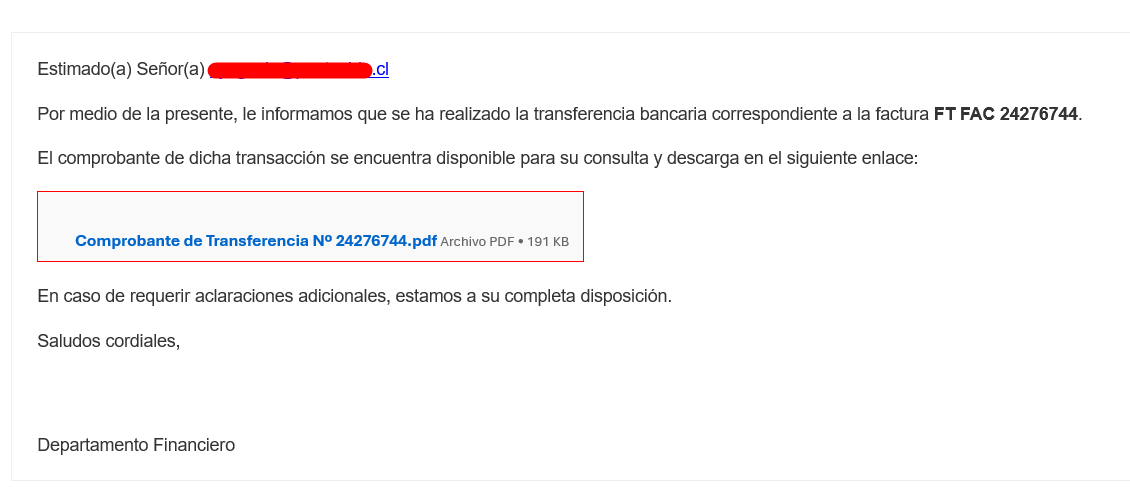

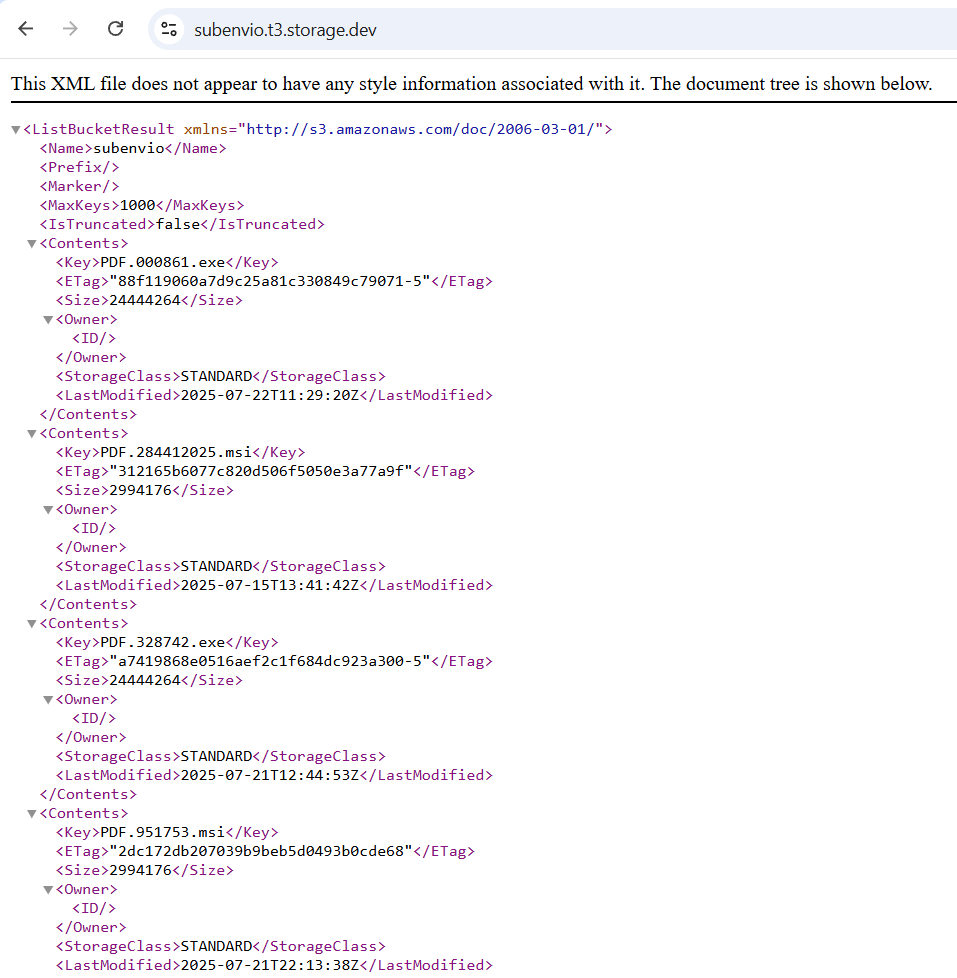

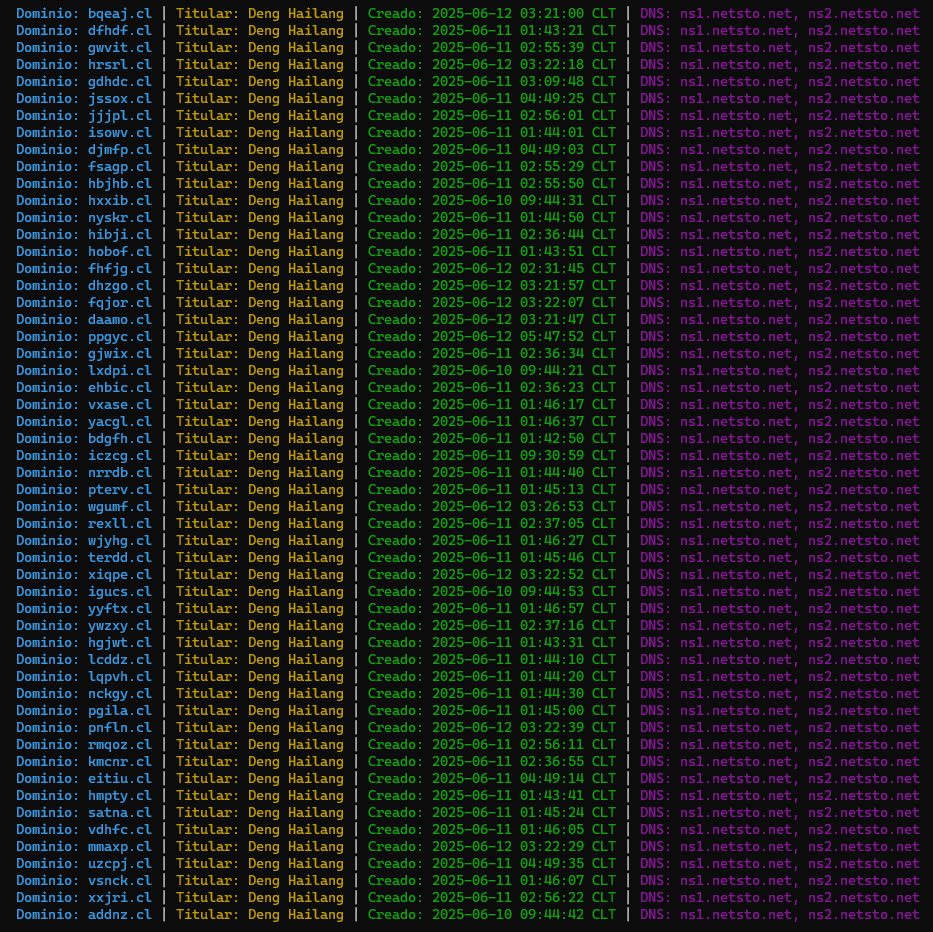

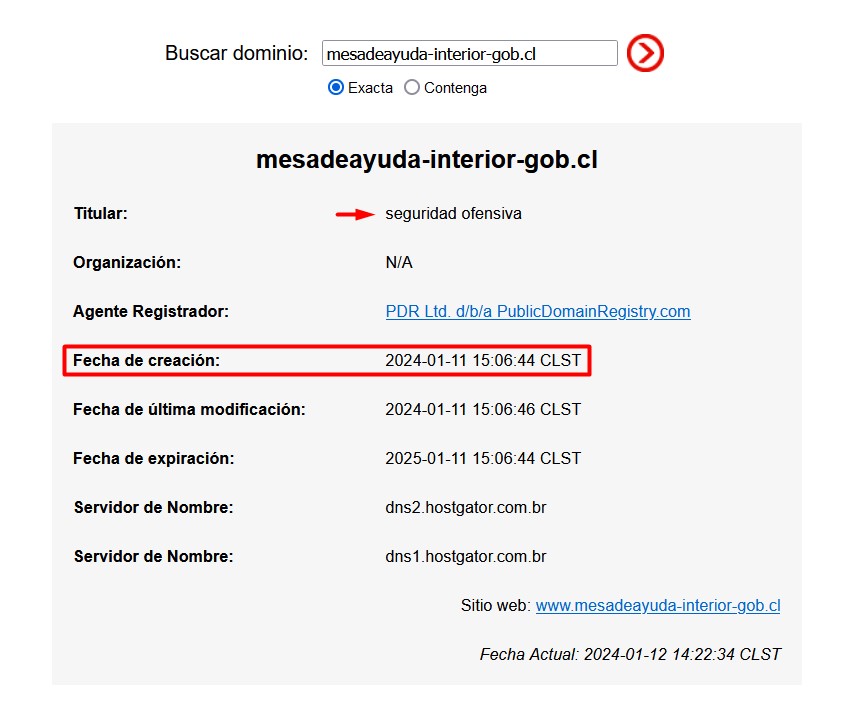

🚨 GRACIAS IA!!! 🤦🏻♂️ → Resultados de Google están recomendando recuperar la ClaveÚnica desde el sitio "oficial" claveunica[.]online. El problema es que ese dominio forma parte de una campaña activa de fraude orientada al robo de identidades digitales en Chile, la cual identificamos y alertamos en diciembre del año pasado desde @Cronup_CyberSec: cronup.com/alerta-de-segu… ⚠️ Adicionalmente, ahora se observa la suplantación de AFP Modelo, algo que no habíamos visto en etapas anteriores de la operación. Esto no es solo un error de indexación, es un riesgo real para miles de personas que confían en los primeros resultados de búsqueda. H/T @Huntr3ssX @goangaar 🎯 / @ANCIChile @AFPModelo