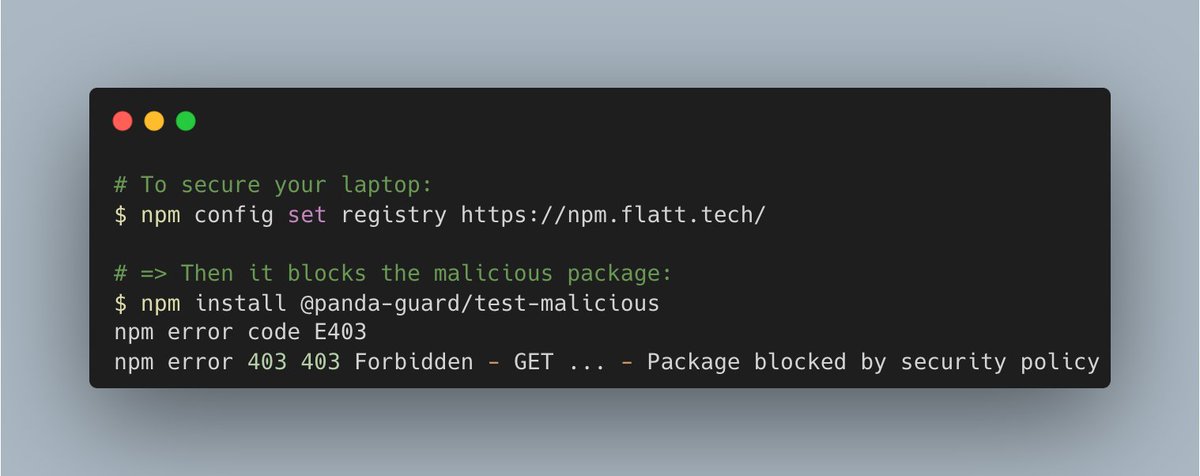

lumin

15K posts

lumin

@lumin

新製品開発と情報セキュリティをやっています。経済産業省主催のCTFチャレンジ優勝。 クローラ/パケットキャプチャ/P2P/リバースエンジニアリング/情報漏えい/暗号解読/商品化/MOT/標的型攻撃/the movie/不正アプリ解析/IoT/暗号通貨セキュリティ/pinja/ドローン撃墜/OSINT/猫の意見

東京都墨田区 Bergabung Haziran 2008

5.2K Mengikuti10K Pengikut

@yuiyui12322 大昔にCで書かれた画像カウンターCGIのバッファオーバーフローの脆弱性を見つけたことある。バイナリが他で公開されていたために任意のコマンドが実行可能でbind shellできた。OSはsolarisだった。

日本語

AIでは解けないCTFイベントを行います。所要時間は6時間で体力も必要です。作問協力者も募集中です。雨天中止なので注意。

springhack2026.peatix.com

日本語

lumin me-retweet

lumin me-retweet

lumin me-retweet

月間1億3,800万DLのPythonライブラリchardetが、AIで丸ごと書き換えられている。

ライセンスはLGPLからMITへ。コード類似度1.3%未満、作業期間5日。

コピーレフトは「書き直すコストの高さ」で守られていた。

この前例が通れば、あらゆるGPLコードが書き換え対象になる。

note.com/joho_no_todai/…

日本語

@lastoresorter @MurayamaNaoki 内部告発事例の結果を見ると「ウ」が技術者個人が犠牲になるので、まずは「イ」の確保が重要なのは確実。

日本語

脅威インテリジェンス界隈での認識ではデータを収集することがインテリジェンスだそうなので、そうなんでしょうね。これではただのデータですのでこの脅威インテリジェンスを提供しているところはインテリジェンスを学び直してくる必要があるのでインテリジェンス教育に需要がありそうです。

やまざきkei5@ymzkei5

情報処理安全確保支援士の講習をようやく受けていたら、「脅威インテリジェンス導入・運用ガイドライン」の紹介があり、SIGINT=「機器やデバイス、システムからのアラートやログ等のデータを収集する方法」となってて驚き。私の中ではもっと軍事/諜報寄りのイメージだった🫢 ipa.go.jp/jinzai/ics/cor…

日本語

lumin me-retweet

lumin me-retweet