PuN

81 posts

PuN

@pun_sec

CTF Enthusiast, Challenge maker and Pentester 👀 I like driving things 🏎️✈️🥽

가입일 Nisan 2014

132 팔로잉103 팔로워

고정된 트윗

👋Hello à tous ceux qui étaient là au CTF de @_barbhack_ 2024 ! Je n'y étais pas physiquement cette année mais le cœur y était ♥️

Pour mes challenges web, je vous ai mis un github avec les sources et les WUs : github.com/pun-private/ba…

Big Up à l'orga et leur énorme travail 👏

Français

Glad to publish a blog post on a critical vulnerability I found some months ago on GLPI, that impacts all default installation under a certain version:

sensepost.com/blog/2025/leak…

We also released a tool that implements some check for known vulnerabilities:

github.com/Orange-Cyberde…

English

PuN 리트윗함

Top 1 with friends && Mass fun ! 😘👌

Merci encore @pun_sec pour tes challs originaux ! 🥰

Et Gg @_sans23 le carry des challs AD de @mpgn_x64 😂

Barbhack@_barbhack_

📣 🔢Gagnants #CTF BarbHack 2024 ! 🥁🥁🥁 🏅PiouPiou 🐥 🥈Synacktivre 🥉Orange Cyberdéfense Et 4èmes : APT34 👏 Félicitations à tous, rdv en 2025 ! #barbhack24 #ctf #winners ▶️ barbhack.fr

Français

The first part of the blog series: #Iconv, set the charset to RCE. We'll use #PHP filters and #CVE-2024-2961 to get a very stable code execution exploit from a file read primitive. #cnext

Ambionics Security@ambionics

Iconv, set the charset to RCE: in the first blog post of this series, @cfreal_ will show a new exploitation vector to get RCE in PHP from a file read primitive, using a bug in iconv() (CVE-2024-2961) ambionics.io/blog/iconv-cve…

English

After a year of tryhard, I'm now OSCP Certified.

Thanks @offsectraining for the amazing journey.

scq.io/pQk3gD4

English

PuN 리트윗함

Tier 6 racing creating unforgettable memories. 0.1s gap at the finish line and excitement on @pun_sec face is why we all race. Congratulations on the top spot at the podium🏆

English

Amazing race with 0.1 finish 😬

Apex Online Racing@ApexOnRacing

Tier 6 Race results and Top 20 Standings after Round 5

English

🚩Bravo aux participants du CTF de @_barbhack_ !

Pour ceux qui le souhaitent, voici les sources et les writeups (en mode torchon) de mes 4 challs web :

github.com/pun-private/wr…

GG à la team Orga pour l'énorme boulot sur l'infra 👏

A très bientôt pour d'autres challs 🤟 !

Français

GG ! Si tu veux plus de détails sur cette technique, voici la recherche sur cette technique : trojansource.codes

(Leur github contient beaucoup d'exemples)

Français

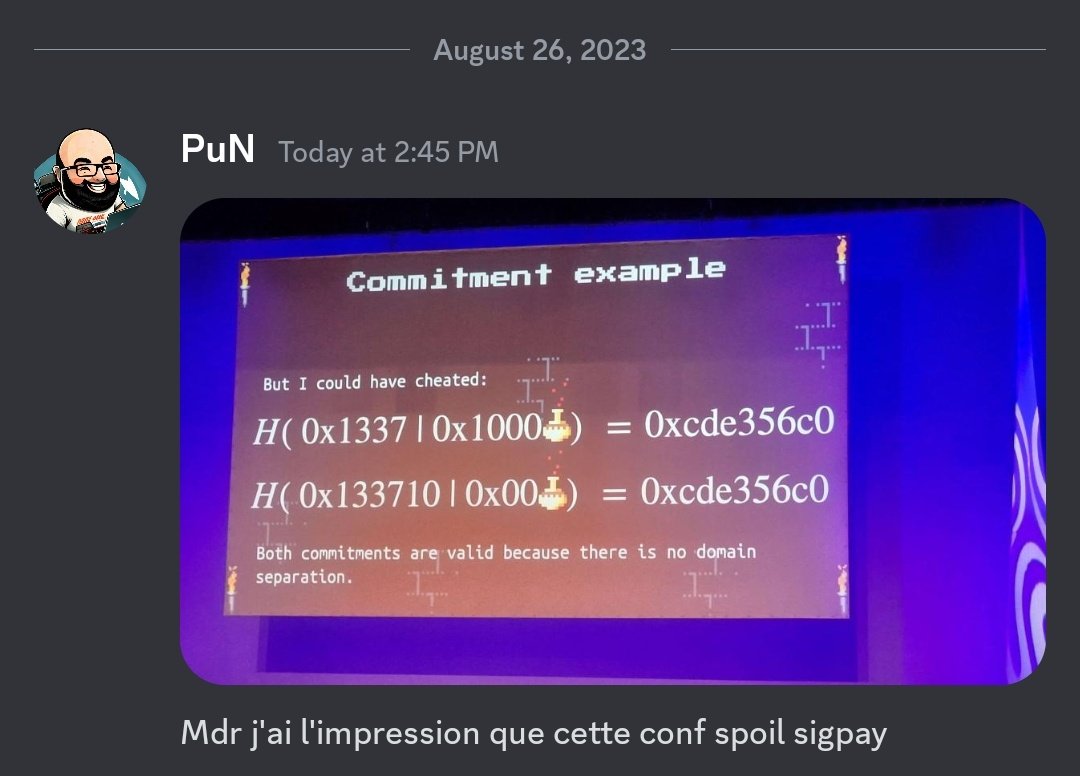

@Agarri_FR @Pelissier_S @Agarri_FR Moi en sueur pendant la conf est à deux doigts de couper le courant ✂️🔌

Français

@_Worty @_barbhack_ J'ai gardé dans ma réserve des challs plus difficiles pour les prochaine fois... Stay tuned 👀

Français

@pun_sec @_barbhack_ Encore une fois des challenges de qualité 🔥

Trop déçu de pas avoir participé au CTF pour les solve :(

Français

Hello @_barbhack_ ! Est-ce que la plateforme submit.barbhack.fr fonctionne ? Je n'arrive pas à reset mon mdp... J'ai une erreur 500

Français

@acceis DNS Rebinding FTW ! Il y a une première vérification qui est faite sur le nom de domaine pour voir si l'IP est autorisé... Mais ensuite il y a un appel GET fait directement sur le domaine. Entre la vérification trusted et le GET, on peut mettre à jour l'IP derrière le domaine 😁

Français

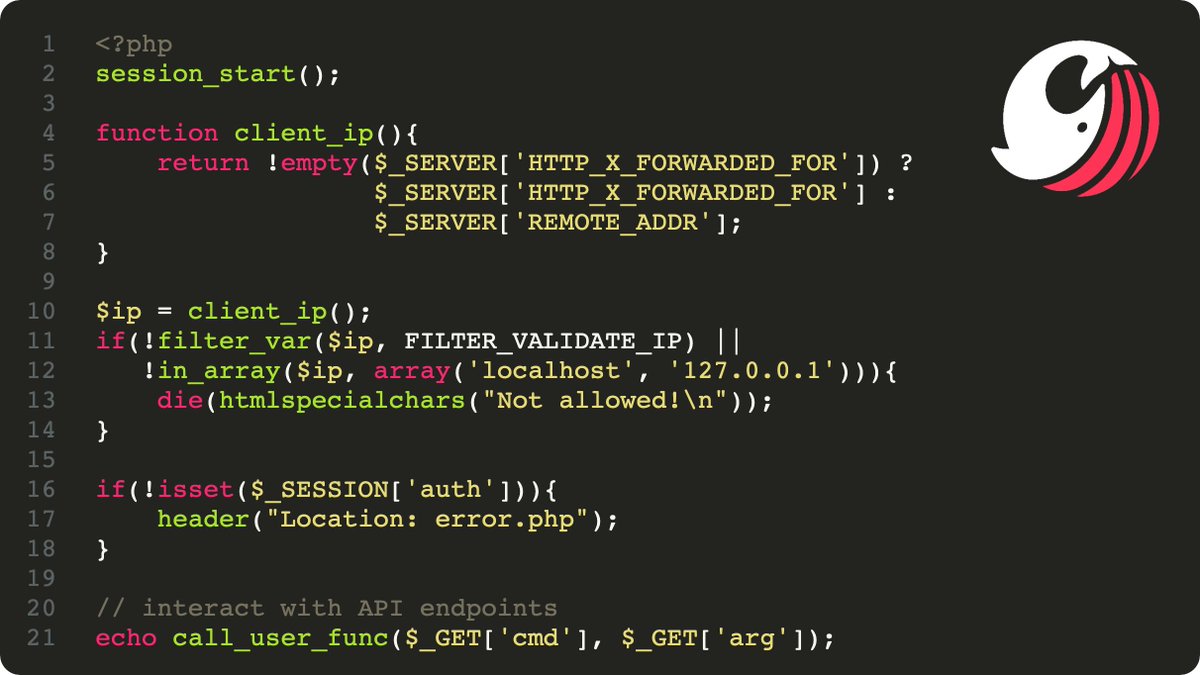

Extrait de code vulnérable n°5

Arriveras-tu à identifier la vulnérabilité ? 🐛

Difficulté : 🟥 Difficile

#codereview #vulnerablecode #codesnippet #brokencode #appsec #infosec #pentesting #securityexplained

Tu as trouvé ? Donnes ta solution en commentaire.

Français

@Atlas453_ @axeldreyfus 😳😳😳 je m'attendais pas à lire un reportage d'enquête exclusive sur les coulisses sombres du CTF français

Français

Petit message en passant, vous avez accusé mon équipe de tricherie à l'ECW, contrairement à vos joueurs, nous ne sommes pas efficaces seulement en distanciel et sur des CTF de longues durées @axeldreyfus 😇 10/10

Français

@_Worty @EsnaBretagne @Atlas453_ @DinerHell @0xItarow @Gaburall @SpawnZii @iHuggsy @D1n0x0r @gcc_ensibs La dream team, GG !

Polski

Très fier de finir à la première place avec les potes de l’ @EsnaBretagne :)

Gg a vous @Atlas453_ @DinerHell @0xItarow @Gaburall @SpawnZii @iHuggsy @D1n0x0r & d’autres :)

Huge play aux potes de @gcc_ensibs , on a eu chaud vous étiez bouillant :p

European Cyber Cup@EuCyberCup

Voici le classement complet de cette #EC2 2023 ! 🏆 Un grand bravo aux ESNARCOTRAFIQUANTS pour leur victoire ! 👏

Français

We just released a little side-project of ours, a curated list of argument injection vectors: sonarsource.github.io/argument-injec… ✨

The goal is to maintain a list of exploitable arguments and link every entry to code, advisories, and writeups to collect only realistic vectors. Enjoy!

English

A few months ago, we reported a pre-auth Remote Code Execution #RCE vulnerability to @vBulletin. The exploitation of this unserialize() bug was tricky, as vBulletin classes are not deserialisable. Discover the exploitation in our latest blogpost:

ambionics.io/blog/vbulletin…

English

@Sonar_Research RCE Payload : curl -H 'X_FORWARDED_FOR: 127.0.0.1' 'site.com/page.php?cmd=s…'

The host X_FORWARDED_FOR can be set by the attacked, the script is not stopped after the redirect header and call_user_func allows calling any function. All this leads to RCE.

English

Can you spot the vulnerability? #codeadvent2022 #PHP

So many restrictions... can you get around them? No CSRF required, you can do it on your own!

sonarsource.com/knowledge/code…

English