Luciano Lagger

10.3K posts

Luciano Lagger

@zerotrust0

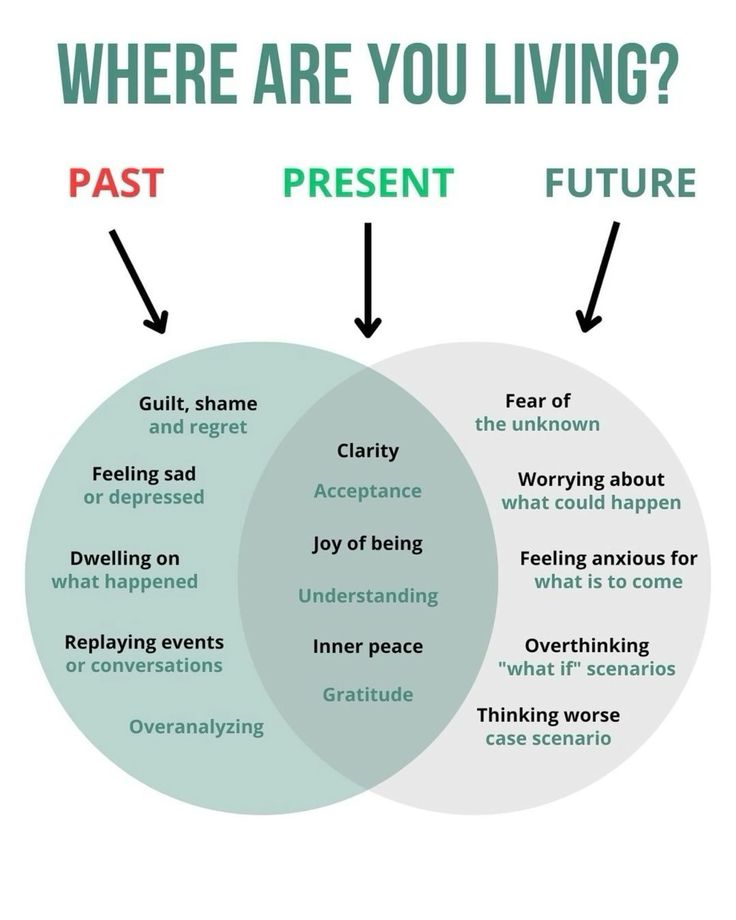

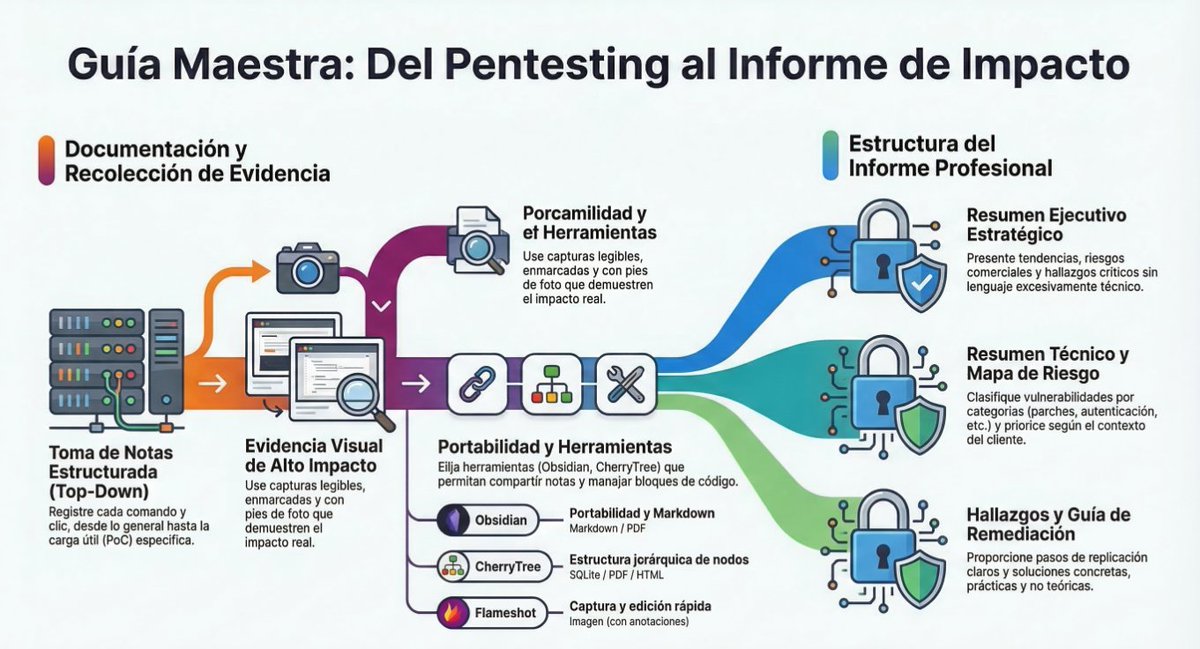

Hi, i'm a cybersec engineer and the topis are 🔸️Intelligence Operantions 🔸️Red Team Operations 🔸️Blue Team Operations 🔸️Expansion of consciousnes 🔸️Crypto

⚠️ATENCIÓN⚠️ ESTA ZONA ERA CLAVE... Y FUE VULNERADA 🚨#Bitcoin vuelve a cerrar por debajo de la MEDIA MÓVIL de 100 semanas 📉Históricamente, salvo por el crash de COVID, cada vez que BTC cayó bajo esta media… se mantuvo abajo de ella entre 182 y 532 días 🔸2015: 357 días 🔸2018: 182 días 🔸2022: 532 días 🔸2020 (COVID): solo 35 días 🔸2026: llevamos apenas 5 días ¿Qué significa esto⁉️ ▪️La media móvil de 100 semanas es clave para los ciclos de #Bitcoin ▪️Su ruptura a la BAJA es una MALA SEÑAL por parte del análisis técnico ▪️SIEMPRE que se vulneró, tuvimos caídas de más del 40% ¿Se repetirá la historia⁉️