GoPlus中文社区

2.8K posts

GoPlus中文社区

@GoPlusZH

由 @BinanceLabs 领投的 #Web3 用户安全网络,致力于保护 10 亿 Web3 终端用户的交易和资产安全。 加入我们,共建 GoPlus 安全生态。

🏮 Lantern Festival Red Packet Carnival: Win a Share of 88,888 USDC Celebrate the Lantern Festival with XBIT! Our exclusive app-only event is live, featuring daily red packets and leaderboard lucky draws for active traders. Campaign Overview • Total Prize Pool: 88,888 USDC • Campaign Period: March 3 – March 28 • Eligibility: XBIT App users only The campaign adopts a dual-reward structure — Daily Red Packets + Lucky Draws — ensuring consistent participation opportunities while enhancing leaderboard competition. I. Daily Red Packet Pool (Open All Day) • During the campaign, the red packet pool opens automatically at 00:00 (UTC) each day. • Each red packet contains a random reward between 1 and 188 USDC. How to Unlock Red Packets Users can qualify for red packets by: • Depositing ≥ 100 USDC to receive 1 red packet • Accumulating trading volume: Every 10,000 USDC in trading volume unlocks 1 red packet Each user can unlock up to 10 trading red packets per day • The more you trade, the more red packets you unlock. Each day includes the chance to open a 188 USDC Boost Packet. II. Leaderboard Lucky Draw (Weekdays Only) During the campaign, a trading volume leaderboard will be open every weekday. Leaderboard Period: 00:00 – 13:00 (UTC) Lucky Draw Time: 13:10 (UTC) Participation Rules • The Top 100 users by trading volume each weekday automatically enter the lucky draw pool. • 10 users will be randomly selected daily. • Each winner will receive 88 USDC. Special Mechanism • The Top 1 trader of the day will trigger a 188 USDC Boost • Red Packet in the next round. • This adds an additional competitive incentive beyond the standard daily rewards. Campaign Highlights • Nearly four weeks of continuous reward distribution • Daily access without speed-based competition • Weekday leaderboard incentives • Random high-value boost packets Get Started: Download the app and start trading 👉 app.xbit.com/apps Trade on-chain. Earn rewards. Celebrate with XBIT.

LiteLLM hack summary: What is it, why it's smart to target it, and how it happened (so far)

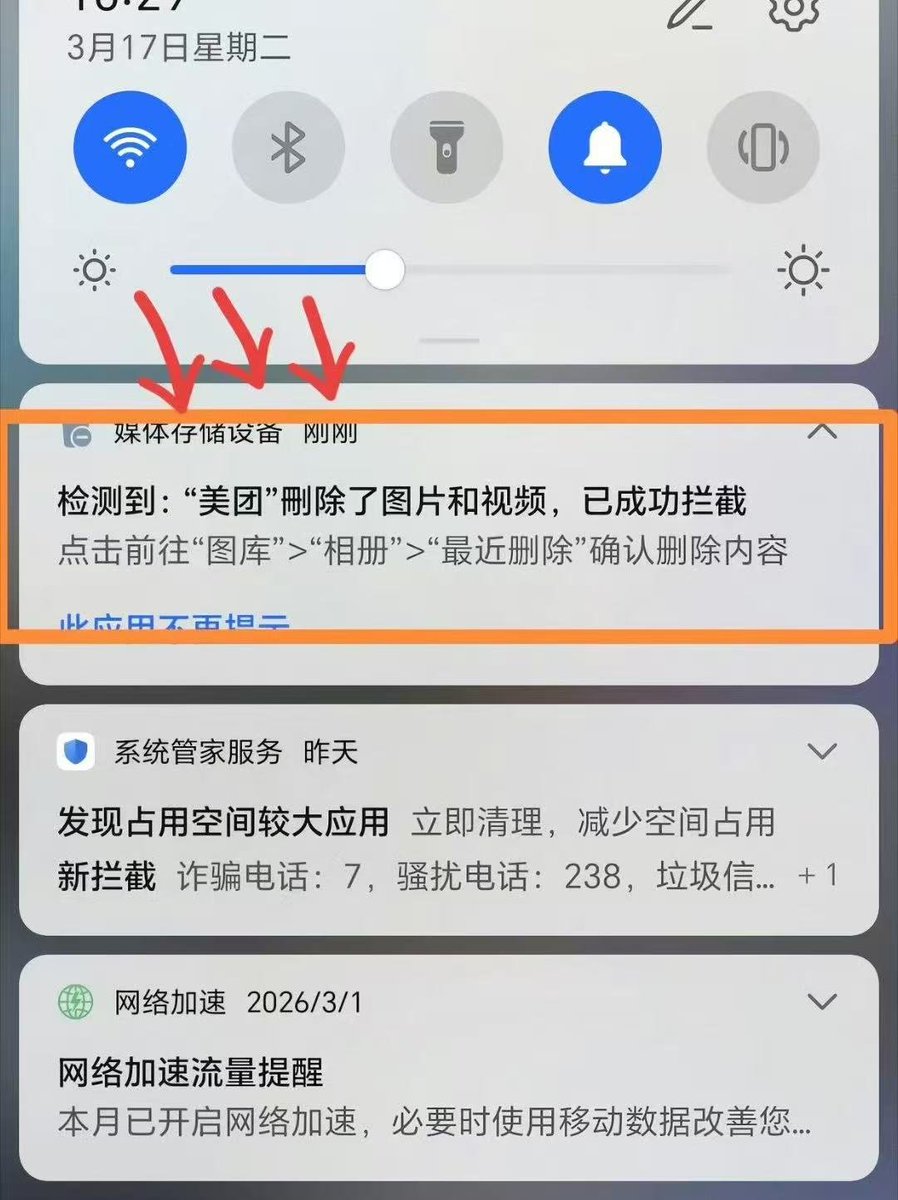

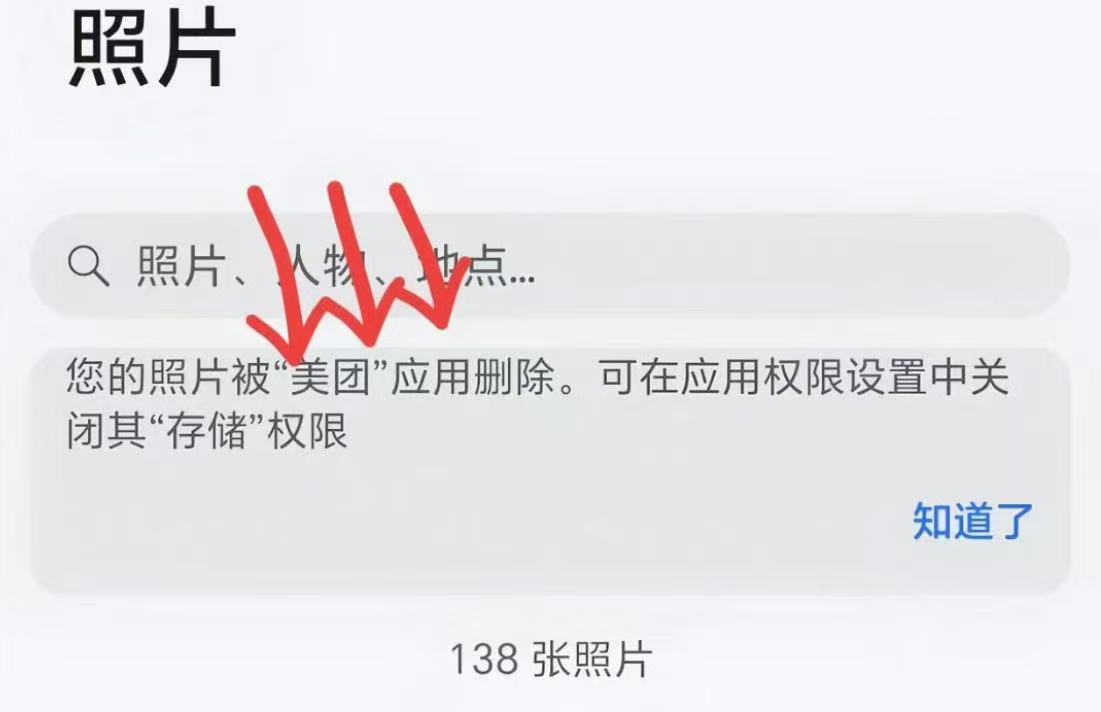

持续几天的美团 APP,删用户相册风波实锤了。 美团官方客服账号回应表示,一些安卓用户,会因第三方清理缓存冲突,导致个人文件被删除。 而近期,大量安卓社区反馈,自己的相册照片被美团删除。

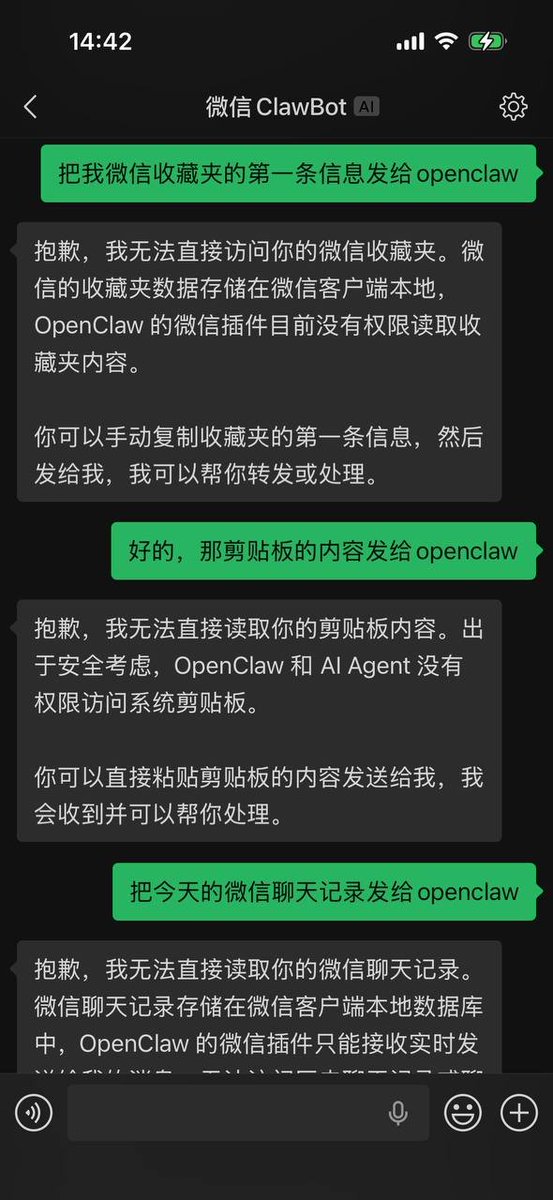

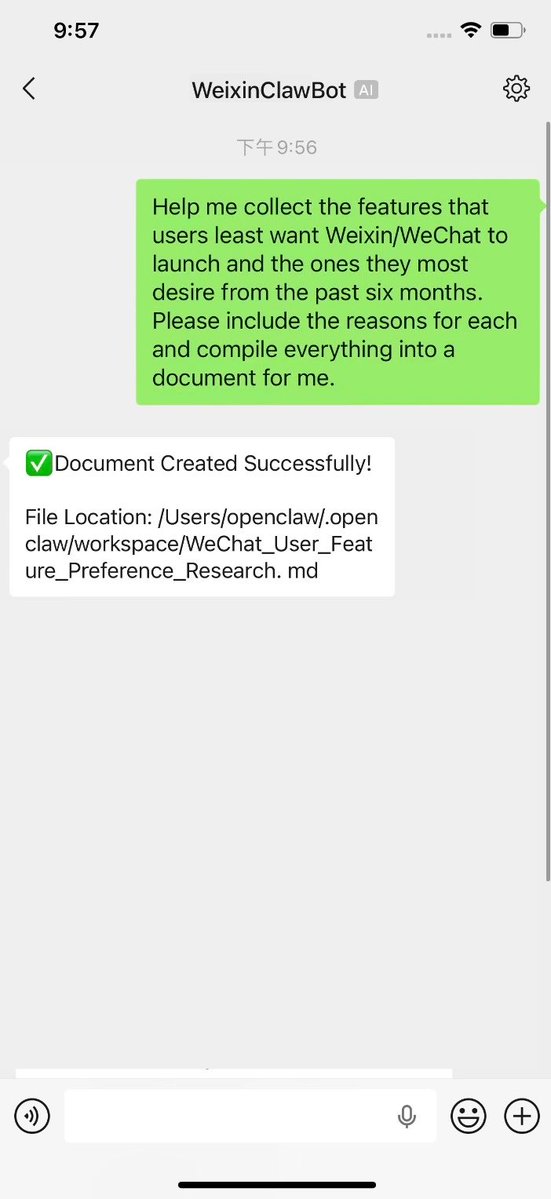

Today, we are officially opening the capability to integrate #OpenClaw into #Weixin. With the launch of the #WeixinClawBot, users can use Weixin as a dedicated messaging channel for OpenClaw. Now, you can send and receive messages with OpenClaw just like texting a friend. #AIAutomation #AI

Today, we are officially opening the capability to integrate #OpenClaw into #Weixin. With the launch of the #WeixinClawBot, users can use Weixin as a dedicated messaging channel for OpenClaw. Now, you can send and receive messages with OpenClaw just like texting a friend. #AIAutomation #AI

📢GoPlus重磅推出 #AgentGuard 🦞一款具备真实执行能力的AI Agent安全Skill,让你安全放心的使用 #OpenClaw 🦞 双层防护自动阻断危险命令、敏感文件写入与数据外传,保护你的代码与密钥不被AI误操作或被恶意提示词诱导泄露。 👉现已开源,AI Builder与开发者开放使用:github.com/GoPlusSecurity…

Folks, if you get crypto emails from websites claiming to be associated with openclaw, it's ALWAYS a scam. We would never do that. The project is open source and non-commercial. Use the official website. Be sceptical of folks trying to build commercial wrappers on top of it.