Freakbyte

25 posts

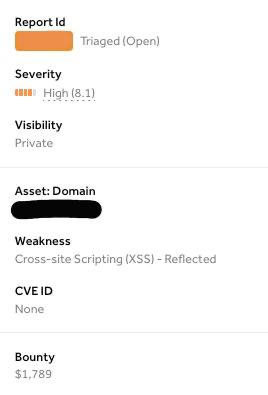

Result:

payload from attacker origin executes on target.com.

can be used to bypass WAFs more conveniently since there is no malicious payload in the URL.

English

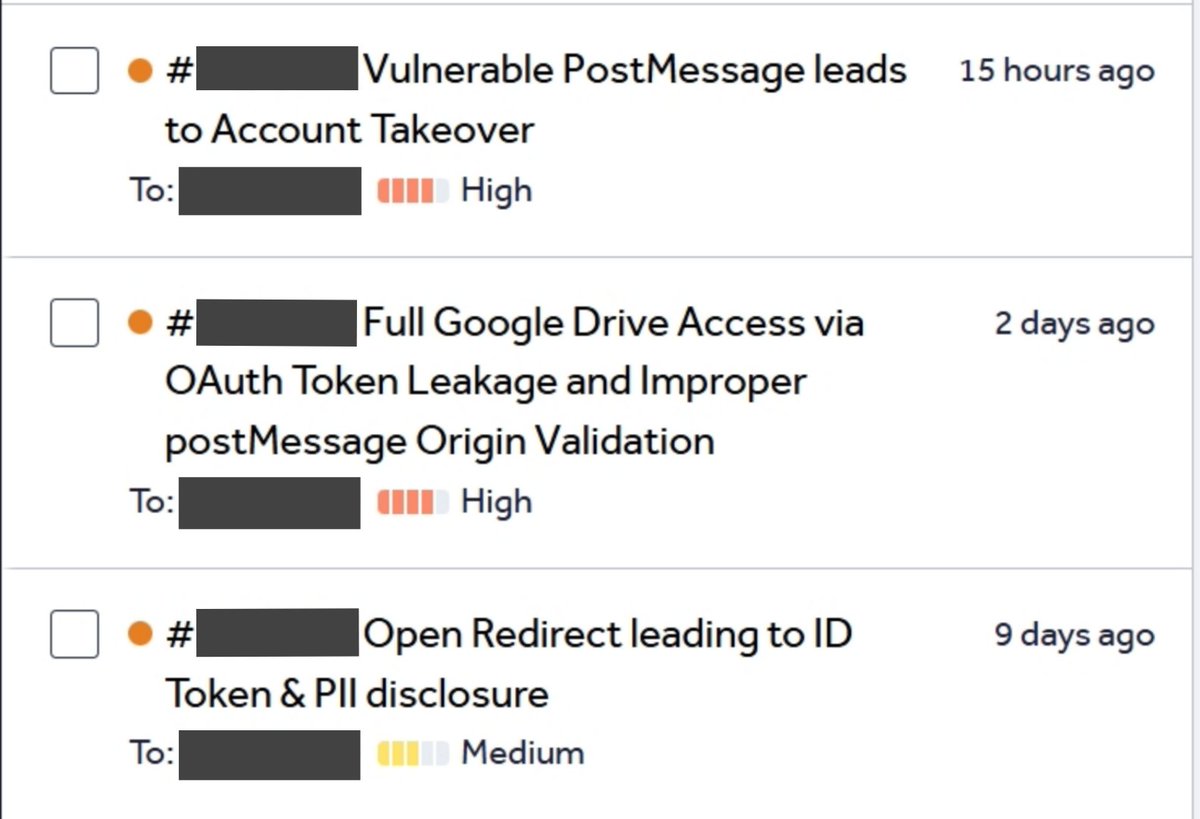

Found a neat XSS trick chaining two primitives: `javascript:` scheme + `window.name`

English

1 click ATO 👾

Popped my first RDP ! with my bestie @MalekaniPouyan 🔥

idoitbefore2027@intranterr

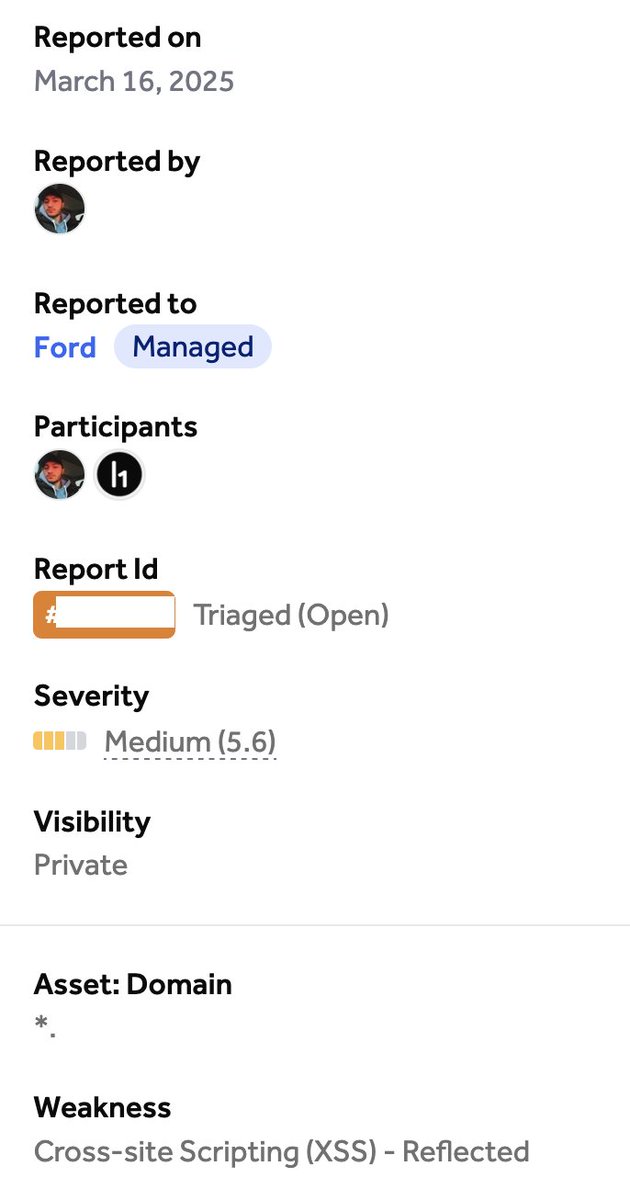

First blood !🩸Just landed my first bug in the hell 👾🔥 ty to my master @voorivex

English

اینو وقتی خوندم پرام ریخت، گذاشتم گروه هانت بچهها هم پراشون ریخت، بعد ۲۰ سال کار از شاگردم یاد میگیرم و این اوج لذته. من یه باگ زدم، گزارش دادم پچ کردن، پچ رو دور زده!

میزان خلاقیتی که تو این باگ بخرج داده ستودنیه، حتما بخونین، باریکلا بت واجب بود یه توییت شخصا بزنم برات ❤️

indexe@_indexe

چجوری تونستم با DNS Rebinding ولیدیشن رو دور بزنم و نهایتا به ATO برسم: memoryleaks.ir/dns-rebinding-…

فارسی

چجوری تونستم با DNS Rebinding ولیدیشن رو دور بزنم و نهایتا به ATO برسم:

memoryleaks.ir/dns-rebinding-…

فارسی

@0xshwn @voorivex @Abolfazlda2pac حیف شد واقعا رفتید رو

ctf

خیلی مشتاقم دوباره روش کار کنیم چون قطعا باگ داره همه به چشم دیدیم

فارسی

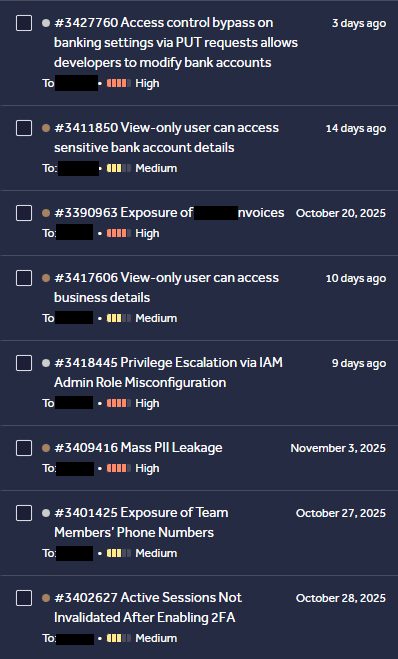

نتیجه یک ماه هانت روی Hashnode : چهار تا باگ high severity

تشکر فراوان از یاشار و تیم خوبش. این رایتاپ باعث شد یکی از جذاب ترین وکتور ها برای dns rebinding به ذهنم برسه. یه رایتاپ در موردش مینویسم به زودی.

@voorivex

blog.voorivex.team/account-takeov…

فارسی

این بار چندم بود که داشتم مقاله (رایت-آپ) یا هرچیزی که اسمش هست از شمارو میخونم @HolyBugx @voorivex

و هربار که میخونمش چیز جدیدی یاد میگیرم.

انقدر ساده به انگلیسی نوشتینش که برای هرکسی قابل مفهومه🤌🏻

خواستم ازتون تشکر کنم و بگم که منتظر ورژن ۲ هستیم :))

github.com/Voorivex/same-…

فارسی