st.error("Null")

21.5K posts

st.error("Null") 已转推

Pub/Sub に AI Inference Single Method Transform (SMT) が登場。Pub/Sub で受けた各メッセージを、Gemini や独自の AI モデルで処理することができる。メッセージに対してリアルタイムにコンテキストを加えたり、後続処理の一部オフロードするなどの用途で利用ができる

docs.cloud.google.com/pubsub/docs/sm…

日本語

st.error("Null") 已转推

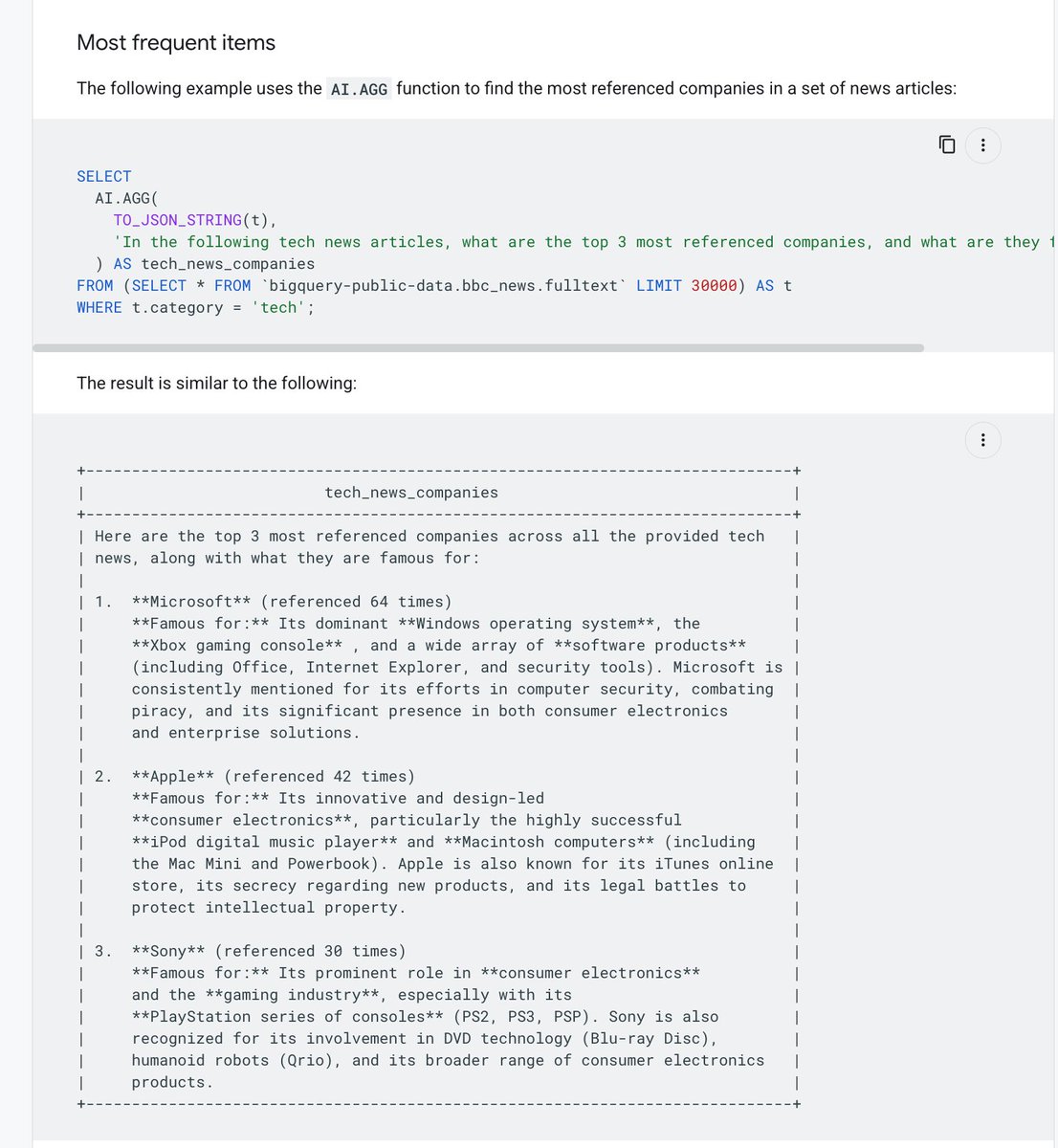

BigQuery AI.AGG 関数が登場🎉

大規模データを意味解釈して集約できます!(!?)

SELECT

movie_id,

AI.AGG(

review,

'Summarize the overall sentiment towards the movie.'

) AS sentiment

FROM bigquery-public-data.imdb.reviews

GROUP BY movie_id

日本語

st.error("Null") 已转推

st.error("Null") 已转推

st.error("Null") 已转推

st.error("Null") 已转推

‼️ VAN-TAIRA TITLE FIGHT OFF ‼️

UFC flyweight champion Joshua Van is OUT of his #UFC327 flyweight title fight with Tatsuro Taira. ❌

[first rep. @guicruzzz]

English

st.error("Null") 已转推

こういうことだったのか

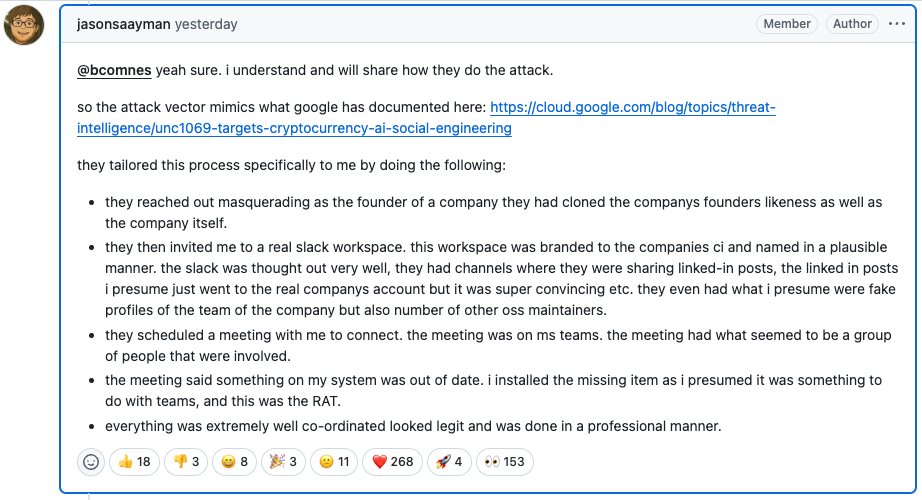

北朝鮮系とみられる情報工作グループが、JavaScriptライブラリ「Axios」のメンテナを標的とした高度なソーシャルエンジニアリング攻撃を実行し、結果としてソフトウェア供給網に影響を及ぼす事案が発生した。

当該グループ(UNC1069)は、Axios自体の脆弱性を直接突いたのではなく、メンテナ個人への接触を通じて侵入を図ったとされる。被害者の証言によれば、攻撃者は実在する企業の創業者になりすまして接触し、その企業自体も模倣した体裁を整えていたという。

その後、被害者はSlackのワークスペースに招待された。この環境は企業のブランドに沿って構築されており、LinkedIn投稿を共有するチャンネルなども用意されていた。これらの投稿は、実在企業のアカウントに由来するものが流用されていた可能性がある。また、企業チームや他のオープンソースメンテナを装った、偽とみられるプロフィールも確認されたとされる。

さらに攻撃者はMicrosoft Teamsでの会議を設定した。会議には複数人が関与しているように見え、組織的な体裁が整えられていたという。会議中、被害者のシステムに対して「更新が必要」とするメッセージが表示され、これを受けてソフトウェアのインストールが行われた。このプログラムは後に、リモートアクセス型トロイの木馬(RAT)であったことが判明している。

この侵害により、攻撃者は開発者の端末からnpmの認証情報や公開権限などを取得したとみられる。Axiosは週あたり約1億回のダウンロード数を有しており、その配布経路が悪用された。

報告によれば、攻撃者は日曜日(UTC 12:21)に悪意のある2つのバージョンを公開し、約39分以内に最新およびレガシーの両ブランチにタグ付けを行った。また、悪意ある依存関係については、約18時間前に無害なバージョンとして事前に公開され、レジストリ上の履歴を構築していたとみられる。さらに、macOS、Windows、Linux向けにそれぞれ異なるRATペイロードが用意されており、実行後に自己削除する仕組みが組み込まれていた。

問題のバージョンは、npmにより削除されるまで約3時間公開されていた。この間、セキュリティ企業Huntressは、複数のOSにまたがる135のエンドポイントが攻撃者のC2サーバーへ接続したことを観測したと報告している。また、Wizの分析では、調査対象環境の約3%で当該バージョンが検出された。

影響を受けたシステムでは、npmトークン、AWSキー、SSHキー、CI/CD関連のシークレット、ならびに.envファイル内の情報を含む、すべての認証情報の更新が必要とされている。

なお、本件は単独の事例ではない可能性がある。同様の攻撃手法を用いたとみられる事案として、Axiosの約2週間前にはTrivy、KICS、LiteLLM、複数のGitHub Actionsに対する侵害も報告されている。Googleは、これら一連の攻撃により数十万件規模のシークレットが流出した可能性があると推定している。

被害に遭ったメンテナは、多要素認証(2FA/MFA)を広範に有効化していたと述べているが、トークンがどのようにして侵害されたのか、詳細な経路は現時点で明らかになっていない。

今回の事案は、個人メンテナへの標的型攻撃が、ソフトウェア供給網全体に波及し得るリスクを改めて示すものとなった。オープンソースエコシステムにおける信頼構造そのものが、攻撃の足がかりとして利用される可能性が指摘されている。

日本語

st.error("Null") 已转推

axiosサプライチェーン攻撃関連のさらなる続報。「Fastify」「Lodash」「dotenv」「Express」「WebTorrent」など、npmの主要パッケージを支えるメンテナーたちが相次いで、axiosを侵害したのと同じソーシャルエンジニアリングキャンペーンの標的になっていたと名乗り出ています。

Node.js TSC議長のMatteo Collina、「Lodash」作者のJohn-David Dalton、「dotenv」作者のScott Motteらが、自身も標的だったことを公表しました。

手口はいずれも共通しており、偽の企業アカウントからSlackやLinkedInで接触が始まる形。

偽企業名には「Openfort」などが使われていたことが確認されています。

Collinaはソフトウェアのインストールを求められた時点で不審に感じ、多忙で対応しなかったことが幸いしたと述べています。

「mocha」等のメンテナーであるPelle Wessmanは、偽のポッドキャスト収録に誘われた末に偽ビデオ通話サイトへ案内され、アプリのインストールを促された段階で攻撃と気づいて実行を拒否。

ダウンロード済みのファイルからは情報窃取型マルウェアが検出されたと報告されています。

axios侵害からわずか数日で、npmの主要パッケージ群のメンテナーが一斉に同一手口の標的だったと名乗り出た展開。

攻撃側がOSSサプライチェーンへの侵入口としてメンテナー個人を体系的に狙っている実態が、当事者たちの証言で具体的に裏付けられた状況です。

【要点の整理】

・出典はSocket社が4月3日に公開したブログ記事。axios侵害後に名乗り出た複数メンテナーの証言を集約した内容

・標的となったパッケージ群の合計ダウンロード数は月間で数十億回規模。axiosが単発の事案ではなく、npmの書き込み権限そのものを狙う組織的キャンペーンだったことが裏付けられた形

・攻撃インフラは進化を続けており、今週新たにSlack Huddles向けの偽プラットフォームも確認されたとのこと。半年前にはMS Teamsの偽装すらなかったという指摘

・ExpressコントリビューターのBurellierは3月5日から接触が始まり、2つの偽Slackワークスペースへ招待。偽Teams会議では数秒でソフトウェア更新を求められたが拒否し、直後にSlackから除名され会話もすべて削除されたと報告

・OIDCベースのパブリッシュはマシン自体を掌握されると防御にならない点が指摘。マシンが侵害された状態ではあらゆるパブリッシュ保護が無効化されうるとの警告

socket.dev/blog/attackers…

日本語

st.error("Null") 已转推

#Vizトーク Tableauのワークブック(twb・twbx)の構造、2月に公式から出てることに気づきました。

github.com/tableau/tablea…

日本語

st.error("Null") 已转推

st.error("Null") 已转推

\国土数値情報データ更新📌/

本日、「道路」2024年度(令和6年度)版のデータを公開いたしました!また、公開した道路データを用いた分析例を、「QGISによる国土数値情報活用マニュアル」に追加しています!

道路データ

nlftp.mlit.go.jp/ksj/gml/datali…

マニュアル

nlftp.mlit.go.jp/ksj/manual/QGI…

日本語