SULTAN 🇸🇦

430 posts

SULTAN 🇸🇦

@SF7Dev

High School Student | CYS Researcher | @TuwaiqAcademy Student | Founder & CEO of @NewBuad | AI & Ethical Hacking | #eWPT #eWPTX #WEBRTA | Preparing For #eCPPTv3

🚨يسر نادي Cyberguard الإعلان عن معسكر Advanced CTF Track 🔐 إذا كنت تبغى تطوّر مهاراتك في الأمن السيبراني وتدخل عالم التحديات الاحترافية، هذا المعسكر صُمّم لك! 💻 محاور المعسكر: • Web & Crypto Tips • Mini CTF Challenge • Digital Forensics • OSINT • Reverse Engineering Basics • CTF Challenge 📅 البداية: 2 مارس 2026 📅 النهاية: 9 مارس 2026 ⏰ الوقت: 10:00 ص – 12:00 م 🎓 شهادات حضور فرصة عملية للتعلم، التطبيق، ورفع مستواك في تحديات الـ CTF بإشراف مختصين في المجال. 📌 المقاعد محدودة — احجز الآن عبر الرابط/الباركو docs.google.com/forms/d/e/1FAI… salla.sa/CyberGuard/EXr…

Introducing Claude Code Security, now in limited research preview. It scans codebases for vulnerabilities and suggests targeted software patches for human review, allowing teams to find and fix issues that traditional tools often miss. Learn more: anthropic.com/news/claude-co…

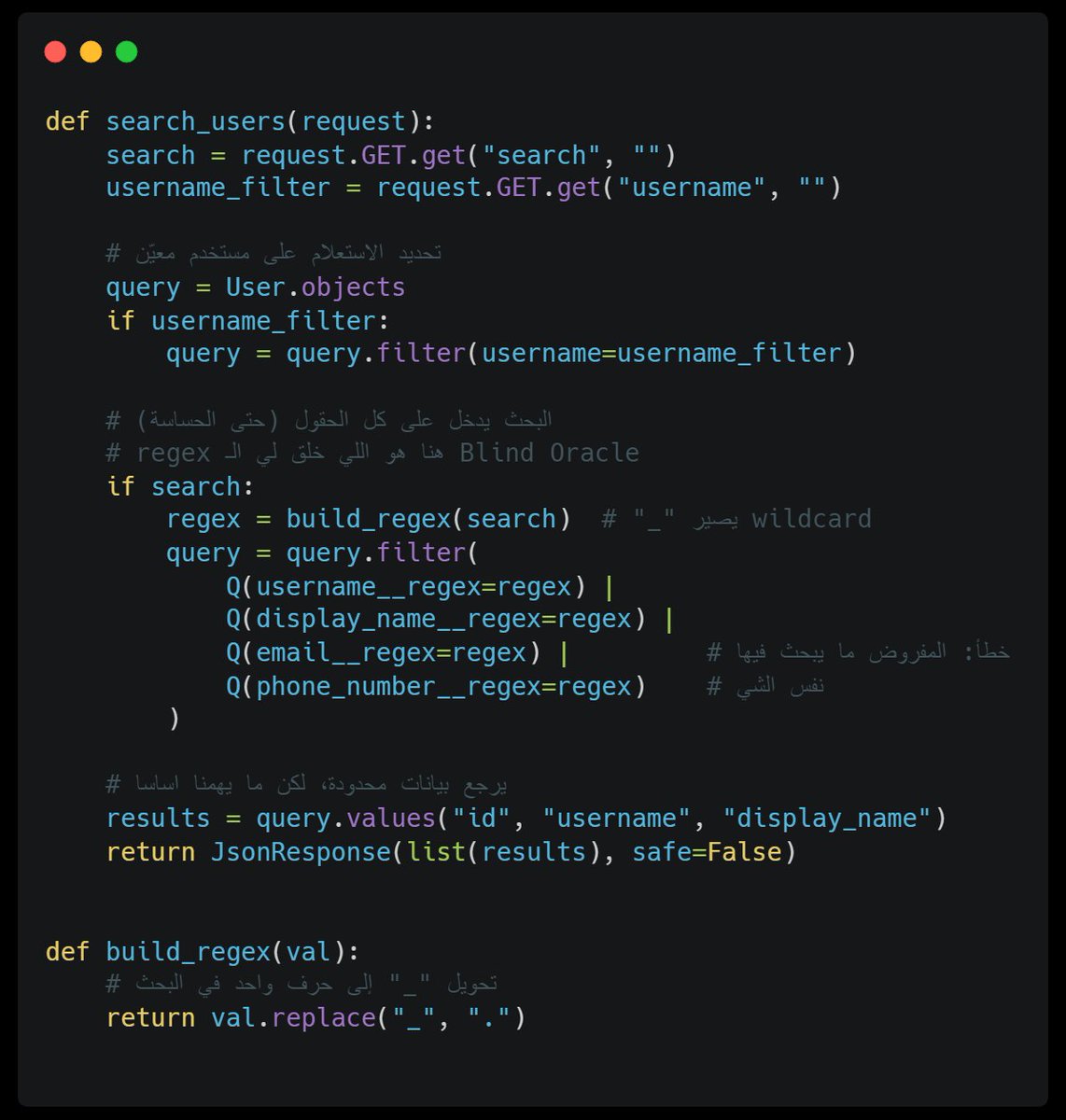

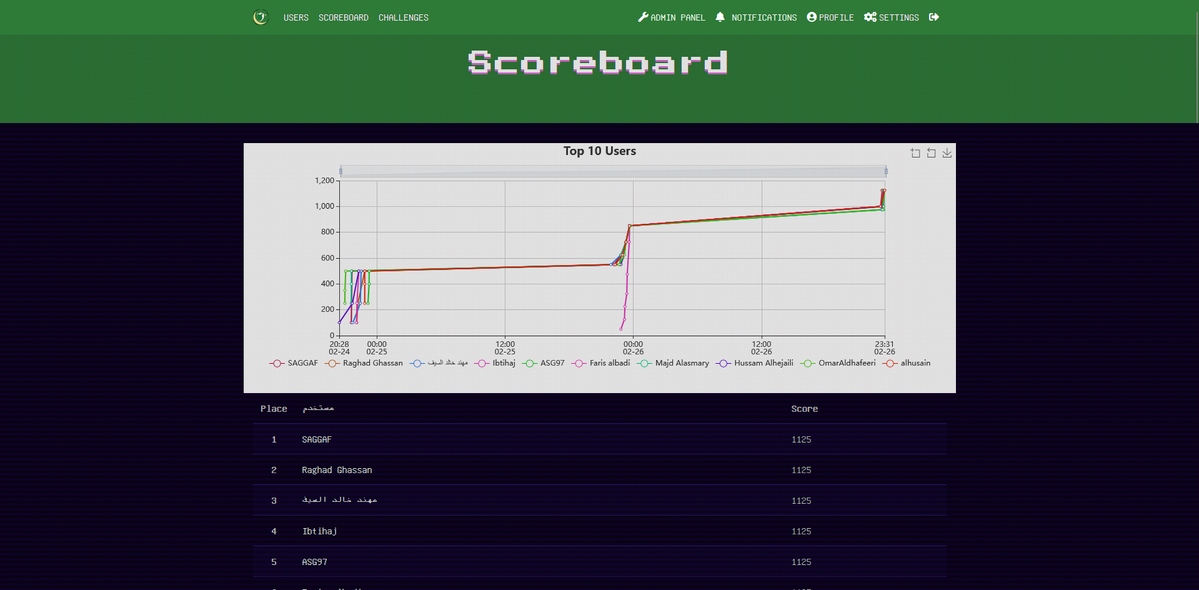

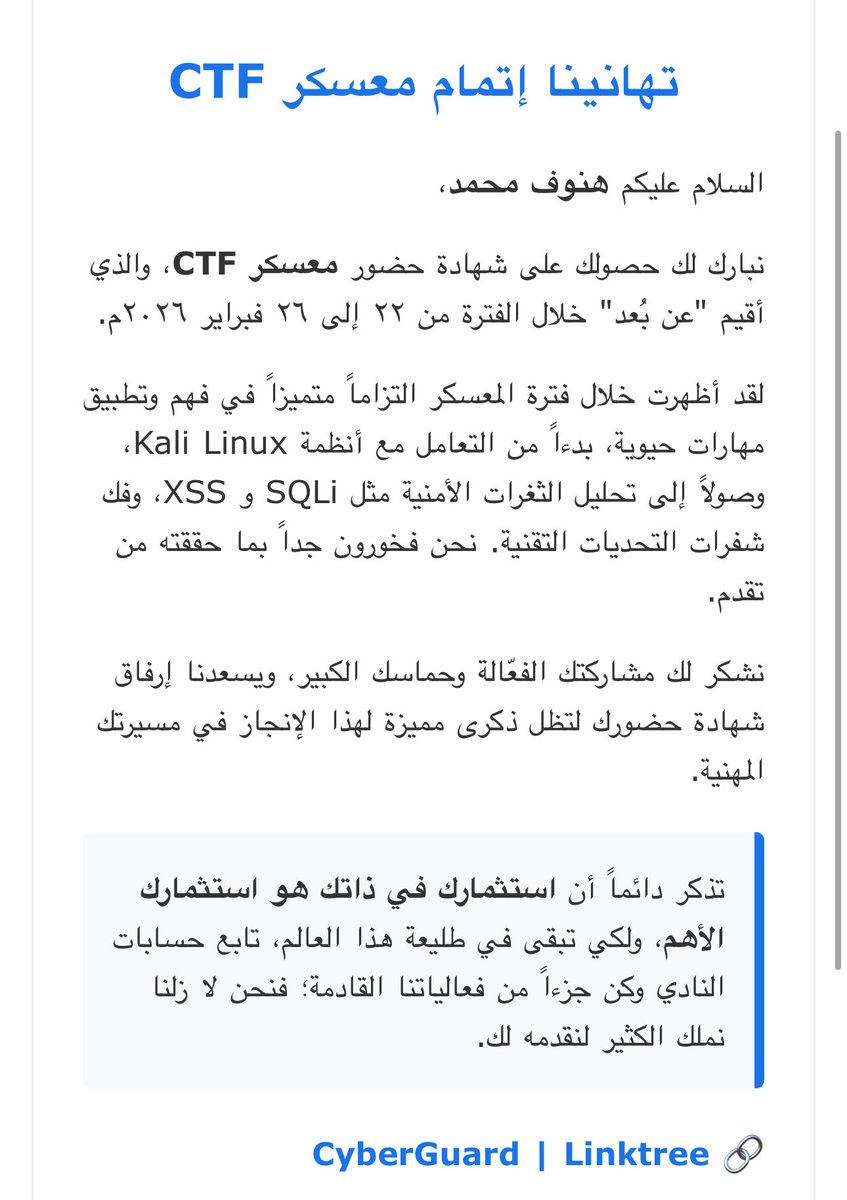

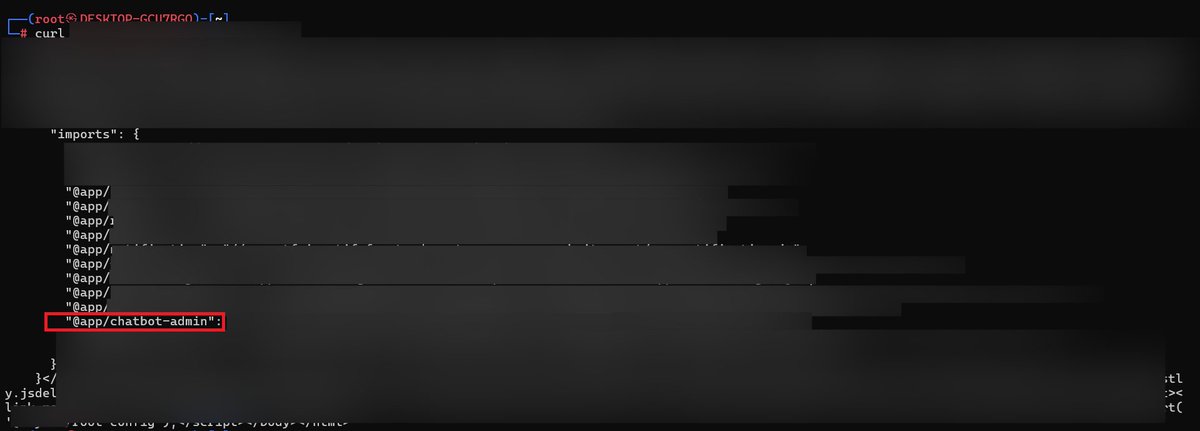

🚩🔥 معسكر CTF | البداية الحقيقية في عالم الأمن السيبراني 🔐 ضمن فعاليات نادي Cyberguard الرمضانية، نعلن عن أول معسكر تدريبي بعنوان CTF، المصمم ليأخذك خطوة بخطوة إلى عالم التحديات السيبرانية بطريقة عملية وتفاعلية. 📅 من الأحد 22 فبراير إلى الخميس 26 فبراير ⏰ من 10:00 مساءً إلى 12:00 صباحًا 💻 عن بُعد (أونلاين) 🎟️ مجاني بالكامل + شهادة حضور خلال المعسكر ستتعلم: ✨ أساسيات مسابقات CTF وكيف تبدأ فيها 🐧 التعامل مع Linux والأوامر الأساسية 🌐 أساسيات الويب وثغرات XSS و SQLi 🔐 مبادئ التشفير (Cryptography) 🌍 أساسيات الشبكات واستخدام Wireshark 🛡️ مدخل إلى أمن الويب والتطبيقات 👨🏫 يقدم المعسكر: سلطان فقيهي – مختص في الأمن السيبراني واختبار الاختراق بخبرة عملية واسعة. إذا كنت تبحث عن نقطة بداية قوية في الأمن السيبراني، فهذا المعسكر هو فرصتك لتجربة التعلم الحقيقي والتطبيق العملي 🚀 🎯 احجز مقعدك الآن وابدأ التحدي! docs.google.com/forms/d/e/1FAI…

🚩🔥 معسكر CTF | البداية الحقيقية في عالم الأمن السيبراني 🔐 ضمن فعاليات نادي Cyberguard الرمضانية، نعلن عن أول معسكر تدريبي بعنوان CTF، المصمم ليأخذك خطوة بخطوة إلى عالم التحديات السيبرانية بطريقة عملية وتفاعلية. 📅 من الأحد 22 فبراير إلى الخميس 26 فبراير ⏰ من 10:00 مساءً إلى 12:00 صباحًا 💻 عن بُعد (أونلاين) 🎟️ مجاني بالكامل + شهادة حضور خلال المعسكر ستتعلم: ✨ أساسيات مسابقات CTF وكيف تبدأ فيها 🐧 التعامل مع Linux والأوامر الأساسية 🌐 أساسيات الويب وثغرات XSS و SQLi 🔐 مبادئ التشفير (Cryptography) 🌍 أساسيات الشبكات واستخدام Wireshark 🛡️ مدخل إلى أمن الويب والتطبيقات 👨🏫 يقدم المعسكر: سلطان فقيهي – مختص في الأمن السيبراني واختبار الاختراق بخبرة عملية واسعة. إذا كنت تبحث عن نقطة بداية قوية في الأمن السيبراني، فهذا المعسكر هو فرصتك لتجربة التعلم الحقيقي والتطبيق العملي 🚀 🎯 احجز مقعدك الآن وابدأ التحدي! docs.google.com/forms/d/e/1FAI…