Nader Alqahtani

48 posts

Nader Alqahtani

@0xqa11

On a journey to achieve my goals

المملكة العربية السعودية Katılım Eylül 2024

122 Takip Edilen32 Takipçiler

الحمدلله

Just earned my eWPTX (Web Application Penetration Tester eXtreme) certification from INE Security

#eWPTX #BugBounty #CyberSecurity @ine

@almostANH @hackthebox_eu الفف مبرووك تستأهل يا علي عقبال الي افضل منها يا رب 🤍

العربية

بعد الحمدلله ،

اول CTF أشارك فيه والحمدلله حليت 10 تحديات من اصل 12 ، كنت على وشك اجيب First blood ب تحدي Reversing بس تأخرت بثواني بسيطه لعلها خيره ، ما توقعت أبدا اني بحل Pwn او Forensics 😅 الحمدلله توفيق ربي

شكرا @TuwaiqAcademy @FlagYard

#CTF #CyberSecurity #اكادمية_طويق

العربية

@A7262Ram ههههههههههههههههههههههههههههههههههههههههههههههههههههههههههههههههههههههههههههههههههههههههههههههههههههههههههه

العربية

🚨 119𝐆𝐁+ 𝐆𝐎𝐎𝐆𝐋𝐄 𝐃𝐑𝐈𝐕𝐄 — 𝐀𝐋𝐋 𝐏𝐀𝐈𝐃 𝐂𝐎𝐔𝐑𝐒𝐄𝐒 🚨

𝐌𝐢𝐬𝐬𝐞𝐝 𝐢𝐭 𝐥𝐚𝐬𝐭 𝐭𝐢𝐦𝐞? 𝐈’𝐦 𝐝𝐫𝐨𝐩𝐩𝐢𝐧𝐠 𝐢𝐭 𝐚𝐠𝐚𝐢𝐧. 👌

This vault helped agencies close $9K+ clients using proven systems.

Inside the Drive:

📁 AI & Automation

📁 Ethical Hacking

📁 Cybersecurity

📁 Prompt Engineering

📁 Google Cloud

📁 Machine Learning

📁 DevOps + CI/CD

📁 Docker & Kubernetes

📁 Blockchain

📁 Power BI

📁 React + Node

📁 Cloud Security

📁 Linux

📁 Pen Testing

📁 Data Analytics

📁 Data Science

📁 Big Data

📁 SQL

📁 Tableau

📁 Python

📁 AWS

📁 Java

Everything organized. Everything premium. 119GB+ value.

Get it:

✔ Follow @Tech_Marsha [MusT]

✔ Like & RT

✔ Comment “ NEED ” To Get Auto DM.

⚠️ No follow = No Access ⚠️

English

@M0tb7 الله يرحمه ويغفر له ويسكنه فسيح جناته وموتى المسلمين أجمعين .. عظم الله لكم الأجر والثواب

العربية

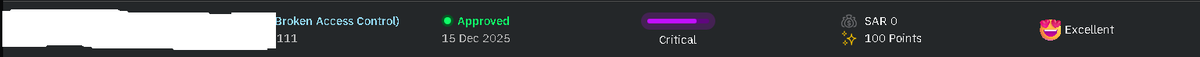

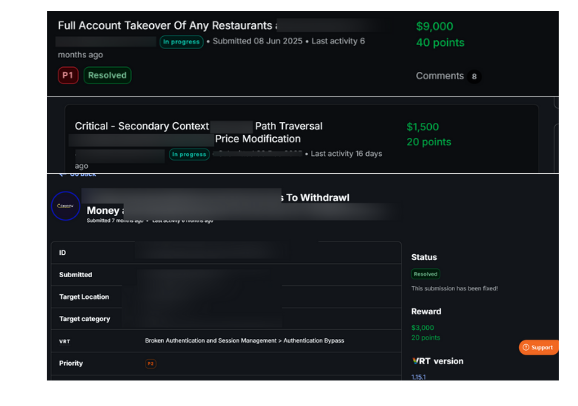

كيف قدرت اكتشف ثغرات حرجة في اكبر شركة توصيل للطعام؟ فوق ال+20,000$

1- اختراق فوق ال380K الف مطعم

2- GraphQL Path Traversal Led to Modify Menu Price

3- سحب ارباح اي سائق في الشركه

حياكم الله ان شاء الله تستفيدون.

عند التعامل مع تارقت ضخم، اكبر خطأ هو انك تبدا مباشرة بالfuzzing او الريكون الغير مفهوم بدون فهم المنظومة. أول ما ركزت عليه هو اني افهم الـ Business Logic، لأن كثير من الثغرات الحرجة في المنتجات الكبيرة تكون منطقية اكثر.

الشركة عندها اكثر من نوع مستخدم: عميل يطلب (Customer)، سائق يوصل (Couriers)، مطعم يستقبل (Restaurant).

كل طرف له موقع وتطبيق خاص وAPIs مختلفه. عادة هذا يعني ان النظام معقد، ومع التعقيد تزيد الثغرات, وهذي افضل فرصة بالنسبة لك كبق هنتر انك تستعملهم كلهم عشان تطلع ثغره وهذا اللي صار.

-1 Stealing Money Allowing Withdrawal Of Couriers To Attacker. $3,000

زي ماهو واضح بالعنوان قدرت اني استغل الثغرة هذي بحيث ان فلوس سواق الشركه تتحول للبطاقتي.

بالبدايه بيجيكم تساؤل كيف قدرت القاها, للسواقين الشركه لهم تطبيق كامل قدرت اني ادخل على حسابي الي سويته وانا اتصفح التطبيق شفت شي غريب!

لفت انتباهي وجود ميزة مالية حساسة: “Fast Cash”. الفكرة بسيطة السائق يقدر يسحب أرباحه مباشرة على بطاقته بدل ما ينتظر التحويل المعتاد.

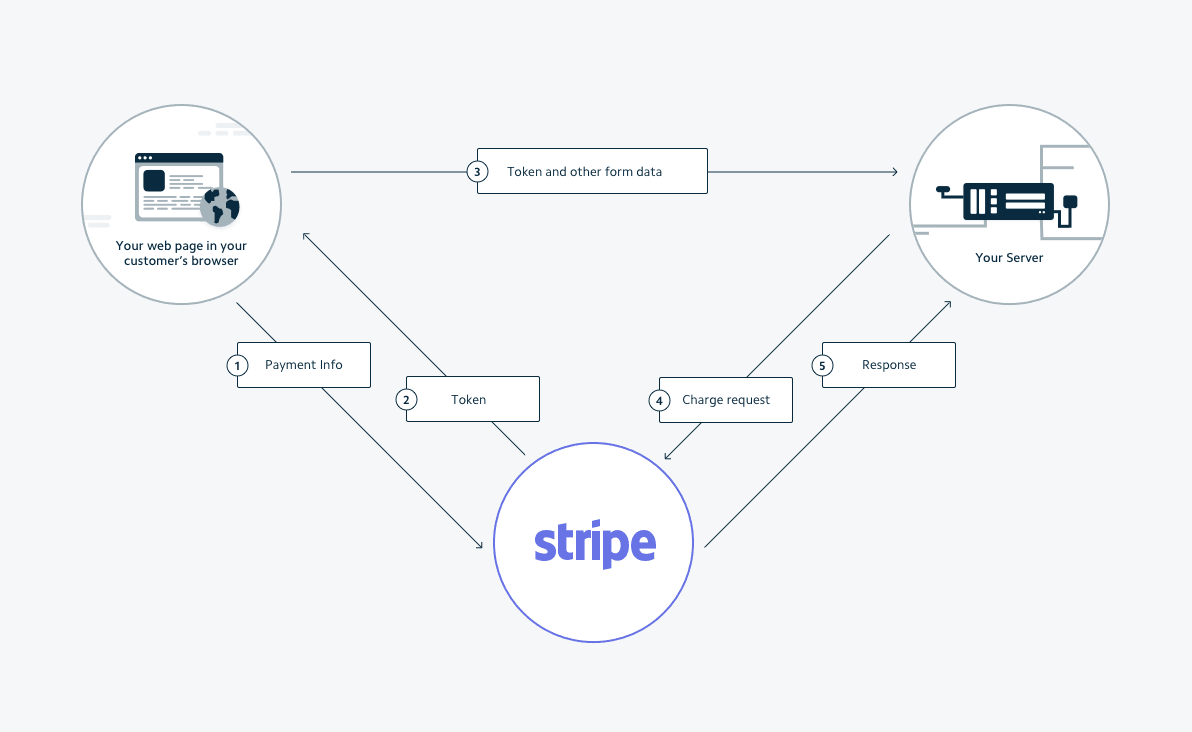

في اول ريكويست حاولت اسوي setup للمعلومات بطاقه بعدين جاني API غريب مربوط مع Stripe

عشان توضح الصوره Stripe يسوي Tokenize للبطايق للشركه هذي ويحفظها بسيرفر خاص ويعطي بطاقتك unique ID بحيث انها تكون محميه وهذا دايقرام بسيط يشرح الي يصير

زي ماهو موضح بالريسبونس عطانا توكن ايدي بناء على البطاقه طيب لو مشينا على الفلو حق التطبيق بنلاحظ الريكويست الثاني غريب جدا.

العربية

I just completed the Web Requests module in HTB Academy!

🎯 My goal: CWES Certification

academy.hackthebox.com/achievement/23…

#hackthebox #htbacademy #cybersecurity

English

كيف قدرنا نكتشف ثغرة؟

🔴Chaining Fortinet WAF Bypass and Microservice Architecture Exploitation to Compromise 6+ Internal Domains

With @Mohnad @stuipds

مساكم الله بالخير جميعا , مقالة اليوم عن استغلال عدة ثغرات وصلنا من خلاله بتحكم كامل على احد اكبر الشركات

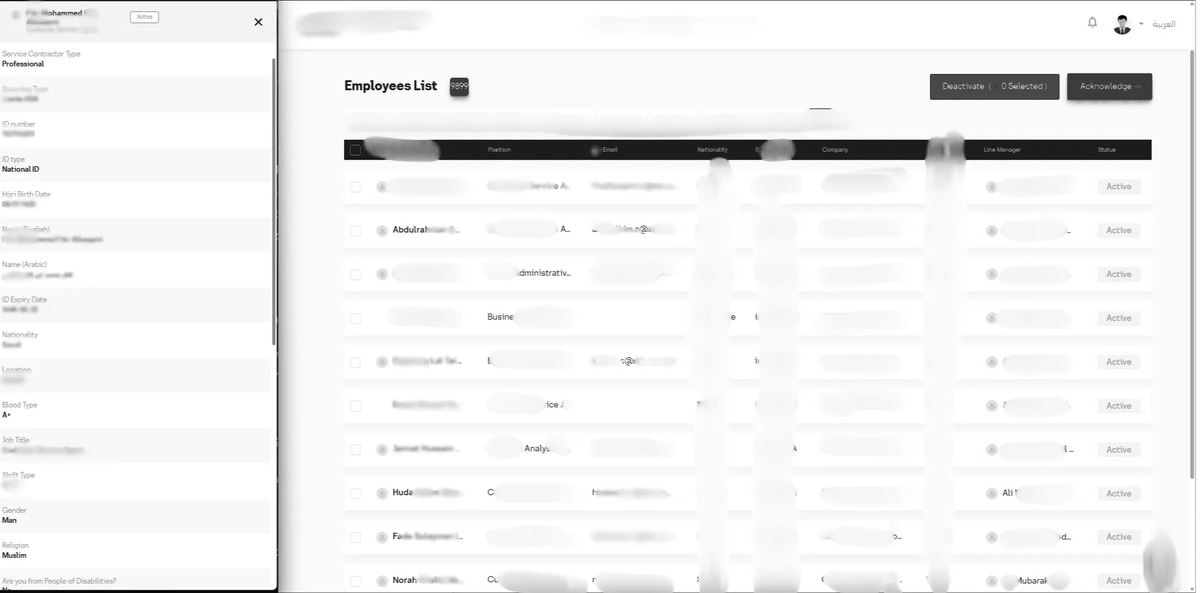

- بيانات +40 ألف موظف وشركات متعاقدة (بكامل التفاصيل)

- فصل أي موظف وإغلاق بصمة الوجه وبطاقات الدخول للفروع

- Fortinet WAF bypass through path Confusion

- Microservice Compromise Lateral Movement to 10+ Internal Domains

# البداية

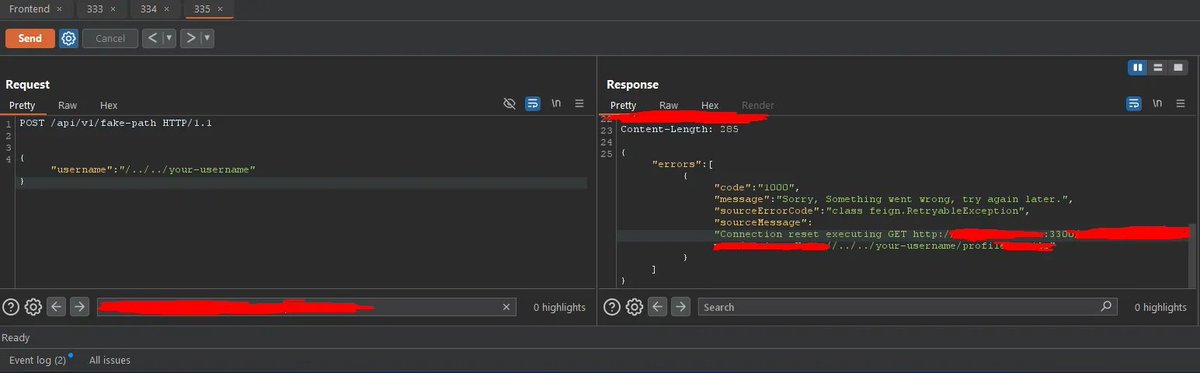

في بداية فحصنا طلعنا عدة ثغرات، وبعد وقت من الفحص صادفنا Error

والواضح من الخطأ إنه قاعد يستقبل الـ username كبراميتر ويحطه بالـ URL path الى Internal domain

فالي قاعد يصير إنه يستقبل المدخل من المستخدم،

والـ front-end API يرسل طلب

والـ back-end API يأخذ القيمة ويحطه بالمسار، ومن خلاله يرجّع معلومات المستخدم.

وبديهي أول سؤال بيجي ببالك هل ممكن نشوف معلومات شخص آخر؟

والإجابة ايه بمجرد ما نسوي path traversal راح نتخطى عملية التحقق الي تكون من ال front-end API ونجيب معلومات أي مستخدم بشكل كامل

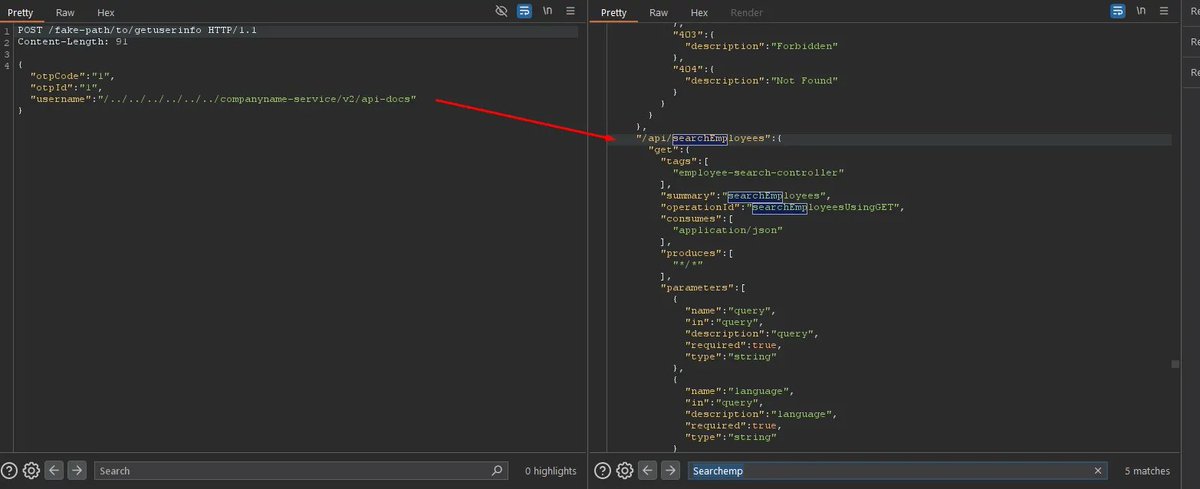

لكن هذا ما يهمنا، كان هدفنا الأساسي إننا نوصل إلى Internal domain

وبعد عدة محاولات، توصلنا إلى إننا نوصل إلى مسار داخلي ويحتوي على Swagger Documentation تحتوي على مسارات لأكثر من عملية.

ومن خلال المسارات اللي وصلنا لها، قدرنا نطلع ثغرات حرجة وكثيرة جدًا، مثل ما راح نستعرض لكم الحين (;

@x6vrn Well deserved, Anas! Congratulations and best of luck with what’s next 🤍

English

أطلقت موقع BugBountyWriteups.surge.sh

تعلم كيف تتقن فن كتابة تقارير الثغرات:

➤ أمثلة حقيقية من برامج وكبرى الشركات

➤ قوالب وتقسيمات جاهزة لتقارير احترافية

➤ نصائح عملية لرفع قبول تقاريرك وزيادة المكافآت

زر الموقع:

BugBountyWriteups.surge.sh

وخد معها 💐

🙂 ليش حسيت نفسي ai وانا اكتب التغريده

العربية

سويت لكم منصه تعليم WEB في عالم CTF

المنصه فيها :

WebAcademy.surge.sh

➤الرئيسية

➤الدروس

➤التصنيفات

زر الموقع:WebAcademy.surge.sh

التصميم هاذي المره بعجبكم باذن لله

العربية

Nader Alqahtani retweetledi