Saud

35K posts

Saud

@6cccn

Software Engineer | Cyber Security analysis | #PEN100 | #OSDA

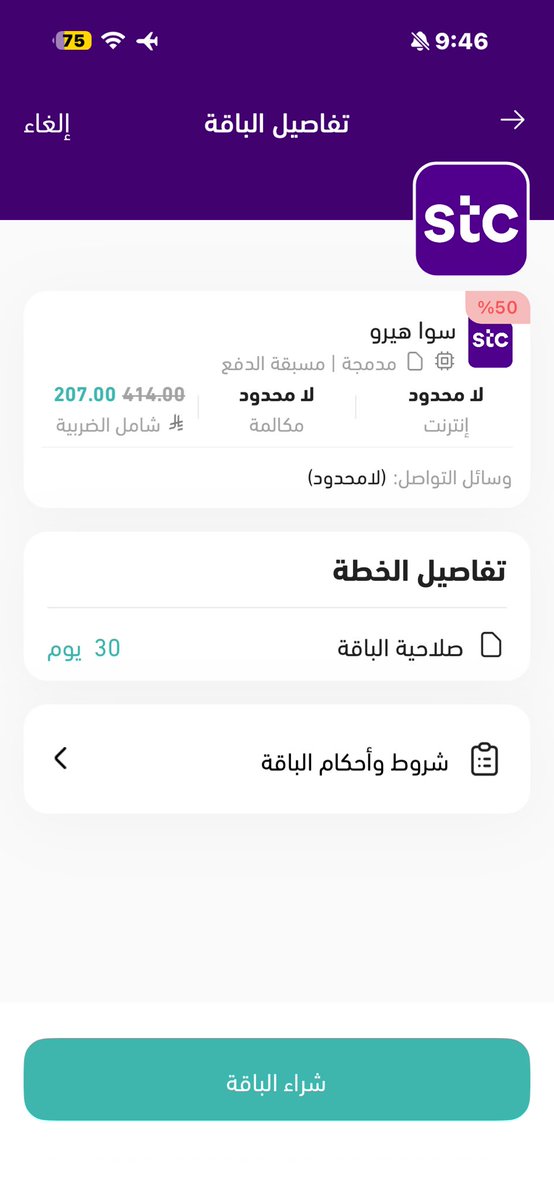

@abzahraniamv عبدالرحمن بالله وش افضل شريحه لا محدود بدون استخدام عادل بسعر معقول مو طبيعي ياخي كل شهر ادفع ٢٢٠ عليها والمشكله اهلي يدفعون على شريحه ثانيه استخدام عادل شرايح متعدده ٥٠٠ ابي شي كويس اذا تعرف طبعا اهلي ماخذها عشان اذا طلعو يستخدمونها برا ابي شي كويس لهم ورخيص

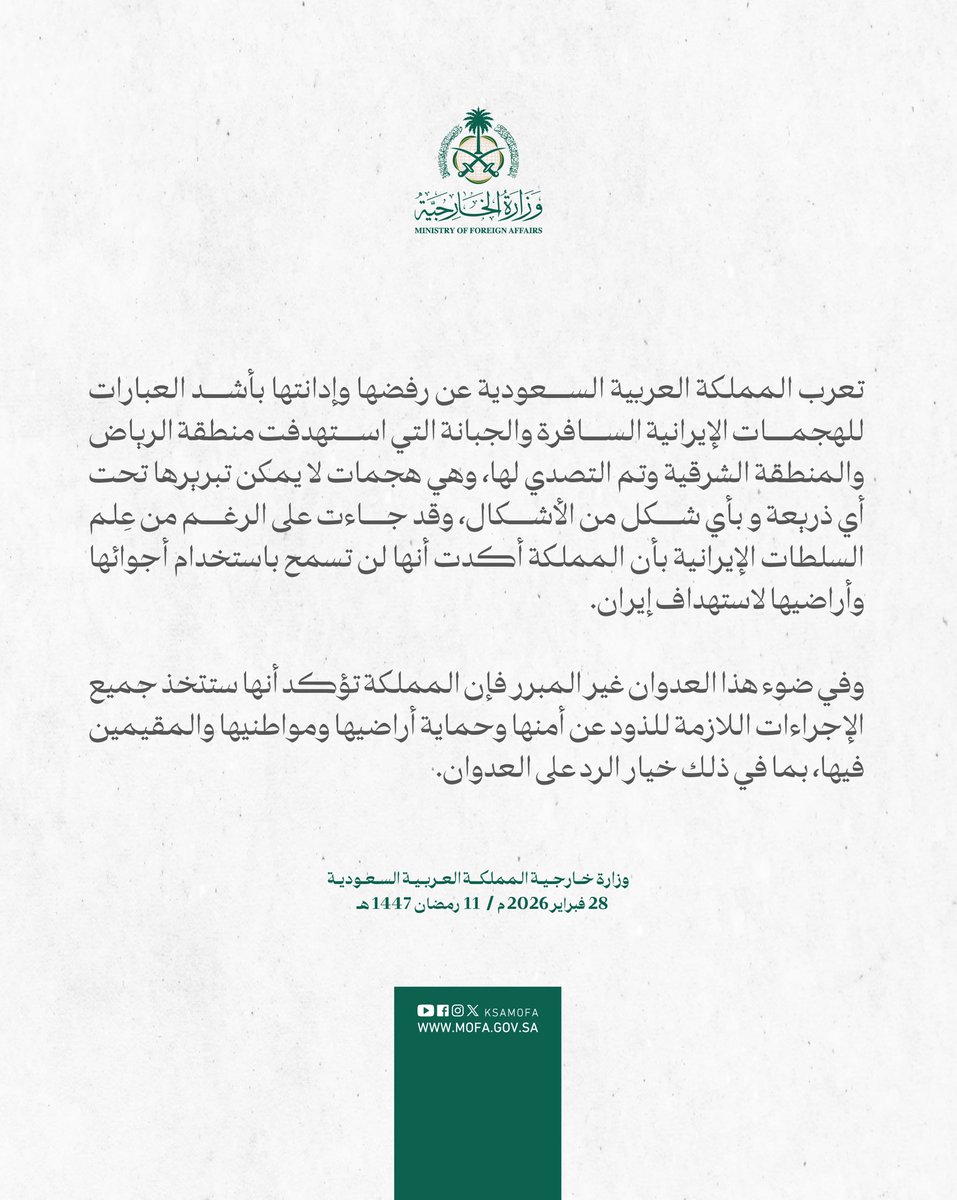

🚨 نشر قبل يومين على منصة Github وأحد من أهم وأكبر التسريبات لعمليات مجموعات الاختراق التي ترعاها #إيران والمرتبطة بـ #الحرس_الثوري_الإيراني والمسماة #CharmingKitten 🔹نشر معرف بإسم #KittenBusters تسرببات تحتوي على مئات الملفات والوثائق التشغيلية التي تتعلق بعمليات مجموعات اختراق مرتبطة بـ #الحرس_الثوري_الإيراني. التسريب يتضمن قوائم أهداف، تقارير الحملات، أدوات وطرق الاختراق، وإشارات لأساليب تحويل وغطاء أنشطة ما بعد الاختراق. هذا التسريب يعد واحدًا من أهم مصادر «الاطلاع الداخلي» على كيف تدار هذه الحملات من الداخل. 🔹 أبرز ما كشفه التسريب 1.قوائم الأهداف تكشف بأن الدول خليجية كانت على رأس الأولويات بالاضافة الى تركيز واضح على الجامعات، وسائل الإعلام المستقلة، والمعارضين السياسيين في الخارج. 2.تقارير داخلية للمجموعات • حول الثغرات (Ivanti, VPN, Exchange). •تقييم أداء أعضاء الفرق مع ذكر أسماء كودية (Aliases) ومشاريع مشتركة. 3.ارتباطات مع جهات رسمية: •إشارات مباشرة إلى ارتباط التمويل والعمليات بـ #الحرس_الثوري. •بعض الوثائق تظهر قنوات تواصل مع جهات حكومية إيرانية. 4.أدوات الاختراق: •استغلال ثغرات Zero-day وN-day بطرق ممنهجة. •استخدام مجموعات اختراق مثل Charming Kitten كأذرع تشغيلية. 🔹 ما الذي تظهره الوثائق عن «عبّاس حسيني»؟ 1. قيادة وتنسيق العمليات: يظهر اسمه كـ “قائد عمليات” (Head of Operations) يشرف على التخطيط والتنفيذ. 2. صلاحيات إدارية ومالية: موافقات على تخصيص الموارد، طلبات دعم تقني، وإدارة الأدوات. 3. الإشراف على الفرق: تقارير الأداء تحمل ملاحظاته أو توقيعات مرتبطة به، وتشمل مراجعات للأخطاء وطرق الاحتواء. 4. ارتباطات رسمية: بعض المراسلات تشير إلى تواصله مع جهات حكومية إيرانية وتوجيهات مرتبطة بأولويات #الحرس_الثوري. 5. مسؤولياته المباشرة: •المصادقة على قوائم الأهداف وخطط الحملات (خليجية، معارضين، إعلام مستقل). •تنظيم فرق متخصصة (هندسة اجتماعية، استغلال الثغرات، حملات تصيد). •توجيه عمليات ما بعد الاختراق: إخفاء النشاط (OPSEC) وضمان الاستمرارية. 🔎 هذا التسريب يُعتبر نافذة نادرة على طريقة إدارة إيران لحملاتها السيبرانية من الداخل: أهداف مدروسة، أدوات متقدمة، وتمويل رسمي.