Sabitlenmiş Tweet

Camila

1.8K posts

Camila retweetledi

Cumpliendo con mi palabra, he interpuesto ante la @CSJdeLima, una acción de amparo contra el acuerdo del Pleno del @JNE_Peru, que declaró inviable las elecciones complementarias en Lima, por cuanto vulnera el derecho de participación política y sufragio de 1 millón de limeños

Español

Camila retweetledi

Camila retweetledi

🔴 “Esta es la conducta sediciosa de un candidato que ha llamado a la insurrección”. @rmapalacios cuestiona a Rafael López Aliaga por atacar, a través de Twitter, a Roberto Burneo, jefe del Jurado Nacional de Elecciones.

📺 Programa completo en el canal de YouTube de #SinGuion: youtube.com/live/QLN-0l2Xc…

YouTube

Español

Camila retweetledi

@DesertSS1488 Yo hice esa configuración para que la @FiscaliaPeru tenga pruebas CTM

Español

🇵🇪 EXPOSICIÓN DEL FRAUDE EN PERÚ CON HACKEO ILÍCITO (Así entienden estos comunistas)

Explicación HILO 1° 🇵🇪🇵🇪🇵🇪

#SalvemosAPorky

#CyberHuntersOp

Explicación para Prensa: Análisis de las Imágenes y el Post.

📢 ¿Qué muestran las imágenes?

Las dos imágenes son capturas de pantalla de una sesión FTP (File Transfer Protocol), un protocolo estándar para transferir archivos entre computadoras a través de una red.

📢 Imagen 1 — Acceso inicial al servidor

Se muestra una conexión al servidor con IP 190.102.138.104, que corre el software Pure-FTPd (un servidor FTP común en sistemas Linux).

El dato más crítico: el acceso se realizó como usuario "anonymous", y el servidor respondió con "230 Anonymous user logged in", lo que significa que el servidor el hacker lo configuro para permitir acceso sin contraseña.

Dentro del directorio raíz se encontraron dos carpetas:

📢 CLOUD-AKM

📢 VISIBILIDAD

📢 Que encontramos @FiscaliaPeru

📢 Esta demostrado y (esto es sólido)

IP 190.102.138.104

ASN: AS27843

Empresa: WIN Empresas S.A.C.

Estado: reallocated

Owner: Embajada de la Federación de Rusia (Lima)

👉 Traducción técnica correcta:

✔ La embajada usa conectividad de WIN

✔ WIN es el proveedor (ISP)

✔ La IP está delegada a un cliente

🔹 IP 1: 190.102.138.104

owner: EMBAJADA DE LA FEDERACION DE RUSIA

status: reallocated

inetnum-up: 190.102.128.0/19

👉 Traducción:

✌️La IP pertenece a un bloque de WIN

✌️Fue asignada a la embajada rusa

✌️ Es un cliente dentro de la red del ISP

🔹 IP 2: 161.132.116.101

inetnum: 161.132.96.0/19

owner: ON EMPRESAS S.A.C.

👉 Traducción:

la Empresa WIN tiene control del accesos por ser el adminnistrador

Detrás de todo esta el NODO con la IP privada del Fraude electoral en todo el @ONPE_oficial

🔹 Punto CRÍTICO que encontramos

📩e-mail: ingenieria.interno@on.pe

👉 Esto indica:

WIN gestiona ambas redes desde su red privada lo que afirma la hipótesis y el posible fraude se transformaría en FRAUDE con las empresas de logistica @FiscaliaPeru

El mismo equipo técnico administra ambas IPs lo que debería deribar en su detención inmediata para analizar los accesos ilicitos al software electoral.

📢🇵🇪 ✔ Comparten y administran:

😶🌫️ backbone

😶🌫️ administración de direccionamiento

😶🌫️ infraestructura de tránsito

"Una empresa privada administro el fraude electoral en Perú".

🧩 Cómo funciona realmente esto

Modelo real:

[ WIN EMPRESAS ]

│

┌─────────────┼─────────────┐

│ │

[ Embajada Rusia ] [ ONPE / otros ]

190.102.138.104 161.132.116.101

Nodo .47 y otros

🔍 El dato más interesante (y el más delicado)

Esto:

ingenieria.interno@on.pe

+51905455000

📢 Administración Máster:

🛜 Gestión centralizada de IPs

☑️Relación operativa entre entidades confirmada

🎯 Qué les afirmamos @FiscaliaPeru (nivel profesional)

✔️ Ambas direcciones IP pertenecen a bloques administrados por WIN Empresas S.A.C., ahora "LINZOR CAPITAL" lo que indica que utilizan el mismo proveedor de conectividad y lo administran de forma interna privada, de esta forma no se puede ver la red en la web y esconcen el delito.

Con este Hackeo observado por Grupo Ciberhacktivista #CyberHuntersOp podemos validar que hubo fraude con terceras personas involucradas, la misma empresa encargada de la logística en la movilización de votos físicos.

Delito Informatico de ✔ administración centralizada

🧠 En redes, administración centralizada significa:

👉 Una sola entidad (empresa o equipo técnico) gestiona y manipula datos electorales de candidatos Presidenciales agregando 2 pistas de traspaso de datos:

1.- Para los congresistas ]

2.- Baja latencia de transferencia de datos para votos Presidenciales, específicamente para tomar tiempo en la manipulación de votos y adulteración de los mismos.

🎯 direcciones IP

🎯 routers

🎯 firewalls

🎯 servidores

🎯 soporte técnico en manipulación

En este caso una empresa privada no esta autorizada legalmente a este tipo de manipulación:

WIN Empresas S.A.C. administra bloques IP

Usa contactos como: ingenieria.interno@on.pe

📜 Ejemplo claro del delito:

✔️ Legal (normal)

WIN administra IPs de clientes en forma secreta y delictiva.

→ asigna direcciones

→ mantiene conectividad

→ Utiliza NODOS privados no declarados en el documento de trabajo del @ONPE_oficial

📢 Hallazgo técnico más importante del delito

✔️ 3.1 Virtual Hosting activo

El servidor 161.132.116.101:

✔ acepta distintos Host:

✔ procesa la petición dentro del mismo asdministrador

✔ decide redirigir

👉 Eso es un reverse proxy / ADC (BigIP)

✔️ 3.2 Redirección centralizada

👉 Independientemente del host (asbancapi.on.pe), te manda a:

👉 ONPE principal

✔️ 3.3 Confirmación de rol del 161.132.116.101

📜 Ese nodo funciona como GATEWAY SECRETO:

[Internet]

↓

161.132.116.101 (BigIP / Proxy) NODOS DELICTIVOS OCULTOS

↓

Infraestructura ONPE MANIPULADA 👉 Es un punto de entrada (gateway delictivo)

"Se ha verificado que la totalidad de los subdominios operativos de la ONPE analizados residen en activos de ON EMPRESAS S.A.C. (WIN), compartiendo el mismo Sistema Autónomo y contacto técnico que el bridge 161.132.116.101 y otros. La coexistencia de estos servicios en segmentos adyacentes de la infraestructura Cloud de WIN y Cloud en el NODO privado que confirma una Arquitectura de Red Unificada ilegal, donde el bridge actúa como el punto de interconexión central hacia el segmento restringido del bloque 900,000. y además a todo el bloque electoral nacional e internacional"

✅ LISTADO DE RESULTADOS POSITIVOS

1. Infraestructura bajo un mismo proveedor

Ambas IPs analizadas están dentro de la red de:WIN Empresas S.A.C.

Evidencia: WHOIS y resolución de hosts

Resultado: Comparten ISP (conexión de puente nivel red/tránsito)

2. IP reallocated a cliente específico

190.102.138.104 asignada a: Embajada de la Federación de Rusia con NODO asignado (Yendo a la base legal la @FiscaliaPeru no puede inspeccionar la EMBAJADA por ser territorio RUSO).

Evidencia: registro LACNIC

Resultado: IP delegada a cliente dentro de WIN

3. Bloque ONPE / infraestructura asociada

161.132.96.0/19 asignado a: ON Empresas / entorno ONPE "Lo cual queda claro en la manipulación física de votos y digitales. (Esta hazaña de contratar a la misma empresa digital y logística es una acción ilícita por donde la miren).

Evidencia: WHOIS

Resultado: infraestructura institucional en red WIN

4. Uso de balanceador F5 BigIP

Respuesta HTTP incluye:Server: BigIP

Evidencia:

1.- Embajada Rusa en Perú

2.- Win Empresas

3.- @ONPE_oficial

4.- "Host: asbancapi.on.pe" "https://161.132.116.101/nps/servlet/portalservice?action=ping&host=10.21.71.47"

5.- Demostrado vía Hacking

✅ DELITO DELITO DELITO DELITO

✅ Acción del delito informático con resultado de manejo de múltiples dominios en un mismo frontend para la ejecución del delito EN EL TIEMPO DE VOTACIONES.

✅ COMPARTEN:

✔️ Certificado institucional compartido

✔️ Certificado TLS:*.web.onpe.gob.pe

✔️ Evidencia: handshake TLS

✔ Presencia de endpoint interno tipo “portalservice”

✔ Ruta detectada:

/nps/servlet/portalservice?action=ping&host=...

✅ Resultado ILÍCITO:

✔ existe funcionalidad backend tipo servicio interno con puente a NODOS PRIVADOS.

🎯 RESUMEN FINAL

✔ Mismo ISP (WIN) con BRIDGE no autorizado en las elecciones.

✔ Infraestructura institucional (ONPE) vulnerada por el contratista.

✔ Uso de BigIP (balanceador) protección al ilícito.

✔ Virtual hosting activo.

✔ Redirección centralizada y controlada por el atacante.

✔ Certificado compartido para demostrar la acción delictual (Peritaje efectuado cómo hacking ético.

✔ Arquitectura distribuida y controlada en tiempo real en las votaciones presidenciales del Perú 2026.

✔ Endpoint backend identificado vinculado al fraude por peritaje informático en hacking ético.

✔ Aún se observan indicios de backend interno (direccionamiento privado ilícito)

#SalvemosAPorky

#CyberHuntersOp

@YourAnonShadows

@mstrbotnet

@YourAnonHunters

𝐴𝑆𝑇𝑅𝐴 ζ͜͡ℂ𝕐𝔹𝔼ℝ ℍ𝕌ℕ𝕋𝔼ℝ𝕊 ͜͡ζ@White_Hunters

📢HILO 1° 🇵🇪🇵🇪🇵🇪 #Hacked Servicio Ruso en Perú 📢"Fraude en Perú" #OperacionSalvemosAPorky www(.)peru.mid(.)ru/es EL grupo #CyberHuntersOp comanzará a exponer redes ocultas del fraude. Iremos exponiendo paso a paso para completar neustro informe irrefutable y profesional....

Español

Camila retweetledi

Camila retweetledi

👉Christian Hudtwalcker los pone en evidencia a López Aliaga y sus bufones:

1. ¿De DÓNDE saca cifras el inestable López que tendría más votos q @KeikoFujimori?

2. El chupe de Aliaga CONFIRMA que la empresa Secretariad NO puede comprobar q hay 'fraude'.

TODO es un circo. 👇

Español

Camila retweetledi

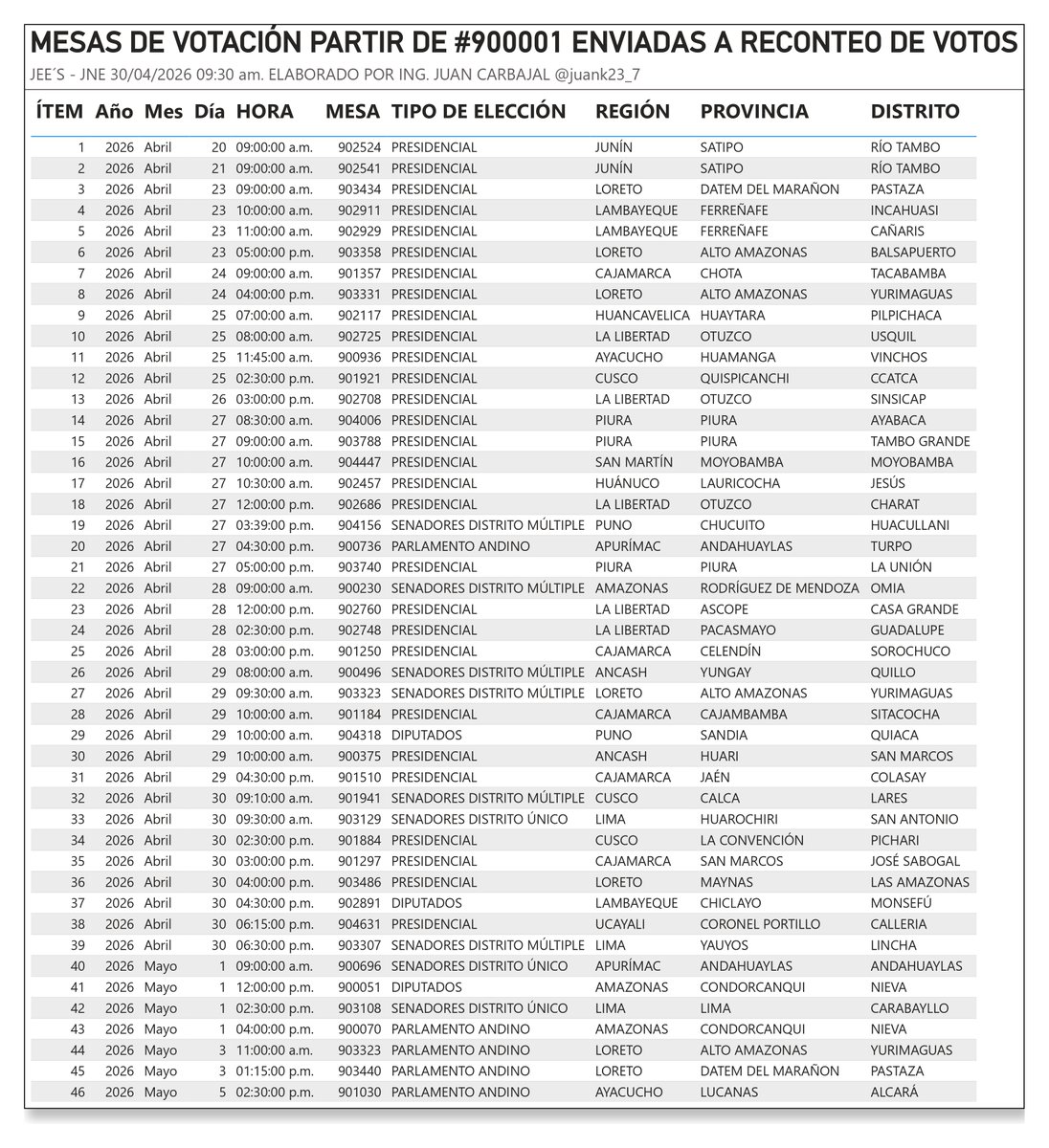

#ATENCIÓN 🇵🇪

Con respecto a las mesas de votación que inician con #900001, varias de éstas ya han pasado por reconteo de votos y otras tantas están programadas e incluso tales audiencias son de acceso público y están disponibles para que todo ciudadano la pueda visibilizar en la misma web del JNE.

portal.jne.gob.pe/portal

Español

Camila retweetledi

Todo lo que RLA haría, todo lo que debe efectuarse, y todo lo que lloran los caviares.

El Trumpista@ElTrumpista

ADORNI: “Antes los argentinos financiaban festivales, y planes sociales truchos, hoy el estado cumple sus funciones elementales, ya eliminamos: - 9 ministerios - 100 secretarias - 25 organismos - 65 mil puestos militantes Ahorro de 2 mil millones USD sin afectar servicios”

Español

Camila retweetledi

Camila retweetledi