DC5411

919 posts

DC5411

@DC54111

DEF CON Group 5411, #Hacking in Argentina 🇦🇷 & Uruguay 🇺🇾. Led by @mauroeldritch & @larm182luis. #ThreatIntel 🔍, #HardwareHacking 🤖 & #Exploits 👾.

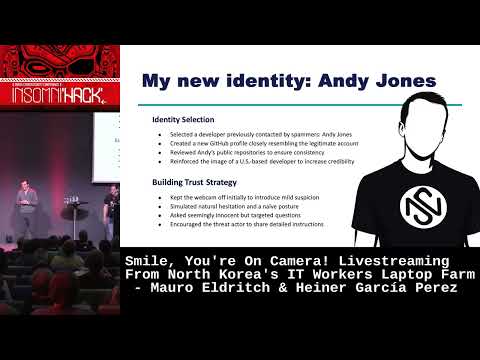

Northscan has been accepted into @The_DAO_Project Fund’s Ethereum Security QF Round We’re building independent research focused on exposing DPRK IT worker operations, identity abuse, and infiltration risks affecting the ecosystem The round is now live on @Giveth. In quadratic funding, and every donor matters If you want to support this work, please donate! :)

🚨 #Lazarus APT has weaponized new malware to hunt C-level credentials This campaign poses a direct financial and business risk, bypassing detection to steal executive data via fake meeting invites ❗️ Check @MauroEldritch's breakdown for defense steps 👇 any.run/cybersecurity-…

🤠 Sheriff: new #ransomware intelligence. 🇦🇷 #Argentina: Cheeky S.A announced by Safepay. ⬇️ See full report.

🇰🇵 Desde el Quetzal Team identificamos un nuevo kit de #malware del #DPRK. 🍏 Usa varios binarios Mach-O (macOS) por lo que lo llamamos "Mach-O Man". 🔬 Hicimos algo de ingeniería inversa y llegamos hasta su desarrollador, a quien le dejamos un saludito. ⬇️ ¡Pueden verlo acá!

Solo alguien que no está en tema, puede alarmarse con una amenaza de publicación de datos filtrados...🙄 todas las semanas hay anuncios, pueden consultar y suscribirse al newsletter. mefiltraron.com