Sabitlenmiş Tweet

Gonzalo

138.4K posts

Gonzalo

@DarthGNZ

Técnico Informático, usuario de GNU/Linux y Software Libre, a favor de la libertad 🇨🇱

Katılım Haziran 2009

934 Takip Edilen1.1K Takipçiler

Gonzalo retweetledi

🚩 Y ¿Como vamos con el "Ejercicio Nacional de Ciberseguridad"? 🇨🇱👁️

En los últimos días vimos cómo se construye una "crisis país" casi en tiempo real.

1⃣ Grupo de Telegram publica credenciales filtradas a una API de TGR (portal ahora desactivado).

2⃣ La cuenta VECERT (contenido generado con IA) emite una alerta tipo "apocalíptica" e instala la narrativa de infraestructura crítica comprometida.

3⃣ La prensa nacional amplifica sin mayor validación técnica, elevando el nivel de alarma y recomendando el cambio masivo de ClaveÚnica 🤦🏻♂️

4⃣ Autoridades y organizaciones descartan compromiso de infraestructura crítica, aunque reconocen accesos no autorizados y exfiltración de datos en algunos casos.

5⃣ Con la atención mediática ya instalada, los actores escalan, publican más datos y nuevas credenciales de acceso a múltiples plataformas web.

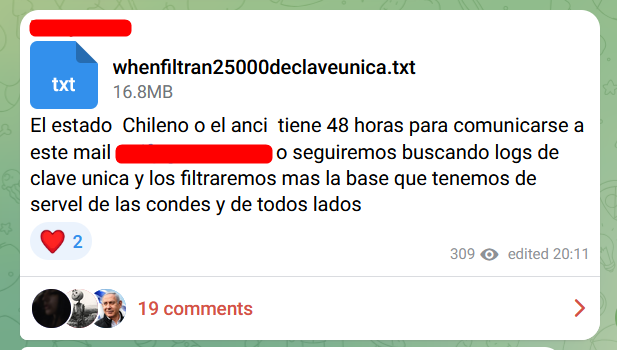

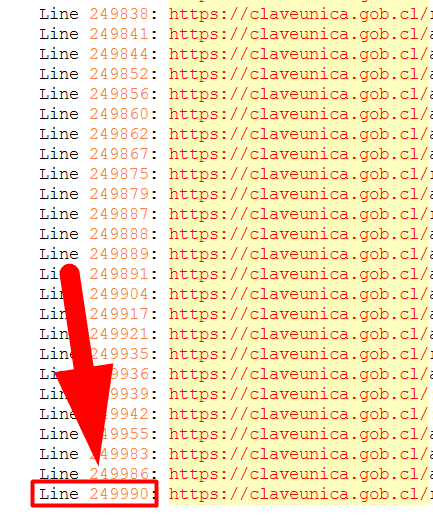

6⃣ 🔴 Entre los miles de mensajes enviados al canal, uno en particular pasó desapercibido (y luego fue eliminado), se trataba de una amenaza directa a la ANCI acompañada de un archivo con ~250.000 credenciales de ClaveÚnica filtradas (probablemente recolectadas desde logs de malware).

Desde la mirada CTI, esto no destaca por la sofisticación de los ataques, sino por la ejecución: credenciales expuestas, accesos válidos y explotación rápida. La diferencia la marcó la amplificación, que elevó el impacto mucho más allá de lo técnico.

En consecuencia, tomar acciones concretas alineadas a este tipo de amenazas y mantenerse atentos a su evolución. Algo se está cocinando por ahí...

Español

Gonzalo retweetledi

Vulnerabilidad “Copy-Fail” en Linux: impacto, mitigación y cómo actualizar tu sistema

nksistemas.com/vulnerabilidad…

Español

Gonzalo retweetledi

Fonasa detecta anomalía y niega extracción de datos, pese a que pacientes acusan filtración

biobiochile.cl/noticias/nacio…

Español

Gonzalo retweetledi

Banco Estado descarta ciberataque en sus plataformas y servicios latercera.com/nacional/notic…

Español

Gonzalo retweetledi

Alerta de ciberseguridad: indagan filtración de datos

📺 EN VIVO #T13Central » t13.cl/en-vivo

Español

Gonzalo retweetledi

Gonzalo retweetledi

Ciberseguridad confirmó caso de filtración de datos: Robaron usuario institucional a funcionario tinyurl.com/mprzrbce

Español

Gonzalo retweetledi

Gonzalo retweetledi

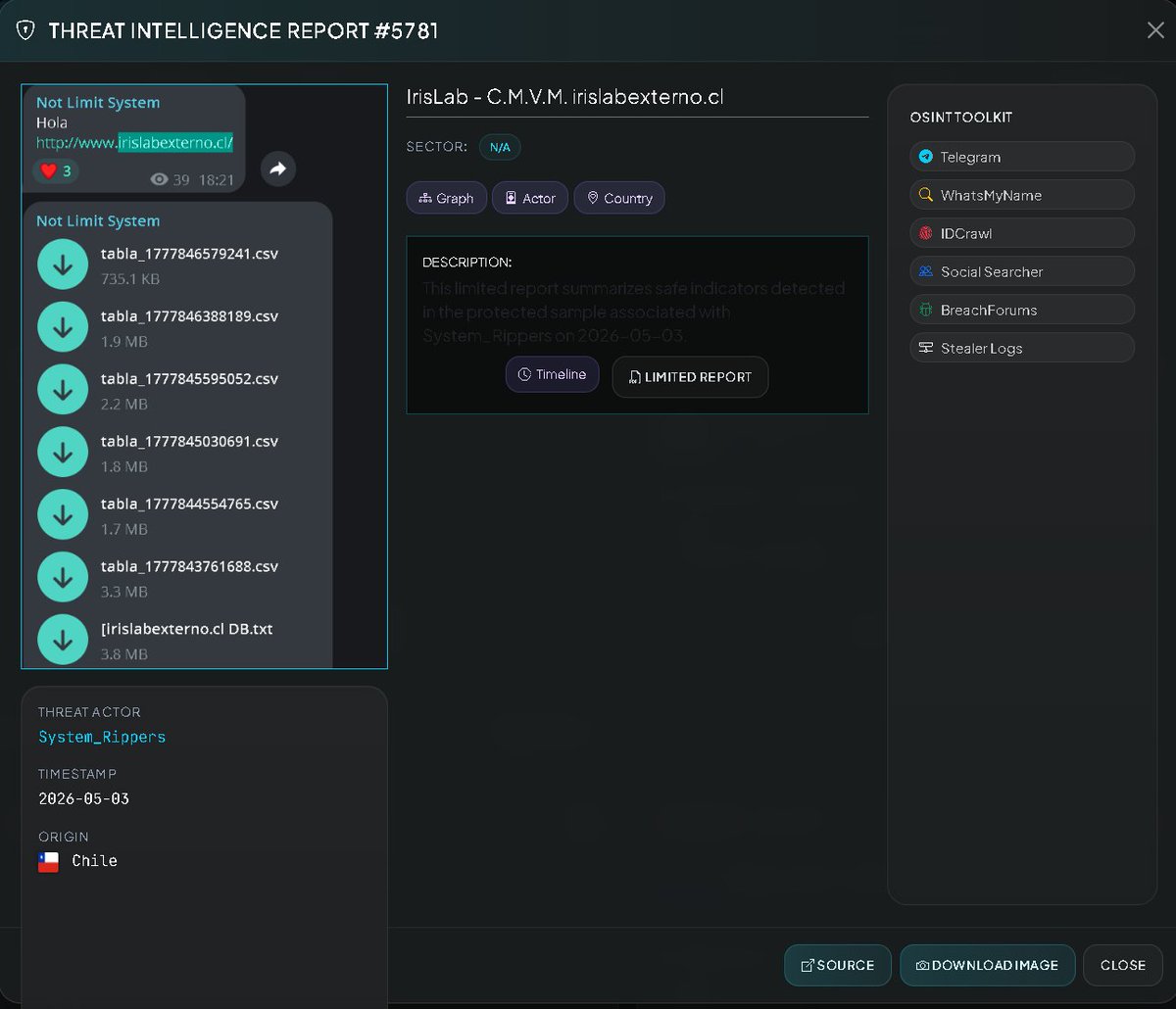

🚨 CRITICAL CYBER THREAT ALERT: MEDICAL DATABASE EXFILTRATION – IRISLAB CHILE 🇨🇱⚕️🔬🔓

A massive data leak has been detected involving data belonging to IrisLab (C.M.V.M.), a clinical laboratory with operations in Chile. This information has been disseminated by the threat actor "System Rippers."

🏢 Affected Entity: IrisLab - C.M.V.M. (irislabexterno.cl).

👤 Threat Actor: System_Rippers.

📂 Compromised Asset: Multiple database tables in .csv format and a .txt database dump file.

📅 Publication Date: May 3, 2026.

📊 Scope of the Breach (PII and Clinical Data)

Evidence shared on Telegram indicates an exfiltration event that includes the following files:

Structured Databases: At least 6 .csv files have been observed, ranging in size from 735 KB to 3.3 MB each.

Complete Dump: A file named [Irislabexterno.cl DB.txt], weighing 3.8 MB.

Potential Content: Given the nature of the entity (a Clinical Laboratory), it is presumed that these tables contain Personally Identifiable Information (PII) of patients, test results, medical orders, and billing data.

🛡️ Immediate Response Recommendations

🔒 Disconnection and Audit of External Portal: IrisLab is advised to immediately isolate the irislabexterno.cl domain to identify the entry point utilized by the threat actor.

🔑 Administrative Credential Changes: Disable any access linked to database services and enforce password rotation, utilizing Multi-Factor Authentication (MFA).

Monitor: analyzer.vecert.io

#CyberSecurity #Chile #IrisLab #DataBreach #Salud #SystemRippers #InfoSec #TelegramLeak #VECERT 🇨🇱🛡️⚠️🚨🔬

English

Gonzalo retweetledi

Gonzalo retweetledi

Gonzalo retweetledi

Gonzalo retweetledi

Gonzalo retweetledi

Gonzalo retweetledi

Gonzalo retweetledi

After three months on Linux, I don’t miss Windows at all theverge.com/tech/918797/sw…

English

Gonzalo retweetledi

Gonzalo retweetledi

🚨 CRITICAL CYBER THREAT INTELLIGENCE ALERT: HEALTHCARE SYSTEM COMPROMISE LINKED TO "RUTIFICADOR" SERVICES – CHILE 🇨🇱🏥🔓

Threat Intelligence Report #5423 has been identified, alerting to a massive security breach within Chile's hospital system. The threat actor "Rossy" is actively selling direct access to patient databases, linking this activity to illicit data lookup services known as "Rutificadores."

🏢 Targeted Entity: Chilean Hospital System (Healthcare Sector).

👤 Threat Actor: Rossy

📂 Origin/Service: Linked to illicit "Rutificador" services (mass-doxing tools in Chile).

📅 Timestamp: April 25, 2026.

🌍 Scope: Access to data on all Chilean citizens (both minors and adults).

📊 Access Capabilities (PHI and Critical PII)

The access being offered is not merely a static database, but rather a query capability within the systems that allows for the extraction of:

Complete Identification: Linking of RUT (National ID) numbers to names and biographical data.

Location Data: Detailed current residential addresses.

Direct Contact Info: Telephone numbers and email addresses.

Medical History: Medical records, diagnoses, and treatments (Protected Health Information).

🛡️ Immediate Response Recommendations

🔒 Connectivity Audit: Chilean healthcare institutions must investigate incoming connections originating from known "rutification" service nodes or unauthorized third-party APIs.

🔑 Mandatory MFA: Immediately implement Multi-Factor Authentication across all healthcare network nodes and Electronic Health Record (EHR) systems.

Monitor: analyzer.vecert.io

#CyberSecurity #Chile #Rutificador #HealthcareSystem #DataBreach #PHI #MedicalHistory #Rossy #VECERT #InfoSec #CyberCrime 🇨🇱🛡️⚠️🚨

English