在闲鱼和淘宝上都没能找到可以购买香港实体电话卡的 买来的香港实体电话卡还要能在大陆激活,且可以接受短信 有知道路子的家人吗? 要不然 @KASTxyz 的虚拟卡就没法搞定了

Double

4.3K posts

@DoubleHouseBTC

投研:挖掘财富密码|空投:实战经验与教程|观点:个人思考与洞察 用价值换信任|以时间赚A8|关注我多挣钱少踩坑|所有内容非投资建议 合作请私信|油管👇

在闲鱼和淘宝上都没能找到可以购买香港实体电话卡的 买来的香港实体电话卡还要能在大陆激活,且可以接受短信 有知道路子的家人吗? 要不然 @KASTxyz 的虚拟卡就没法搞定了

中国版30 Under 30 翻车了😂 学历造假、买粉刷量、非法集资一条龙,说白了就是骗子精选名单。教授早就跟你们讲过了,这种榜单看看就好,别当真👊 #Forbes #30Under30

Earlier today, a malicious actor gained unauthorized access to Drift Protocol through a novel attack involving durable nonces, resulting in a rapid takeover of Drift’s Security Council administrative powers. This was a highly sophisticated operation that appears to have involved multi-week preparation and staged execution, including the use of durable nonce accounts to pre-sign transactions that delayed execution.

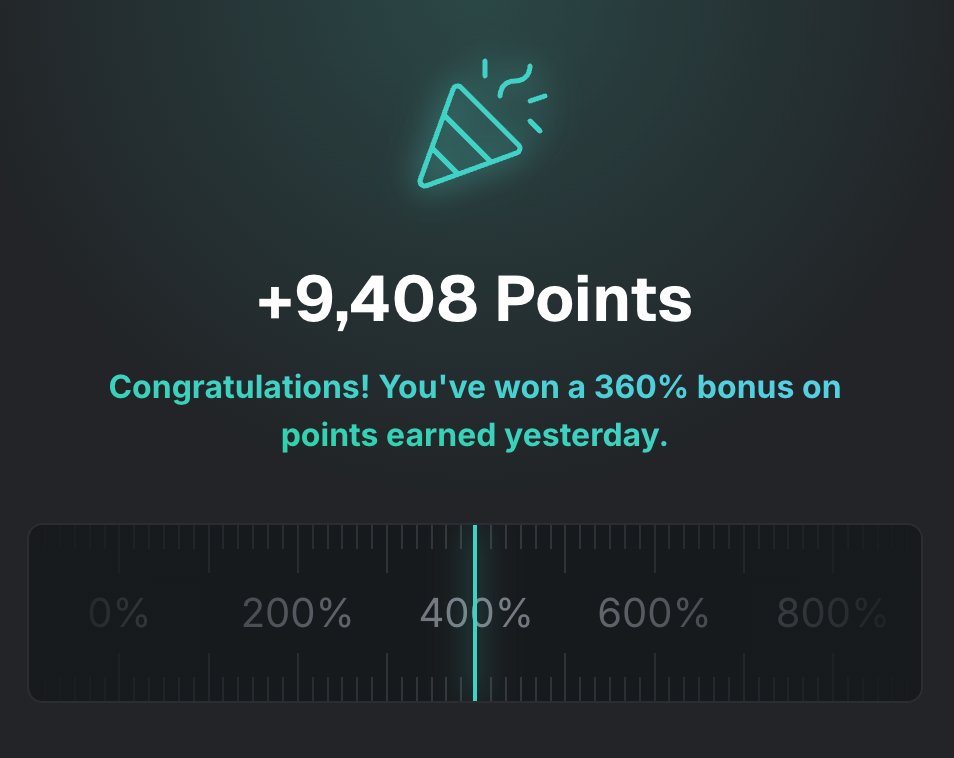

打算搞一个 @KASTxyz 的虚拟卡,因为可以消费赚返现和积分 kast共计融资了9000万美金,后续积分应该能换空投 我本身就在用港卡消费,既然kast消费又返现+空投,这种低成本撸毛的方式还是值得搞一下的 简单看了一下大陆用户只能用护照+海外地址证明+海外电话验证的方式申请 护照我有,港卡消费过能轻松搞定海外地址证明 海外电话我不想用虚拟号码接码验证,想以后长期使用,后续研究下如何搞定海外实体电话卡 实操完毕了,我再来分享

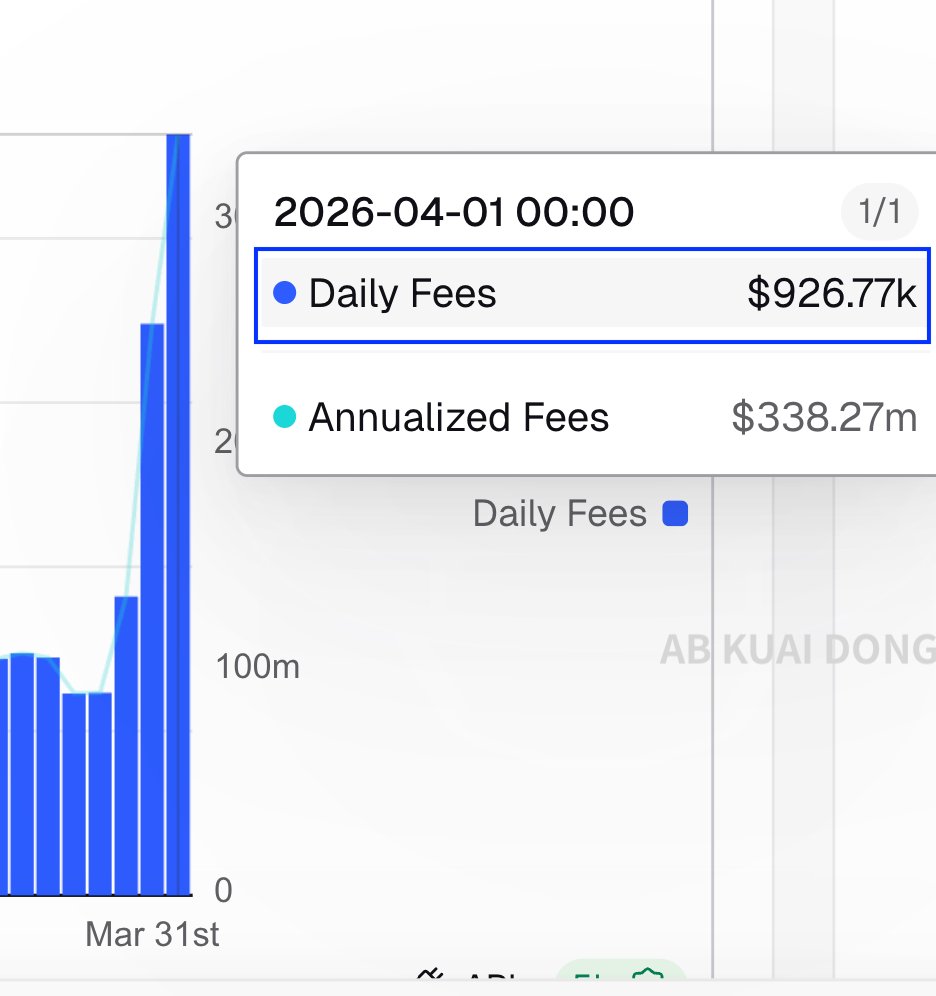

Drift官方针对被盗事件的最新技术说明出来了 其中和我上午分享的技术要点核心内容是一致的: -3月27日的多签迁移 -新多签采用2/5阈值 + 0秒时间锁 -攻击者利用权限,几分钟内完成恶意admin转移,拿到协议最高控制权,然后创建假资产、移除所有提现限制,快速抽走资金 在这些基础上,官方针对持久性随机数(durable nonce)这个被盗根源,及攻击者的提前计划和准备过程,做了详细的披露: -3月23日:提前创建4个durable nonce账户(2个关联Drift多签成员,2个攻击者控制),至少2/5的多签签名人已在不知情或被诱导的情况下预签了恶意交易 -3月27日:Drift进行计划中的多签迁移 -3月30日:攻击者又为更新后的多签创建一个新的nonce账户,再次拿到2/5签名人权限 -4月1日执行阶段:先用一个“测试提现”交易做掩护,1分钟后直接执行两个预签名durable nonce交易,瞬间完成admin接管 → 引入恶意资产 → 移除所有安全限制 → 抽走约$280M 攻击者提前让多签签名人“预先签名”交易,像埋下定时炸弹,可以延迟执行 攻击不是智能合约bug,也不是私钥被偷,而是一次多周精心预谋的高级攻击,核心武器就是Solana的durable nonce(持久性随机数)机制 目前官方已冻结所有协议功能、更新multisig,正在和多家安全公司、跨链桥、交易所、执法部门全力追资金,后续几天会发布更完整的信息披露 届时再和大家分享最新的事件要点

Drift官方针对被盗事件的最新技术说明出来了 其中和我上午分享的技术要点核心内容是一致的: -3月27日的多签迁移 -新多签采用2/5阈值 + 0秒时间锁 -攻击者利用权限,几分钟内完成恶意admin转移,拿到协议最高控制权,然后创建假资产、移除所有提现限制,快速抽走资金 在这些基础上,官方针对持久性随机数(durable nonce)这个被盗根源,及攻击者的提前计划和准备过程,做了详细的披露: -3月23日:提前创建4个durable nonce账户(2个关联Drift多签成员,2个攻击者控制),至少2/5的多签签名人已在不知情或被诱导的情况下预签了恶意交易 -3月27日:Drift进行计划中的多签迁移 -3月30日:攻击者又为更新后的多签创建一个新的nonce账户,再次拿到2/5签名人权限 -4月1日执行阶段:先用一个“测试提现”交易做掩护,1分钟后直接执行两个预签名durable nonce交易,瞬间完成admin接管 → 引入恶意资产 → 移除所有安全限制 → 抽走约$280M 攻击者提前让多签签名人“预先签名”交易,像埋下定时炸弹,可以延迟执行 攻击不是智能合约bug,也不是私钥被偷,而是一次多周精心预谋的高级攻击,核心武器就是Solana的durable nonce(持久性随机数)机制 目前官方已冻结所有协议功能、更新multisig,正在和多家安全公司、跨链桥、交易所、执法部门全力追资金,后续几天会发布更完整的信息披露 届时再和大家分享最新的事件要点

这两天xStocks的转盘还是不稳定,只是有时候能转一下 我也发现现在转盘能转到分的次数越来越少了,刚开始1周左右,基本只要转都能获得一些奖励的积分 今天更奇怪的是,我在kamino借贷的数据在kamino上显示不正常了,用Jupiter辅助查看了一下借贷仓位又是正常的 不知道是不是只有我遇到了这种情况,应该是缓存或者kamino的显示出现了问题 现在利用合约对冲、在kamino借U存Huma两个组合方式,来实现低成本赚积分,我觉得风险是可控的 即使反撸资金成本就比较有限,主要是资金占用和时间成本 现在我继续保持低成本赚分,然后有变化的时候动态调整策略

昨天就发现Kamino上面的仓位数据不正确,今天起来就发现Drift被盗了 这两者不会有什么关联吧? @kamino 你可千万不要出什么问题啊 大家在kamino上有仓位的都看一下数据正常吗?关注一下官方的信息