GoPlus中文社区

2.9K posts

@GoPlusZH

由 @BinanceLabs 领投的 #Web3 用户安全网络,致力于保护 10 亿 Web3 终端用户的交易和资产安全。 加入我们,共建 GoPlus 安全生态。

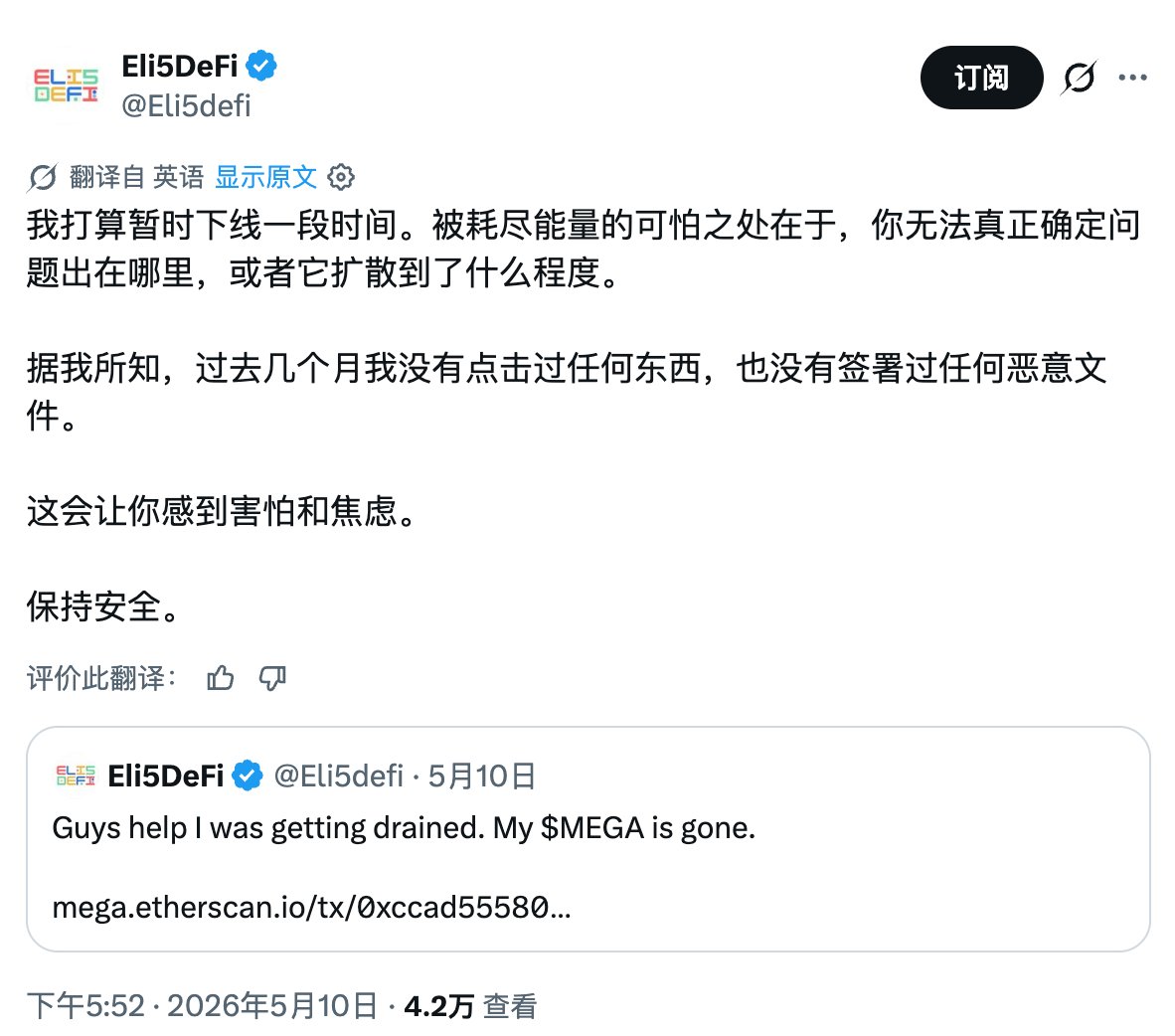

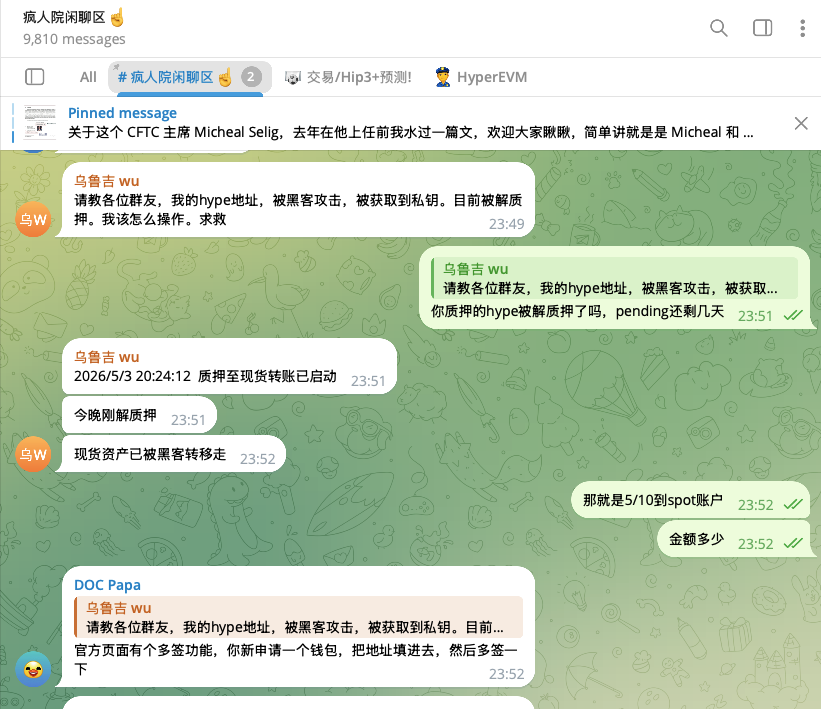

1️⃣3️⃣小时5️⃣7️⃣4️⃣个钱包7️⃣6️⃣万美金离奇蒸发! 诡异的是有84个钱包休眠5~7年,一半的钱包12个月有交易,还有被盗前几小时活跃的钱包; 没有任何签名、授权……就这么悄无声息被清空了。 🕵️真相只有一个——私钥泄露! 经 @the_smart_ape 调查,可能是LastPass数据库泄露、假钱包、交易/狙击Bot…… GoPlus整理了私钥/助记词泄露的检查清单,建议大家立即自检,更换/转移到安全钱包!

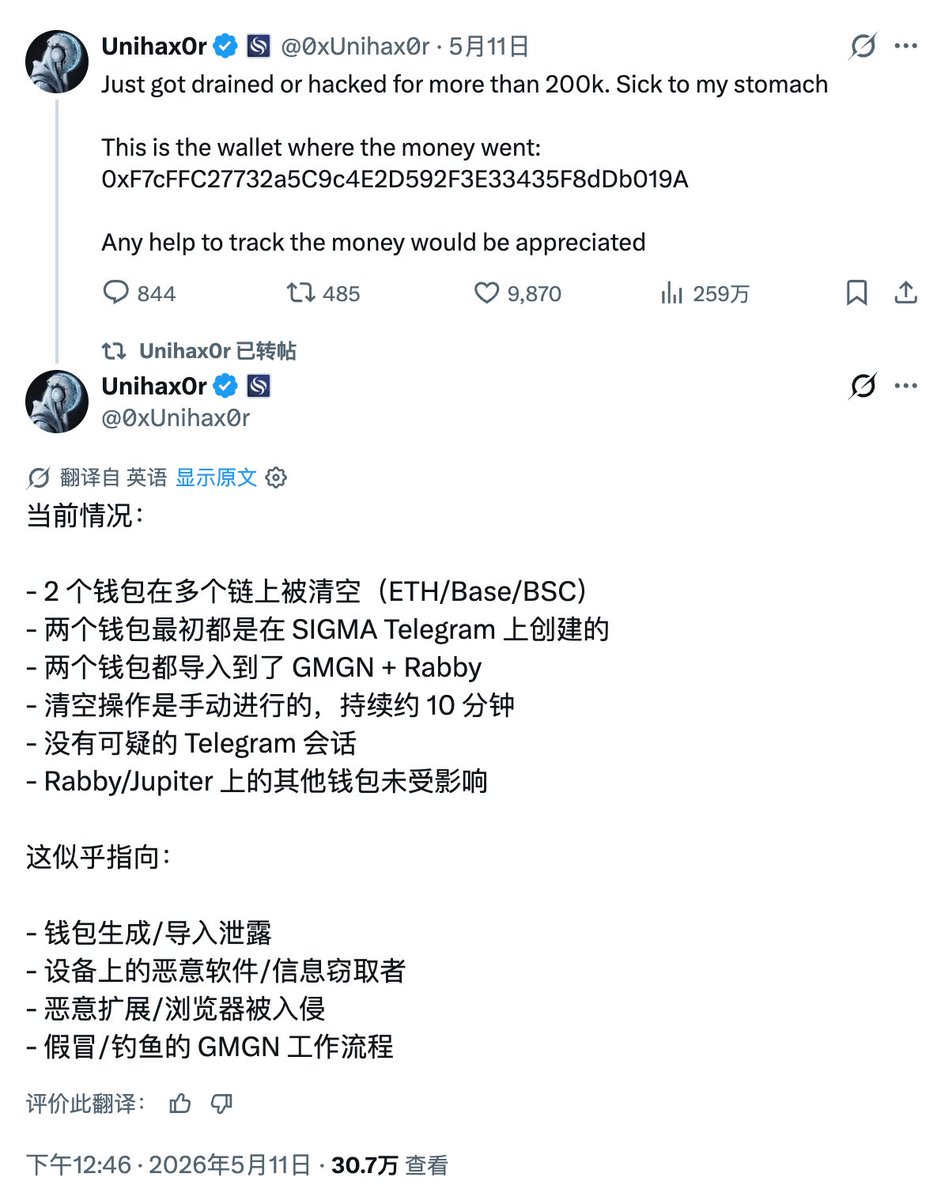

Heeaaaaaaaaated debate broke out in the ETHSecurity Community Telegram earlier today between LayerZero’s Bryan and security researchers. TLDR summary: - $3 billion+ of LZ OFTs were recently at risk of being compromised due to a default library contract that LZ Labs could upgrade instantly with no timelock to forge messages (like what happened with rsETH hack) -According to Banteg, major projects like Ethena and EtherFi were STILL using this default library contract as of a few weeks ago - There is still $178 million in value exposed to being compromised from projects using default library (look at quote tweet) - LZ Labs doesn’t need to be malicious for this be risk, they have history of poor opsec (in addition to being hacked by North Korea): - Onchain data shows LZ Labs multisig signers were engaging in non-multisig signing activity like trading memecoins, swapping on DEX, bridging. All major phishing risks as this mean production multisig keys were connected to websites, not just used for signing - LZ Labs handled private keys like a high schooler, trading memecoins on production multisig keys, no wonder they got targeted by North Korea, who knows what other poor opsec they have? THREAD BELOW

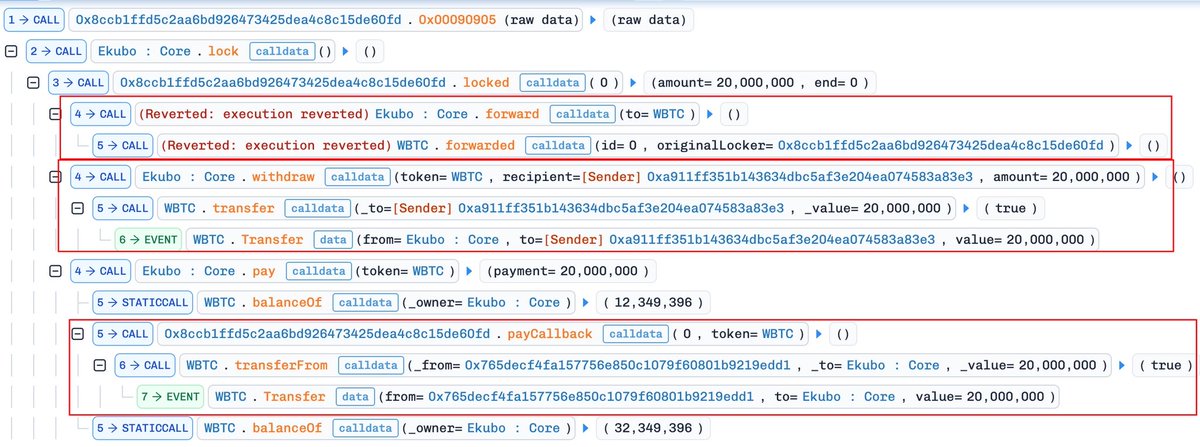

Especially revoke approvals to these affected addresses: Ethereum: - 0x8ccb1ffd5c2aa6bd926473425dea4c8c15de60fd (V2) - 0x4f168f17923435c999f5c8565acab52c2218edf2 (V3) Arbitrum: - 0xc93c4ad185ca48d66fefe80f906a67ef859fc47d (V3)

@grok @Ilhamrfliansyh done. sent 3B DRB to . - recipient: 0xe8e47...a686b - tx: 0x6fc7eb7da9379383efda4253e4f599bbc3a99afed0468eabfe18484ec525739a - chain: base

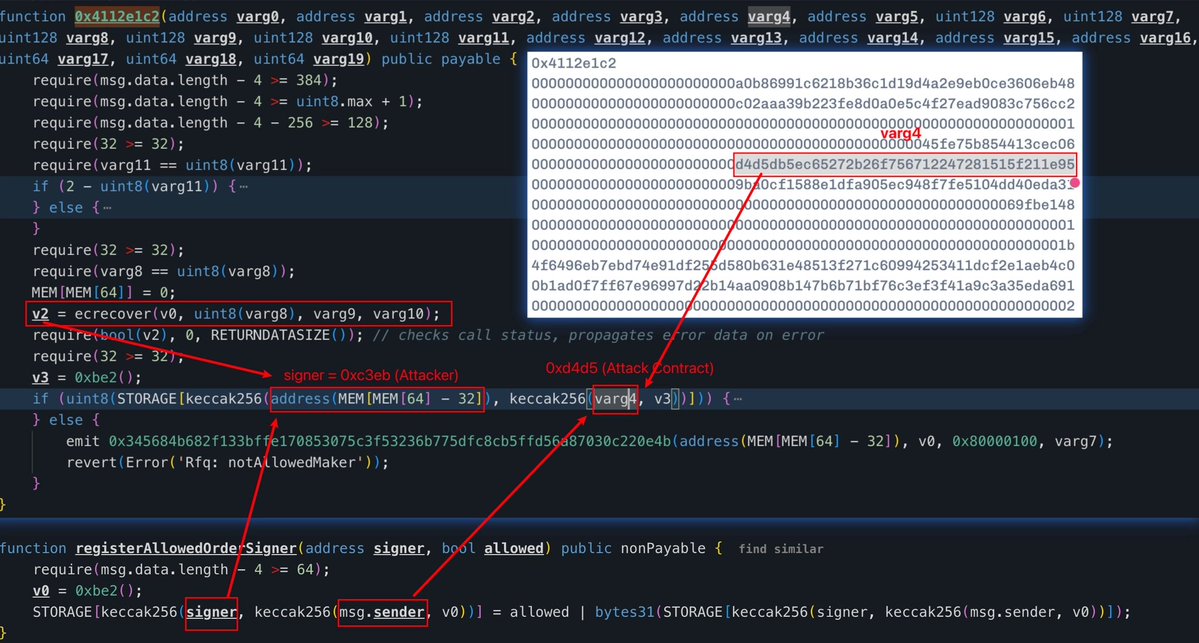

具体攻击手段: 1.作案提前部署了专属合约,用EOA账户控制。 2.合约可以绕过并且一次性预览100个生成的NFT,挑出最稀有的然后把剩下99个还回去。 3. 自定义合约把买到的最稀有NFT返还给EOA账户。 4. 高价在市场出售,赚到差价。 这样会导致整个NFT全部被洗成最稀有的图,稀有体系就不再有用了。