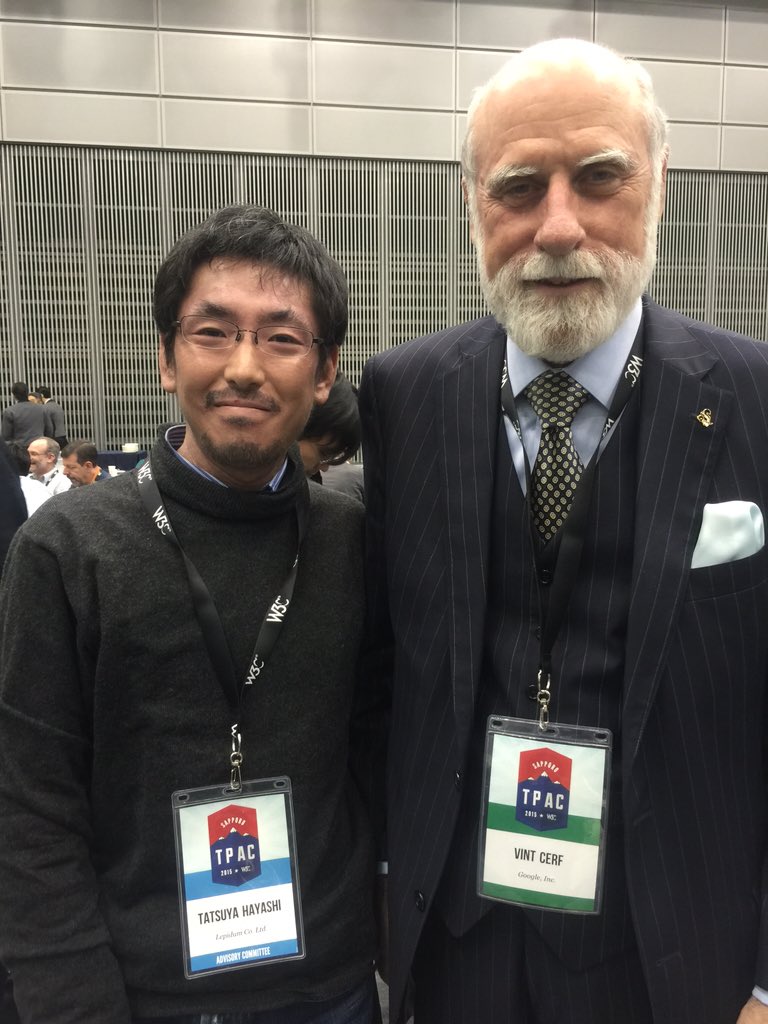

lef/HAYASHI, Tatsuya

88.8K posts

lef/HAYASHI, Tatsuya

@lef

パロンゴ/慶應KMD/デジタル庁。レピダム創業者。ex-経産省。ex-イエラエ。IETF,W3C,ISOC,OIDF。ID,トラスト,プライバシー,セキュリティ,通信プロトコル,標準化,プログラミング言語/処理系,SF,漫画,特撮。RTは賛意を意味しません。発言は個人的なもので所属組織等とは無関係。

GitHub上のPythonプロジェクトに密かに不正コードを仕込む大規模攻撃「ForceMemo」が発覚した。履歴改ざんにより痕跡がほぼ残らず、開発者が気付かないまま感染が広がる危険な手法だ。 ForceMemoは複数のGitHubアカウントを乗っ取り、setup.pyやmain.pyなどに難読化されたマルウェアを追記するサプライチェーン攻撃である。攻撃者はforce-pushを使って既存コミットを書き換え、メッセージや日時を維持したまま履歴を偽装するため、改ざんの痕跡が極めて見えにくい。侵入経路はGlassWormと呼ばれる情報窃取マルウェアで、VS Code拡張などからGitHubトークンを窃取しリポジトリを完全支配する。ペイロードは多層難読化され、Solanaブロックチェーンのメモ機能をC2に利用することで遮断耐性を持つ。Djangoや機械学習コードなど広範なプロジェクトが影響を受けており、開発者は不審な変数や履歴の不一致を確認する必要がある。 cybersecuritynews.com/forcememo-hija…

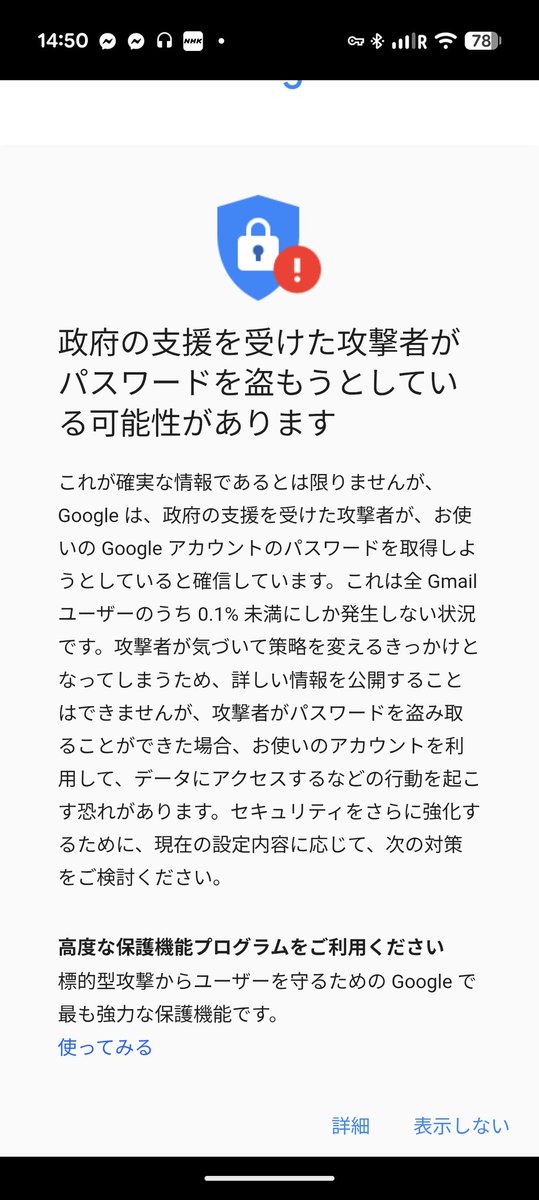

反社かどうかにかかわらず、口座に出所不明や不特定多数の資金が振り込まれた時点で、銀行は犯罪収益移転防止法に基づく「疑わしい取引」として届出・凍結の判断に入ります。さらに振り込め詐欺救済法で「犯罪利用口座」と認定されたりすると、その口座だけでなく名義人が他の全金融機関でも口座開設できなくなります。不正資金と知りつつ引き出せば組織犯罪処罰法の犯罪収益収受罪に問われ得る。つまり口座番号の公開は、反社に「合法的に社会的信用を破壊する手段」を無料で渡すようなものです。正当な理由なく口座番号を人に教えないことも大事な自己防衛。