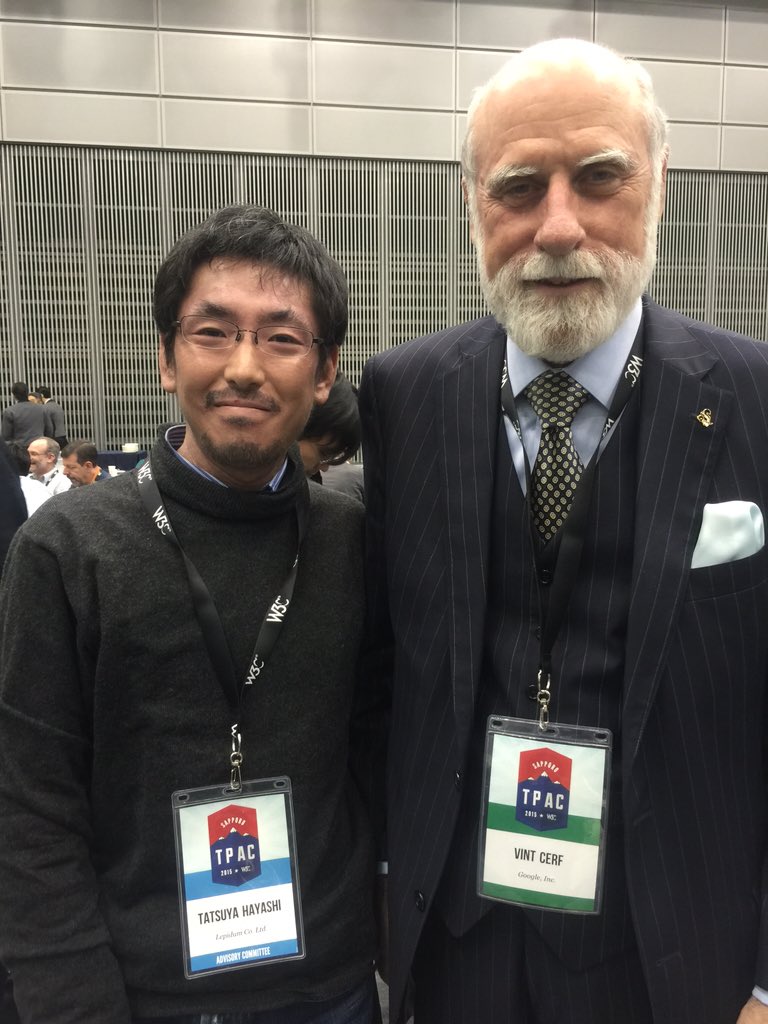

lef/HAYASHI, Tatsuya

89K posts

lef/HAYASHI, Tatsuya

@lef

パロンゴ/慶應KMD/デジタル庁。レピダム創業者。ex-経産省。ex-イエラエ。IETF,W3C,ISOC,OIDF。ID,トラスト,プライバシー,セキュリティ,通信プロトコル,標準化,プログラミング言語/処理系,SF,漫画,特撮。RTは賛意を意味しません。発言は個人的なもので所属組織等とは無関係。

On May 13, 2026, the Missouri House of Representatives passed a bill requiring every pornography website in the world to require anyone accessing it from Missouri upload a government-issued ID. It imposes fines of $10,000 per day per violation. The Senate passed it the day before. The Missouri Attorney General will enforce it. The sponsor of the bill, Representative Sherri Gallick, made the case on the House floor by comparing the audience to vermin. Her exact quote: "When there's a leak in your house you turn the water off. When there's pests that come into your house, an exterminator comes in and cuts off the source. This is the source. Children do not need to view pornography." The audience is the pests. The state is the exterminator. The law is the trap. The trap will not catch anything. The audience already left. Pornhub pulled out of Missouri in December 2025 after the state Attorney General's rule went into effect. So did every other major adult site that did not want to host a database of Missouri driver's licenses. The traffic did not disappear. It simply routed around the law within hours. VPN signups in Florida surged 1,150% in the first four hours after their law went live. Utah saw 967%. Oklahoma 1,060%. Alabama 542%. Every single state that has passed one of these laws has produced the same chart: the law goes into effect, the legitimate sites geo-block, the audience installs a VPN, the traffic redirects to a server in a state without the law. Representative Eric Woods said this out loud on the House floor in March before the vote: "Kids are smart. There are VPNs. There are browser settings that allow you to skirt around some of this stuff." The bill passed anyway. 112 to 25. 32 to 0 in the Senate. The point was never to stop the audience. The point was to build the infrastructure. A bill to protect children becomes a registry of adults. A registry of adults becomes a database of preferences. A database of preferences becomes a list of dissidents. The list of dissidents is the thing the state was building from the beginning. Twenty-five states now have laws requiring an ID upload to access content the Supreme Court declared protected speech less than a decade ago. The same infrastructure is being expanded by the same legislators, in the same sessions, to cover social media accounts, AI chatbots, search engines, and in California, the operating system of the device you bought. Missouri's next bill, currently in committee, would require parental consent for any social media account for anyone aged 14 to 16, and ban accounts entirely for anyone under 14. The bill after that will cover something else. The bill after that will cover something else. The state of Missouri has spent two legislative sessions building a regime to identify an audience that has, as a direct response to the regime, made itself unidentifiable. The state of Missouri just passed a law to identify you. The next state will be the one you live in. The state after that will be the federal government. The state after that will not call itself a state anymore.

ウルトラマンが“母国”日本で「熱量を維持できてない」厳しく自己評価、対策に「夏映画」導入の方針【円谷FHD】(オタク総研) ライダー以外の国内特撮シリーズIPが次々オワコン化が加速しているなあ…しかも幼児層というか、実質支えている大人のファン層も「推し活」の分散化で更にニッチになっているし news.yahoo.co.jp/articles/09e79…

❗️🚨 BREAKING: Researchers used Mythos Preview to find the first public macOS kernel memory corruption exploit on Apple's M5 silicon, they give a glimpse into Mythos say it’s really powerful. Apple spent five years and an estimated several billion dollars building Memory Integrity Enforcement (MIE), the hardware-assisted memory safety system built around ARM's MTE. It was the flagship security feature of the M5 and A19, designed specifically to kill the entire memory corruption bug class. Researchers from Calif built a working exploit in five days. According to Apple's own research, MIE disrupts every public exploit chain against modern iOS, including the recently leaked Coruna and Darksword kits. Calif walked into Apple Park this week and handed over the report in person. Full 55-page technical report drops after Apple patches the vulnerability.

中東産原油、異例の調達手法で日本に タンカーの5割が洋上受け取り nikkei.com/article/DGXZQO…

◤ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄◥ 『機動戦士ガンダムSEED FREEDOM ZERO』 🎬劇場公開決定🎬 ◣__________________◢ 『#SEEDFREEDOM』の前日譚―― 劇場公開が決定。 『機動戦士ガンダム #SEEDFREEDOMZERO』の詳細は 続報をお待ちください。