A .. retweetledi

A ..

28 posts

مقال بسيط على سلسلة استغلال #DarkSword على iOS

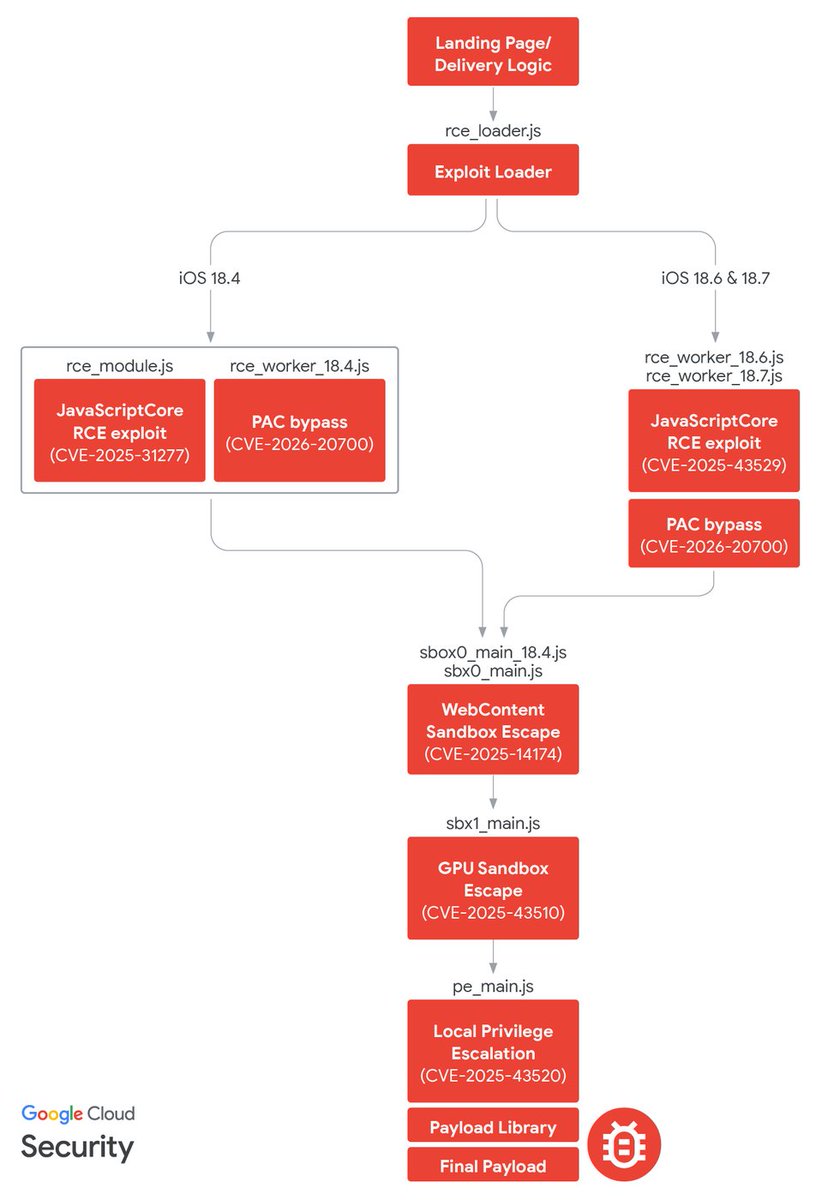

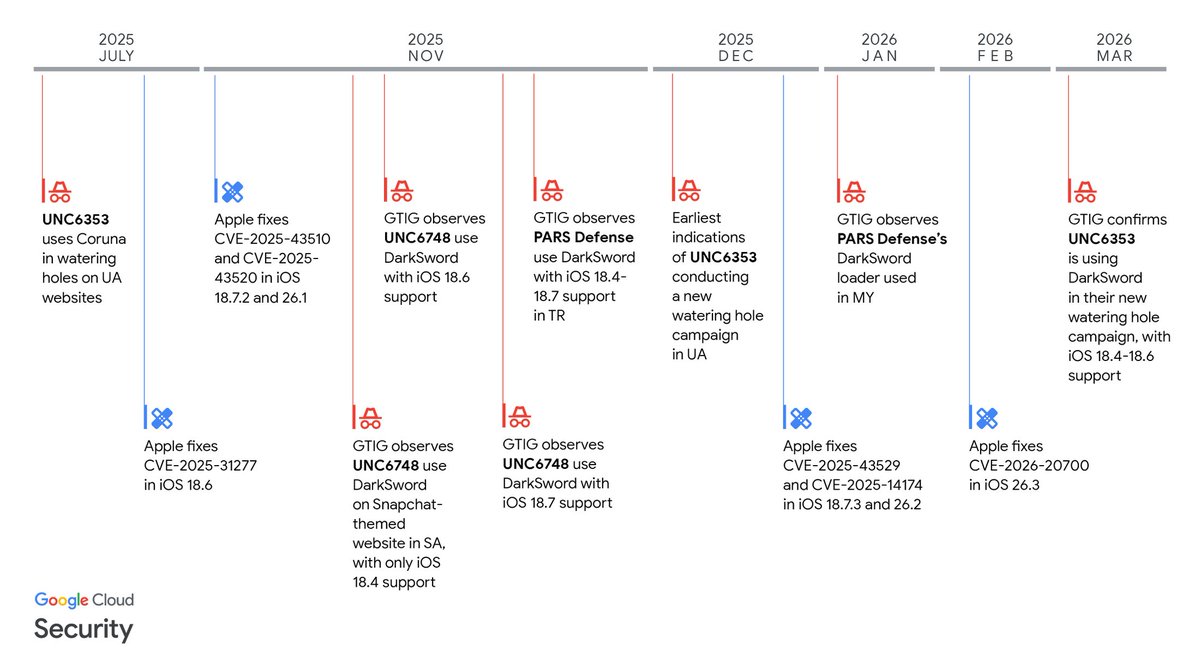

هي Exploit Chain متقدمة تم رصدها من Google . تعتمد على ربط عدة ثغرات للوصول إلى صلاحيات كاملة Kernel. تعمل بالكامل عبر JavaScript داخل Safari وغالبًا تُنفذ بمجرد زيارة موقع خبيث.

الإصدارات المستهدفة

iOS 18.4 إلى 18.7

وبعض الثغرات كانت تعمل أيضًا على iOS 26 قبل إصلاحها

عدد الثغرات

6 ثغرات مترابطة

تفاصيل الثغرات ووظيفتها

CVE-2025-31277

ثغرة JavaScriptCore (type confusion)

تُستخدم لتنفيذ كود أولي داخل المتصفح RCE

تستهدف أقل من iOS 18.6

CVE-2025-43529

ثغرة JavaScriptCore (JIT / GC)

تنفيذ RCE على iOS 18.6 إلى 18.7

CVE-2026-20700

ثغرة dyld

تجاوز PAC (Pointer Authentication)

مهمة لتنفيذ الكود

كانت تعمل حتى iOS 26 وتم إصلاحها في 26.3

CVE-2025-14174

ثغرة ANGLE (WebGL)

خروج من WebContent Sandbox إلى GPU

تم إصلاحها في iOS 18.7.3 و 26.2

CVE-2025-43510

ثغرة XNU Kernel (Memory Management)

الانتقال من GPU إلى process بصلاحيات أعلى

تم إصلاحها في iOS 18.7.2 و 26.1

CVE-2025-43520

ثغرة XNU Kernel (VFS Race Condition)

تعطي Kernel Read/Write وسيطرة كاملة

تم إصلاحها في iOS 18.7.2 و 26.1

تسلسل الهجوم

Safari → JavaScriptCore → PAC bypass → Sandbox escape → Kernel → Spyware

الجيلبريك

نظريًا مفيدة جدًا (Kernel R/W)

يعتمد على chain كاملة

غير مستقر للاستخدام العام

الخلاصة

#DarkSword تمثل Exploit Chain متكاملة تستخدم 6 ثغرات للوصول إلى سيطرة كاملة على الجهاز وبعض مكوناتها كانت تعمل حتى iOS 26 قبل إصلاحها مما يوضح تطور هجمات iOS واعتمادها الكبير على JavaScript والمتصفح.

يعني نقدر نقول ان شاء الله الايام الجايا بنلاقي اشياء جميله : )

المصدر :

cloud.google.com/blog/topics/th…

العربية

A .. retweetledi

A .. retweetledi

A .. retweetledi

A .. retweetledi

A .. retweetledi

A .. retweetledi

A .. retweetledi

A .. retweetledi

A .. retweetledi

A .. retweetledi

A .. retweetledi

@UseProoflee Brotherhood, neighbourhood, childhood, Robin Hood 😅

English

A .. retweetledi