Allele Security Intelligence

951 posts

@alleleintel

Allele Security Intelligence is an independent company specializing in Information Security research.

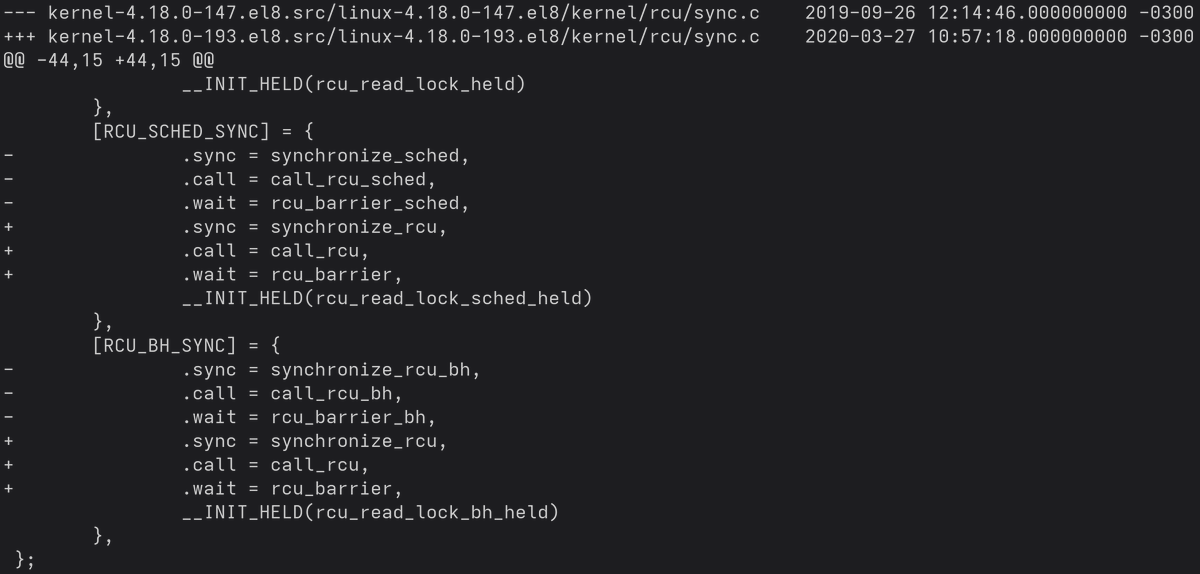

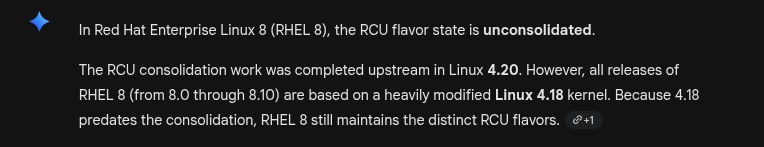

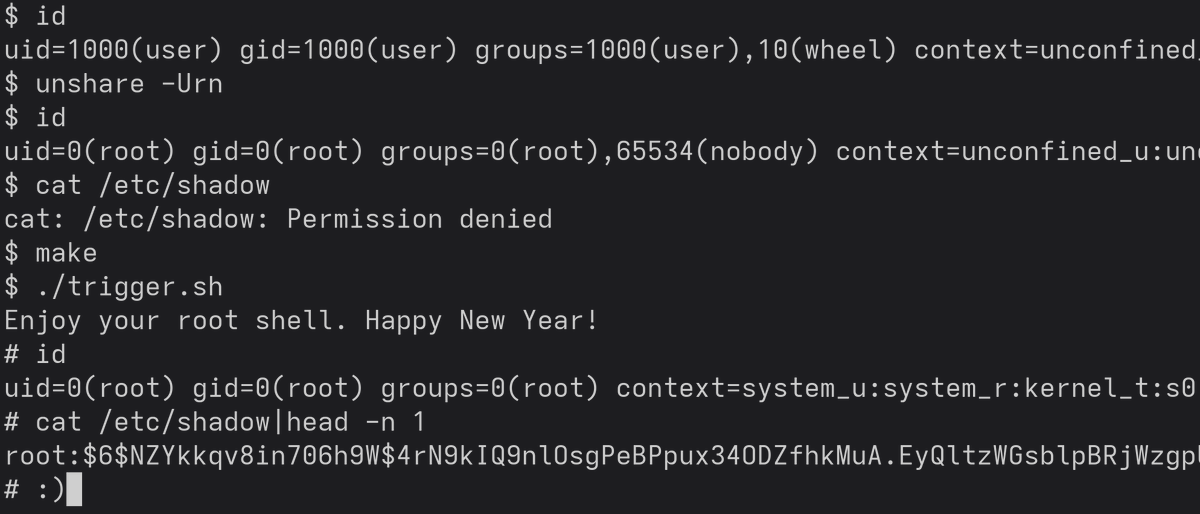

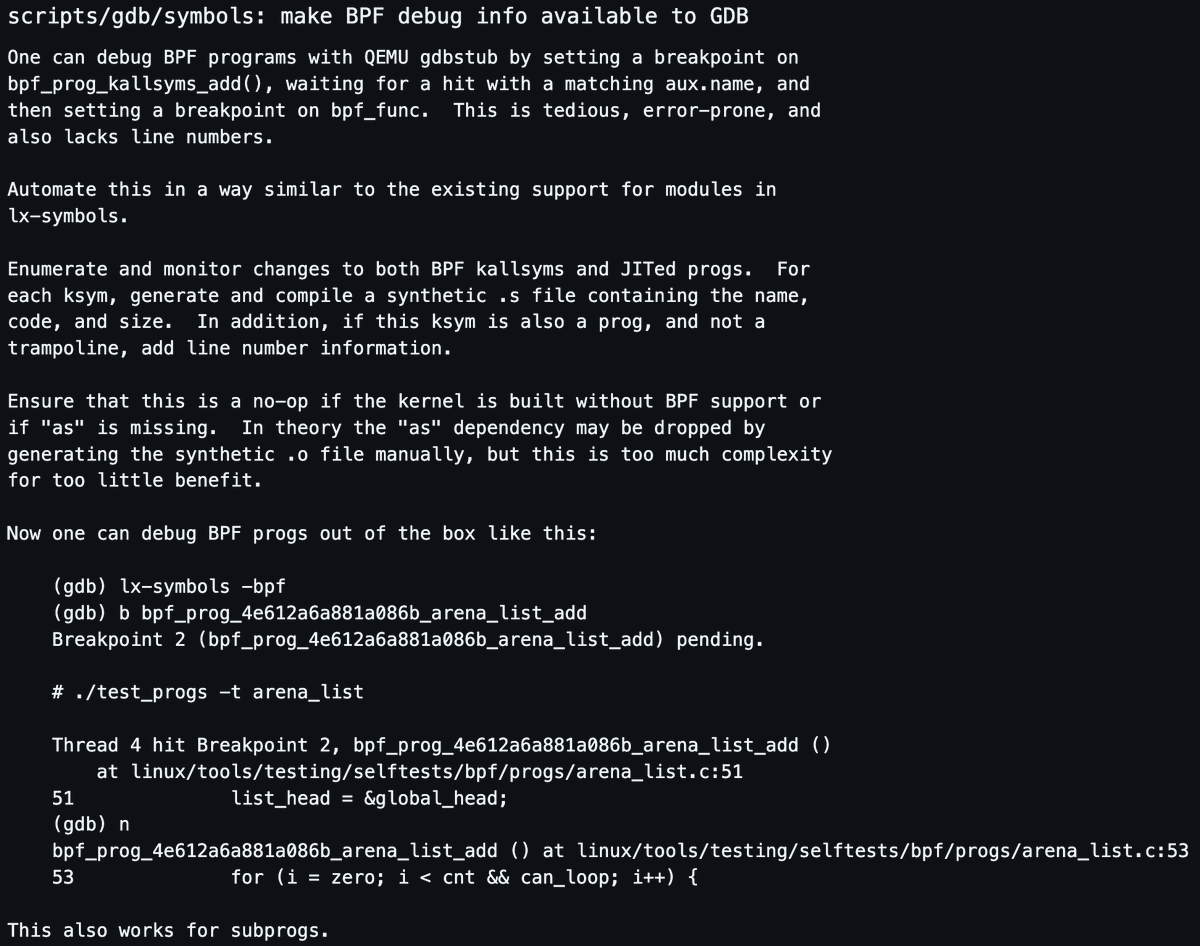

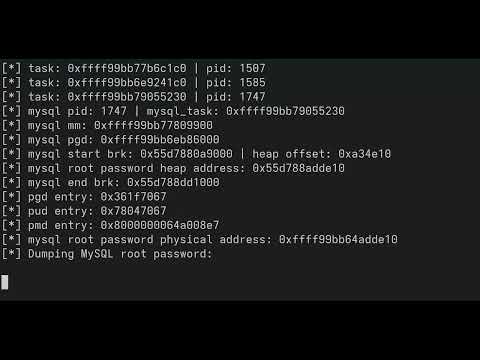

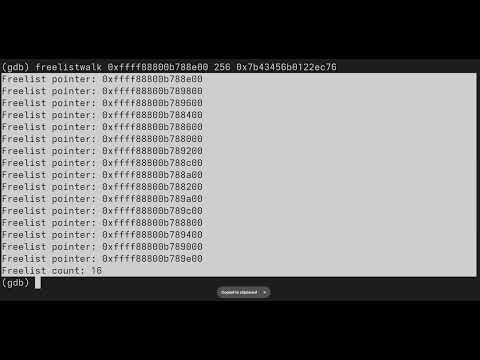

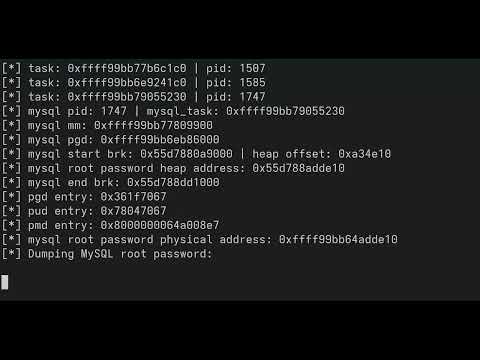

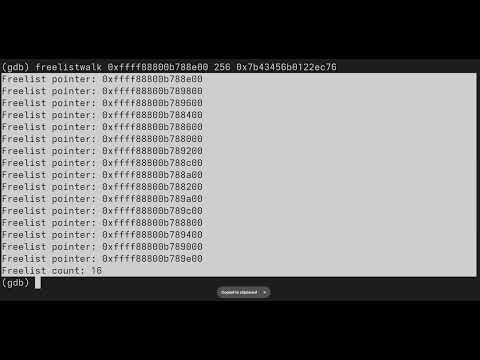

Esta é a última semana para garantir sua vaga no 1º lote do treinamento de Exploração de Vulnerabilidades no Kernel do Linux (Agosto/2026). Além disso, ainda temos vagas abertas para o treinamento de Exploração de Binários no Linux, que acontece já em Maio de 2026! Não perca a oportunidade única de aprender segurança ofensiva e defensiva com um instrutor de experiência internacional em Vulnerability Research. Confira os detalhes e garanta sua vaga nos links abaixo: 🔹 Exploração de Binários (Maio/2026 - Lote 2): allelesecurity.com.br/treinamento-bi… 🔸 Exploração de Kernel (Agosto/2026 - Lote 1): allelesecurity.com.br/treinamento-ke…