えにぐま

19.2K posts

えにぐま

@enigma63

たぶんセキュリティ関係のお仕事してる人類。天性のドジと慇懃無礼さを兼ね備えた眼鏡。デフォルトで何もない所でコケます。甘党こしあん派。トリプルデスじゃないです3DESです。

同じ空の下 Katılım Aralık 2010

105 Takip Edilen893 Takipçiler

えにぐま retweetledi

『セキュリティエンジニアの知識地図』という書籍を共著で書きました。

セキュリティ業界、セキュリティエンジニアってどういう仕事?どういうスキルが必要?がわかる一冊です。

就職や転職、別の業務を考えている人などにお勧めです。

2月25日発売みたい。

amzn.to/3PR1uvH

日本語

えにぐま retweetledi

ICI リスクアセスメントツールを公開しました

itochuci.co.jp/news/20240731/…

(作成背景はこちらに)

ICI リスクアセスメントツール公開の背景

blog.itochuci.co.jp/entry/2024/07/…

日本語

えにぐま retweetledi

現在SNSで多数報告のあるブルースクリーンについて「自社でも起きている」等個人の方とみられるポストを複数見かけています。

障害事象はセキュリティ製品起因とする情報があり、ポスト元組織の導入製品を第三者に推定される恐れがあります。ポストが所属元ルールに触れていないかご注意ください。

piyokango@piyokango

世界規模でWindowsデバイスが次々とブルースクリーン(BSoD)に! 大規模障害発生中 - 窓の杜 forest.watch.impress.co.jp/docs/news/1609…

日本語

えにぐま retweetledi

The award-winning Qualys Threat Research Unit (TRU) has discovered a critical vulnerability in OpenSSH, designated CVE-2024-6387 and aptly named "regreSSHion." This Remote Code Execution bug grants full root access, posing a significant exploitation risk. blog.qualys.com/vulnerabilitie…

English

えにぐま retweetledi

こちら、OpenSSHの脆弱性 CVE-2024-6387 ですが、

RHEL8までは影響なし、RHEL9は影響あり(パッチは未だ)

Ubuntuは22.04以降で影響あり、パッチあり

のようです

CentOS7をRHEL9系に上げたサーバーは皮肉にも影響ありになるという(私だ)

パッチがあてらない場合はさしあたりIPアドレスの制限など

RyotaK@ryotkak

OpenSSHの任意コード実行、発見者によると 1. デフォルト設定で攻撃が可能 2. 32bit環境においては任意コード実行が可能であることを確認済み 3. 64bit環境においても時間をかければ任意コード実行が可能であると思われる ということで、早急に更新をした方が良さそうです! qualys.com/2024/07/01/cve…

日本語

えにぐま retweetledi

えにぐま retweetledi

【重要】業務委託先のランサムウェア被害に関するお知らせ

2024年6月6日

阿波銀行

awabank.co.jp/kojin/emergenc…

『当行がマネロン・テロ資金供与対策の一環として業務の一部(お客さまアンケート用紙の発送等)を委託している株式会社イセトー(以下、「委託先」)において、ランサムウェア被害を受けていることがわかりました。

委託先でウィルス感染が確認されたネットワークにおいて、顧客情報の一部が保存されているとの報告を受けましたが、現時点では保存されているデータのなかに、当行のお客さまの情報は含まれていないことを委託先から確認しております。

このたび、お客さまにはご心配をおかけしますことを深くお詫び申しあげます。今後新たな事実が判明した場合は、改めてお知らせいたします。』

(一部抜粋)#incident

日本語

えにぐま retweetledi

「今だからこそ学び直すActive Directory基礎のキソ」と題した連載がスタートしました!

他業種から参入してきた方や新卒で入ってきた方を対象にADの必要性や考え方などを中心に書いてみました

操作方法はリンクにて参照できるようにしてあるのでご覧になってみてください

atmarkit.itmedia.co.jp/ait/articles/2…

日本語

えにぐま retweetledi

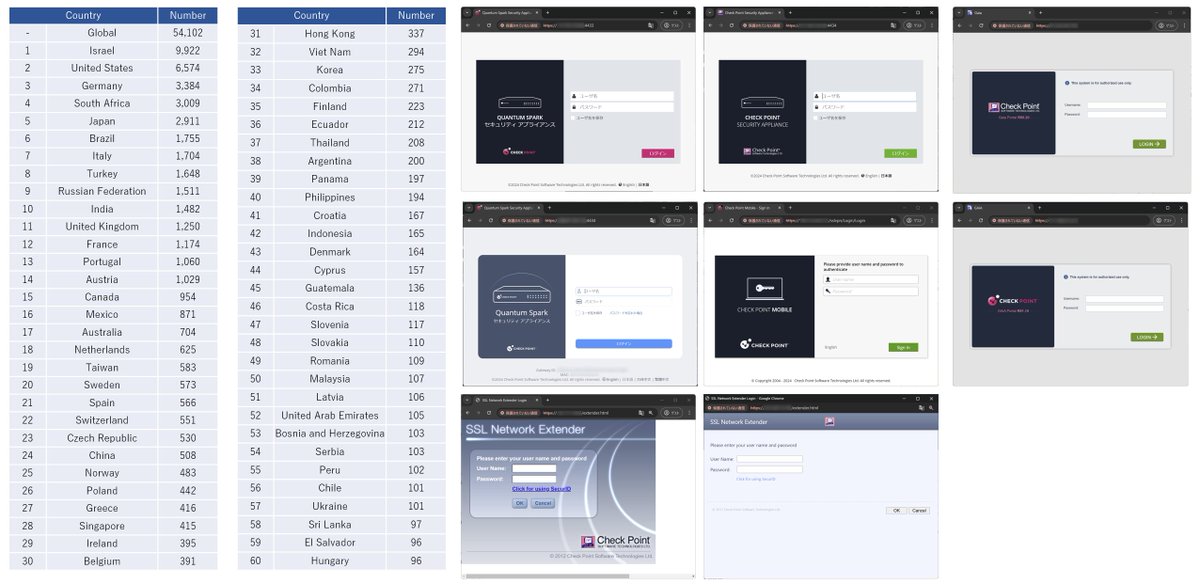

CVE-2024-24919の影響を受ける機器を調査しましたが結局どの画面を対象とすればいいかよくわかりませんでした(ご存知の方教えてください)🥲 一旦これら全てをShodanでカウントするとグローバルで5.4万台、国内3k台が確認できます

なお、Censys社の調査では、私の調査よりもカウント対象の機器が限定されていますが、その結果ではグローバル 13,802台、内 日本に6,202台あり、グローバルで最多とされています

censys.com/cve-2024-24919/

Check Point Quantum のログイン画面のデフォルトポートは4434ですがShodanがかなりスキャン漏れしているため本機器はCensys利用が望ましいです

日本語

えにぐま retweetledi

これは私も見たことがあります>パスワードをハッシュ値で保存した場合、パスワードは異なるのにハッシュ値が一致する可能性があるので採用できない…さすがに最近は見かけないですが…

MAEDA Katsuyuki@keikuma

今の常識だと生パスワードを保存するのはセキュリティ上配慮が足りないってコンセンサスが得られる気がしますけれど、仕様書に「登録したパスワード以外の文字列を入力した場合はログインできないこと」的な文言があって、それを保証できるかどうかが心配で、生パスワード保存にしたケースはあった。

日本語

えにぐま retweetledi

『脆弱性トリアージガイドライン作成の手引き』を脆弱性診断士スキルマッププロジェクトから公開しました。

診断報告書に記載された脆弱性対応の優先順位付け(トリアージ)を行うために、その組織に適したトリアージガイドラインを作成するための手引きです。

github.com/WebAppPentestG…

日本語

えにぐま retweetledi

CVSSのみで危険度を評価するのは専門知識がない人でもできる単純な方法ですが、実際の攻撃リスクと乖離する可能性があります。 今後の公開を予定している本ドキュメントの2章以降では、専門的な知識を活用して脆弱性の危険度や影響範囲をより正確に評価する方法を紹介する予定です。

github.com/WebAppPentestG…

日本語

えにぐま retweetledi

東京五輪会場の制御システムに対するペネトレーションテストから得られた知見を公開します io.cyberdefense.jp/entry/tokyo_ol…

日本語