Sabitlenmiş Tweet

0xRes

193 posts

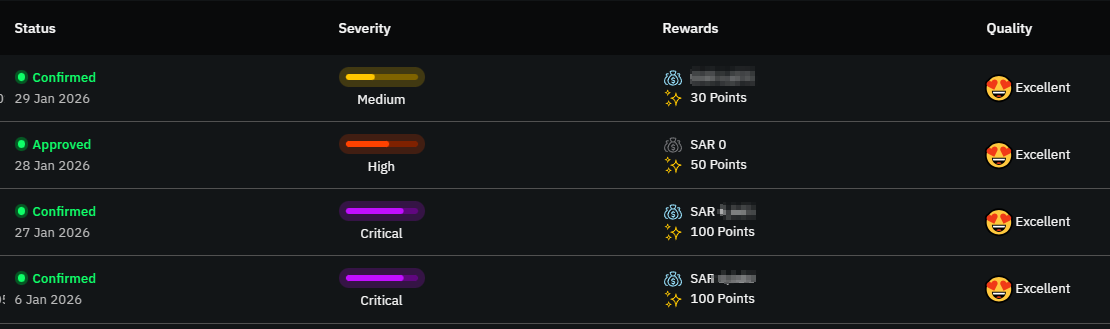

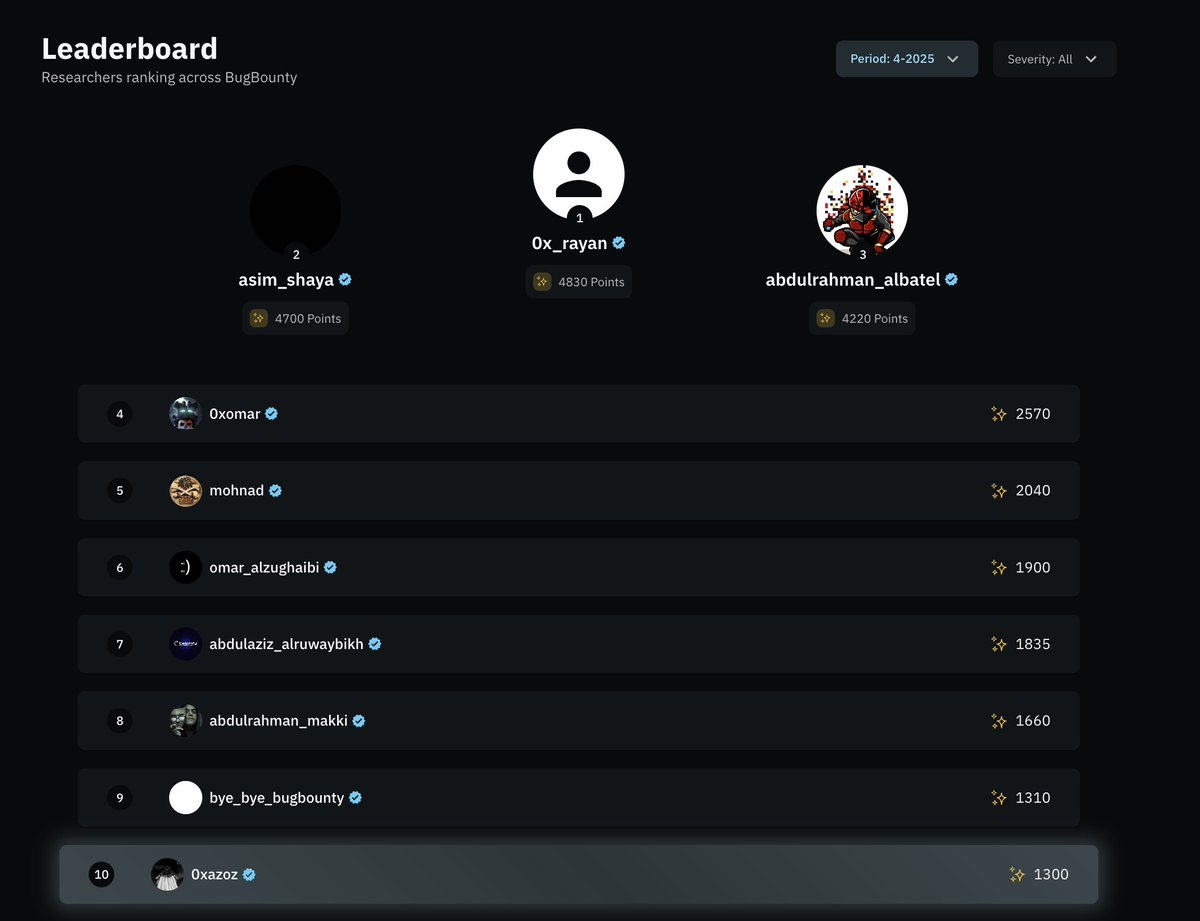

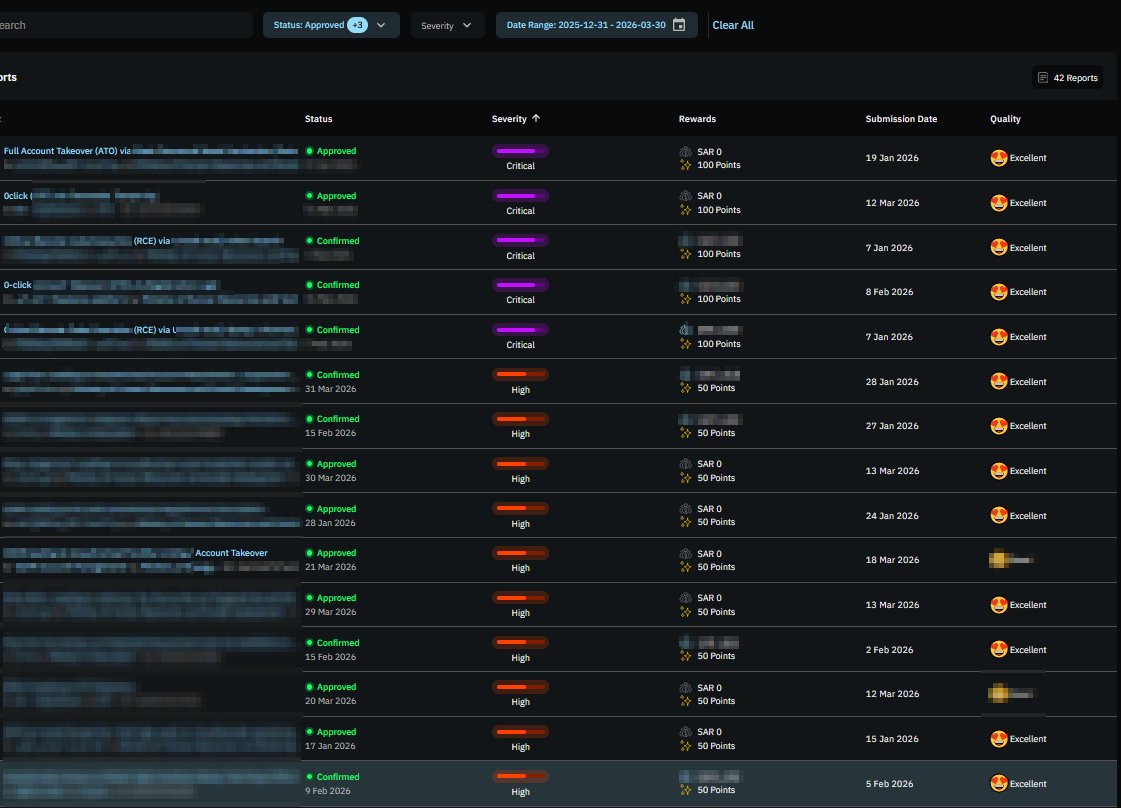

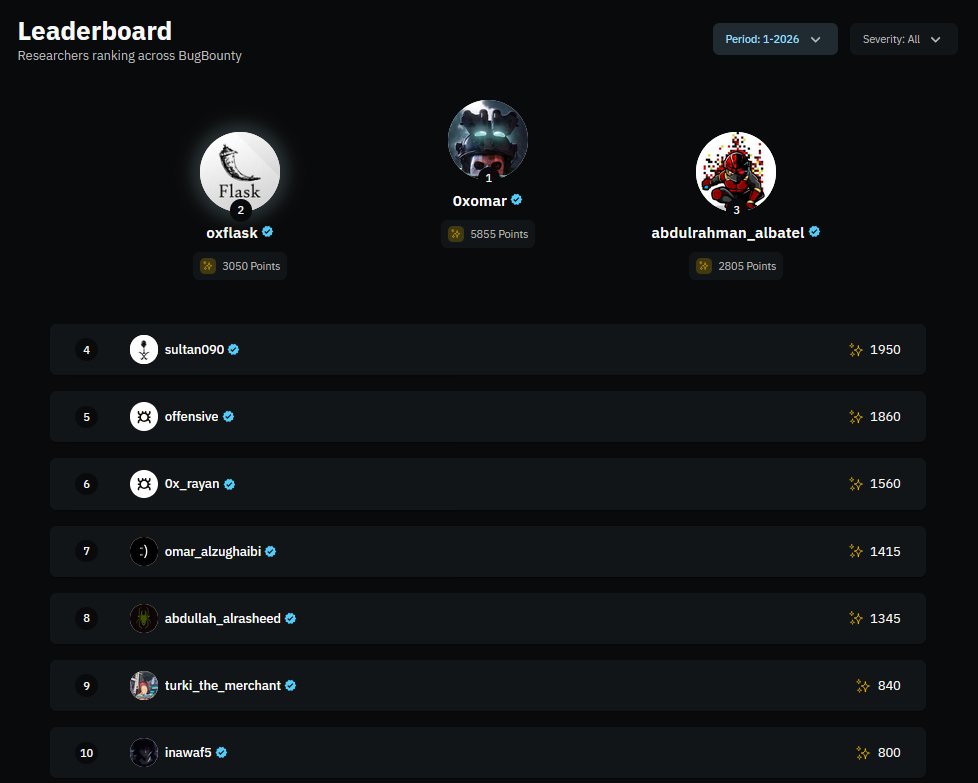

الحمدلله رب العالمين , حققت المركز الأول في منصة مكافآت الثغرات للربع الأول لعام 2026

ويسعدني كذلك أنني كسرت الرقم القياسي على مستوى جميع أرباع المنصة، وكذلك في عدد الثغرات عالية الخطورة والحرجة

شكرا

@SAFCSP

@BugBountySA

x.com/BugBountySA/st…

منصة مكافآت الثغرات@BugBountySA

ألف مبروك لمتصدر الربع الأول من عام 2026 👏 عمر العامودي 🏆 جائزة بقيمة 5,000 ريال ووسام المُتصدر 🎖️ #مكافآت_الثغرات

العربية

0xRes retweetledi

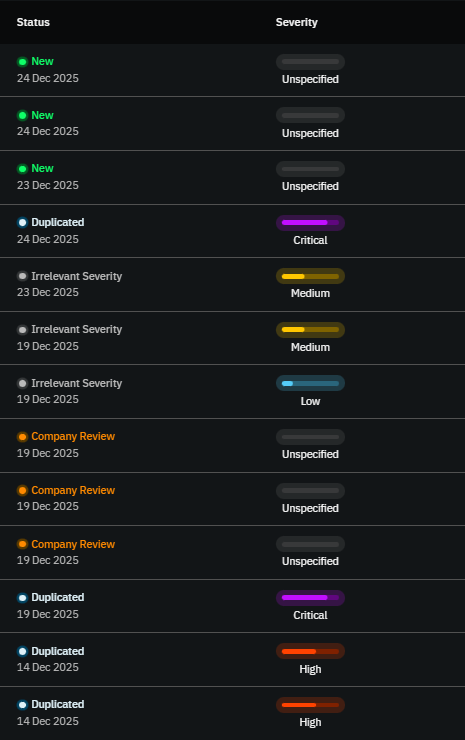

الحمدلله في اول مشاركه لي في منصة

@BugBountySA

لاول ربع في السنه قدرت احصل على المركز الثاني ولله الحمد وشكرا للزملاء الحاصلين على المراكز المتقدمة كانت منافسة جميلة وفالهم التوفيق القادم افضل باذن الله

العربية

اذا عندكم موقع بس حطوه في @BugBountySA وخلوا عنكم حركات التسويق اللي مالها داعي وعطونا حبه راهيه كريتيكال @ShawarmerSA 💜

GIF

العربية

0xRes retweetledi

0xRes retweetledi

الحمدلله

قدرت أحصل على شهادة (Offensive Security Certified Professional) من @offsectraining والقادم أفضل ان شاء الله

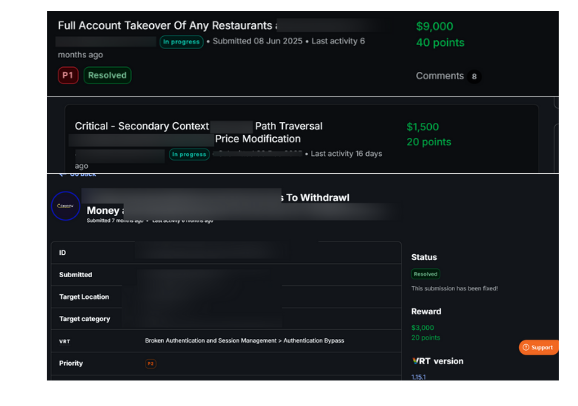

كيف قدرت اكتشف ثغرات حرجة في اكبر شركة توصيل للطعام؟ فوق ال+20,000$

1- اختراق فوق ال380K الف مطعم

2- GraphQL Path Traversal Led to Modify Menu Price

3- سحب ارباح اي سائق في الشركه

حياكم الله ان شاء الله تستفيدون.

عند التعامل مع تارقت ضخم، اكبر خطأ هو انك تبدا مباشرة بالfuzzing او الريكون الغير مفهوم بدون فهم المنظومة. أول ما ركزت عليه هو اني افهم الـ Business Logic، لأن كثير من الثغرات الحرجة في المنتجات الكبيرة تكون منطقية اكثر.

الشركة عندها اكثر من نوع مستخدم: عميل يطلب (Customer)، سائق يوصل (Couriers)، مطعم يستقبل (Restaurant).

كل طرف له موقع وتطبيق خاص وAPIs مختلفه. عادة هذا يعني ان النظام معقد، ومع التعقيد تزيد الثغرات, وهذي افضل فرصة بالنسبة لك كبق هنتر انك تستعملهم كلهم عشان تطلع ثغره وهذا اللي صار.

-1 Stealing Money Allowing Withdrawal Of Couriers To Attacker. $3,000

زي ماهو واضح بالعنوان قدرت اني استغل الثغرة هذي بحيث ان فلوس سواق الشركه تتحول للبطاقتي.

بالبدايه بيجيكم تساؤل كيف قدرت القاها, للسواقين الشركه لهم تطبيق كامل قدرت اني ادخل على حسابي الي سويته وانا اتصفح التطبيق شفت شي غريب!

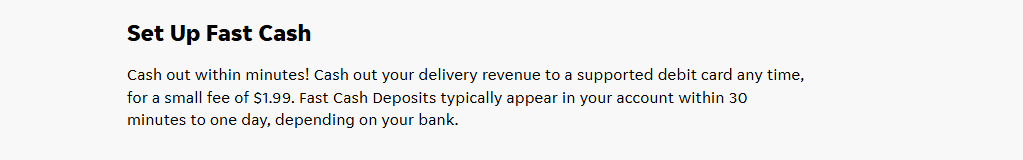

لفت انتباهي وجود ميزة مالية حساسة: “Fast Cash”. الفكرة بسيطة السائق يقدر يسحب أرباحه مباشرة على بطاقته بدل ما ينتظر التحويل المعتاد.

في اول ريكويست حاولت اسوي setup للمعلومات بطاقه بعدين جاني API غريب مربوط مع Stripe

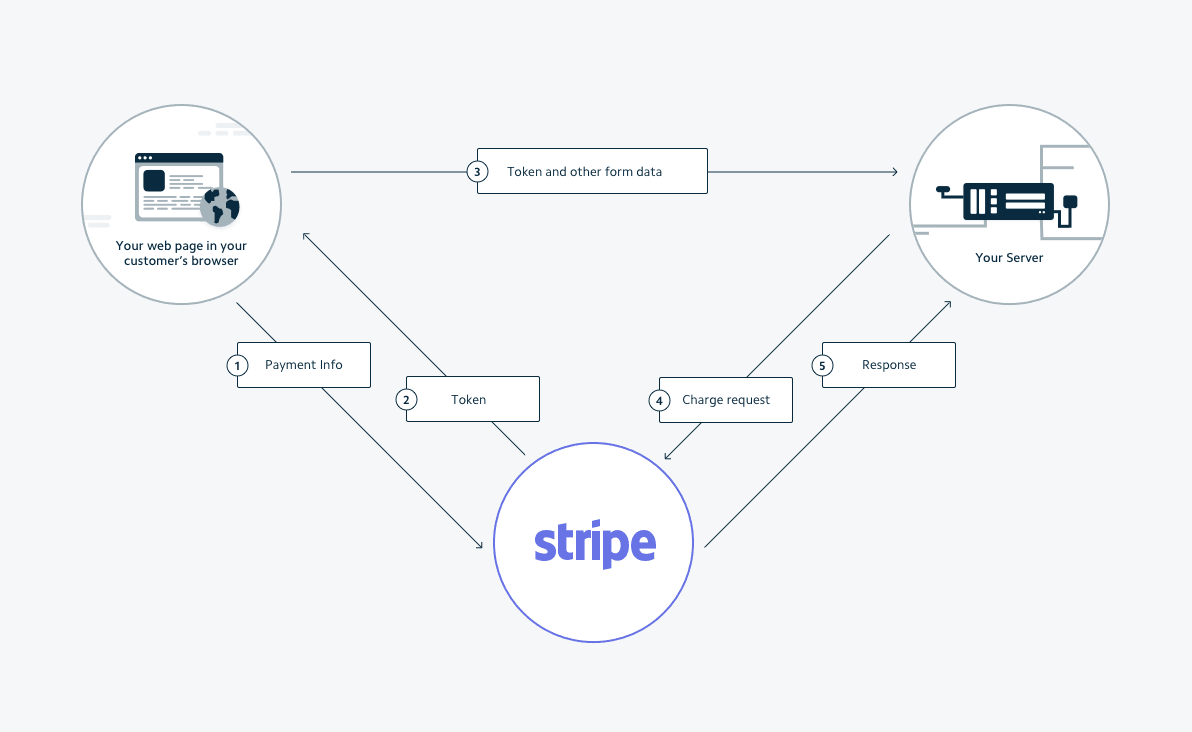

عشان توضح الصوره Stripe يسوي Tokenize للبطايق للشركه هذي ويحفظها بسيرفر خاص ويعطي بطاقتك unique ID بحيث انها تكون محميه وهذا دايقرام بسيط يشرح الي يصير

زي ماهو موضح بالريسبونس عطانا توكن ايدي بناء على البطاقه طيب لو مشينا على الفلو حق التطبيق بنلاحظ الريكويست الثاني غريب جدا.

العربية

0xRes retweetledi

@0xazozy @BugBountySA مشاء الله وحش ي عزوز عقبال م نشوفك الاول بالمنصه ان شاء الله 👏

العربية

0xRes retweetledi

Order Cancellation OTP Not Bound to Order ID

كيف قدرت آخذ مكافأة 3000$ بعد ما دفعت 5$ فقط؟

في البداية دخلت زي أي احد يفحص أدور تسجيل دخول، تسجيل جديد، أي نقطة بداية.

لكن الموقع كان مقفّل بشكل غير طبيعي، لا تسجيل ولا إنشاء حساب.

لقيت كم IDOR لمستخدمين رافعين طلبات ، لكن للأسف كانت Duplicate.

قلت ما عليه، ما راح أوقف وكملت أبحث

أسبوعين كاملة وأنا أنبش، فيه أشياء بسيطة، بس ولا شيء يوصل لـ High أو Critical.

بعدها لاحظت شيء مختلف.

الموقع ما يسمح لك تسجل، لكن يسمح لك ترفع طلب.

ترفع الطلب وتدخل:

•اسمك

•بريدك

•وتدفع 5$

هذه سياسة الشركة

قلت: يالله مو خسارة، يمكن فيها خير

دفعت 5$ ورفعت طلب

بعدها رحت أشيّك على الطلب، وفجأة شفت خيار:

Cancel Order

قلت أوكي , بس واضح إن الـ 5$ ما ترجع.

قلت خلني أجرب ألغي.

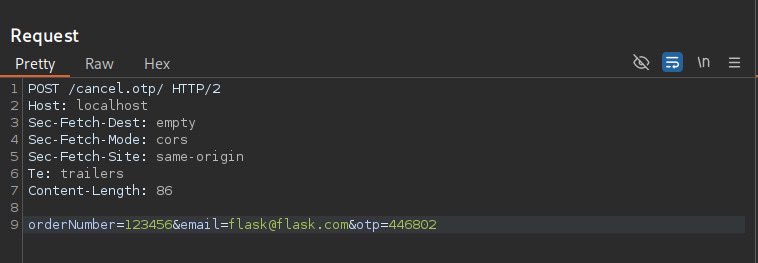

أول ما ضغطت إلغاء، وصلني كود تحقق على الإيميل طبعغ اعترضت الطلب من حبيبنا واخونا الكبير اللي اخليه يشتغل مع ال بيسي قبل كل شي burp .

والطلب كان فيه:

•رقم الطلب

•بريدي

•كود التحقق

هنا وقفت لحظة وقلت:

طيب… الكود مرتبط بالبريد، لكن هل النظام يتأكد أن رقم الطلب يخص نفس البريد؟

جربت أغيّر رقم الطلب

والصدمة؟

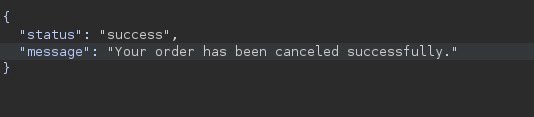

تم الإلغاء بنجاح

فصار النظام يشيك هل ال otp يخص البريد الالكتروني اذا نعم يلغي اي طلب

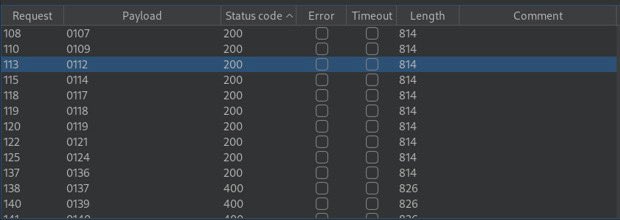

طبعا عشان اتاكد رحت لحبيبنا intruder وقلت له يخمن لي اخر اربع ارقام وفعلا اي رد كان يرد ب 200 كان يجي تم الالغاء والطلب الغير موجود كان رده 400

الفكره كانت ان النظام كان يتحقق من:

•البريد

•كود التحقق

❌ بدون أي تحقق من ملكية رقم الطلب

وبكذا

قدرت ألغي طلبات أي شخص دافع 5$، بشرط أعرف رقم الطلب فقط.

الثغرة تم تقييمها Critical

لأن:

•فيها خسائر مالية مباشرة

•الشركة زحمة جدًا

•بعض الناس ينتظر شهور عشان يحصل موعد

•إلغاء طلب واحد يعني يرجع لنقطة الصفر

5$ كانت مدخل

والنتيجة كانت 3000$ مكافأة.

العبرة؟

لا تستهين بأي Flow

ولا تقول "خلصت الأفكار"

هذا اول رايت اب خفيف لطيف راح يجيكم الدسم بالباقي باذن الله ❤️

ملاحظة:

دائما وابدا وطول العمر الاختراق واكتشاف الثغرات ذكاء وفكر اكثر من انت ممكن تعرف اكبر عدد من الثغرات

#bugbountysa

العربية

0xRes retweetledi

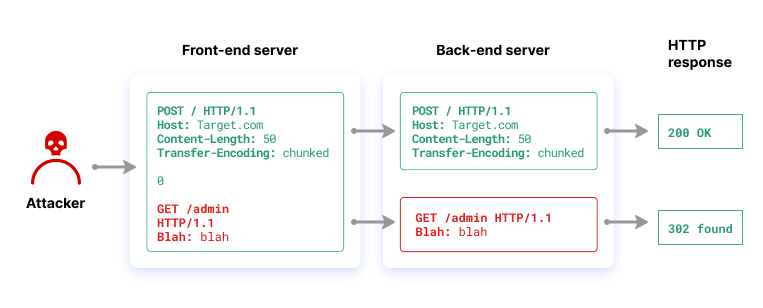

http Request Smuggling To Admin ATO:

اهلا وسهلا بالجميع, بتكلم اليوم عن احد السيناريوهات الممتعة (:

بالبداية خلنا نشرح وش معنى request smuggling ؟

هي ثغرة امنية في تطبيقات الويب تصير لما مكونات السيرفر تختلف في تفسير الطلبات يسمح هذا الاختلاف للمهاجم بإخفاء طلب إضافي داخل طلب واحد وتنفيذه بدون ما يتم اكتشافه

العربية

0xRes retweetledi

{ وَقُلْ رَبِّ زِدْنِي عِلْمًا }

اللهم لك الحمد حتى ترضى ولك الحمد إذا رضيت ولك الحمد بعد الرضا، بفضل من الله وكرمه اجتزت اليوم اختبار eWPTX من INE.

#eWPTX #INE #CyberSecurity #WebSecurity #PenetrationTesting

العربية