greensea

11.1K posts

greensea

@lvhai

技术宅 动画宅 爱科学 爱气象 飞面教信徒 上面这个简介写于至少十五年前,请小心阅读

地球 Katılım Temmuz 2009

135 Takip Edilen124 Takipçiler

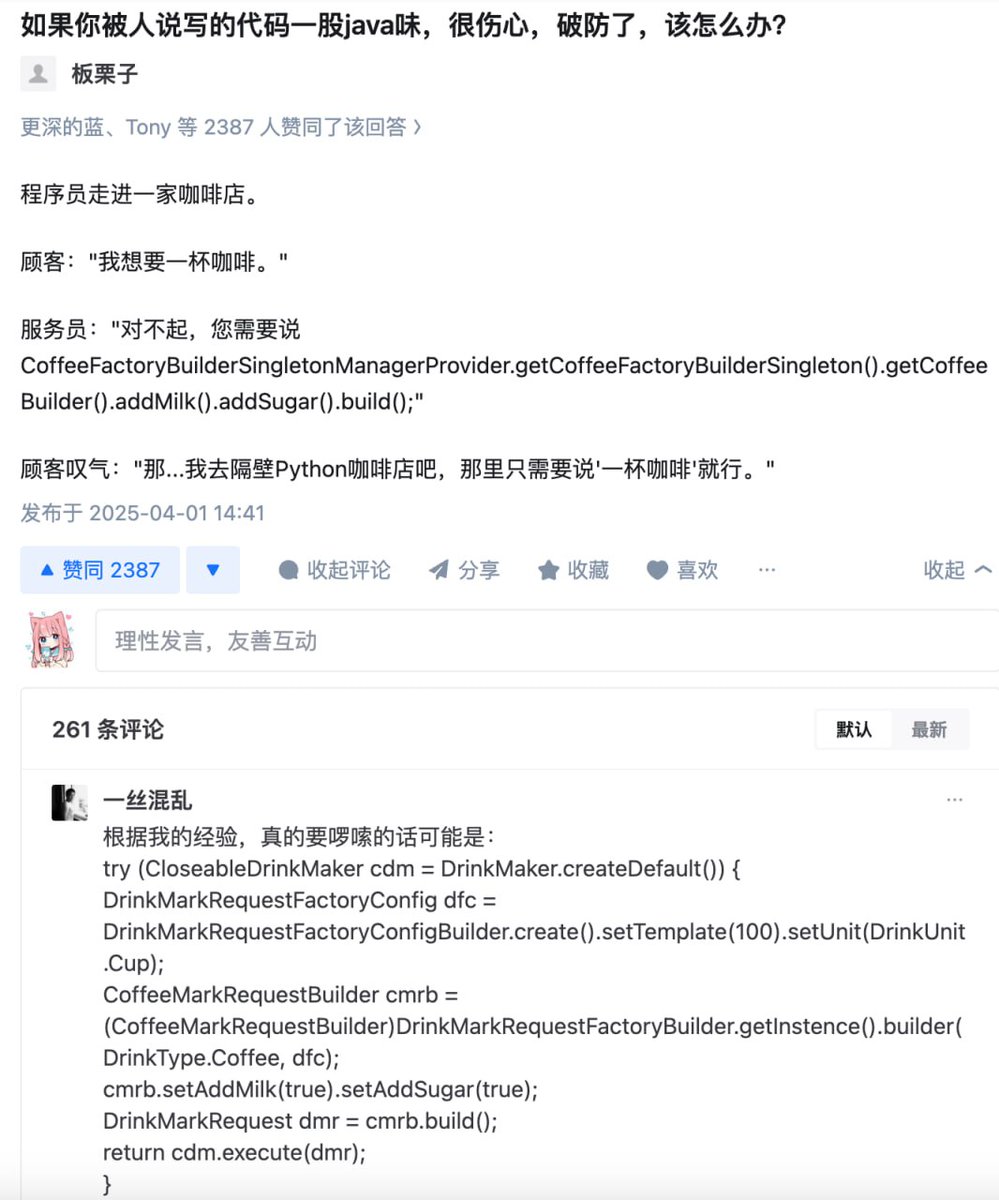

@suyang_233 @hsn8086xe 重做一杯。不考虑业务的抽象不是好抽象。

就像在咖啡店里面,对于已经做好的咖啡,如果顾客回来要求加糖,最好的解决方案是重做一杯,而不是直接加糖

中文

@hsn8086xe 咱倒是觉得这个封装还可以接受,通过一系列链式调用构造起咖啡的制作过程,然后build出咖啡。

至于py的话,大概率的写法是在咖啡的__init__里处理所有参数,coffee(suger=True)这样,那对于已经拿到的一杯咖啡,怎么再加糖呢?

中文

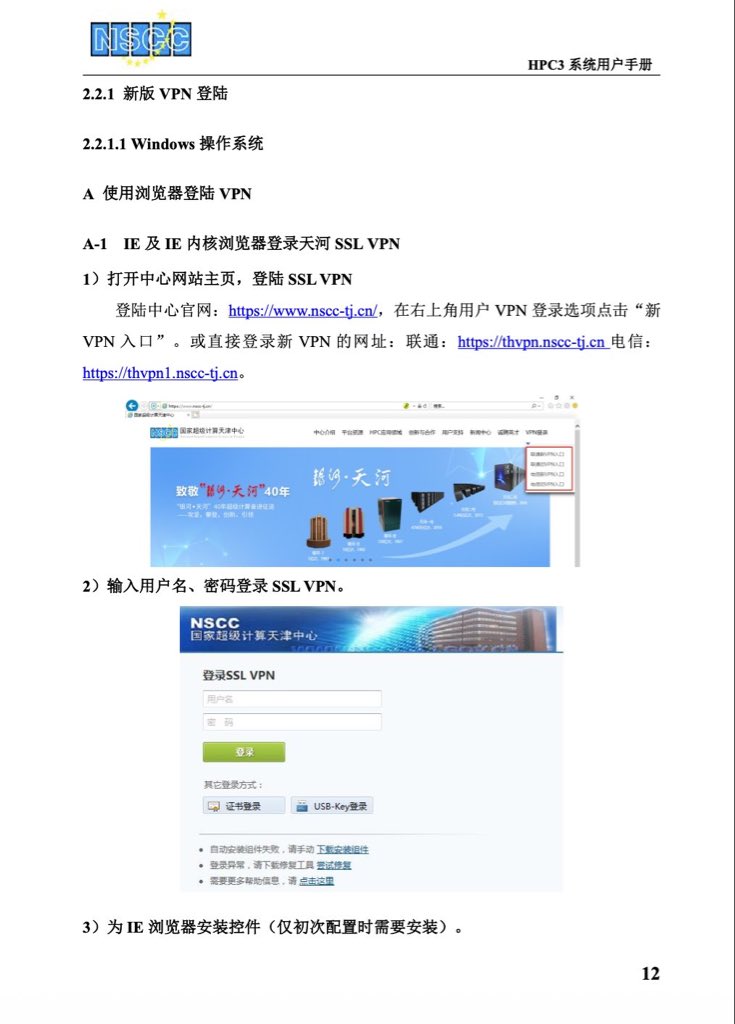

国家超级计算天津中心竟然将HPC3超级计算机集群的管理手册公开放在线上,任何人都可以访问!

虽然是过时的2020年版本,但根据这次黑客攻击的实施者Flaming China本人的说法,这份手册在导航基础设施和VPN设置的方面帮了黑客大忙。

资料来源 @NetAskari

政清@decentral

突发重磅❗️CNN 确认中共超算中心 10PB 军工机密数据外泄事件❗️ CNN昨日独家报道中共超算中心黑客事件,大规模军工机密遭泄露,涉及中国航空工业集团、中国商飞、国防科技大学等多家军工单位的大量涉密国防文件、导弹原理图、航空航天工程研究、军事模拟、生物信息学、核聚变模拟等高度敏感资料。 CNN确认,黑客的样本数据包括中共机密文件、军事技术文件、导弹系统设备渲染档案、动画模拟档案等。虽然无法核实外泄数据集的来源,但经过与多名专家的交谈,CNN表示专家评估此次泄密事件的真实性极高,样本内容也与天津超算中心的客户构成高度吻合。 网络安全研究员Marc Hofer对CNN表示,他审查了此次泄密数据样本,并联系了声称实施此次攻击的黑客。黑客告诉Hofer,他们部署的自动化僵尸网络进入了超算中心的系统,提取10PB的数据大约花了六个月的时间。 网络安全公司SentinelOne的顾问Dakota Cary告诉CNN:“我熟悉的中国网络泄密信息很快就卖完了。我确信全球有很多政府对中国超算中心的数据感兴趣,而许多政府可能已经拥有了相关数据。” Cary表示:“中国很多行业和组织的网络安全长期以来都很差。如果你看看中国政策制定者自己说的话,他们会说,中国网络安全目前仍在改善。” CNN已向中国科技部和网信办求证此次军工机密外泄事件,目前未获得任何回复。 关注@decentral 掌握每日重大政治新闻

中文

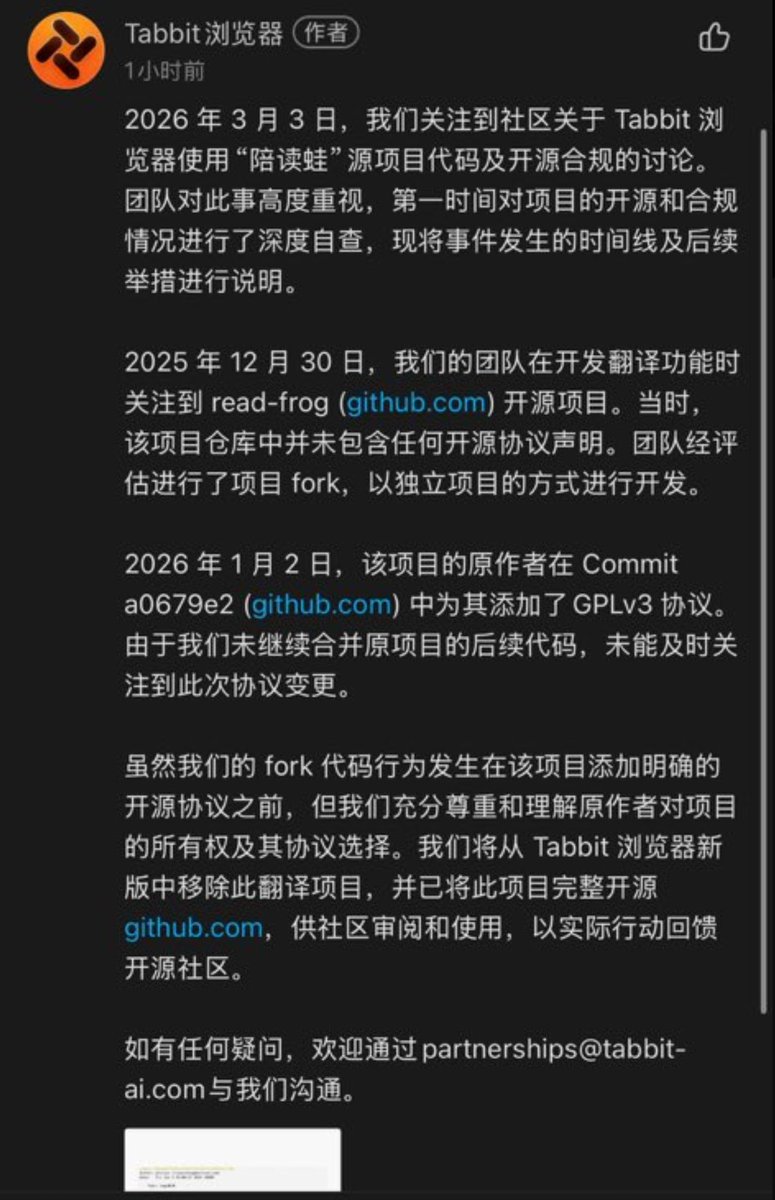

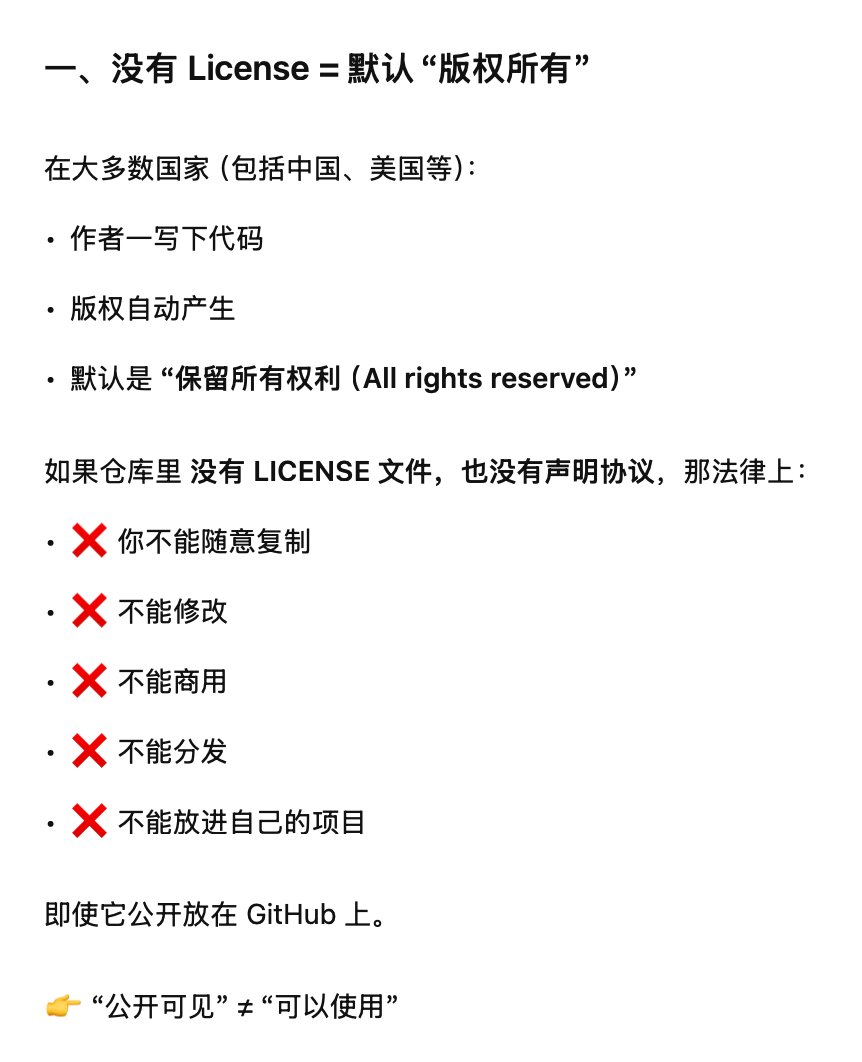

@Guyguydoge @real_kai42 这就是思维误区了,无论 GPL 是否被承认,作为软件的所有者,我都可以自行设定任何授权条款,只是我的授权条款恰好跟 GPL 完全一致而已。

前提是需要证明你有软件的版权,这点反而是一个坑,如果做过软件著作权登记的话就没什么问题,如果没有登记过的话,可能就很麻烦了。

中文