Masaki Go

404 posts

Masaki Go

@mg_develop

CEO & Founder at HumanoiD Inc. Verified n8n Automation Workflows Creator 🤖 Development × Business Process Automation ⚙️ We eliminate tasks humans shouldn’t be

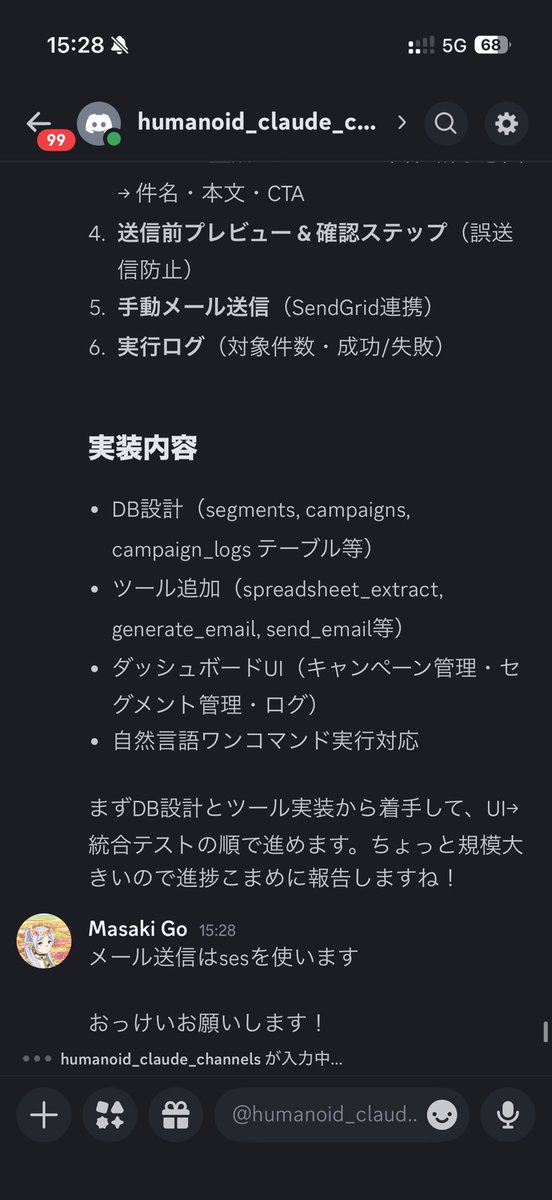

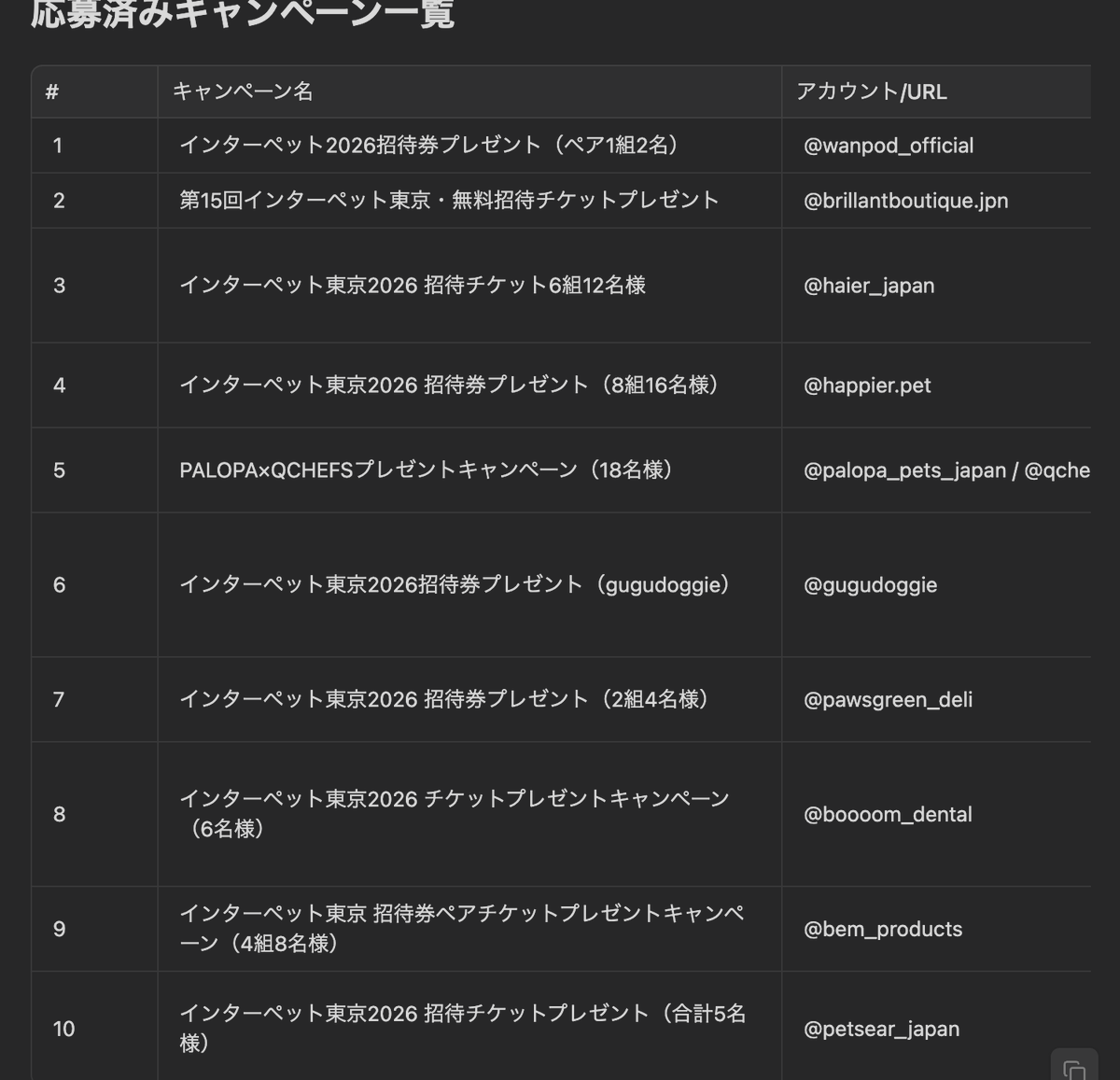

これはダッシュボードのほうが生産性が10倍くらい違って、Chatは毎回依頼しないといけなかったり、Slackも検索制の問題あるんですが、パッとみれるのと、社内ポータルとか、物理オフィスの場合はディスプレーに出しておくと、やらなくても気付けるので、かなり良いです

supabase じゃない普通のDBはブラウザから直接繋がないですよね その差が大きいという話

@mg_develop はい、確かにRLSを理解している方には便利な機能なんですが、 それらを理解していない 「バイブコーディングで個人開発始めました!」界隈の方々にとっては とても危険だと思っているだけです笑

supabase のDBは デフォルトで外部公開APIがついてくるという 便利機能を装った 初心者バイブコーダー殺し。 個人的にはDataAPIという概念自体が嫌い

これ、セキュリティに詳しい知人から教えてもらったのですが、 Supabaseは便利な反面、いくつかのリスクがあるとのこと。 ありがちな事故パターンは、この3つ。 ①API Routeに認証がなく、APIを叩くだけでDB情報が取れる ②クライアントから直接Supabaseを叩き、RLS不備で情報漏洩 ③サインアップ可能で、外部ユーザーが内部情報へアクセス 気づかないうちに「誰でも見れてしまうDB」になってしまう。 シード期で自社CRM運用をする場合でも、この3点をレビューする仕組みは入れておいた方が良いのではとのこと!