GB47 retweetledi

كيف سقطت Axios؟ اختراق سلسلة التوريد عبر الهندسة الاجتماعية المدعومة بالذكاء الاصطناعي 🤯

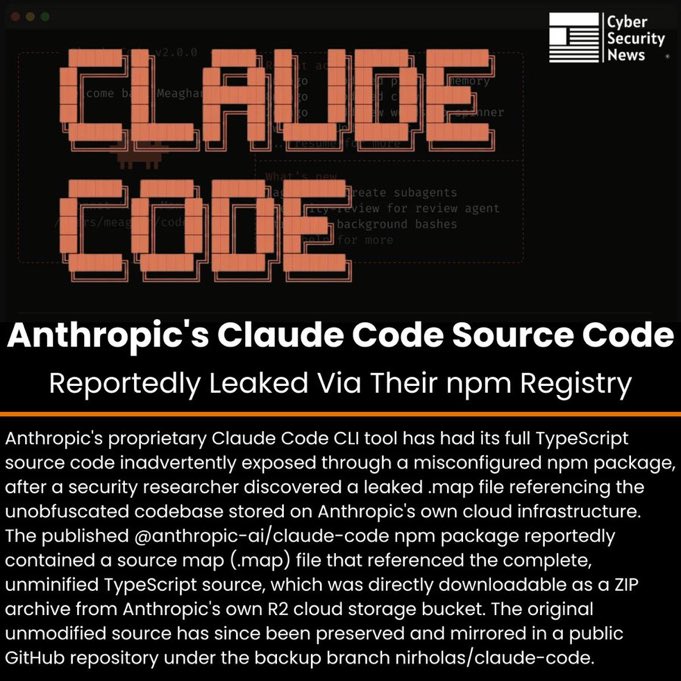

في تقرير (Post Mortem) مفصل وحساس يحمل الرقم #10636، تم الكشف عن التكتيكات المعقدة التي أدت إلى اختراق سلسلة التوريد (Supply Chain Compromise) لحزمة axios الشهيرة على مجتمع NPM. هذا الهجوم لم يعتمد على استغلال ثغرة برمجية تقليدية، بل ارتكز بالكامل على عملية "هندسة اجتماعية" (Social Engineering) موجهة ومخصصة بدقة فائقة للإيقاع بالمشرف (Maintainer) على المشروع.

إليك التفكيك الهندسي والتشريحي لمراحل هذا الهجوم المتقدم بناءً على إفادة المشرف:

1. استنساخ الهوية المؤسسية (Corporate Identity Spoofing)

لم يكن هذا مجرد هجوم تصيد عشوائي (Phishing)؛ لقد قام المهاجمون بعملية تزييف متكاملة للكيان المؤسسي. تواصلوا مع المشرف منتحلين شخصية مؤسس إحدى الشركات التقنية. لم يكتفوا بسرقة اسم الشركة فحسب، بل قاموا بـ "استنساخ البصمة الرقمية والمظهر الشخصي" (Likeness) للمؤسس، مما أضفى طبقة أولى من الشرعية العميقة التي يصعب الشك بها.

2. محاكاة بيئة عمل وهمية (Malicious Slack Workspace)

في خطوة تظهر مدى تعقيد واحترافية هذا الهجوم الموجه (APT)، تمت دعوة المشرف للانضمام إلى مساحة عمل فعلية على منصة Slack. هذه المساحة تم تصميمها لتكون مطابقة تماماً للهوية البصرية للشركة المنتحلة (CI Branded). لم تكن مساحة فارغة؛ بل تضمنت قنوات نشطة تشارك منشورات حقيقية مسحوبة من حساب الشركة الرسمي على منصة LinkedIn لتأكيد الموثوقية. والأخطر من ذلك، تم تزويد المساحة بملفات شخصية مزيفة (Fake Profiles) بأسماء موظفي الشركة، بل وشملت حسابات وهمية تحمل أسماء مطورين ومشرفين آخرين معروفين في مجتمع المصادر المفتوحة (OSS Maintainers) لبناء ثقة عمياء.

3. فخ الاجتماع الافتراضي (The Virtual Meeting Trap)

للانتقال من مرحلة بناء الثقة المكتوبة إلى مرحلة التنفيذ المباشر، قام المهاجمون بجدولة اجتماع رسمي عبر منصة Microsoft Teams. عند انضمام المشرف للاجتماع، وجد نفسه أمام ما بدا وكأنه "مجموعة حقيقية من الأشخاص المعنيين بالمشروع"، مما زاد من الضغط المهني والاطمئنان الكامل للموقف.

4. تنفيذ الحمولة الخبيثة (Payload Execution - The RAT)

أثناء سير الاجتماع، ظهر للمشرف إشعار مصطنع يفيد بأن نظامه غير محدث أو يفتقر إلى مكون برمجي معين. وتحت ضغط ضرورة استكمال الاجتماع التقني بسلاسة، قام المشرف بتثبيت "الملف المفقود" بافتراض أنه تحديث روتيني متطلب لبرنامج Teams. هذا الملف كان في الواقع برمجية خبيثة للوصول عن بعد (RAT - Remote Access Trojan)، والذي منح المهاجمين اختراقاً مباشراً وصلاحيات كاملة على جهازه، وبالتالي الوصول لمفاتيح النشر الخاصة بمكتبة axios.

5. مستوى غير مسبوق من التنسيق والاحترافية

يختتم المشرف تقريره بتأكيد أن كل خطوة في هذه العملية التخريبية كانت "منسقة بشكل متطرف" (Extremely well co-ordinated). كل واجهة، كل تفاعل، وكل خطوة بدت شرعية تماماً ونُفذت باحترافية مهنية لا تترك مجالاً للشك السريع أو تفعيل بروتوكولات الحذر الطبيعية.

الخلاصة المعمارية:

هذه الحادثة تمثل تحولاً مرعباً في أساليب التهديد التكنولوجي (Threat Landscape). أقوى بروتوكولات التشفير، وأنظمة الهوية، وبنية الثقة المعدومة (Zero Trust) تصبح بلا فاعلية تقريباً عندما يتمكن المهاجمون من تجاوزها باختراق "العامل البشري" مباشرة، باستخدام محاكاة متقدمة للثقة، السلطة، والموثوقية المهنية.

العربية