Sabitlenmiş Tweet

セキュリティ業務経験がないIT人材のためのコミュニティ「しろおびセキュリティ」を立ち上げます。

ひとまず第一回は1/28(水)です。

皆さんの周りにフィットしそうな方がいたら伝えてもらえると助かります!詳細はブログに。

nikinusu.hatenablog.com/entry/2025/11/…

日本語

ニキヌス

6.7K posts

@nikinusu

JTCのセキュリティマネージャ CISSP/CCSP/CSSLP/CRISC/CISA/AWS SCS 過去の主要なアウトプットはハイライトタブへ しろおびセキュリティについては @shirosec へ 発言は個人の見解です。

第2回しろおびセキュリティは、明後日4/17 19時に募集〆です。 まだ少し空きがありますので、興味がある初学者の方はお気軽に応募ください。 締め切り以降は、残りの枠は先着順となります。 shirosec.connpass.com/event/389114/

Threat Thinker v0.7.0 をリリースしました 以下が主なアップデートです ・ビジネスコンテキストを加味した脅威推論に対応 ・Hints YAMLの手動適用オプションを廃止 ・AI出力である旨の免責事項をレポートに追加 ・CLIにversionコマンドを追加

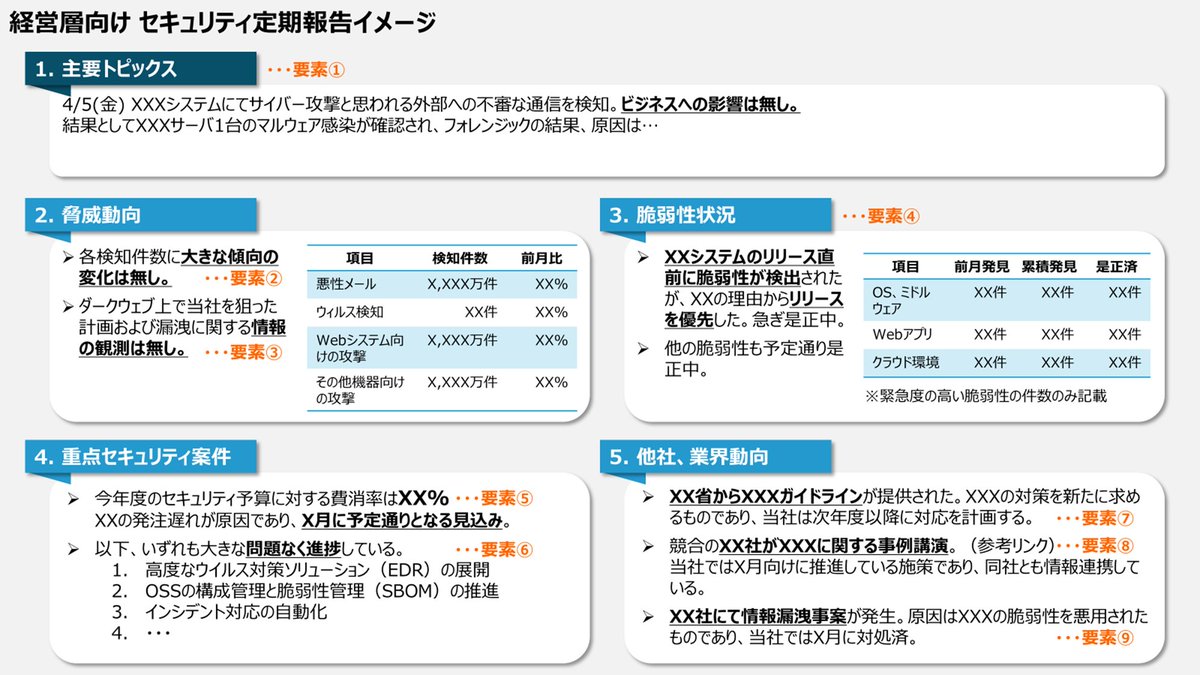

セキュリティ管理業務の中で難しく思うのは可視化。 特に経営層が知りたい情報ってなかなかイメージできない。 ・ビジネスに影響を与えた事故件数(といっても基本0) ・世間を騒がした注目トピックスと自社への影響 ・セキュリティ投資額 ・重点セキュリティ案件の進捗 あとなんだ?