Alan Nicolas

4.6K posts

Alan Nicolas

@oalanicolas

Fundador da Comunidade LendárIA. Viciado assumido em Claude Code e potencializando AIOS

Katılım Mart 2020

713 Takip Edilen7.9K Takipçiler

Alan Nicolas retweetledi

Sempre um erro humano.

Isso vai fazer eles acelerarem ainda ainda mais rápido nossa substituição 😂

Boris Cherny@bcherny

👋 it was human error. Our deploy process has a few manual steps, and we didn’t do one of the steps correctly. We have landed a few improvements and are digging in to add more sanity checks. Like with any other incident, the counter-intuitive answer is to solve the problem by finding ways to go faster, rather than introducing more process. In this case more automation & claude checking the results.

Português

@oelberdomingos Quem dera fosse, mas é um problema mundial com Claude Code. Mas é fundamental conferir /context e limpar as skills, mcps, commands, rules, memories e tudo mais que você nao usa, vou criar uma função nativa no AIOX para isso.

Português

@oalanicolas será que o AIOX não está comendo muito token de forma desnecessária? Só uma reflexão

Português

10 Coisas Absurdas do Código Fonte do Claude Code

Vazou o código do Claude Code e eu fui fuçar (ou melhor, meus squad de engenharia reversa). E achei coisas que eu não tava preparado pra achar.

1. A muralha de segurança se chama "DEPRECATED"

A função que decide se um comando bash é seguro se chama bashCommandIsSafe_DEPRECATED(). DEPRECATED. No nome. Todo comando que você roda passa por ela, com 20 validadores. É o porteiro do prédio inteiro e o crachá dele diz "demitido". Mas tá lá, em produção, segurando tudo.

2. Eles não confiam na própria biblioteca de parsing

Tem pelo menos 6 validadores que só existem porque o shell-quote (a lib JS que tokeniza comandos) entende as coisas de um jeito e o Bash entende de outro. Carriage return parseado errado, Unicode esquisito, barra invertida onde não devia. É uma camada inteira de código que diz "a gente usa essa lib, mas com desconfiança conjugal."

3. xargs no Windows foi cancelado

No Linux e Mac, xargs é de boa. No Windows, foi arrancado da allowlist inteira. Motivo: dá pra usar UNC paths pra transformar conteúdo de arquivo em execução de código. O xargs não fez nada de errado. O filesystem do Windows que é problemático. É tipo proibir garfo num jantar porque um dos convidados é instável.

4. As regras de deny e allow são propositalmente injustas

Deny rules ignoram TODAS as variáveis de ambiente antes de julgar. Allow rules só tiram as que são sabidamente inofensivas. É torto de propósito. Se deny fosse bonzinho, DOCKER_HOST=evil docker run passava de boa. Se allow fosse paranóico, LD_PRELOAD=malicious.so ls ia parecer fichinha. A motivação veio de um report do HackerOne. Sempre vem de um report do HackerOne.

5. node -v é seguro. node -v --run task abre o portal do inferno.

node --version tá na lista de auto-aprovados como exact match. Mas node -v --run meu-script executa qualquer coisa do package.json. A distância entre "mostrar a versão" e "rodar código arbitrário" é um flag. Mesma energia de "a diferença entre um abraço e um golpe de judô é a intenção."

6. O sistema percebe quando você tá puto

Se o classifier negar 3 comandos seguidos ou 20 no total na sessão, ele desiste e volta a perguntar pro usuário. É um detector de frustração no código. O contador de seguidos reseta quando algo dá certo. O total? Nunca reseta. O sistema lembra de cada vez que te negou. Rancoroso.

7. O comando tree pode escrever em disco

tree parece o comando mais inofensivo do mundo. Mostra a árvore de diretórios, né? Com os flags -R -H -L, ele sai criando arquivos 00Tree.html em cada subdiretório até o limite de profundidade. Um comando de leitura que virou escritor compulsivo. É pedir pra alguém tirar foto da sua casa e a pessoa colar post-it em cada parede.

8. Funcionários da Anthropic jogam com god mode

Se USER_TYPE === 'ant', as regras são outras. Pode spawnar agentes dentro de agentes, usar curl e kubectl como read-only, mexer em variáveis que fariam qualquer usuário normal ser barrado. Os comentários no código não disfarçam: "These MUST NEVER ship to external users." Em caps. É o cheat code de quem fez o jogo.

9. ps no BSD pode cuspir todas as suas senhas

ps auxe sem dash, no estilo BSD, mostra as variáveis de ambiente de todos os processos. API keys, tokens, senhas, tudo exposto. O código bloqueia isso com um callback que fareja se tem a letra 'e' nos tokens posicionais. Um comando de "listar processos" quase virou ferramenta de espionagem industrial.

10. Tem uma trava que ninguém desliga

Pode ativar bypass mode, pode ser admin, pode ter todos os flags do mundo. Editar .gitconfig, .bashrc, .claude.json ou qualquer coisa dentro de .git/ vai sempre pedir confirmação. Sem exceção. Sem override. Hardcoded. É o único ponto do sistema onde a resposta é "não, e ponto final." Aquele amigo que não empresta carregador nem sob tortura.

Bônus: A defesa mais paranoica que achei: um nonce criptográfico de 16 bytes aleatórios enfiado no path do diretório de skills. Existe pra impedir que um atacante crie a árvore de diretórios antes do Claude Code iniciar, um ataque de race condition no temp dir. É trocar a fechadura todo dia porque alguém poderia ter copiado a chave.

Português

Usei um Squad do AIOX para varrer todo código do Claude Code que vazou hoje, tem MUITA coisa interessante e vou fazer vários posts falando sobre isso.

Tomara que eu não seja banido... rs Primeiro 👇:

Usei um squad chmado domain-decoder. Ele praticamente vira de cabeça pra baixo qualquer OpenSource e descobre como ele funciona a nivel "atômico".

Deliverables

outputs/domain-decoder/claude-code-cli/

├── phase-0/context-map.md — 25 bounded contexts

├── phase-0/rule-taxonomy.md — Taxonomia + heat map

├── phase-1/seam-map.md — 43 seams + 17 test candidates

├── phase-1/pattern-catalog.md — 7 patterns + 7 code smells

├── phase-2/rule-catalog-bashtool.md — 106 regras (BashTool)

├── phase-2/rule-catalog-permissions.md — 106 regras (Permissions)

├── phase-3/decision-models.md — 5 Decision Models + DRD

├── phase-4/rule-expressions.md — 50 regras em linguagem natural

└── phase-5/sbvr-validation.md — Validação SBVR final

Descobertas Principais

1. BashTool é o módulo mais denso em regras — 200-300 regras de segurança em 9,190 LOC, incluindo 38 validators contra exploits de parser differential (shell-quote vs Bash)

2. Permission pipeline é priority-ordered com 20 steps — deny > ask > allow, safety checks são bypass-immune

3. 6 gaps críticos identificados — compound command limit behavior, dontAsk+auto coexistence, sandbox scope

4. 3 conflitos documentados — acceptEdits+safety, allowlist/regex overlap, dontAsk+auto

5. 74% das regras TOP 50 têm ambiguidade zero — expressas em linguagem natural controlada com vocabulário de 36 termos

Português

Seria hora perfeita pro Grok lançar sua CLI, mas vai perder essa oportunidade pelo jeito.

Elon Musk@elonmusk

Stand By Me

Português

@osouzajefferson Detalhe que consumi todo meu Codex de $ 200, e meu Google de R$ 500, é imprestável, por isso que eu tenho token lá ainda.

Português

@nivleknasc Eles estão com um bug desde ontem. Me surpreende a demora tão grande de arrumar isso.

Português

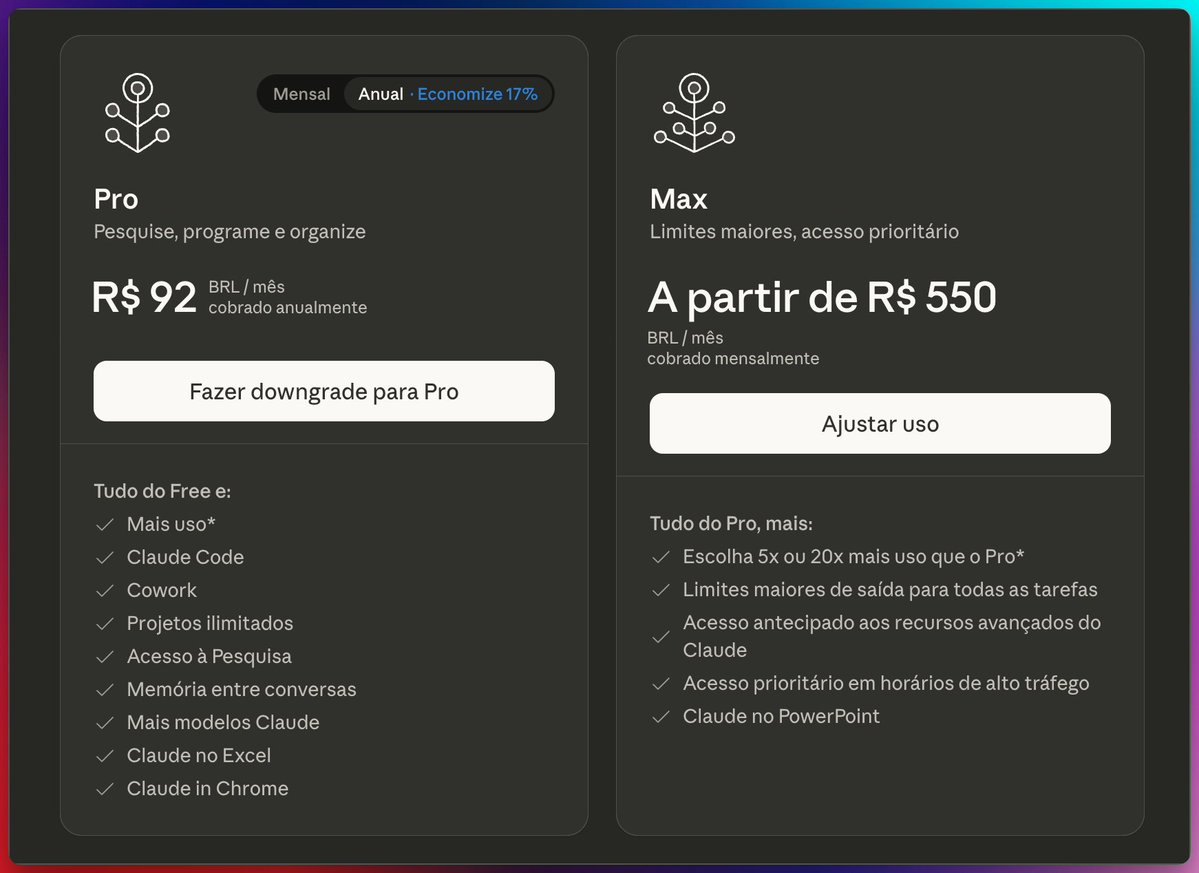

@oalanicolas 4 contas pra fazer o que 1 fazia. Isso nao e evolucao de produto, e regressao de experiencia. A Anthropic ta monetizando a dependencia que ela mesma criou. Quem depende de uma so ferramenta vai sofrer — diversificar stack de IA virou obrigacao.

Português

@oalanicolas Tenho uma teoria, a IA já atingiu um nível em que precisa manter os melhores de nós “abastecidos” de tokens para conseguir evoluir. Por isso, ela tira dos menos eficientes e doa para os mais eficientes.

Português

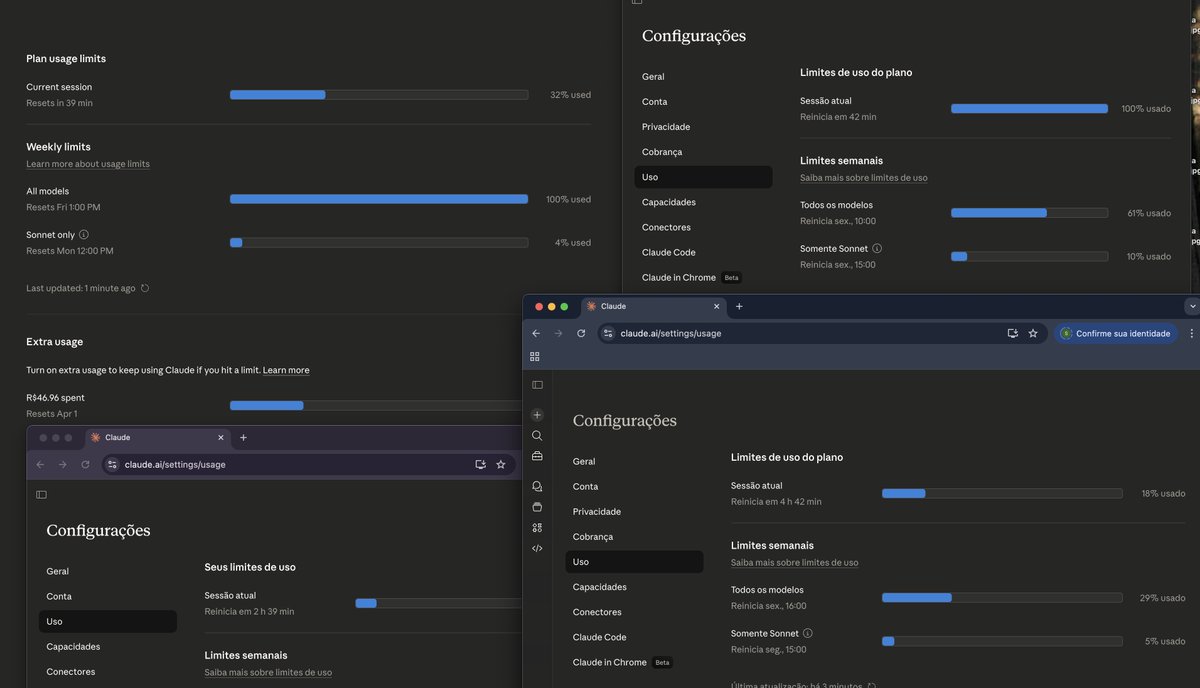

Que bom que não foi só comigo, mas bati limite do Claude muito rápido.

Lydia Hallie ✨@lydiahallie

We're aware people are hitting usage limits in Claude Code way faster than expected. Actively investigating, will share more when we have an update!

Português