Sabitlenmiş Tweet

まこ

2.8K posts

まこ

@tex2e

暗号技術とプロトコルとセキュリティが専門。本業では公共系基盤システム開発など。RFC Trans(RFCの自動翻訳対訳サイト)の管理者。セキュリティキャンプ'22-'23講師。Udemy講師。技術誌『Software Design』にて「暗号のひみつ」連載中

/dev/random Katılım Eylül 2013

679 Takip Edilen1.6K Takipçiler

まこ retweetledi

今年のセキュリティ・キャンプではL1『暗号・CVMビルド&スクラップゼミ』の講師を拝命しました. @dd_cliffford さんとの合同ゼミです.

#l1" target="_blank" rel="nofollow noopener">ipa.go.jp/jinzai/securit…

日本語

まこ retweetledi

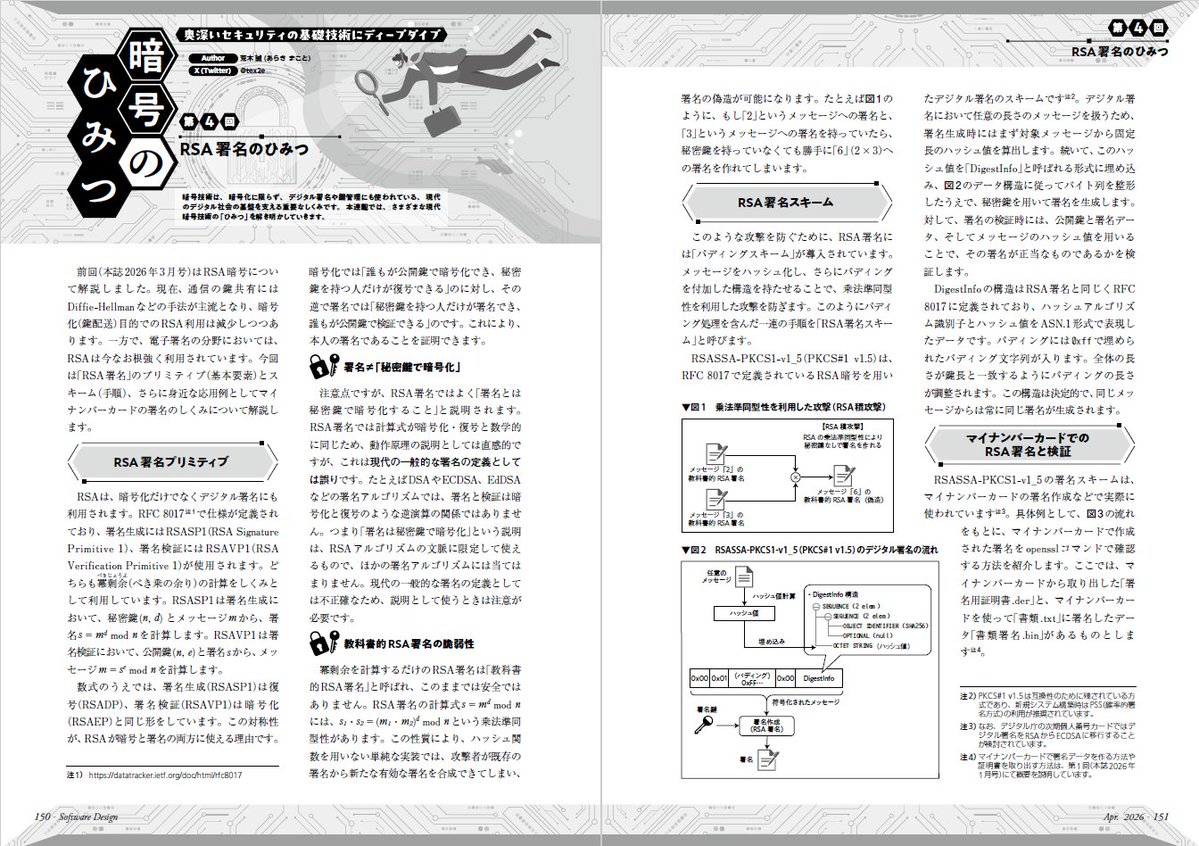

発売中の弊誌2026年4月号の中から人気の連載記事をいくつか紹介します。1つめは「暗号のひみつ」です。今回はRSA署名について解説します。ちなみに、今回の記事では「署名≠『秘密鍵で暗号化』」という話が出てきます。これについては、当編集部も苦い思い出があります。とあるセキュリティ特集でデジタル署名について説明するときに、「署名とは秘密鍵で暗号化すること」と不正確な記載をしてしまったことが何度かあります。そのたびに、読者のみなさんから厳しいご指摘を受けました。

本記事にも次のように説明されています。

DSAやECDSA、EdDSAなどの署名アルゴリズムでは、署名と検証は暗号化と復号のような逆演算の関係ではありません。つまり「署名は秘密鍵で暗号化」という説明は、RSAアルゴリズムの文脈に限定して使えるもので、ほかの署名アルゴリズムには当てはまりません。

みなさんもご注意ください。

日本語

まこ retweetledi

13日は偶然なのか、金融庁と日銀からVCの資料が公開されてて必読。1つが「金融機関による本人確認におけるVCの利用可能性を検証」、もう1つが「デジタル社会におけるアイデンティティ証明を支えるVerifiable Credentialsの概要と規格開発の動向」

x.com/surblue/status…

x.com/surblue/status…

小山安博 Yasuhiro Koyama@surblue

(日銀レビュー)デジタル社会におけるアイデンティティ証明を支えるVerifiable Credentialsの概要と規格開発の動向 : 日本銀行 Bank of Japan boj.or.jp/research/wps_r…

日本語

まこ retweetledi

第26回情報セキュリティ・シンポジウム「ポスト量子時代の暗号技術」の講演資料を掲載しました (2026/03/05)

imes.boj.or.jp/jp/conference/…

これ、参加しましたが、

パネルディスカション

「金融分野における耐量子計算機暗号への移行」

1時間という短い時間の割には、面白かった。

日本語

まこ retweetledi

RFC 9849

TLS Encrypted Client Hello

rfc-editor.org/rfc/rfc9849.ht…

RFCめでたい!

日本語

RFCの対訳サイトに掲載している各RFCの要約を全て最新化しました(Geminiの出力に差し替えました)。

2年前のGPT版と比べて改善されたほか、ジョークRFCはしっかり「ジョーク」と明記されるようになりました。

tex2e.github.io/rfc-translater…

日本語

まこ retweetledi

世界中で1億回以上インストールされたVS Code拡張機能に重大な脆弱性が見つかった。悪用されればローカルファイルの窃取や任意コード実行が可能となり、開発者の端末から組織全体へ侵害が拡大する恐れがある。未修正の欠陥も残る。

対象はLive Server、Code Runner、Markdown Preview Enhanced、Microsoft Live Previewの4拡張で、研究者は1つの悪意ある拡張や単一の欠陥でも横展開が可能だと警告した。CVE-2025-65717はLive Serverに存在し、localhost:5500で動作する開発用サーバーからファイルを窃取できる。CVE-2025-65716はMarkdown Preview Enhancedで細工された.mdファイルにより任意のJavaScript実行が可能となる。CVE-2025-65715はCode Runnerで設定ファイル改変を通じたコード実行を許す。Microsoft Live Previewにも類似の問題があり、バージョン0.4.16で修正されたがCVEは付与されていない。対策として不要な拡張の削除、未信頼設定の回避、拡張の更新、未使用時のlocalhostサービス停止などが求められている。

thehackernews.com/2026/02/critic…

日本語

まこ retweetledi

Pythonの暗号ライブラリに深刻な欠陥が見つかり、楕円曲線暗号の根幹を揺るがしている。細工された公開鍵を受け取るだけで秘密鍵の一部が漏えいする恐れがあり、広範なアプリに影響が及ぶ可能性がある。攻撃は巧妙なサブグループ攻撃によって成立する。

暗号化機能を提供するcryptographyパッケージで確認されたCVE-2026-26007は、公開鍵の検証不足に起因する脆弱性である。load_pem_public_keyやpublic_key_from_numbersなどの関数は、受け取った点が素数位数の部分群に属するかを確認していなかった。その結果、攻撃者が小さな位数を持つ点を送り込むと、楕円曲線ディフィー・ヘルマンで計算される共有秘密から秘密鍵の下位ビットが漏れる。同様の問題はECDSAにも及び、小規模な部分群上では署名の偽造が容易になると指摘されている。影響を受けるのはSECT曲線を利用する実装に限られるが、当該曲線を採用するシステムでは秘密情報の完全な復元につながる恐れもある。開発チームはバージョン46.0.5で修正を行い、利用者に速やかな更新を求めている。

securityonline.info/cve-2026-26007…

日本語

まこ retweetledi

金融研究所では、2月27日(金)に、情報セキュリティ・シンポジウム「ポスト量子時代の暗号技術」を開催します。暗号を解読できる量子コンピュータの実現に備え、暗号技術の最新動向や安全な暗号への移行対応について講演等を行います。

imes.boj.or.jp/jp/conference/…

日本語

まこ retweetledi

ドメイン名がなくてもHTTPSが使える時代が到来した。Let's EncryptがIPアドレス向けTLS証明書の一般提供を開始し、自宅サーバーや一時的な検証環境でも暗号化通信が容易になった。

Let's Encryptは1月15日から、IPv4およびIPv6のIPアドレスに対するTLS証明書と、短期間有効な証明書の提供を正式に開始した。従来はDNS名に紐づく証明書が前提だったが、これにより生のIPアドレスでもHTTPS通信が可能となる。IPアドレス証明書は有効期間160時間と短く、IPの割り当て変更が頻繁な特性を踏まえた設計だ。あわせてドメイン名向けの短期証明書も選択制で提供され、有効期間を6日に短縮することで鍵漏えい時の影響を最小化する。ACMEクライアントでshortlivedプロファイルを指定し、HTTP-01やTLS-ALPN-01で検証することで取得できる。Let's Encryptは将来的に通常証明書の有効期間も45日へ短縮する方針を示している。

linuxiac.com/lets-encrypt-l…

日本語

まこ retweetledi

暗号解読といえば量子コンピュータ...ということで、Software Design 2025年12月号にて、特別企画「量子コンピュータを支えるしくみ」を寄稿いたしました。

量子力学のトンネル効果から現代のポスト量子暗号までを幅広く書いております。お楽しみに!

技術評論社販売促進部@gihyo_hansoku

【次号予告】2025年11月18日発売『Software Design 2025年12月号』本体1,420円+税、gihyo.jp/magazine/SD/ar…

日本語