Sabitlenmiş Tweet

شَهْد .

870 posts

شَهْد .

@xsha_9

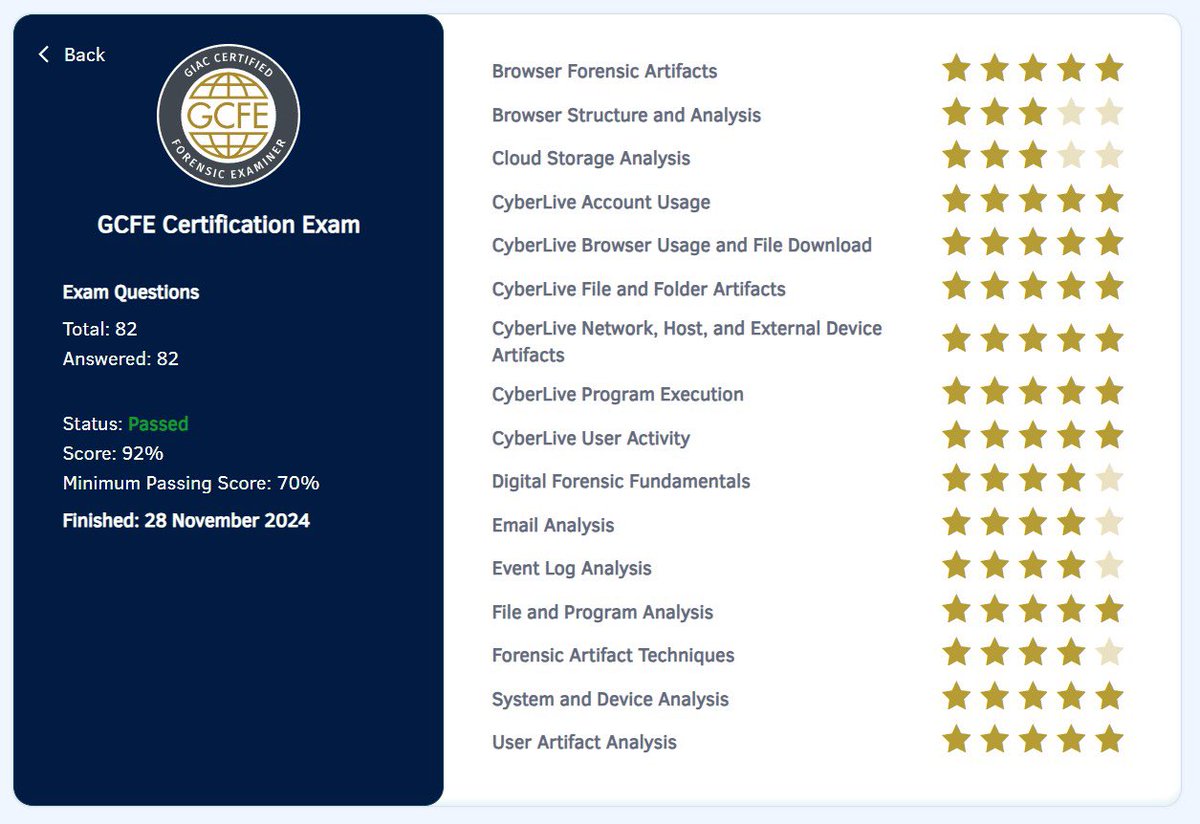

{وَمَا أُوتِيتُم مِّنَ الْعِلْمِ إِلَّا قَلِيلًا} OSDA | eCDFP | eCTHP | CSA | ACE |

0x1E7 Katılım Ekim 2021

245 Takip Edilen3.7K Takipçiler

نسخة بلاك هات هذي السنة ما كانت سهلة ؛ كان تحدّي بيني وبين نفسي أن أدير منطقة الفعاليات بالكامل من كل النواحي التقنية والتشغيلية وبناء السيناريوهات ، وفي نفس الوقت أمسك بوث التحليل الرقمي…والحمد لله، هذا التحدّي تكلّل بنجاح أفتخر فيه كثيرًا.

منطقة الفعاليات التي أدرتها هذا العام شملت عدّة بوثات وتحديات تخصصية، من بينها:

🎮 Game cracking

💳 Payment Exploitation

📶 Rogue Cell Tower

🛟 Chip Spoofing

🩺 Medical Devices Security

بالإضافة إلى ذلك، بوث (Device Forensics) قدّمت سيناريو تحليلي مبنيًّا على واحدة من أشهر الثغرات التي تستهدف شرائح SIM، وهي :

🔹 الفكرة :

تعتمد الثغرة على وجود تطبيقات داخل الشريحة مثل S@T Browser، تتيح تنفيذ أوامر عن بُعد من خلال رسائل SIM Application Toolkit (STK)، دون أي تدخل من المستخدم.

🔸 آلية الهجوم:

يتم إرسال SMS تحتوي أمرًا مخصصًا مثل GETIMSI، فتقوم الشريحة تلقائيًا بتنفيذه والرد بمعلومات حساسة مثل: IMSI , Cell ID وغيرها من بيانات، من دون ظهور الرسالة للمستخدم أو أي تنبيه على الجهاز.

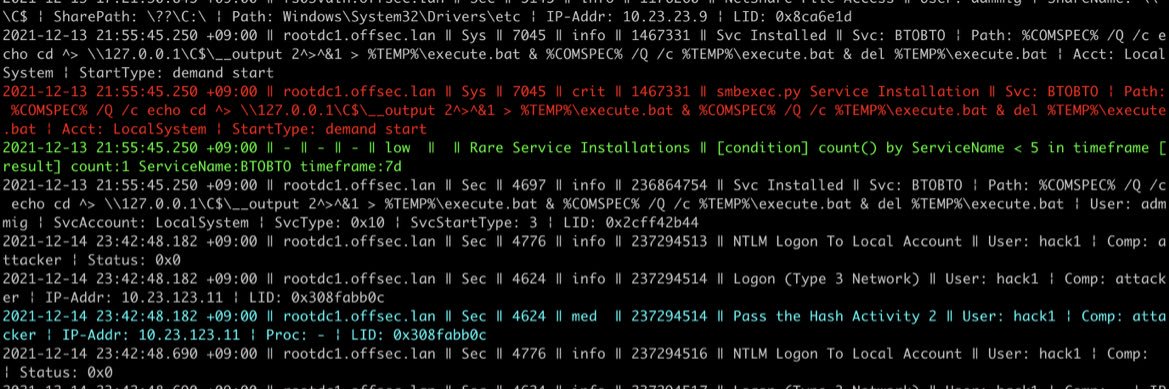

🧩 في التحقيق:

استعرضت كيف يمكن للمحقق تتبّع أثر الهجوم بالرغم من غياب الأدلة على الجهاز نفسه، وذلك عبر أدوات تحليل متخصصة لقراءة محتوى الشريحة، واستخراج الأوامر المنفّذة من داخل الـ SIM، وتحليلها كأدلة رقمية قابلة للتوثيق، حتى مع عدم وجود أي أثر واضح على الجهاز نفسه.

كما تضمّن البوث أيضًا تحليل بيانات Apple Watch وiOS، وكيفية استعادة الملفات المحذوفة والتعامل معها كأدلة رقمية في التحقيق الرقمي.

هذه المهمة لم تكن سهلة أبدًا؛ خلف الكواليس كان هناك ما يقارب ستة أشهر من التحضير والعمل المتواصل، وساعات عمل يومية تجاوزت غالبًا ١٢ ساعة، لكن الحمد لله توفّقت في إدارة جميع هذه البوثات والخروج بتجربة أعمق وأقوى على المستويين التقني والمهني.

شكرًا لكل من حضر كنتم جزءًا أساسيًا من نجاح هذه البوثات من بعد الله🙏🏻🤍.

#BlackhatMEA #BHMEA2025

شَهْد .@xsha_9

نسخة إستثنائية لهذي السنة🔥 We'll be waiting for you tomorrow! #BHMEA25

العربية

شَهْد . retweetledi

الحمدلله بتوفيق من الله، فريقنا Neomware حققنا المركز الثاني 🥈في مسابقة #سايبر_يارد

شكر خاص لاعضاء الفريق @aa_8989, @x6vrn, @iiq0_, @iSpotVulnz على المستوى الخورافي، ونطمح للمركز الاول في المسابقات الجاية باذن الله 👏🏼

أكاديمية طويق@TuwaiqAcademy

نبارك للفرق الفائزة في تحدّي "اقنص العلم!"🚩 المركز الأول: فريق Lotrs🥇 المركز الثاني: فريق Neomware🥈 المركز الثالث: فريق HAZM 🥉 #سايبر_يارد

العربية

شَهْد . retweetledi

A quick update to "The Ultimate WDAC Bypass List" -

Added @0xBoku's excellent writeup and tradecraft for "Bypassing Windows Defender Application Control with Loki C2" (via Electron Apps) [ibm.com/think/x-force/…]

github.com/bohops/Ultimat…

English

شَهْد . retweetledi

إذا وعد وفى ، وإذا تكلّم فعل

محمد بن سلمان زعيم الشرق الأوسط ❤️

SAUDI POPULAR@saudipopular

فرحة الأمير محمد بن سلمان والسعوديين بعد قرار رفع العقوبات عن سوريا 🇸🇾 ❤️

العربية

شَهْد . retweetledi