CrowINT

1.1K posts

CrowINT

@crow_int

OSINT, OPSEC, debunk, fact-checking, géopolitique. Mes fact-checks ne sont pas des prises de positions. Admin. & Resp. SI / Sécurité @debunkcafe

Les gars comment ca 50€ pour ca MDR ? Mais j’ai jure commencez a augmenter les bourses comment on mange en tant qu’étudiant ?

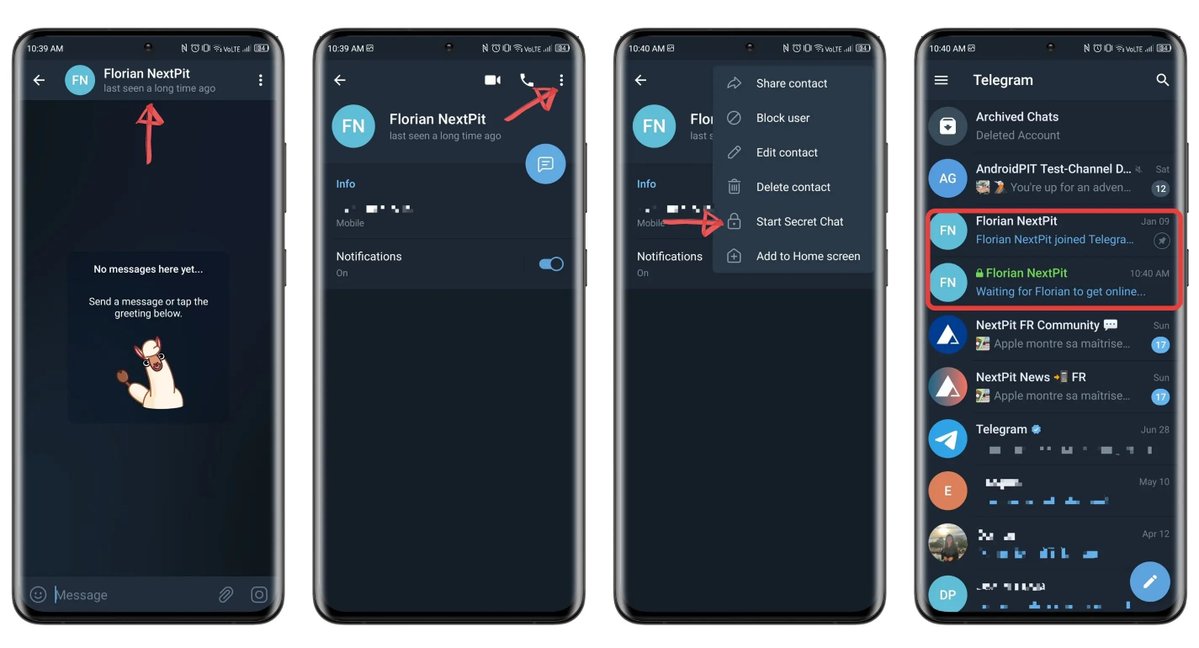

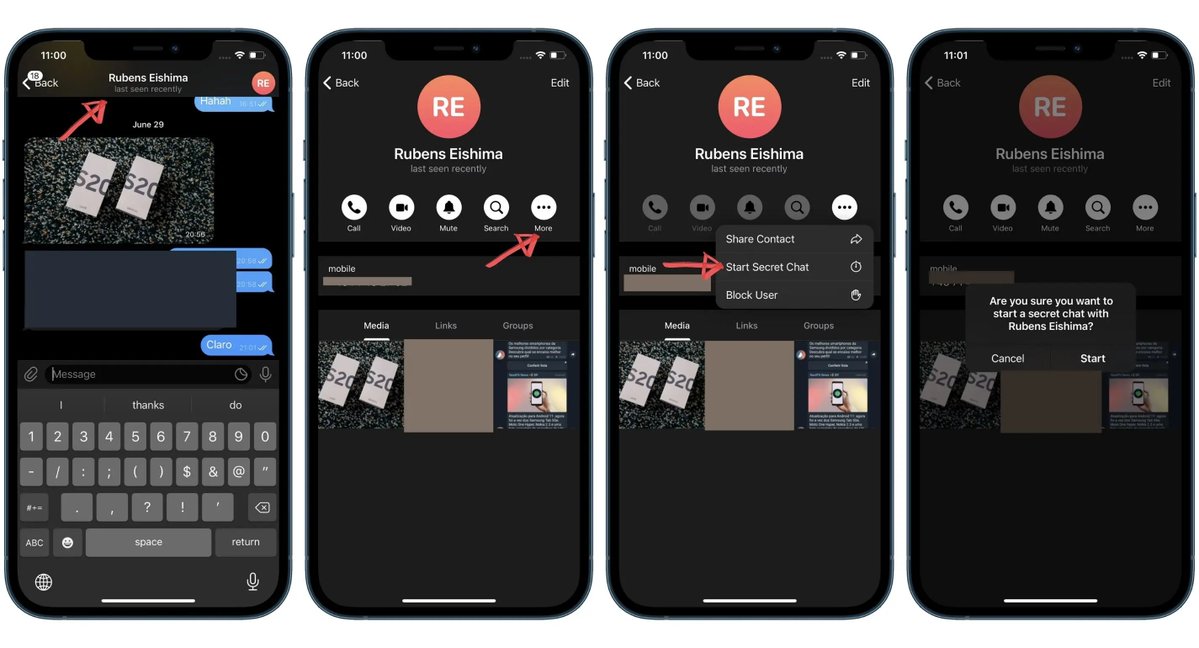

That’s why Telegram Secret Chats never show message content in push notifications. Since 2013, Secret Chats have remained the most secure usable way to communicate. US gov funded Signal has too many questionable dependencies on other US companies (AWS, MS, Intel SGX…)

Europe’s best AI model, Mistral Large, ranks 74th in the world. Why does Europe do so poorly? Three words: capital, energy, permitting. US labs spend 10x more on compute, pay half the electricity price, and build datacenters in months, not years. Europe produces great researchers then watches them leave for Silicon Valley. Absurd Regulatory and energy policy have consequences.

La France prévoit de remplacer certains systèmes Microsoft Windows dans l'administration publique par Linux afin de réduire la dépendance à la technologie américaine et d'exercer un meilleur contrôle sur ses données. La direction du numérique en France va basculer de Windows à Linux et l’État engage un grand chantier de réduction de la « dépendance numérique extra-européenne.

Des centaines de faux comptes mobilisés pour soutenir Orban, selon une ONG: "Ce réseau est systématiquement redéployé lors d'élections européennes" lalibre.be/international/…

@AurelienDuchene @Thinker_View Bloqué, sans jamais aucune interaction avec lui. Mes publications sur la propagande, l'influence et l'ingérence russe ne doivent pas lui plaire.

Without additional funding, Session's doors will close next month. Please read this appeal from Session co-founder Chris McCabe. getsession.org/donation

WhatsApp’s “encryption” may be the biggest consumer fraud in history — deceiving billions of users. Despite its claims, it reads users’ messages and shares them with third parties. Telegram has never done this — and never will 🤝

Le sujet nous a semblé important parce qu’aujourd’hui les politiques de tout bord se bousculent pour y être interviewés. Et premier constat, Thinkerview donne effectivement la parole à tout le monde.