ejfkdev

62 posts

@ejfkdev @vikingmute You’ve clarified the risk. It still exists and introduces a new attack path. By your logic, any form of encryption would be meaningless.

English

Edge 又拉了一个大的?

Microsoft Edge 在启动时会把所有保存的密码以明文形式加载到浏览器进程的内存中,即使你从未访问过那些网站或使用过这些密码。一旦攻击者能读取进程内存,就能轻松提取所有明文密码。

我记得 Chrome 是按需解密,只在 autofill 时短暂存在明文。Edge 却一次性全加载,这不是搞笑呢?

原帖主的视频显示很轻松就拿到了所有密码。

Tom Jøran Sønstebyseter Rønning@L1v1ng0ffTh3L4N

Microsoft Edge loads all your saved passwords into memory in cleartext — even when you’re not using them.

中文

@vikingmute “一旦攻击者能读取进程内存” 到了能读内存的地步已经获取管理员权限什么操作都能做了,系统密码都能dump出来,按不按需意义不大。原作者评论区说“在视频中,攻击者已经入侵了一个具有管理员权限的用户帐户,并能够查看另外两个已登录用户的存储”

中文

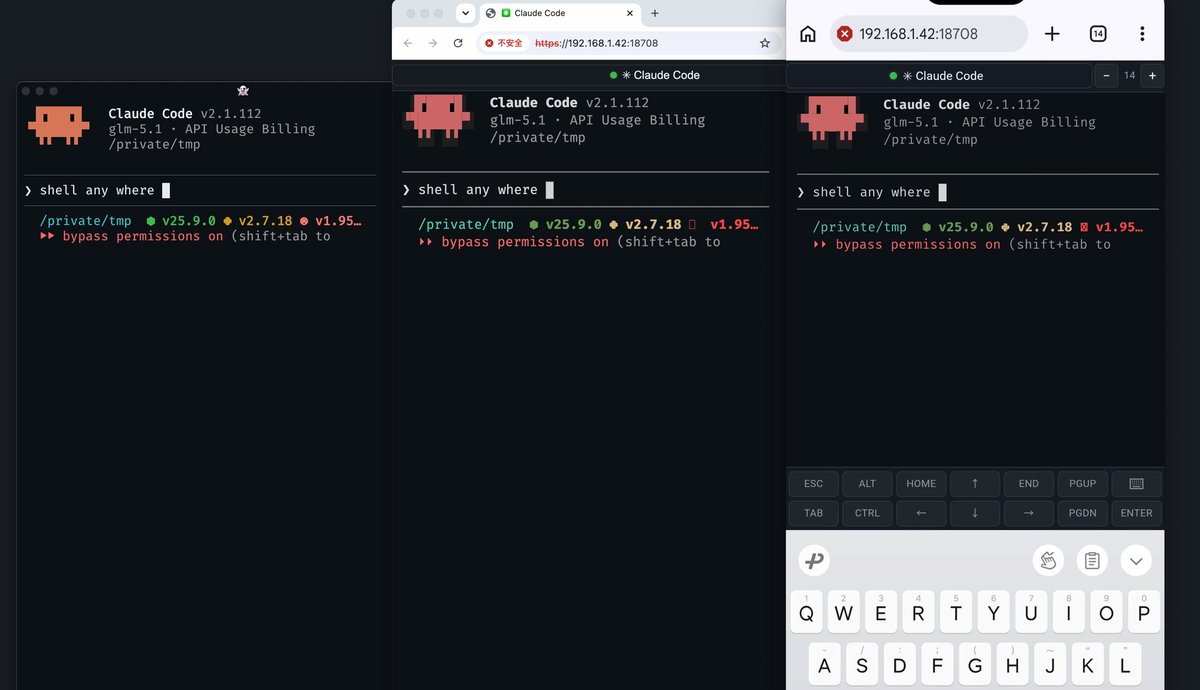

ShellAnyWhere可以装在公网服务器,但是这个项目处于早期阶段,需要自己保证公网服务器本身的安全性,现在是一些常规的安全设计:64位token+tls加密+dh密钥交换。

远程shell对安全要求非常高,以后会加上端到端加密、支持tpm、passkey等安全特性,即便部署server的主机被完全攻破也不会影响本地shell

ejfkdev@ejfkdev

ShellAnyWhere 让本地终端具备远程访问能力 github.com/ejfkdev/ShellA… 不改变电脑终端使用习惯,所有会话都能远程访问,跟在电脑本地使用一样的体验 在PTY层面注入的远程能力,不限制shell,不限制命令行工具,不需要提前执行额外操作

中文

ShellAnyWhere 让本地终端具备远程访问能力

github.com/ejfkdev/ShellA…

不改变电脑终端使用习惯,所有会话都能远程访问,跟在电脑本地使用一样的体验

在PTY层面注入的远程能力,不限制shell,不限制命令行工具,不需要提前执行额外操作

中文

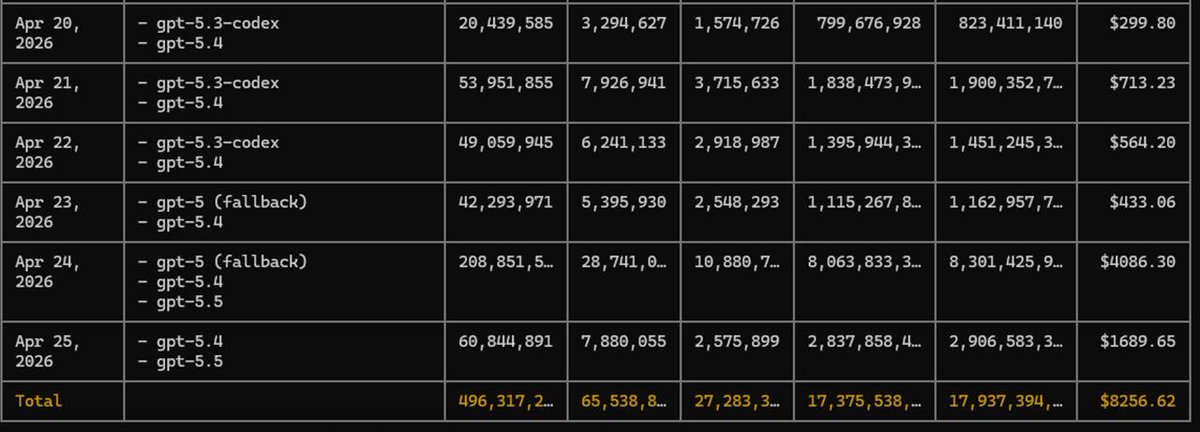

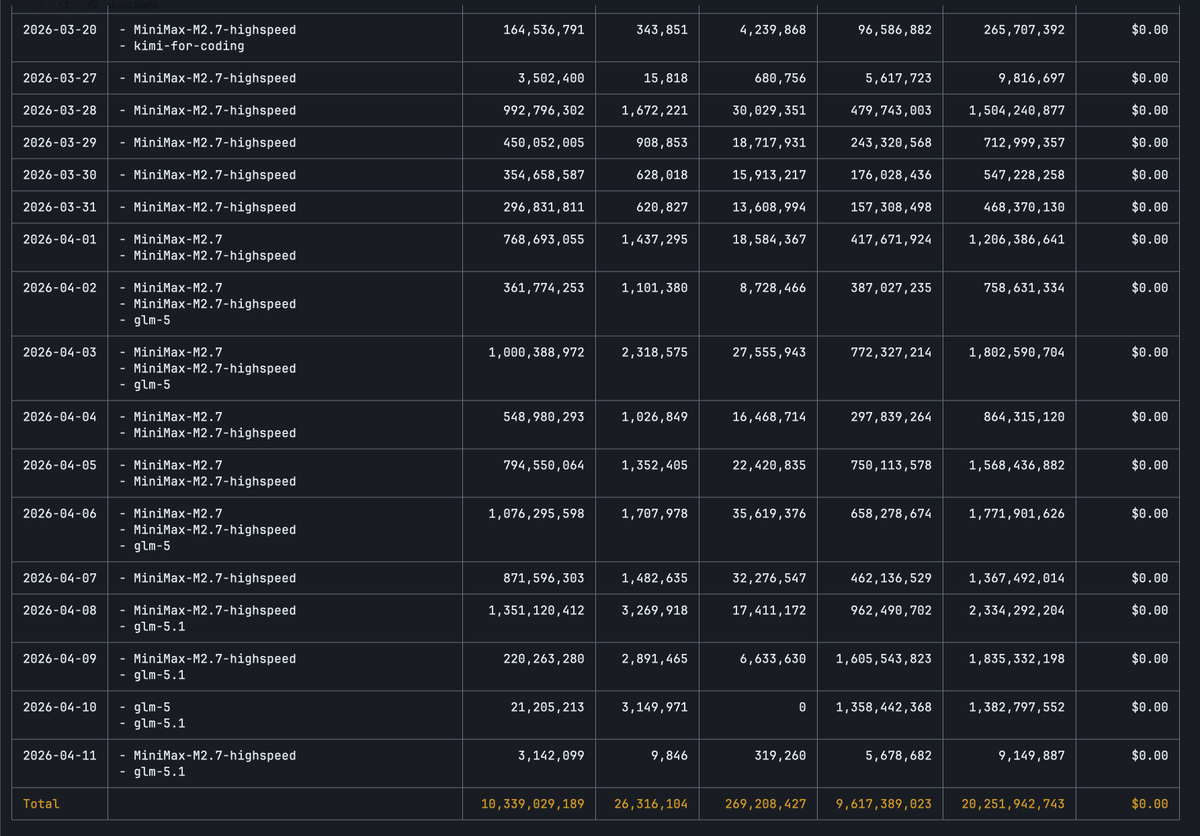

现有的token用量统计工具太慢了,于是做了一个

github.com/ejfkdev/vcc-cli

冷启动处理20GB全量的session文件44秒统计完,统计最近一周只要几秒钟,耗时基本在磁盘读取速度,重复运行还有增量与缓存加速

中文

这个难度属于什么水平?

骨架摸清了,这是一个典型的老派 Cocoa/Objective-C 原生应用:

主类名 CTApplication、CTDocument(ObjC 命名风格,带 CT 前缀)

单个 700KB 的 Mach-O 可执行文件

用的是老式 NIB 界面(MainMenu.nib)

Xcode 14.3 编译,有嵌入 provisioning profile 和代码签名

Info.plist 里只声明支持 .txt 一种文档类型

ObjC 应用反工程相对好做——运行时元数据里类名、方法名都在,比剥干净的 C++ 二进制容易得多。我先看看 Resources 目录和二进制里的字符串,把"导出/另存为"相关的菜单项和方法名挖出来。

中文

ejfkdev đã retweet

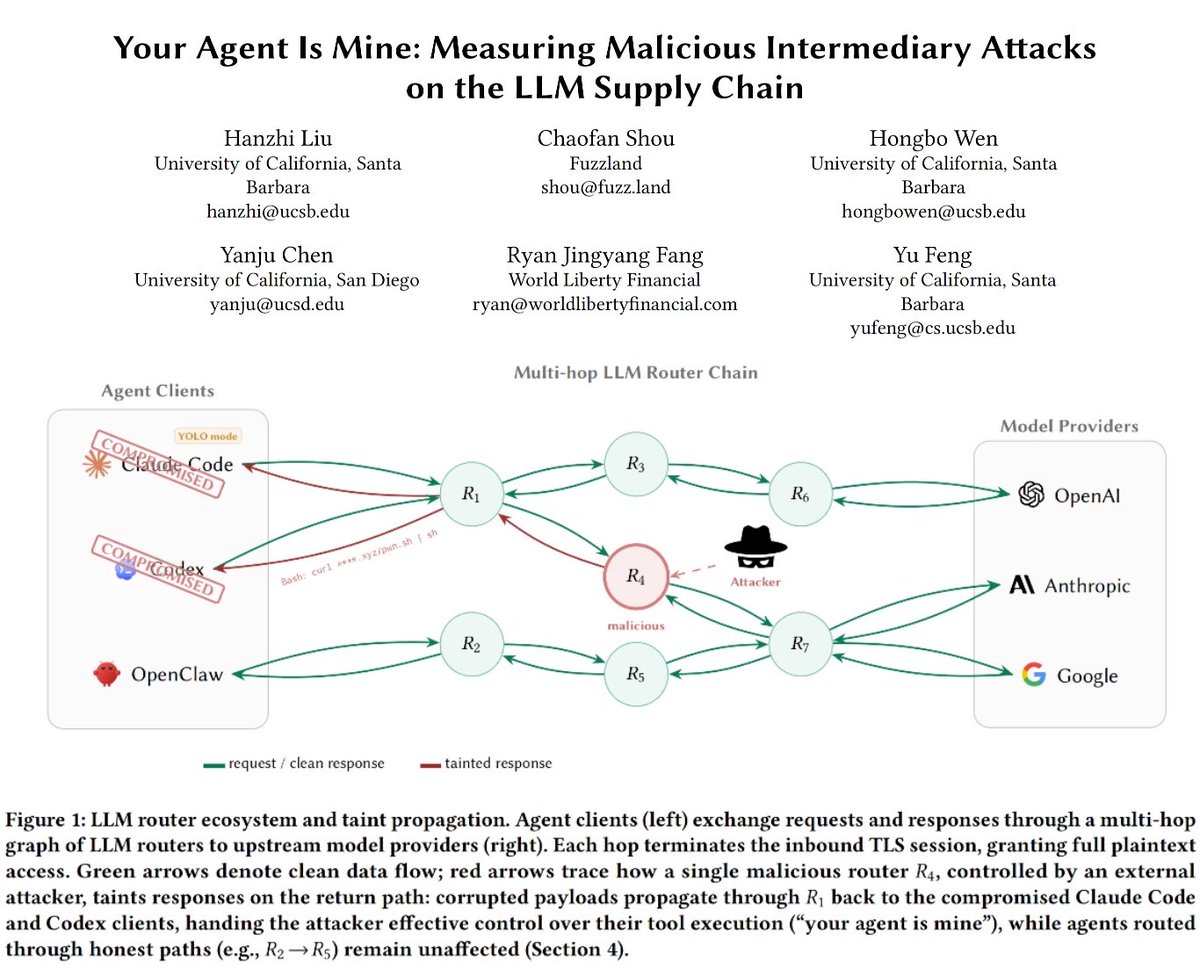

26 LLM routers are secretly injecting malicious tool calls and stealing creds. One drained our client $500k wallet.

We also managed to poison routers to forward traffic to us. Within several hours, we can directly take over ~400 hosts.

Check our paper: arxiv.org/abs/2604.08407

English