😎Mr.Tree ❤️ 🐴🀄️ 🌸 🐎🌲 đã retweet

关于 uPEG 那个所谓BUG闪电贷攻击事件,我顺着链上扒了一下。

事实跟传播出来的版本有一些偏差,顺手记一下。

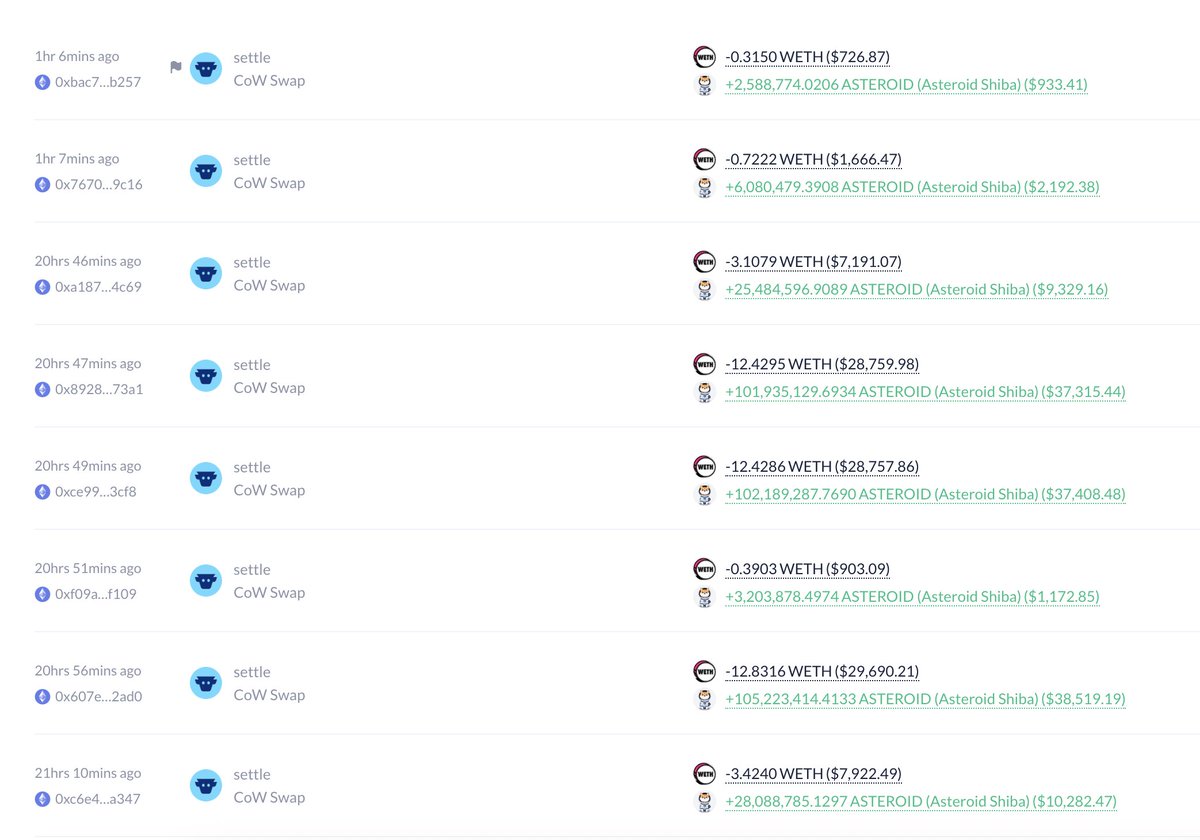

攻击者是 EOA 0xcc76bafA5f14377D0A9606530De87d2c2516F2Df,自己部署了一个攻击合约 0x182779f2ebb6cD934Ed21BeCa943A46f0674444C。EOA 是合约的唯一调用者。

我拿了一笔代表性 tx,5-2 23:16 那笔。一笔 atomic tx 内:

- mint 100 只独角兽 (OnUpegMinted × 100)

- burn 99 只 (OnUpegBurned × 99)

- transferUpeg 1 只稀有的给 EOA

- gas used 10,674,996 (一个 block 上限的 1/3)

工作流是:攻击合约从 V4 池子单笔买入 100 整枚 uPEG → 触发 100 mint → 评估 seed 找最稀有那一只 → transferUpeg 转给 EOA → 99 只 swap 卖回 V4 → 套差价。

严格说这不是闪电贷。没用 Aave、Balancer 这些借贷协议。EOA 自己出 0.85 ETH 当垫资,atomic tx 内部 swap 进 swap 出回收本金,本质是 atomic batch rarity extraction 原子批量稀有度提取。

也不算低 gas。10.6M gas 一笔在主网很贵,但只要稀有度溢价大于 gas + price impact,就跑得通。

V4 PoolManager 持仓从攻击前 17%+ 跌到现在 6.47% (646 只)。攻击节奏 ~4 分钟一个完整循环,5-2 22-23 时段高频运行,当前原子批量稀有度提取操作已经暂停。

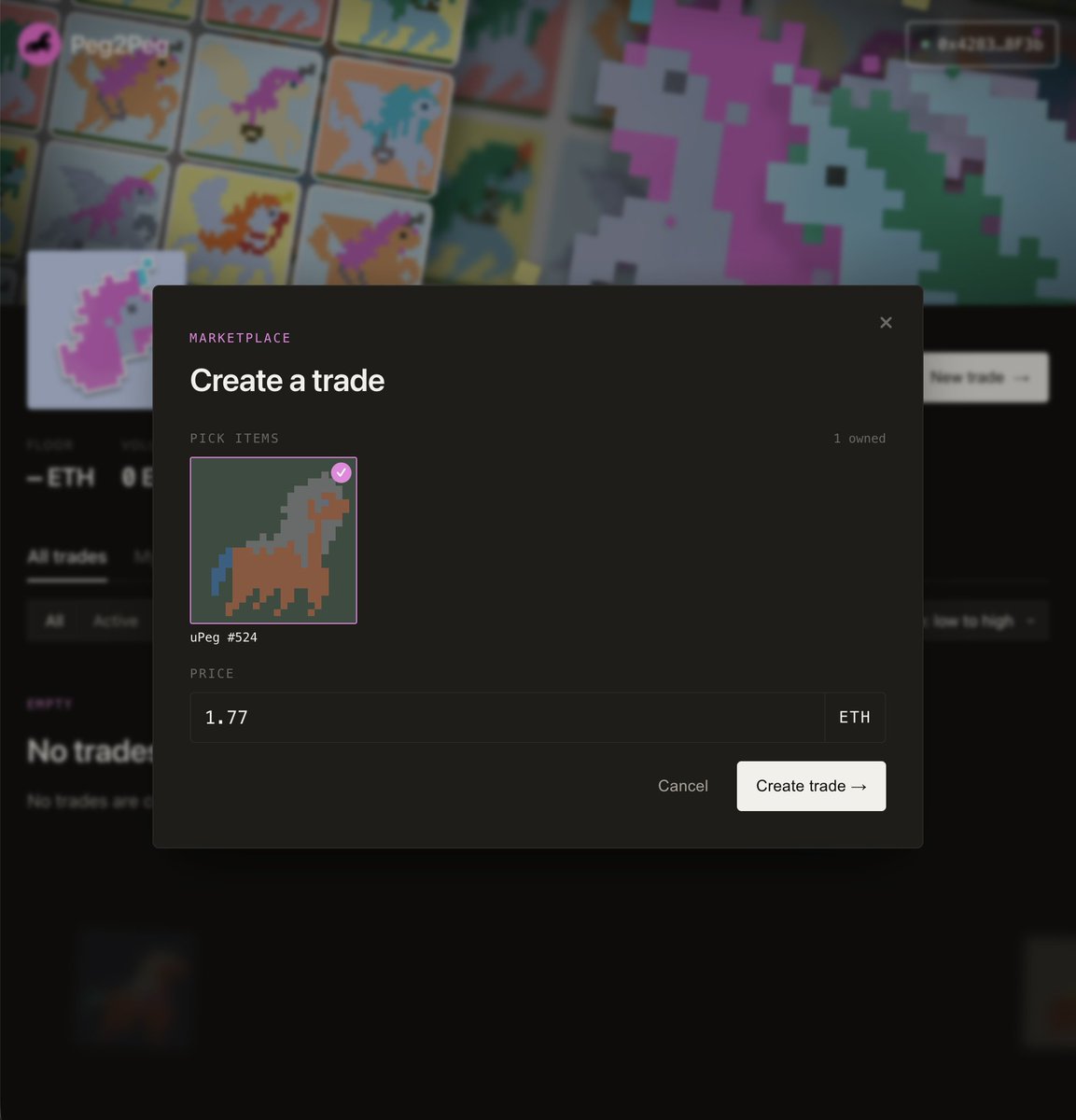

目前在做 peg2peg 挂单管理。

最后一点,这不是合约 bug。

这是 unipeg mint 阈值机制的结构性攻击面 ,单笔 swap 进 N 整枚就 mint N 只、用 transferUpeg 转走具体 ID 不受限、剩下的 swap 出去 burn ,三步合约都按设计运行,没有任何一步是漏洞。任何能读源码的人都能看出来。

目前官方加入了持有时间权重作为稀有度判别标准,看后续市场怎么解读。

中文