FlashRescue

68 posts

受害者联系我们的时候,主钱包已经被盗了,钱包受到黑客控制,但是还有大约 5wu 的资产正在质押,并且正在等待分批解锁,一旦解锁就会被黑客抢走,受害者找到我们进行救援 虽然金额不多,但是我们绝不允许黑客行为在我们眼皮下发生,并且我和 @MegaKecc 博士决定,公开本次救援的技术细节 1. 构造调用数据 EXIT_SELECTOR = keccak(b"exit(uint256)")[:4] EXIT_CALLDATA = EXIT_SELECTOR + (TIMESTAMP).to_bytes(32, "big") 编码 exit(TIMESTAMP) 作为 calldata,函数签名与参数必须完全匹配,否则后续交易即使进入区块也会直接 revert,整个流程失效。 2. 构造交易 tx = { "from": SENDER_ADDR, "to": LOCKING_REWARD, "data": EXIT_CALLDATA, "value": 0, } 将合约调用封装为交易体,并提前模拟获取交易所需的基本gas。 3. 设置 gas 参数 block = w3.eth.get_block("latest") base_fee = block.baseFeePerGas priority = w3.to_wei(1, "gwei") max_fee = base_fee * 2 + priority tx.update({ "type": 2, "chainId": 1, "nonce": w3.eth.get_transaction_count(SENDER_ADDR), "maxFeePerGas": max_fee, "maxPriorityFeePerGas": priority, }) EIP-1559 定价机制中,priority fee 决定排序权,max fee 决定可接受区块范围,nonce 决定交易有效性。该步骤本质是为交易购买执行优先级,定价不足将直接失去排序位置。 4. 签名并发送 signed = w3.eth.account.sign_transaction(tx, SENDER_PK) w3.eth.send_raw_transaction(signed.raw_transaction) 交易进入 public mempool 后即具备可见性,calldata 可被复制并通过提高 gas 进行覆盖式竞争,导致原交易失去排序权。该阶段的核心约束不在“发送成功”,而在“是否被观察与替换”,因此通常通过提高 priority、并发 RPC 发送或使用 private relay / 自有节点 方式提高成功率。 我们用这项技术累计救援超过 100万美金资产,第一次披露,希望可以对行业的安全有帮助,建议收藏,以备不时之需

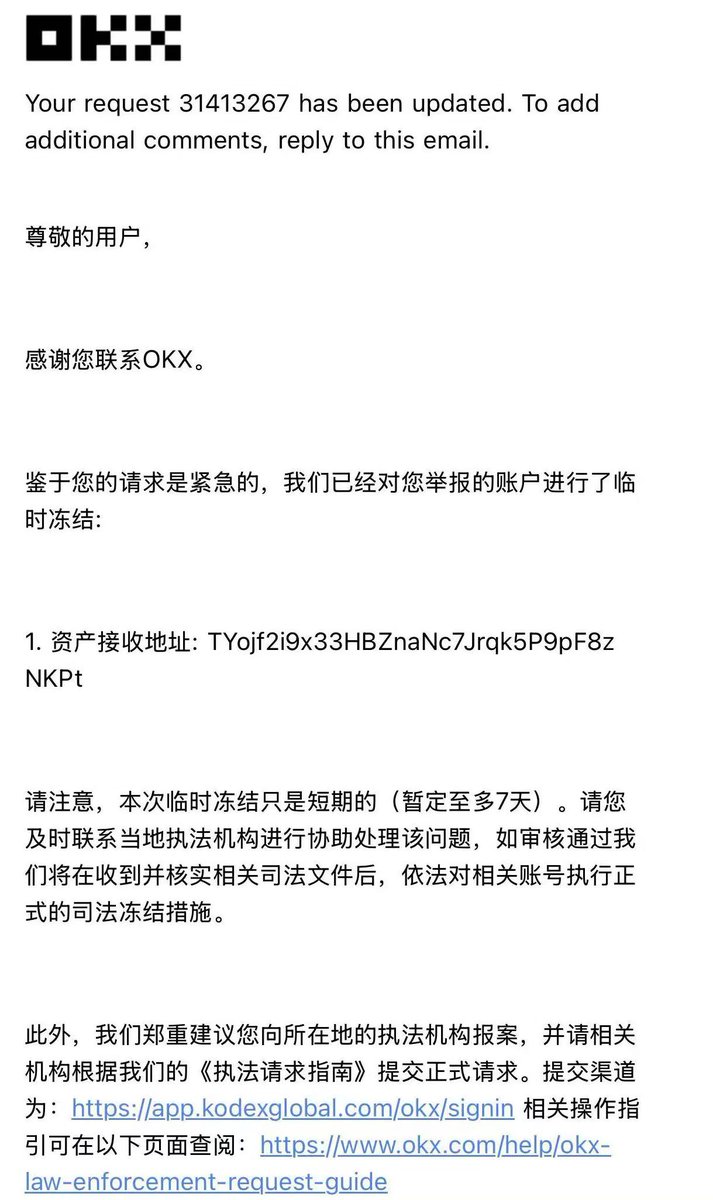

更新链上钱包被盗120万 最新抓小偷进度: 目前最早一笔进入 OKX 的资金已被成功冻结,昨天一笔进币安资金已被币安官方处理中。 相关案件已正式立案。 我们已委托专业安全团队 闪援 进行链上追踪,相关地址正在持续监控中,一旦资金流入交易所将第一时间申请冻结。 同时警方已向 OKX 调取相关账户的 KYC 信息,正在与币安官方沟通。 此处感谢@Haiteng_okx @mia_okx @yayabinance 如果黑客认识我 愿意主动协商归还大部分资金,我们愿意在合理范围内提供一定比例的赏金,并停止进一步追查。 (我很想知道我被盗的原因 私钥咋泄漏的) 若拒绝沟通,我与@DarcyAri @MegaKecc 以及若干刑侦👮将继续通过链上追踪、交易所协查以及司法途径进行追责。 我个人tg:@ nyenchen (别几把给我发钓鱼链接 我一个也不会点) 目前资金追踪报告:drive.google.com/drive/my-drive

🚨 BE CAREFUL A CRITICAL bug may be live on Polymarket If you run clawdbots pause them now before it’s too late… $16k+ has already been drained and number is still climbing Suspect: @0x6E7E227507569cAead21e5Cd32420197a6297282-1771437664429?via=history" target="_blank" rel="nofollow noopener">polymarket.com/@0x6E7E2275075…

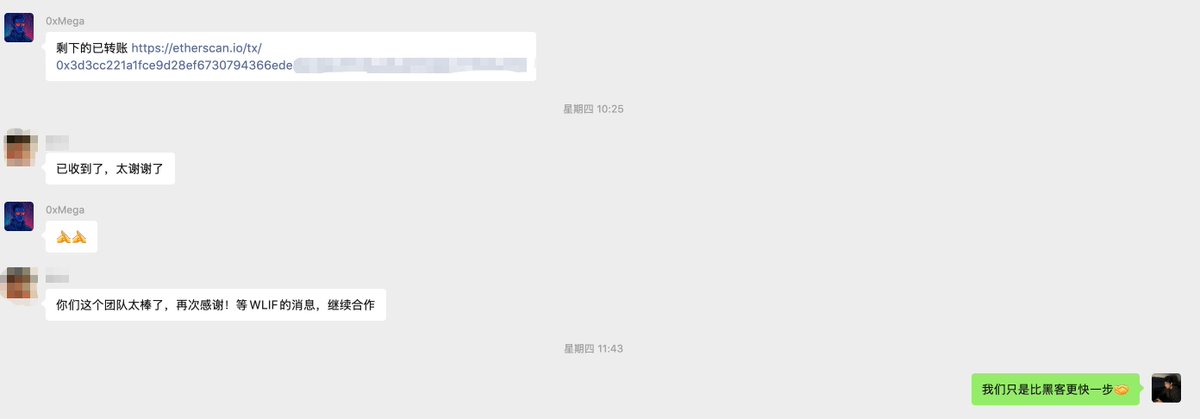

钱包被盗后先别绝望!FlashRescue 帮你从黑客手里抢跑资产 很多时候钱包私钥被盗以后,还会有质押的资产,或者未领取的空投,大多数人都会选择放弃 @Lx0927zyLx 私钥被盗以后,还有2000u资产正在质押需要领取,gas费一转入,就被黑客抢走了 原本以为没有办法了,最终他抱着试试的态度,联系到了FlashRescue @FlashRescue 经过周密的策略部署,我和 @MegaKecc 博士用 1 毫秒,抢在黑客之前,抢跑出了全部质押资产 FlashRescue 比黑客更快一步的安全团队🫡 #资产救援 #白帽

Trust Wallet 浏览器扩展带后门版本是 2.68.0,修复后的是 2.69.0,对比了下,正常代码和后门代码的代码差异,如图。 后门代码增加了个 PostHog 来采集钱包用户的各种隐私信息(包括助记词),并发送到攻击者服务器 api.metrics-trustwallet[.]com。 预估时间线:攻击者至少 12.8 开始做的准备,12.22 成功植入后门,12.25 圣诞节开始转移资金,于是被发现。据 @zachxbt 的统计,用户损失超 $6m... cc @SlowMist_Team @MistTrack_io

代充 GPT 的第三天,被清空所有钱包 被盗客户找到我们做质押资产救援的时候,请求我们帮助调查被盗原因 经链上交易分析,未发现任何异常合约交互、恶意授权或钓鱼签名行为,排除了常见的链上攻击路径 我们开始进行更深入的交流,结合账户时间线、邮箱与云服务访问记录,确认在第三方代充操作后,受害者 Google 账号出现异常登录,其密码管理器与云存储在同一时间段被访问。 综合链上与链下证据,判断攻击者通过获取云端存储的助记词完成钱包导入,从而导致资产被转移。 对于曾经通过第三方代充的用户: 我们建议将其视为一次身份安全暴露事件,需同步检查邮箱、密码管理器及云端存储的安全状态,并在存在任何不确定性的情况下迁移钱包资产,以彻底消除潜在风险