Marc

529 posts

@Marc296134

Cybersécurité & Souveraineté Numérique Reprends le contrôle → https://t.co/VL7Can0U9W

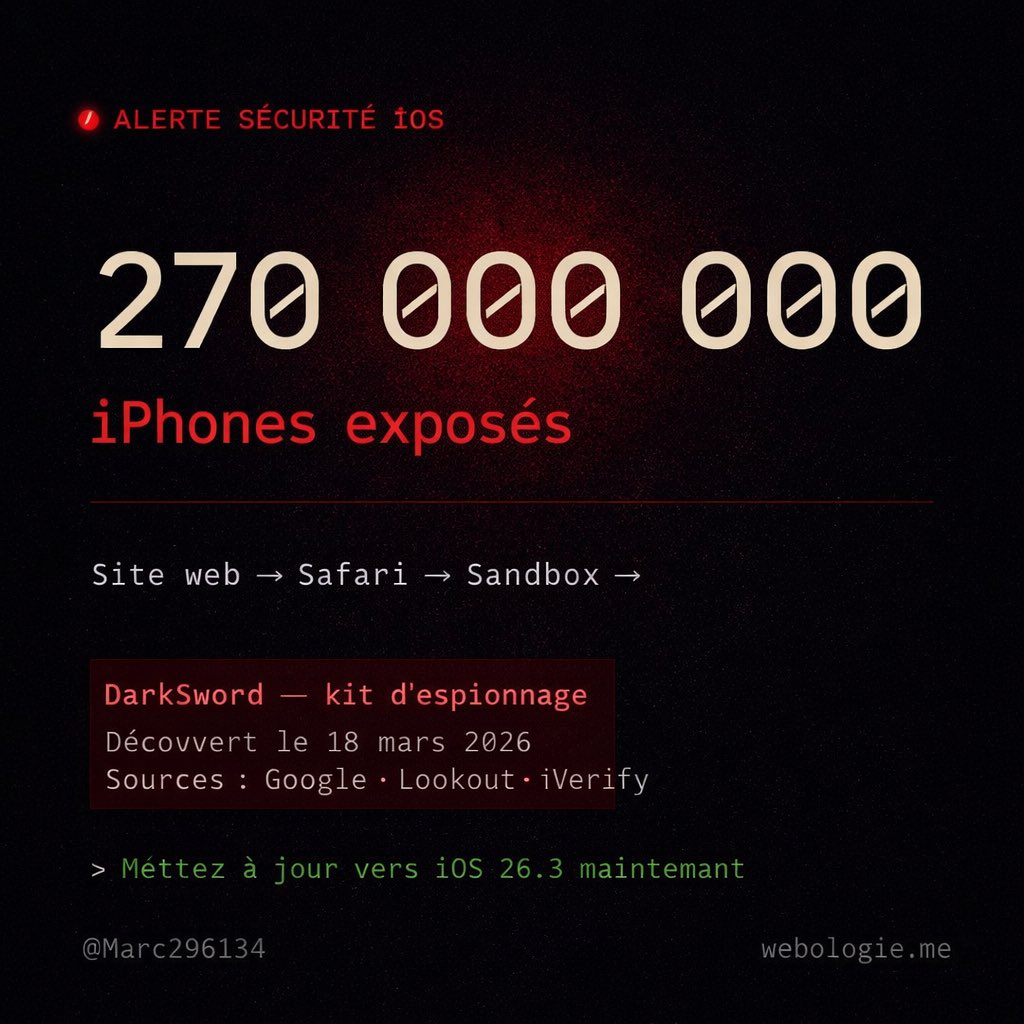

🚨 DarkSword — un nouveau kit d’espionnage vient d’être découvert sur iPhone. Publié aujourd’hui par Google, Lookout et iVerify. Ce qu’il fait : → Il se déclenche en visitant un site web normal — sans cliquer sur quoi que ce soit → Il sort du sandbox Safari via WebGPU → Il accède au kernel — le cœur d’iOS → Il vole tes messages, photos, mots de passe, localisation, crypto Qui est derrière : → Des acteurs (UNC6353) déjà liés au kit Coruna contre l’Ukraine → Revendu ensuite à des groupes en Arabie Saoudite, Turquie, Malaisie → Du code généré par IA retrouvé dans le kit — n’importe qui peut désormais l’adapter L’ampleur : 270 000 000 d’iPhones potentiellement exposés. C’est le 2e kit de ce type découvert en 2 semaines. Les exploits iOS ne sont plus réservés aux États. Il y a désormais un marché secondaire ouvert. N’importe quel groupe motivé peut acheter et déployer ça. La bonne nouvelle : Apple a corrigé toutes les failles dans iOS 26.3. 👉 Si tu n’es pas à jour, tu es exposé. Maintenant. Réglages → Général → Mise à jour logicielle Sources : Google Threat Intelligence · Lookout · iVerify (18/03/2026)