PWNLOLZ

31 posts

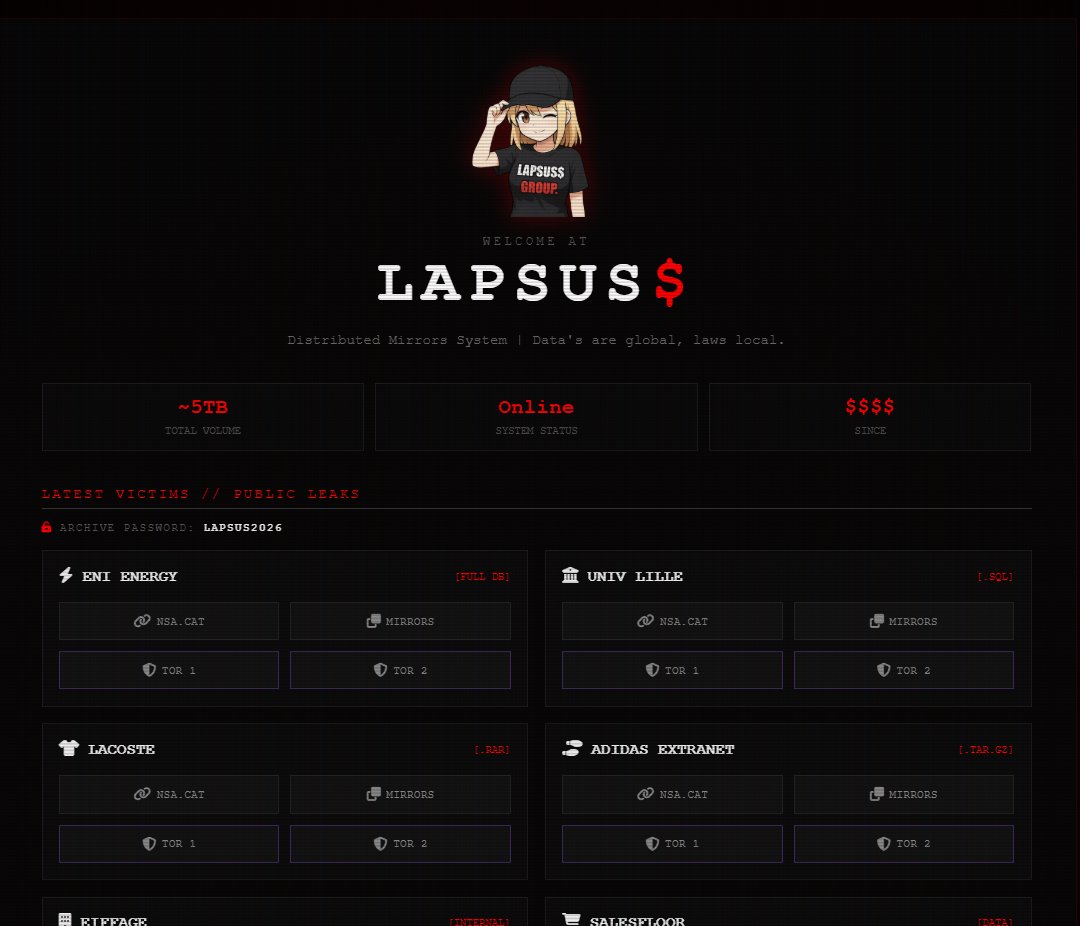

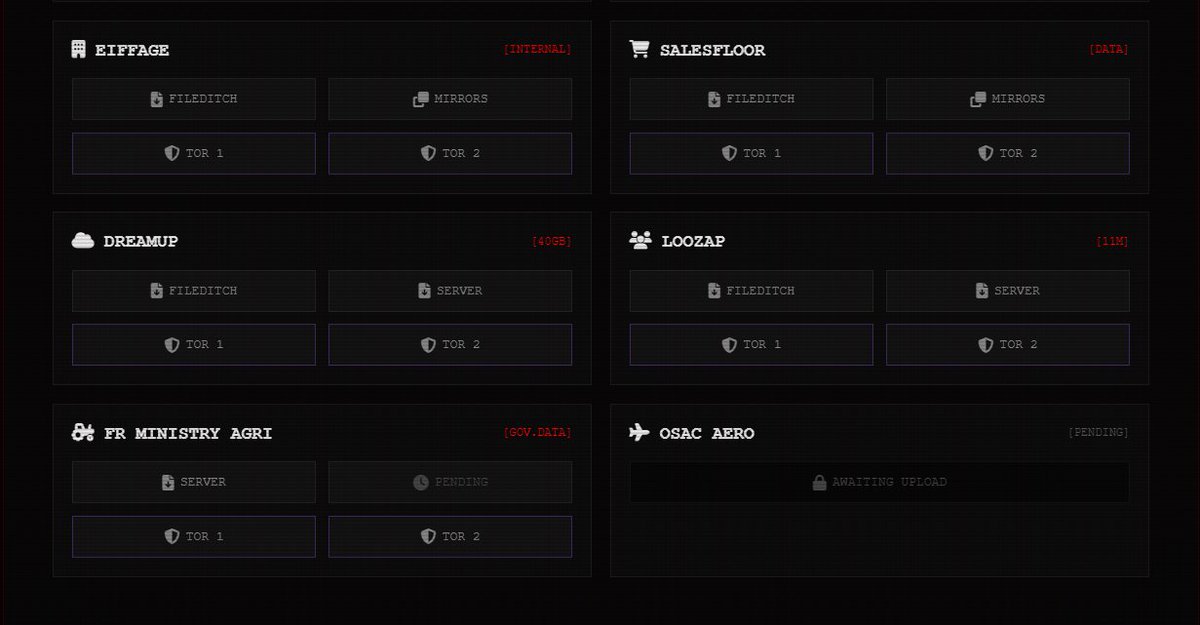

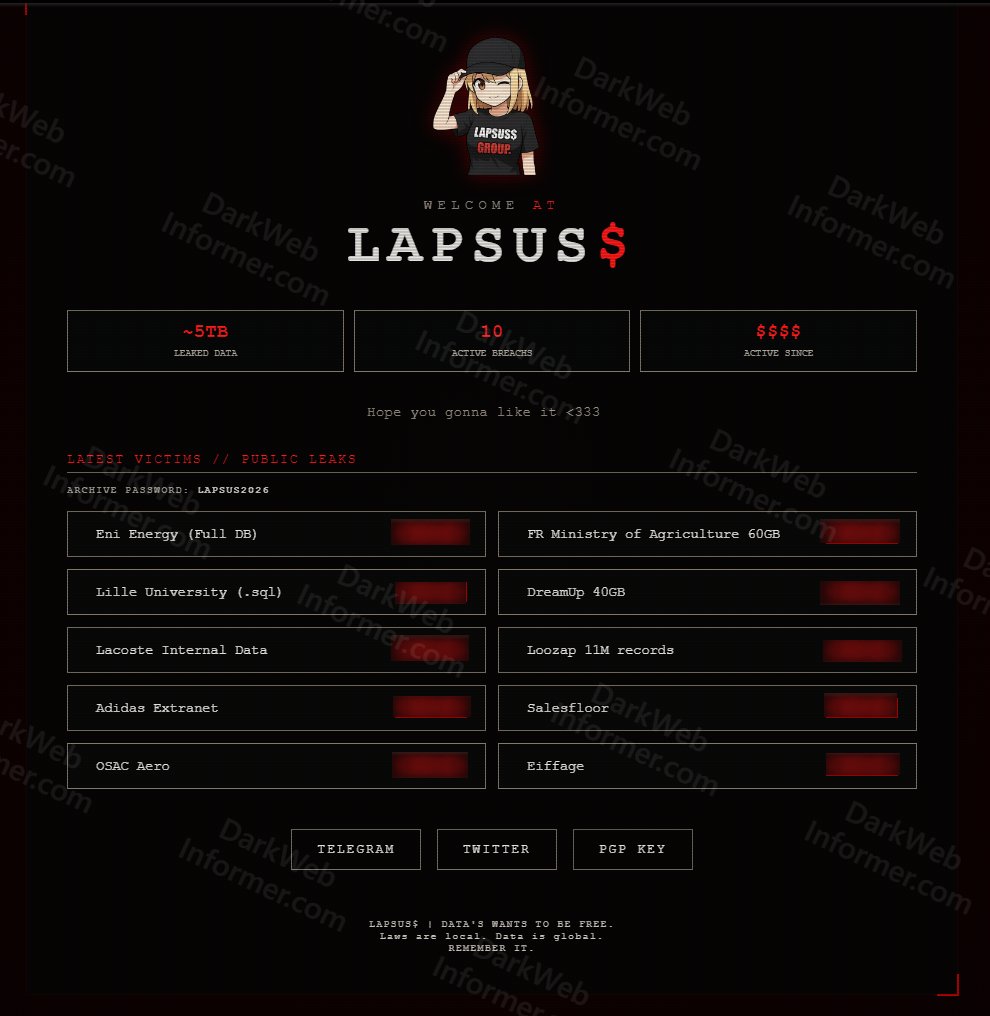

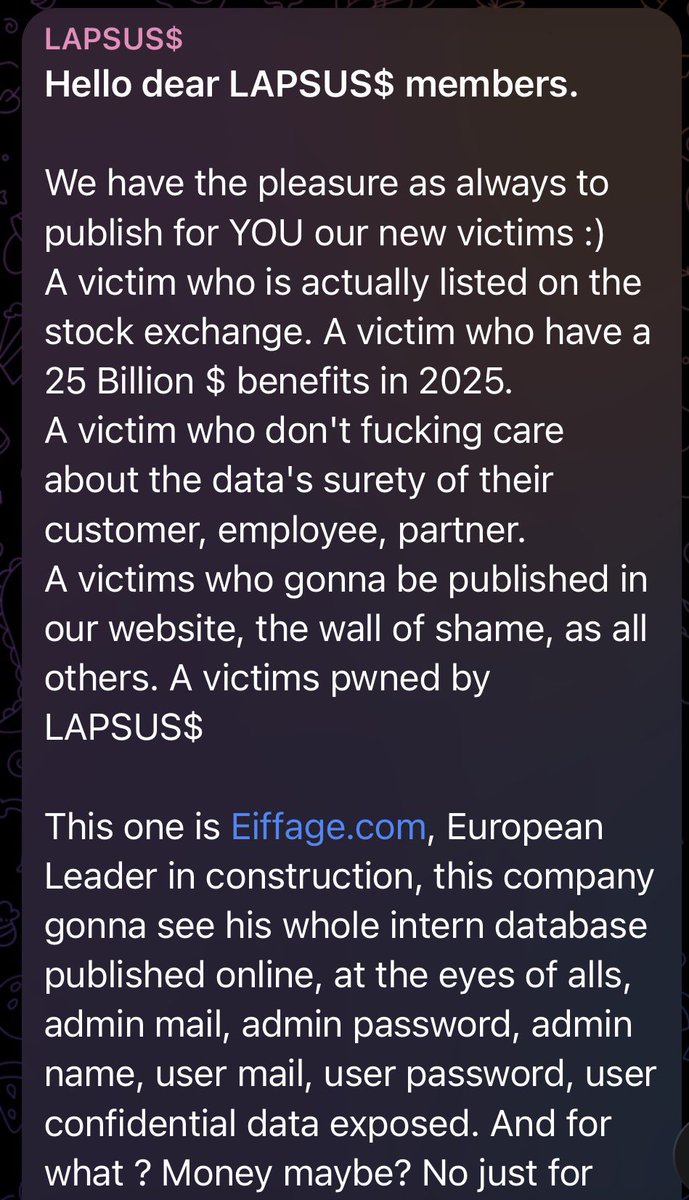

🚨 EIFFAGE PIRATÉ | 175 942 clients concernées et des dizaines de fichiers de milliers de données confidentielles. La série noire ou plutôt l'année ... continue. Fichiers clients, données commerciales, accès... Le groupe cybercriminel LAPSUS$ a mis en ligne une base de donnée piratée liée à @eiffage . Il ne s’agit pas d’un simple “listing d’emails” : les éléments analysés correspondent à une base de données complète issue d’une plateforme professionnelle de transfert sécurisé de fichiers volumineux utilisée par le groupe (Plateforme NextSend). 🎯De quoi parle-t-on exactement ? Un dump de base de données, c’est une extraction structurée d’un système : comptes, contacts, historiques d’envoi, traces de connexion, informations de facturation et de prospection. Ce type de fuite est particulièrement dangereux car il sert ensuite à alimenter des attaques ciblées et crédibles. Origine : quelle plateforme a été compromise ? La fuite provient de NextSend, une solution française de transfert sécurisé de fichiers volumineux, éditée par l’agence web Hegyd. ⌛️Une attaque récente : Les horodatages et les dernières activités enregistrées dans les données situent la base au mercredi 25 février 2026, avec des modifications étalées entre le 22 et le 25 février. Ce n’est donc pas une vieille fuite recyclée. Ampleur : combien de personnes sont concernées ? 175 942 personnes uniques apparaissent dans la base. Parmi elles : – 50 336 adresses internes (collaborateurs et entités du groupe) – 125 606 contacts externes (clients, sous-traitants, partenaires, destinataires…) 📌 Les données compromises : On retrouve plusieurs profils : ➡️Utilisateurs (personnes qui se connectent et envoient) : nom, prénom, email, société, droits, préférences (langue, fuseau horaire), et surtout des traces de connexion (IP, date/heure, navigateur, OS via User-Agent). ➡️Clients / prospects (comptes “entreprise”) : coordonnées complètes, informations société (SIRET, TVA, secteur, effectifs), et données commerciales (CA actuel/potentiel, niveau de satisfaction…). ➡️Contacts (carnets d’adresses) : personnes enregistrées manuellement par les utilisateurs. ➡️Destinataires : personnes ayant reçu des documents/liens : identité, email, suivi de téléchargement, erreurs de livraison (bounces), parfois indicateurs d’ouverture/lecture. ➡️Administrateurs : comptes internes avec identifiants, niveau de droits. En bref : ce qui circule ici n’est pas une “fuite de plus”. C’est une cartographie vivante de relations professionnelles, d’échanges de documents et d’accès, suffisamment riche pour alimenter une vague d’arnaques crédibles et de compromissions en cascade.

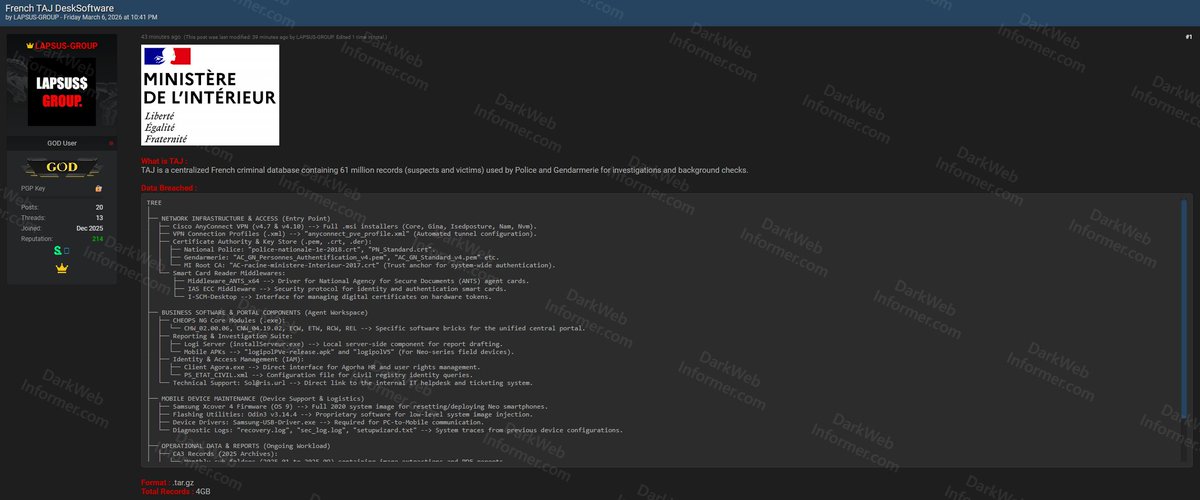

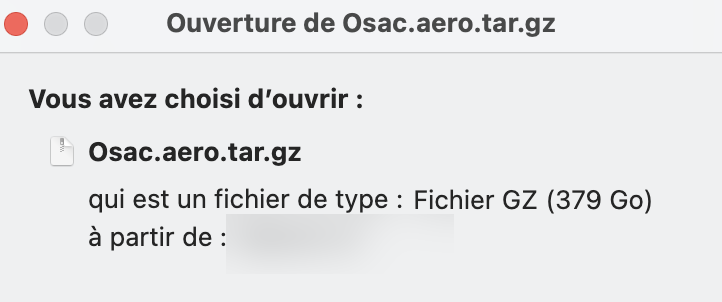

🚨🇫🇷 Fuite de données pour l'OSAC - @AviationOSAC Annoncé aujourd’hui par le fameux groupe LAPSUS$ : 420 Go de données exfiltrées. L'OSAC (l'Organisme pour la Sécurité de l'Aviation Civile) est une société privée (filiale du groupe Apave) qui a été créée en 2010 et qui est habilitée par l'État français (via la DGAC et la DSAC – Direction de la Sécurité de l'Aviation Civile) pour exercer des missions de contrôle et de surveillance dans le domaine de la navigabilité des aéronefs en France. Si avéré il s'agit donc d'une compromission relativement grave Données revendiquées : • CNI, passeports, diplômes, justificatifs de domicile • Documents internes Thales, Dassault Systèmes, Airbus, Boeing, FAA .gov, Armée française… • Liste utilisateurs (emails pro) Négociation tentée sans réponse → data en vente Le groupe promet également qu'il y aura un prochain leak FR « infrastructure étatique » gratuit. Confiance : 3/4 pour l’instant (sample cohérent + style LAPSUS$ classique). #DataBreach #OSAC #Aviation #LAPSUS

‼️🇫🇷 The same threat actor behind the McDonald's, Burger King, and Wendy's France leaks has now allegedly leaked the Datan[.]fr Assemblée Nationale France database, totaling over 7.89 GB. The dump reportedly includes all national party members and their roles, deputies, campaigns, voting records, law proposals, and other parliamentary data. Sample data shows detailed records of elected officials, constituency information, political group affiliations, and legislative amendment references.