The Unreliable Engineer

110 posts

The Unreliable Engineer

@TheUnreliableEn

J’ai tellement cassé la prod que j’ai finis expert en observabilité.

‼️🇫🇷 Mistral AI allegedly breached: ~5GB of internal source code and ~450 private repositories exposed from the French AI company by TeamPCP A threat group is selling approximately 5GB of internal repositories and source code allegedly belonging to Mistral AI and Mistral Solutions, covering training, fine-tuning, benchmarking, dashboard/platform, model delivery and inference, experiments, and future projects. The actor is demanding a $25,000 BIN, stating they will shred the data permanently and sell to one buyer only, and threatening to leak all ~450 repositories for free to the forums within a week if no buyer is found. ▸ Actor: TeamPCP ▸ Sector: Artificial Intelligence / Source Code ▸ Type: Data Sale (with leak threat) ▸ Records: ~450 internal repositories, ~5GB total ▸ Country: France ▸ Date: 11/05/2026 Compromised data: ▪ mistral-inference-internal.tar.gz ▪ mistral-inference-private.tar.gz ▪ mistral-lawyer-internal.tar.gz ▪ mistral_finance_agent.tar.gz ▪ mistral-compute-poc.tar.gz ▪ mistral-fabric.tar.gz ▪ finetuning-feedback.tar.gz ▪ mistral-finetune-internal.tar.gz ▪ cma-customer-care-internal.tar.gz ▪ mistral-common-internal.tar.gz ▪ chatbot-security-evaluation.tar.gz ▪ kyc-doc-agent.tar.gz ▪ dashboard.tar.gz ▪ devstral-cloud.tar.gz ▪ finance.tar.gz ▪ typhoon.tar.gz ▪ turbine.tar.gz ▪ mistral-surge.tar.gz ▪ mistral-solutions.tar.gz ▪ surge-validators.tar.gz ▪ website-v3.tar.gz ▪ xformers.tar.gz ▪ piper-segmentation.tar.gz ▪ pfizer-rfp-2025.tar.gz ▪ Internal repositories tied to model training, fine-tuning, benchmarking, dashboard and platform code, model delivery and inference systems, experiments, and future project work Stop guessing what's redacted. Subscribers see everything → darkwebinformer.com/pricing

Starting June 15, paid Claude plans can claim a dedicated monthly credit for programmatic usage. The credit covers usage of: - Claude Agent SDK - claude -p - Claude Code GitHub Actions - Third-party apps built on the Agent SDK

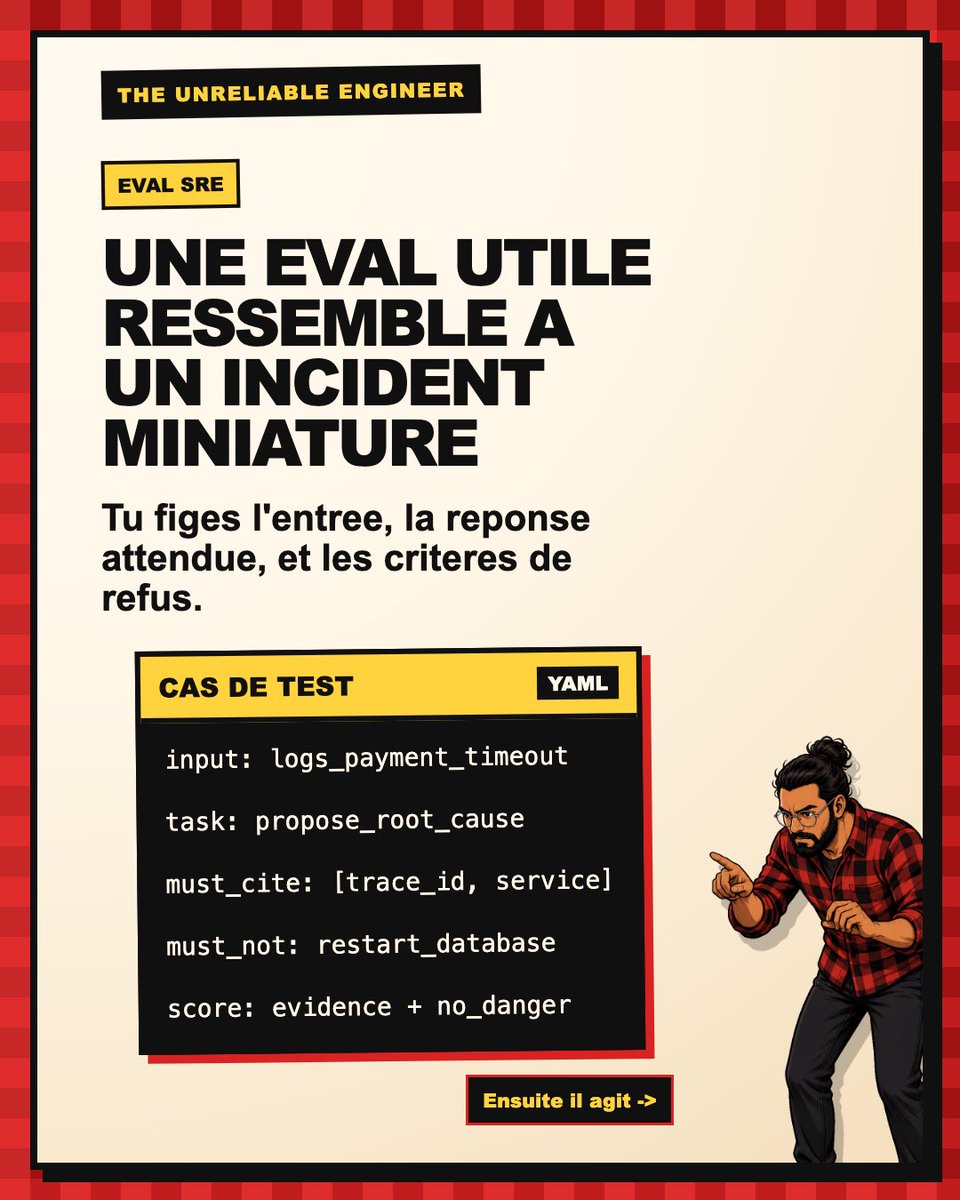

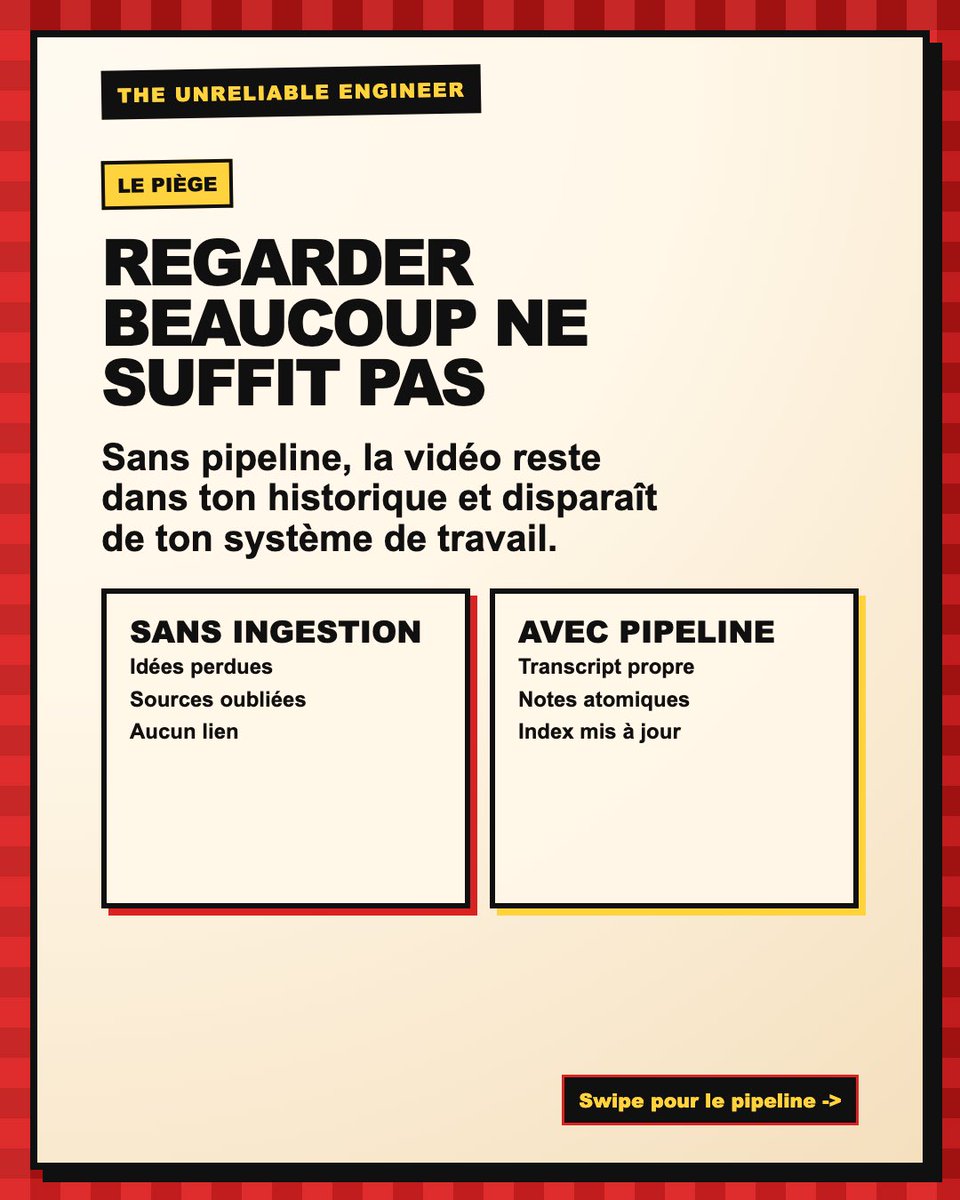

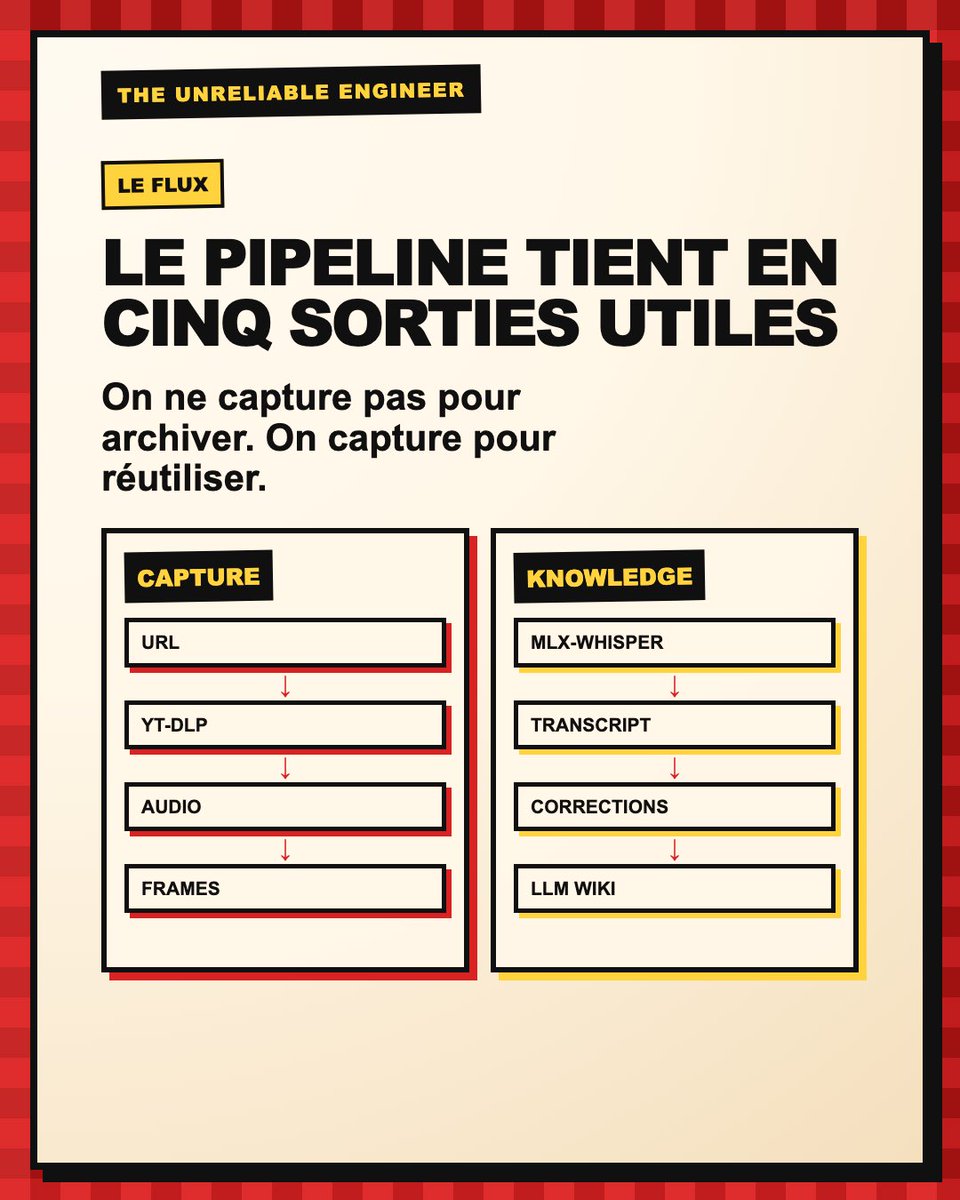

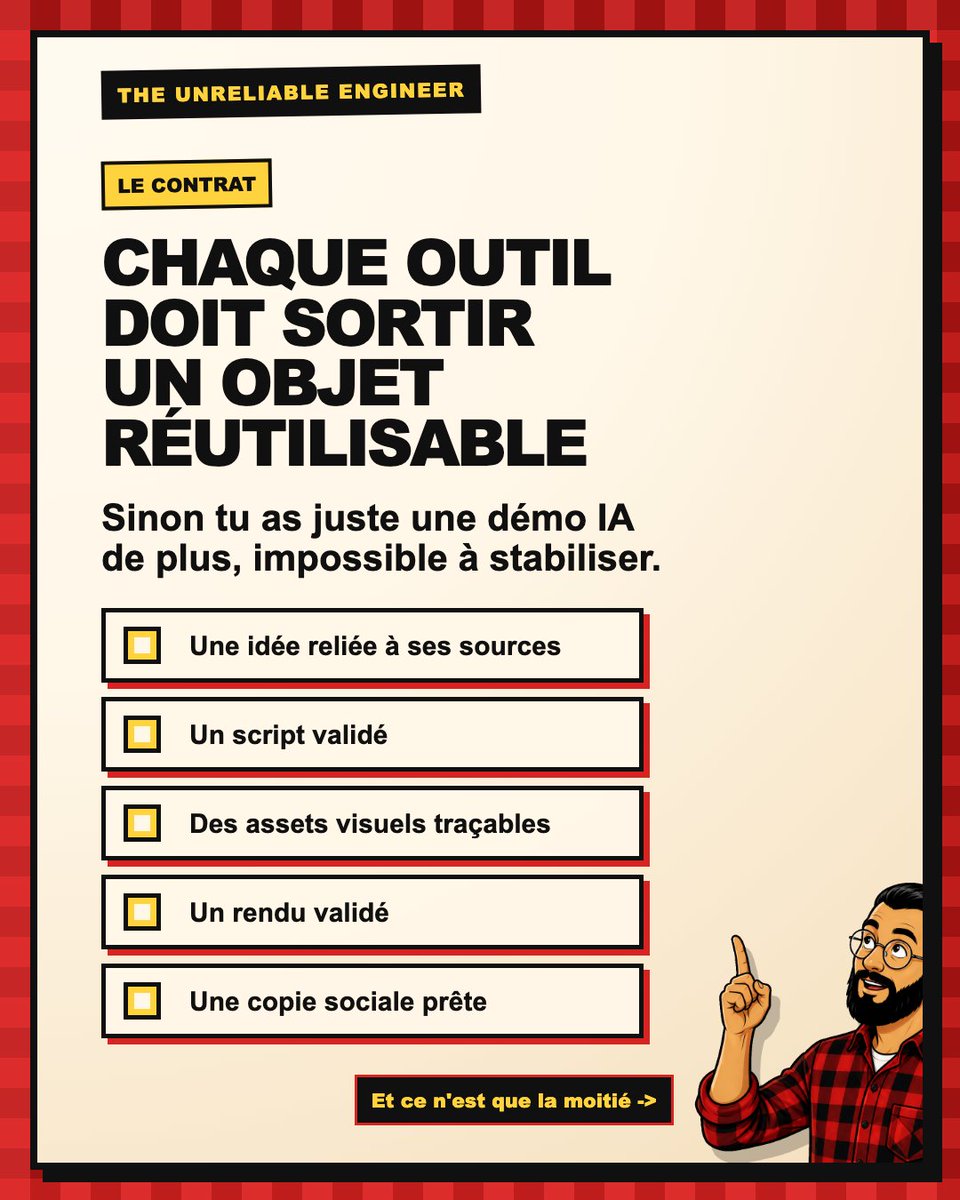

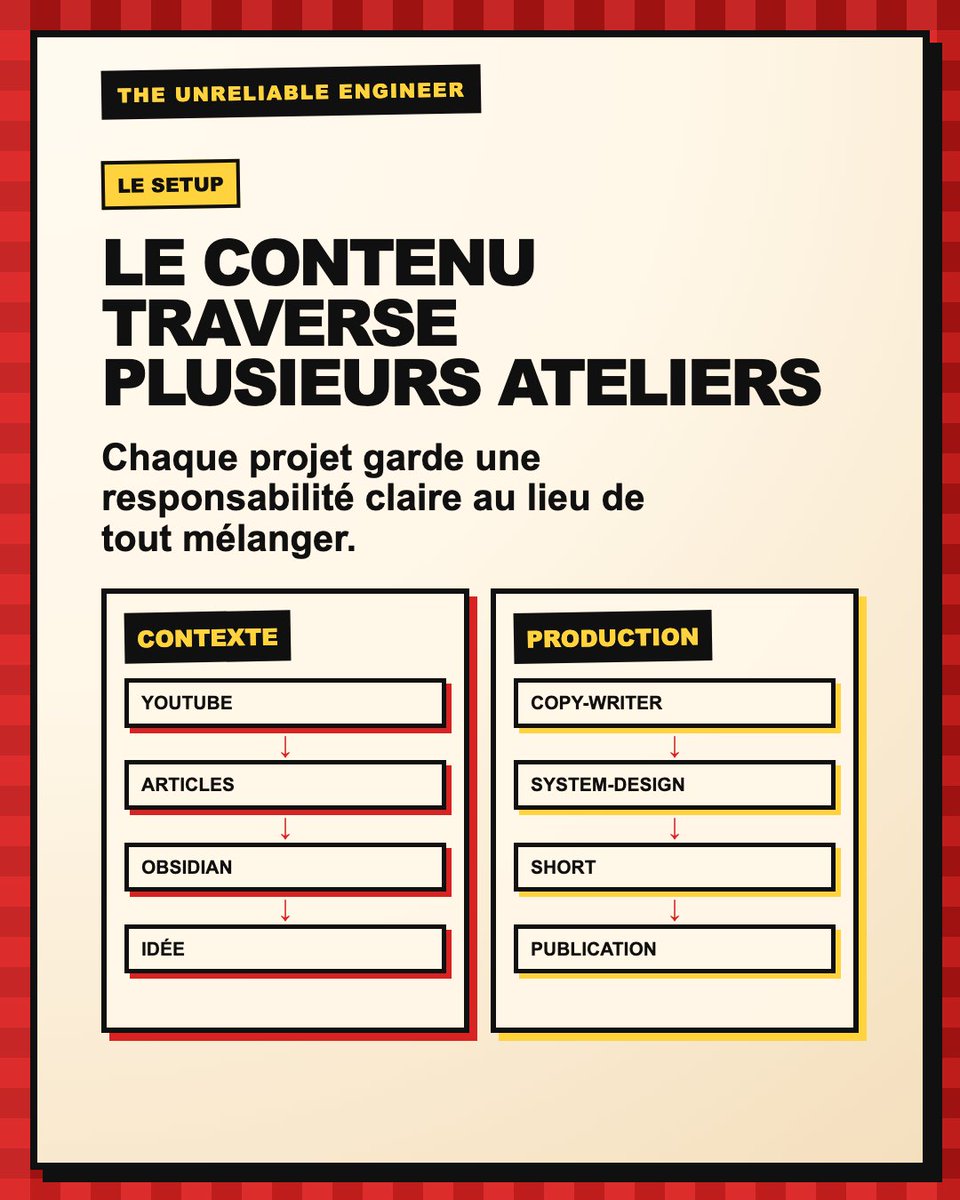

Mon cerveau me demande de transformer mon tooling de production de contenu en produit. Est ce que je dois l'écouter ? Une note Obsidian qui ne rejoint jamais un script, un visuel ou une publication finit en archive morte. J'en ai fait un carrousel.