hyperg

284 posts

hyperg retweetledi

彭博社爆料的 Anthropic这次的事可能是今年AI安全圈最讽刺的笑话。

他们号称“太危险绝对不能公开发布”的顶级网络安全模型Mythos,

能批量发现零日漏洞,能入侵几乎所有系统。

只敢给苹果亚马逊思科这种级别的公司做封闭测试。

结果发布当天就被一个Discord小群偷偷摸进去了,安安静静用了整整两周。

没有啥惊天动地的黑客技术,就是三步。

第一步,从之前Mercor数据泄露的4TB文件里,翻出了Anthropic的API命名规则,

第二步,对着规则猜了几个可能的endpoint地址,

第三步,用群里一个第三方评估承包商的合法凭证,直接登进去了。

最绝的是这群人拿到了全世界最危险的网络武器之后,啥都没干,

就用它建了几个简单的网站,故意低调到连Anthropic的监控都没触发😂😂😂

直到他们把截图发给彭博社,全世界才知道这件事。

很多人说这是AI安全的重大事故,其实不然,我觉得被攻破的不是Mythos这个模型,是Anthropic整个外围的信任链。

模型能找遍全世界的零日漏洞,却防不住自己人把凭证随便分享,

也防不住供应链厂商把内部部署规则泄露出去,

甚至防不住别人猜一下自己的URL地址😆😆😆

这才是最扎心的地方,我们天天担心超级智能会失控毁灭世界,结果现在最前沿的AI实验室连最基础的运营安全都做不好。

就好比你造了一颗原子弹,把所有精力都花在防止它自己爆炸上,结果大门忘了锁,

被路过的小孩推门进来,拿原子弹炸了个鱼😂😂😂

更反直觉的是大家都以为拿到这个模型的人会去搞破坏,

结果他们选择了最无害的用法,

这说明至少到今天为止,最危险的不是AI本身,是管理AI的那些人。

Anthropic一直以安全第一自居,天天讲负责任的规模化,讲可控发布,

结果这次出事的恰恰就是他们最引以为傲的可控发布机制。

那么问题来了, AI的安全边界到底在哪呢?

在模型的权重里还是在人和系统的每一个缝隙里?欢迎交流呀!

Bloomberg@business

Anthropic's Mythos has been accessed by a small group of unauthorized users, raising questions about control of the AI model bloomberg.com/news/articles/…

中文

hyperg retweetledi

嫌 Claude Code 50 万行代码太重?

港大本周甩出了一个超轻量级平替:OpenHarness。

比原版轻了整整 44 倍。

核心代码只有 1.1 万多行。

却保留了原版近 98% 的功力。

甚至完美兼容 Claude 的全套技能和插件。👇

1️⃣ 架构瘦身,主打透明可控

它把复杂的 TypeScript 换成了 Python。砍掉了多余的黑盒组件,代码逻辑清爽,非常适合个人研究和二次开发。

2️⃣ 零成本复用 Claude 生态

全面兼容 Anthropic 官方的 skills 和插件系统。只要把 .md 技能文件丢进目录就能自动识别调用;原版的代码审查、Git 等插件也能无缝接入,直接拿来就用。

3️⃣ 43 个硬核工具拉满

原生自带 Shell 执行、文件读写、网页搜索和 MCP 协议支持。不仅能单兵作战,还能动态创建子 Agent 分配任务,轻松搞定团队协同。

4️⃣ 告别 AI 暴走失控

怕 AI 瞎跑命令搞崩系统?它内置了自动执行、每次询问、仅规划不执行等多种模式。支持细粒度的权限控制,AI 的每一步都在你眼皮底下。

🔗 github.com/HKUDS/OpenHarn…

AI 圈的迭代速度实在太快。遇到这种轻量好用的底层基建,建议先 Mark 存档,留着有空的时候慢慢折腾~

中文

hyperg retweetledi

重读 OpenClaw 背后的 Agent 框架「pi」,作者 @badlogicgames 对主流 Coding Agent 的反思还是太超前了,pi 的极简设计即使现在带着上帝视角往回看,仍然是精妙,不得不佩服!

mariozechner.at/posts/2025-11-…

可复制学习的经验

即使你不使用 pi,这些经验也适用于其他 Agents:

1. 保持系统提示简洁:模型已理解 Coding Agents 模式,冗长的提示反而有害

2. 最小化工具集:四个基本工具(读、写、改、执行)已足够

3. 文件化状态管理:使用文件而非内置功能管理 TODO、计划等状态

4. 追求可观察性:选择能让你看到完整交互过程的工具

5. 上下文工程优先:精确控制进入模型的上下文比工具数量更重要

为什么自建 pi?

· Mario 曾使用 Claude Code,但随着时间推移,该工具变得臃肿(80% 的功能他用不到)

· 系统提示和工具在每个版本中都会变化,破坏了他的工作流程

· 现有工具缺乏可见性(无法查看与模型的交互细节)

· 自托管模型支持不佳

pi 的三层技术架构

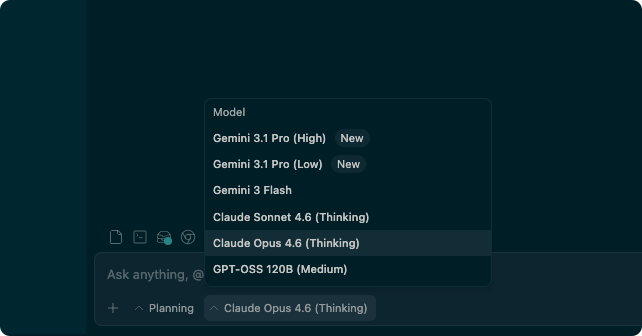

1. pi-ai(统一的 LLM API)

解决的关键问题:

· 多提供商兼容:统一支持 OpenAI、Anthropic、Google、xAI 等四种 API 格式

· 上下文切换:可以在会话中切换模型(如从 Claude 切换到 GPT),保留完整对话历史

· 工具调用分割:将工具结果分为 LLM 可见部分和 UI 展示部分

· 中断请求支持:支持 AbortController 中止请求并返回部分结果

2. pi-tui(终端 UI 框架)

设计选择:

· 采用追加模式:不同于全屏 TUIs(如 Amp、opencode),pi 采用类似 Claude Code 的追加输出模式

· 保留滚动历史:不接管终端视口,保留原生滚动和搜索功能

· 差异渲染:只重绘变化的行,配合同步输出转义码实现无闪烁更新

3. pi-coding-agent(核心 CLI)

· 关键特性:极简系统提示词(仅约 1000 tokens)

· 仅有 4 个核心工具:read、write、edit、bash

· 支持项目上下文文件(AGENTS.md)分层加载

设计哲学与反常规选择

1. YOLO 模式(默认开放权限)

· 他认为其他工具的安全措施是"安全剧场"

· 既然 Agent 可以写代码和执行代码,真正的安全防护实际上是不可能的

· 默认赋予文件系统和命令执行的完整权限

2. 不做内置 TODO 功能

· 他认为 TODO 列表往往会让模型更困惑

· 替代方案:直接写入 TODO.md 文件,用复选框标记进度

3. 不做计划模式

· 可以通过 --tools read,grep,find,ls 启动只读模式来实现类似功能

· 持久化计划应写入文件(如 PLAN.md),跨会话可见

4. 不支持 MCP

· 认为 MCP 服务器会占用过多上下文空间(如 Playwright MCP 占 13.7k tokens)

· 替代方案:构建简单的 CLI 工具 + README,按需读取

5. 没有后台 Bash

· 使用 tmux 替代后台进程管理

· 提供更好的可观察性,且用户可以主动进入会话

6. 没有 Sub-agents

· 其他工具的 Sub-agents 是"黑盒中的黑盒"

· 解决方案:通过 bash 直接调用 pi 自身,获得完整输出可见性

Peter Steinberger 🦞@steipete

At AI Engineer London, watching legend @badlogicgames talking about pi, the component that drives all the claws! pi.dev

中文