pamy ツ

405 posts

LiteLLM HAS BEEN COMPROMISED, DO NOT UPDATE. We just discovered that LiteLLM pypi release 1.82.8. It has been compromised, it contains litellm_init.pth with base64 encoded instructions to send all the credentials it can find to remote server + self-replicate. link below

Software horror: litellm PyPI supply chain attack. Simple `pip install litellm` was enough to exfiltrate SSH keys, AWS/GCP/Azure creds, Kubernetes configs, git credentials, env vars (all your API keys), shell history, crypto wallets, SSL private keys, CI/CD secrets, database passwords. LiteLLM itself has 97 million downloads per month which is already terrible, but much worse, the contagion spreads to any project that depends on litellm. For example, if you did `pip install dspy` (which depended on litellm>=1.64.0), you'd also be pwnd. Same for any other large project that depended on litellm. Afaict the poisoned version was up for only less than ~1 hour. The attack had a bug which led to its discovery - Callum McMahon was using an MCP plugin inside Cursor that pulled in litellm as a transitive dependency. When litellm 1.82.8 installed, their machine ran out of RAM and crashed. So if the attacker didn't vibe code this attack it could have been undetected for many days or weeks. Supply chain attacks like this are basically the scariest thing imaginable in modern software. Every time you install any depedency you could be pulling in a poisoned package anywhere deep inside its entire depedency tree. This is especially risky with large projects that might have lots and lots of dependencies. The credentials that do get stolen in each attack can then be used to take over more accounts and compromise more packages. Classical software engineering would have you believe that dependencies are good (we're building pyramids from bricks), but imo this has to be re-evaluated, and it's why I've been so growingly averse to them, preferring to use LLMs to "yoink" functionality when it's simple enough and possible.

A queda do Linux32 afetou você diretamente?

Sequência dos fatos: 1. “Ivan, copiaram o Matchz na cara dura e viralizou” 2. Eu: “copia o viral dele então” 3. Ele fica bolado 🤣🤣🤣 Welcome to this savage world @banhosdev

"Cara, é verdade que nossa taxa real de juros de 10 nos está em um nível bem elevado, mas se você compará-la com a taxa de juros de 10 anos dos Estados Unidos você notará que foi pior em 2015 e em 2022. O país precisa arrumar essa coisa". Edilson Capetinha no #BBB26.

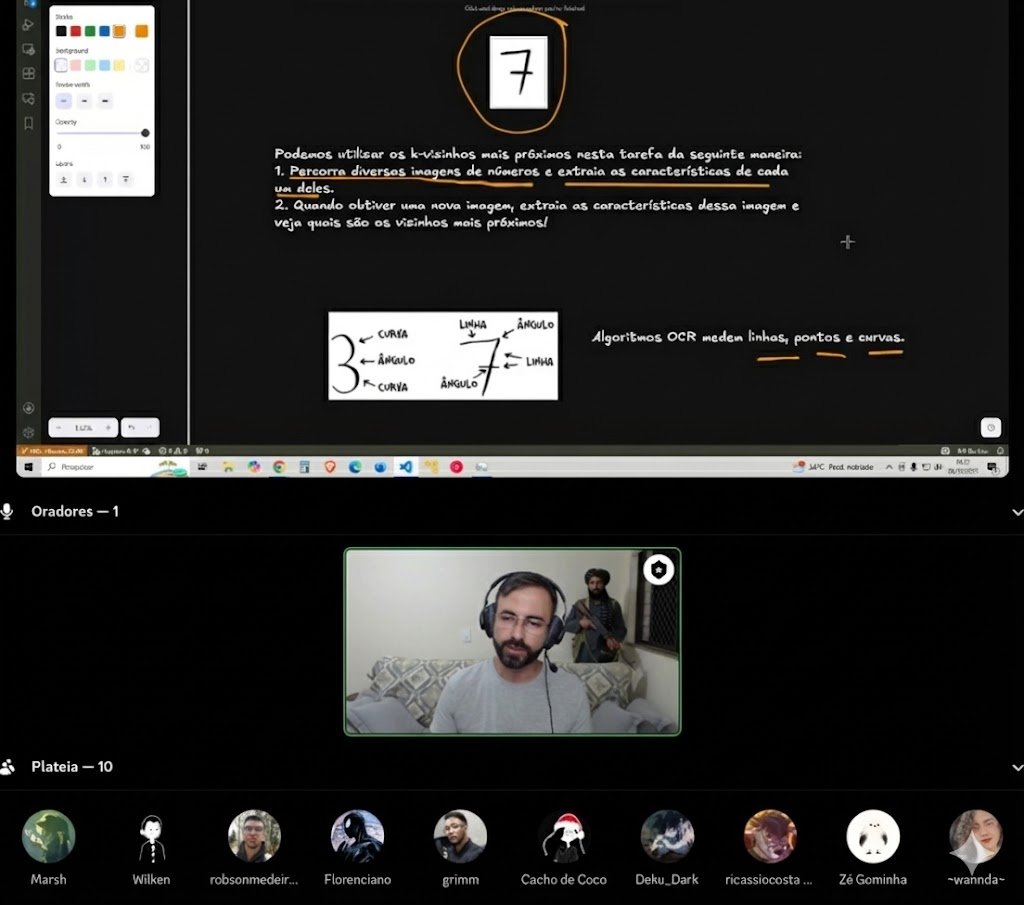

Hoje o clube do livro sobre k-vizinhos foi sensacional... @Vini_GAlmeida na @berolabx só conteúdo bacana, graças a Deus!!! Venham fazer parte, cupom GAMA 50% de desconto :D