peanuts

25 posts

推荐一个刚需工具:wechat-article-exporter 微信公众号文章批量下载,打开网页就能用,不用装任何软件,不用搭环境。

搜索公众号 → 选文章 → 一键导出。HTML 格式能 100% 还原原文排版和样式。

导出格式很全:HTML / Markdown / Word / Excel / JSON / TXT,总有一个适合你的场景。

几个实用功能:

→ 按作者、标题、发布时间、原创标识筛选文章

→ 支持合集整体下载

→ 支持图片和视频分享消息

→ 还能导出阅读量、转发量、评论数据

做公众号研究、内容备份、竞品分析都可以!

你平时用什么方式备份公众号文章?评论区聊聊,我猜大部分人还在一篇篇手动复制粘贴。

中文

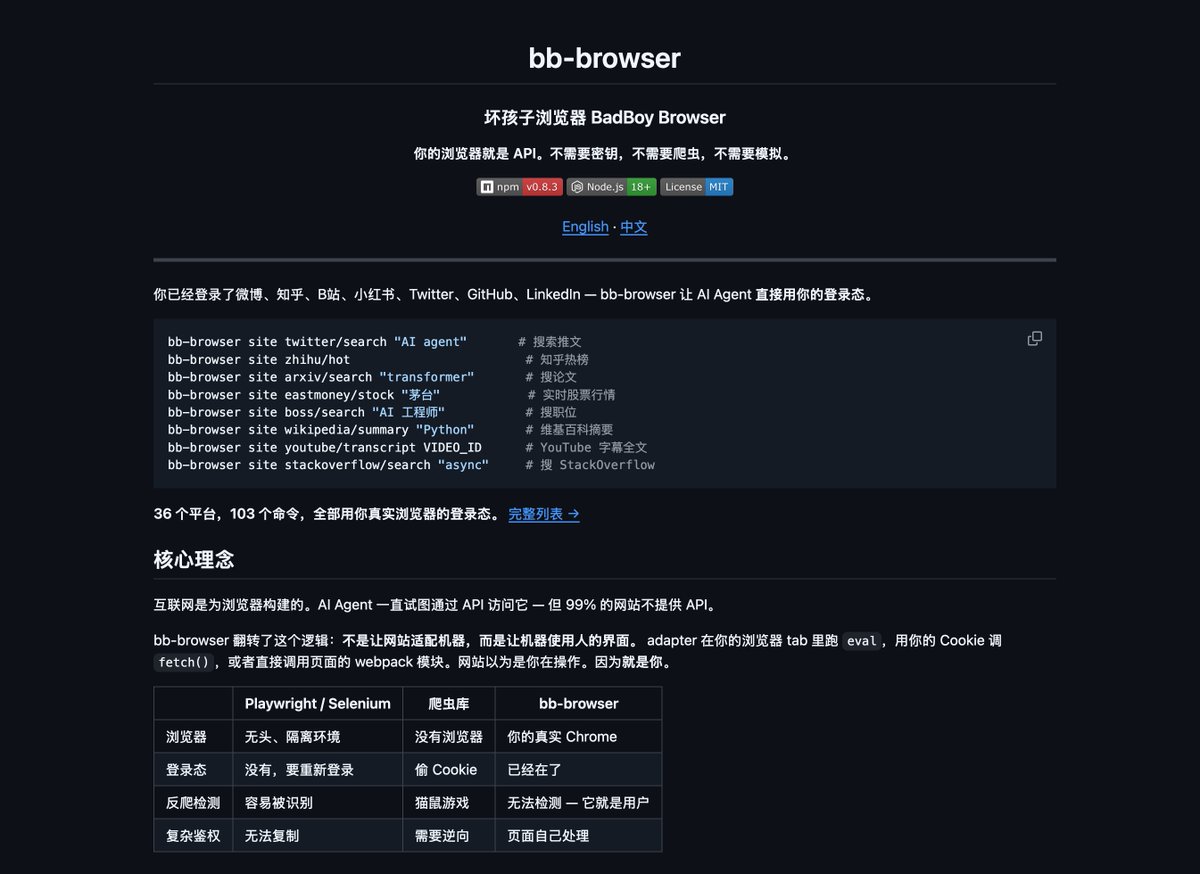

@IndieDevHailey 开源的可以试试这个吧,用一种他山之石的方法实现无忧抓取信息获取 github.com/minsight-ai-in…

中文

发现一个被低估的 AI 基建:XCrawl

XCrawl是一个网页抓取和数据采集的API,它让 Agent 拥有了真正意义上的"上网能力"。

它提供几个核心能力:

- Scrape:抓单个页面

- Crawl:批量跑整个站点

- Map:摸清网站结构

- Search:拿搜索结果

从单页到整站,从搜索到整理,一步打通。

用下来最直接的感受:

- 不给一堆原始HTML,直接输出Markdown、JSON、摘要、链接

- 基本不用二次清洗,拿来就能用

- 动态页面(JS渲染)也能处理

- 地区、语言、结构化提取都支持

- 成功率稳定

如果你在用OpenClaw,会发现很多Agent卡住不是因为模型不行,而是数据不好用。

XCrawl正好解决这块——让Agent自己搜、抓、读,继续执行下去。OpenClaw负责决策,XCrawl负责把信息接进来。

能落地的场景:

- 电商选品、竞品整理

- 招聘、社交、新闻信息汇总

- SEO关键词跟踪

- 自动整理资料、生成报告

原本需要人工收集的数据,现在跑个流程就行。

它遵循公开网页+合规采集的原则,自带规则约束。

这不是更强的爬虫,而是把"获取数据"变成可以直接接进Agent的能力。

做Agent或自动化,XCrawl 是一个趁手的工具。

中文

@Zeadust @IndieDevHailey 我觉得这个开源项目可以,用各家自己的模型去解决变态反爬的问题,我试了一下如果指定链接访问路由到gork或者gemini基本是超级加持,用这俩公司的能力绕过了很多反爬 github.com/minsight-ai-in…

中文

@abskoop github.com/minsight-ai-in… 有个项目也类似,这个直接用借了大厂AI平台能力自带的爬虫和自有数据,更直接还不用担心被封账号

中文

@billtheinvestor 这么搜大概率会封号,但是如果你用ai聊天框搜借用一下这些公司的爬虫就没事了 有个项目可以看一下github.com/minsight-ai-in…

中文

这个工具一下子火🔥了!

Okara做了个 AI 工具,叫 AI CMO,你只要把你的网站地址丢进去,它就会自动派出一群 AI 小助手(叫“代理”),

每天帮你干这些活:

优化搜索引擎(SEO 代理,让 Google 更容易找到你)

搞 AI 搜索可见性(GEO 代理)

自动写文章、内容(AI 作家)

在 Reddit 上找地方发帖、讨论

在 Hacker News 上刷存在感

在 X(Twitter)上发帖、互动

okara.ai

中文

peanuts retweetledi

🎺 #发现频道

【开发者自荐】AI-Search-Hub, 一次提问,全域搜索,聚合 Gemini、Grok、豆包、元宝等平台原生 AI 搜索能力,打造统一搜索中枢。

meta.appinn.net/t/topic/82660

中文

peanuts retweetledi

peanuts retweetledi

Hacking Active Directory - Complete Guide | 5 Parts

Part 1:

hacklido.com/blog/862-pente…

Part 2:

hacklido.com/blog/863-pente…

Part 3:

hacklido.com/blog/864-pente…

Part 4:

hacklido.com/blog/865-pente…

Part 5:

hacklido.com/blog/866-pente…

English

peanuts retweetledi

Learn inner workings of XPC communication between processes on iOS, intercept and modify XPC messages for advanced insights - 8ksec.io/advanced-frida… Follow us on social media.#Frida #iOSsecurity #XPC #CyberSecurity #MobileSecurity

English

peanuts retweetledi

My favorite fuzzing paper in recent years:

SoK: Prudent Evaluation Practices for Fuzzing

mschloegel.me/paper/schloege…

English

peanuts retweetledi

The first developer preview of #Android15 is here!

Try the updated features, test your apps, and collaborate with us to build the future of Android → goo.gle/48i5nRp

English

peanuts retweetledi

Security vulnerability in WebP (reward: $10000) crbug.com/1479274

English

peanuts retweetledi

Okay I made it public, enjoy :P

lyra.horse/misc/chromium_…

Rebane@rebane2001

for those wondering what this is, I mapped all the Chrome bug bounty submissions to their rewards and commits and turned it into a tree view that can be browsed interactively it's money *others* have made not me haha 😄

English

peanuts retweetledi

peanuts retweetledi

CVE-2023-33298 - LPE I have found inside the Perimeter81 macOS application, it exploits misconfigured XPC service along with the command injection vulnerability.

ns-echo.com/posts/cve_2023…

#cve #macos #xpc

English

peanuts retweetledi

Exploit Engineering – Attacking the Linux Kernel

A talk by @alexjplaskett and @saidelike about approaches to finding, triaging, and exploiting Linux kernel bugs.

Slides: research.nccgroup.com/wp-content/upl…

Video: youtube.com/watch?v=9wgHEN…

YouTube

English

peanuts retweetledi

this is still one of the nicest exploitation tricks I've ever seen for the android framework/system, so far I've earned ~$14k thanks to it!

it still works if anyone's wondering 😊

Sergey Toshin@_bagipro

Bypassing ContentProvider.openFile() internal security checks in Android [1/3] I've discovered an interesting trick that you may use to access private information using a content provider

English

peanuts retweetledi

Android Red Team fuzzing the Titan M2 firmware.

Open Challenges for Fuzzing:

* Stateful code

* Flakiness

* Roadblocks (e.g., cryptocode)

i.blackhat.com/USA-22/Wednesd…

English