セキュリティー対策委員会

140 posts

セキュリティー対策委員会

@saas_priv

東京の某マイナーsaas、paasサービスのセキュリティー強化部門部長。東京郊外で嫁と子と犬2匹と生息中。

Katılım Kasım 2014

67 Takip Edilen31 Takipçiler

セキュリティー対策委員会 retweetledi

セキュリティー対策委員会 retweetledi

【緊急】Cursorに「git clone」するだけでPCが乗っ取られる脆弱性!CVSS 9.9のヤバすぎる攻撃手法 qiita.com/emi_ndk/items/… #Qiita

日本語

@kaede_app マイグレーションしたから一応大丈夫だが、copy failはパッチ出す前に

PoC出たのがやばかった、、、

まだrehelとかパッチだしてない、、、

日本語

セキュリティー対策委員会 retweetledi

Theori.io が copy.fail に対して推奨している緩和策は、CONFIG_CRYPTO_USER_API_AEAD がモジュールではなくカーネルに組み込まれている場合、Red Hat Enterprise Linux やその派生ディストリビューション(CentOS、Fedora、Oracle Linux など)では機能しない可能性があります。カーネル設定を確認する必要があります。(Linuxカーネルセキュリティの第一人者である)grsecurity によると、RHEL 環境など当該機能がカーネルに組み込まれている場合の推奨緩和策は、カーネルのブートオプションに initcall_blacklist=algif_aead_init を追加し、再起動することです。

grsecurity@grsecurity

Creating a separate post so more people see this: the mitigation recommended by Theori.io for copy.fail *WILL NOT WORK* for any RHEL or RHEL-derived distro, including CentOS, Fedora, Oracle, and Alma as the vulnerable code is built-in.

日本語

セキュリティー対策委員会 retweetledi

問い合わせフォームに人間には見えない隠し入力欄を作っておいて、その入力欄に何か入力されていたら捨てるようにプログラムしておく(人間じゃなくてAIだと見えない欄にも入力しちゃうから)という技があるようです。

事業承継コンサル/公認会計士/大江高詞@takanorioe

営業メールを撲滅したい。。 問い合わせフォームから営業するのってどういう考え方なんだろうな。。 そこから繋がることってあり得るんだろうか。。 腹立つから取引しないししたくないよ🌞

日本語

セキュリティー対策委員会 retweetledi

システム強制終了時にファイルシステムの整合性を保つジャーナリングという機能について説明しました。前の動画で説明したfsckをext4やXFSでは滅多に実行することがないのはこの機能のおかげです #satlinuxtube

youtu.be/vNeJ9CLzv_I

YouTube

日本語

セキュリティー対策委員会 retweetledi

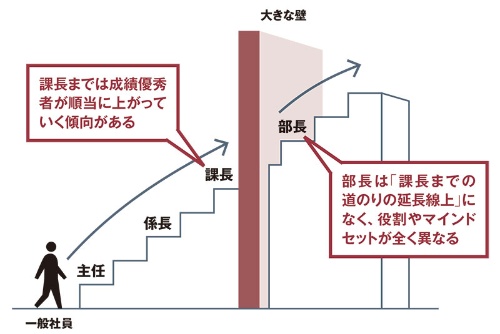

部長の95・8%がプレイングマネジャーで、その業務の4割がプレーヤーとしての仕事

business.nikkei.com/atcl/seminar/1…

多くの部長は成果を上げるのに必死で、現場のことばかり見ている。

経営者が「現場は下に任せて、君は部長の仕事を」と指示するだけでは、状況は改善しない。(2021年7月)

日本語

セキュリティー対策委員会 retweetledi

Dockerというよりはコンテナと書いた方がより正確だなーとは思ったりしつつPodmanの宣伝をしてみる

(Dockerと違いPodmanは商用でも有償利用可能)

atmarkit.itmedia.co.jp/ait/spv/2412/0…

堀口セイト | AIプログラミングスクールSiiD代表 | 12万人Tech YouTube@seito_horiguchi

スライドでざっくり理解するDockerの仕組み 1/5

日本語

セキュリティー対策委員会 retweetledi

セキュリティー対策委員会 retweetledi

セキュリティー対策委員会 retweetledi

セキュリティー対策委員会 retweetledi

Introducing Claude Code Security, now in limited research preview.

It scans codebases for vulnerabilities and suggests targeted software patches for human review, allowing teams to find and fix issues that traditional tools often miss.

Learn more: anthropic.com/news/claude-co…

English

セキュリティー対策委員会 retweetledi

ついにClaude公式から脆弱性発見からパッチ修正提示まで実施してくれるツールが提供かあ。広く開発者に使われるようになって、攻撃者よりも早く見つけて修正される安全な世の中になると良いな

Claude@claudeai

Introducing Claude Code Security, now in limited research preview. It scans codebases for vulnerabilities and suggests targeted software patches for human review, allowing teams to find and fix issues that traditional tools often miss. Learn more: anthropic.com/news/claude-co…

日本語

セキュリティー対策委員会 retweetledi

今更ではあるが、当社の花田さんのわかりやすいブログ

これは読み応えあるなー

zenn.dev/yuhkih/article…

日本語