0cat retweetledi

0cat

104 posts

github.com/dogadmin/ProcIR

好兄弟做的开源应急小工具 ,足以解决一部分场景。易用性也很高。

ai时代了市面上的应急小工具都藏着掖着不开源,还放啥github…

支持!

中文

0cat retweetledi

希望今年博客能活起来,不再是一年一更!持续输出!

「提权实录:通过命名管道劫持可写服务」

gh0st.cn/archives/2026-…

key@VulkeyChen

保持激情,持续学习,做难而正确的事,做长期主义者。

中文

Thanks for the recommendation! Making open source better!

Intigriti@intigriti

Web-Fuzzing-Box by @VulkeyChen is a massive collection of pre-built wordlists and payloads covering everything from content discovery to XSS, SQL injection, 403 bypasses, and brute force attacks! 🤠 Check it out! 👇 github.com/gh0stkey/Web-F…

English

qs library pre-processes the raw query string by replacing %5B → [ and %5D → ] before splitting key/value pairs. It then uses ]= (if present) as the split point instead of the first =. Browser's URLSearchParams does neither.

key@VulkeyChen

Hint: Resolve differences

English

0cat retweetledi

📚 终极代码审计全维度清单

1) 🛡️ 安全与防御(Security & Defense)

1.1 输入验证与规范化(Validation & Canonicalization)

* 白名单校验(类型/范围/长度/枚举/格式)是否一致落地

* 规范化顺序:decode → normalize → validate → encode(避免绕过)

* 多重编码/双重解码(%2f、Unicode、混合编码)是否可绕过规则

* 数值边界:溢出/截断/精度损失(int/float/BigDecimal)

* 业务输入:跨字段约束(start<=end、数量与库存一致)

* 服务间输入:内部接口是否同样做校验(不要“信任内网”)

1.2 注入防护全谱(Injection Variants)

* SQL/NoSQL/HQL/JPQL 注入:参数化查询、禁拼接、ORM 动态条件审计

* 命令注入:shell 参数 escape、禁用拼接、使用安全 API

* 模板注入(SSTI):模板表达式能力收敛、禁 eval、变量白名单

* XXE:禁外部实体、禁 DTD、解析器安全配置

* LDAP/CRLF/Header 注入:严格过滤 `\r\n` 与危险 header 拼接

* 路径注入:path traversal、URL 组合、文件系统 API 是否可逃逸

1.3 Web 安全策略(XSS/CSRF/CORS/CSP/Clickjacking)

* XSS:输出编码(HTML/Attr/JS/URL)、富文本白名单与 sanitizer

* CSRF:token/双提交 cookie、SameSite 策略与跨域场景验证

* CORS:禁止 `*` + `credentials`;Origin 白名单不可被子域/正则绕过

* CSP:nonce/hash;禁 `unsafe-inline`;覆盖第三方脚本策略

* Clickjacking:`frame-ancestors`/X-Frame-Options;敏感操作二次确认

* 重定向:Open Redirect、回跳 URL 白名单与签名

1.4 SSRF 与边界访问控制(SSRF & Egress Control)

* URL allowlist(协议/域名/端口)与 DNS 解析后再校验

* 内网/链路本地(127.0.0.1/169.254/::1)阻断与旁路检测

* DNS rebinding 防护(解析缓存、二次解析、IP pinning)

* HTTP 客户端:禁自动跟随重定向到内网;限制响应大小/时间

* 元数据服务防护(云环境 IMDSv1/IMDSv2)

* 出站访问:代理层 egress policy、最小化外部可达面

1.5 文件与内容处理安全(Files, Archives, Media)

* 上传:MIME 真实性校验(magic bytes)、扩展名双重校验

* 存储:对象存储权限(ACL/临时凭证)、文件名不可控导致覆盖

* 解压:Zip Slip、软链接(Symlink)逃逸、压缩炸弹防护

* 下载:路径穿越、鉴权缺失、内容嗅探(X-Content-Type-Options)

* 图片/音视频:解析器漏洞面(第三方库)、尺寸/帧数/时长限制

* 扫毒:恶意文件检测流程与隔离策略(异步/队列/回调)

1.6 认证与授权模型(AuthN/AuthZ Model)

* 认证:密码策略、MFA、设备/风险登录策略

* 授权:RBAC/ABAC/ACL 是否一致;默认拒绝(deny-by-default)

* 越权(IDOR):资源级鉴权是否在服务端统一校验

* 权限提升:角色变更、管理员接口、内部工具权限隔离

* 多租户:Tenant 上下文来源可信(非请求参数)与全链路透传

* 管理后台:IP allowlist、强 MFA、操作审计与审批流

1.7 会话 / Token / OAuth 安全(Session/JWT/OIDC)

* Cookie:Secure/HttpOnly/SameSite;Domain/Path 作用域最小化

* Session:ID 熵、轮换策略、固定会话攻击(session fixation)

* JWT:强制算法、aud/iss/sub 校验、exp/nbf、jti 防重放

* Token 存储:移动端/前端安全存储;避免 localStorage 裸放敏感 token

* OAuth/OIDC:state/nonce、redirect_uri 严格匹配、PKCE

* 登出与失效:token 吊销/黑名单、refresh token 轮换与泄露处置

1.8 加密与密钥管理(Crypto & Key Management)

* 算法:禁 DES/RC4/MD5/SHA1;密码哈希用 Argon2/bcrypt/scrypt

* 模式:AES 禁 ECB;IV 随机且不重复;AEAD(GCM/ChaCha20-Poly1305)优先

* 随机数:安全场景使用 CSPRNG;种子不可预测

* 密钥:不硬编码;分环境;最小可见;权限分离(读/写/轮换)

* 轮换:rotation、吊销、过期策略;密钥泄露应急预案

* 存储:KMS/Vault/HSM;密钥与数据分离;审计与访问告警

1.9 反序列化与解析差异(Deserialization & Parsing Gaps)

* 禁/审计危险反序列化:Java Serializable、pickle、unserialize、BinaryFormatter

* JSON/YAML:禁危险 tag/类型绑定;限制深度/递归/实体数量防 DoS

* 参数污染:同名参数多次出现的取值规则是否可被利用

* URL/路径解析差异:反代与应用对 `%2f`、`//`、`\`、`@` 不一致导致绕过

* 请求走私(Smuggling):CL/TE 组合、代理链路配置与测试用例

* Header 信任:X-Forwarded-* 来源可信;Host Header 攻击防护

1.10 传输层与边界安全(TLS/Edge Security)

* TLS:禁 TLS1.0/1.1;弱套件禁用;证书链与过期监控

* HSTS:preload 策略评估;HTTPS 强制跳转

* mTLS:服务间认证;证书轮换与吊销;零信任边界

* CDN/反代缓存:含隐私响应禁缓存;Cache-Control/Vary 正确

* WAF/Rate Limit:规则与业务协同;误封/漏放监控

* 边界头:CSP、HSTS、X-Content-Type-Options、Referrer-Policy 完整性

1.11 供应链与构建安全(Supply Chain & Build)

* 依赖锁定:lockfile、私有镜像源、版本漂移审计

* 依赖完整性:hash/签名校验、禁止未审计来源、镜像扫描

* SBOM:生成、存档、与发布版本绑定

* CI/CD:最小权限、机密隔离(token/secret)、流水线不可被 PR 注入

* 制品安全:artifact 签名、可追溯 provenance、不可篡改仓库

* 依赖卫生:未使用依赖清理、循环依赖、依赖树深度与冲突治理

1.12 内部威胁与恶意代码(Insider Threats)

* 后门:隐藏参数/调试开关/特殊账号/硬编码白名单

* 逻辑炸弹:时间触发、特定用户触发、环境变量触发的破坏逻辑

* 数据外流:异常网络请求、可疑上传、暗通道(DNS/日志/埋点)

* 代码审计:高风险目录(auth/payment/admin)强制双人 review

* 敏感操作:审批/四眼原则、break-glass 账号管理

* 前端泄露:源码暴露业务规则、内网拓扑、密钥/endpoint

---

2) 🏗️ 架构与结构(Architecture & Structure)

2.1 领域建模与边界(DDD & Boundaries)

* 限界上下文清晰:跨域依赖是否被治理(避免上帝服务)

* 贫血模型:业务规则是否集中在 Service 导致实体沦为 DTO

* 防腐层(ACL):外部系统变化是否被隔离(适配/映射/容错)

* 领域事件:是否用于解耦;事件语义与幂等设计

* 业务不变量:在领域层强制,而不是散落在 controller

* 聚合边界:跨聚合事务与一致性策略明确

2.2 模块化与依赖治理(Modularity & Dependencies)

* 依赖倒置:高层不依赖底层实现;接口/抽象稳定

* 循环依赖:包/模块/服务之间双向依赖检测与清理

* 共享库:是否演化为“公共大杂烩”;版本兼容策略

* 配置与代码耦合:策略可配置化、避免硬编码分支

* 数据模型耦合:跨模块共用表导致演进受限

* 代码组织:分层清晰(domain/app/infra)与边界 enforcement

2.3 API 契约与版本(API Contract & Versioning)

* 版本:路由/头/字段兼容策略;弃用流程与迁移窗口

* 错误码:可枚举、稳定、可本地化;不可泄露内部细节

* 幂等:创建/扣款/发券等关键接口有幂等键与重试语义

* 兼容:字段新增/可选/默认值策略;向后兼容测试

* Schema:OpenAPI/Proto 的变更审计;客户端生成与一致性

* 契约测试:consumer-driven contract(CDC)或至少回归集覆盖

2.4 数据一致性与事务边界(Consistency & Transactions)

* 事务范围:禁在事务中做 RPC/HTTP;避免大事务

* 隔离级别:读已提交/可重复读/串行化选择有依据

* 写冲突:乐观锁/版本号;重试策略;热点行竞争

* 最终一致:Saga/TCC/Outbox;补偿逻辑可回放

* 去重:消息/事件/回调重复投递可安全处理

* 数据校验:约束(unique/foreign key/check)与业务校验协同

2.5 分布式韧性设计(Resilience in Distributed)

* 超时:层层超时预算;避免无限等待

* 重试:指数退避+抖动;避免放大风暴;仅对可重试错误

* 熔断/隔离:bulkhead、隔离舱;依赖降级策略

* 反压:队列/限流/丢弃策略明确

* 一致性权衡:CAP 取舍可解释;读写路径一致

* 依赖治理:服务发现、限流、灰度与回滚联动

2.6 时间 / ID / 顺序 / 幂等(Time, IDs, Ordering)

* 时间:避免依赖本地时间;时区/闰秒/夏令时处理

* 分布式 ID:雪花算法回拨风险;回拨保护与监控

* 排序与去重:事件顺序保证策略(单分区/序列号/向量时钟)

* 幂等边界:客户端重试、网关重试、队列重投下的一致语义

* 时效:token/验证码/优惠券过期逻辑一致且可测试

* 防重放:签名/时间窗/jti;敏感操作需要 nonce

2.7 遗留系统与演进(Legacy & Evolution)

* 绞杀者模式:新旧并行路由、数据双写/校验计划

* 死代码:不可达分支、注释块、弃用接口清理策略

* 迁移:数据迁移脚本可回滚;灰度校验

* 技术债标注:明确 owner、截止时间、风险等级

* 兼容层:临时适配是否有退出路径

* 观测对齐:迁移期间指标、对账与一致性校验

---

3) 🚀 性能与资源(Performance & Resources)

3.1 数据库与查询(DB Performance)

* 索引:失效场景(%like、or、隐式转换);覆盖索引与回表

* N+1:ORM 预加载/批量查询;分页与排序代价

* 锁:行锁/表锁风险;`SELECT ... FOR UPDATE` 范围最小化

* 大事务:拆分;避免长时间持锁;写热点治理

* 连接:泄露检测;池大小/超时/空闲回收合理

* 可观测:慢查询日志、Explain 计划、回归基线

3.2 缓存策略与一致性(Caching Correctness)

* Key:多租户/权限维度纳入 key;避免串数据

* 穿透/击穿/雪崩:空值缓存、互斥锁/单飞、分片过期

* 一致性:失效策略(write-through/around/back);延迟双删与补偿

* 热点:热点 key 限流/拆 key/本地缓存与一致性权衡

* 安全:敏感响应禁缓存;Vary/Cache-Control 正确

* 回源保护:缓存未命中时的背压与降级

3.3 内存 / GC / 泄露(Memory & GC)

* 泄露:静态集合只增不减;监听器/回调未解绑

* ThreadLocal:使用后清理;线程池复用导致泄露

* 大对象:频繁创建导致 Full GC;对象池是否值得且安全

* 堆外:DirectBuffer/Netty 引用计数释放;OOM 风险监控

* 序列化:大 payload 复制次数;零拷贝可行性

* 基线:内存曲线、GC pause、泄露回归测试

3.4 网络 / IO / 序列化(Network & IO)

* 阻塞 IO:高并发下误用;线程模型与队列堆积

* 连接池:超时/重试/空闲探测;半开连接处理

* 序列化:JSON 过大;二进制协议(Proto/Avro)评估

* 压缩:gzip/br 选择;压缩炸弹风险与限制

* 限制:请求/响应大小、流式处理、分块传输

* 可靠性:幂等重试与超时预算协同

3.5 并发高级问题(Concurrency Advanced)

* 竞态:共享状态、非原子复合操作、可见性(volatile/内存屏障)

* 死锁:锁顺序、锁粒度、超时与诊断

* 伪共享:热点变量同 cache line;填充/结构拆分

* ABA:CAS 相关数据结构是否需要版本戳/标记引用

* 饥饿:线程优先级/队列策略导致长期饥饿

* 无锁结构:正确性证明/测试;回退策略

3.6 资源池 / 限流 / 背压(Resource Control)

* 线程池:队列长度、拒绝策略、阻塞任务隔离

* 连接池:上限与告警;突增时的防雪崩策略

* 限流:用户/IP/租户/接口维度;突发与平滑策略

* 背压:队列溢出策略(丢弃/降级/同步阻塞)明确

* 批处理:批大小、超时、部分失败重试策略

* 隔离:关键链路与非关键链路资源隔离(bulkhead)

3.7 成本与容量(Cost & Capacity)

* 配额:CPU/内存/带宽/IO 限额;避免无上限增长

* 云成本:日志保留、对象存储生命周期、闲置资源清理

* 热点:昂贵接口(搜索/导出/推理)配额与计费钩子

* 伸缩:水平/垂直策略与冷启动成本评估

* 基准:性能基线(p95/p99)与回归门禁

* 容量规划:峰值、突发、灾备容量与演练

---

4) 💎 代码质量与规范(Quality & Standards)

4.1 认知复杂度与可读性(Cognitive Complexity)

* 嵌套深度控制(>3 层警戒);早返回与拆分

* 复杂布尔表达式拆解;命名中间变量表达意图

* 隐式行为减少:魔术方法/反射/动态注入可读性评估

* 副作用:函数是否纯;隐藏 IO/全局状态读取

* 可维护性:单函数职责清晰;圈复杂度/认知复杂度门禁

* 可审计性:关键路径易追踪(不要“跳来跳去”)

4.2 命名 / 语义 / 一致性(Naming & Semantics)

* 动词一致:get/fetch/retrieve;create/add/insert 语义统一

* 禁“泛名”:data/obj/tmp/flag;布尔命名可读(is/has/can)

* 领域词汇:术语表一致;避免同义词混用

* 拼写:错拼导致 bug(配置键/字段名)

* 错误命名:变量与单位(ms/s、bytes/KB)明确

* API 字段:命名风格统一(snake/camel)与兼容策略

4.3 错误处理与异常体系(Error Handling)

* 禁吞异常:空 catch;必须记录或转译

* 异常粒度:避免抛泛化 Exception;区分可重试与不可重试

* 错误上下文:包含 requestId/traceId/关键参数(脱敏后)

* 失败策略:fail-closed vs fail-open 明确且一致

* 重试协同:错误码与重试策略对齐(别“盲重试”)

* 回滚:部分失败的补偿与一致性保证

4.4 防御性编程与不变量(Defensive Programming)

* 前置条件:assert/guard;不满足立即失败并告警

* 不变量:核心状态机/金额/库存等不可破坏

* 降级:依赖异常时保证安全默认值(不越权、不乱扣款)

* 外部返回:空/范围/签名/时间窗校验;不可盲信

* 输入输出:边界值测试与 fuzz 思路覆盖

* 恶意路径:异常路径也要释放资源与记录证据

4.5 技术债与成熟度(Maturity & Hidden Debt)

* TODO/FIXME/HACK:必须有 owner/截止日期/风险级别

* Feature Flag:开关治理(默认值、过期清理、灰度策略)

* 实验代码:标记范围、隔离路径、禁入主干或明确退出

* Dead Code:静态分析+运行覆盖双证据;删除流程

* 依赖债:版本落后、弃用 API、兼容层膨胀

* 复制粘贴:临时补丁扩散;修复应回到抽象层

4.6 注释 / 文档 / 规范化输出(Docs & Standards)

* 注释腐烂:与代码不一致必须更新或删除

* 注释写 Why:解释权衡、约束、陷阱与不变量

* 公共接口:docstring/README/OpenAPI 与实现一致

* 规范:lint/format/commit message/PR 模板落地

* 变更日志:breaking change 可追溯

* 设计记录:ADR(Architecture Decision Record)保存关键决策

---

5) 🛠️ 运维与工程化(DevOps & Engineering)

5.1 可观测性三件套(Logs/Metrics/Traces)

* Trace:全链路 traceId 贯穿(入口→DB→MQ→下游)

* Logs:结构化日志;关键事件(登录/支付/权限变更)可检索

* Metrics:SLO 指标(成功率/延迟/饱和度)与分位数

* 告警:降噪(去抖/聚合);与 runbook 绑定

* 采样:高流量采样策略与回放能力

* 诊断:pprof/heap dump/线程栈采集流程可用

5.2 观测数据安全(Logging/Metric Security)

* 脱敏:Authorization/cookie/token/PII/密钥不落日志

* 日志注入:换行/控制字符过滤;避免伪造日志事件

* 指标高基数:禁止 userId/orderId 做 label;成本与可用性风险

* Trace 泄露:span 属性中的敏感字段清理

* 审计日志:不可篡改、可追溯、访问受控

* 数据留存:按合规设置保留期与删除策略

5.3 配置管理与环境一致性(Configuration)

* 外部化:配置不硬编码;密钥不进 repo

* 配置漂移:dev/stage/prod 差异可视化与审计

* 默认值:缺配置时安全默认(fail-closed)

* 动态配置:热更新、回滚、灰度;变更审计

* 特性开关:与配置系统一致;禁“暗开关”

* 多环境:域名、回调地址、第三方 key 严格分离

5.4 CI/CD 与质量门禁(Quality Gates)

* SAST:静态扫描规则集;误报治理;关键目录强规则

* SCA:依赖漏洞+许可扫描;升级策略与例外流程

* DAST/IAST:关键接口动态扫描;回归进流水线

* 测试门禁:单测/集成/E2E;覆盖率与关键路径覆盖

* 性能门禁:基准压测回归(p95/p99)

* 供应链门禁:SBOM、artifact 签名、provenance 校验

5.5 部署发布与回滚(Release & Rollback)

* 蓝绿/金丝雀:指标驱动自动回滚;灰度人群可控

* 版本兼容:滚动升级期间的双版本兼容(DB schema/消息)

* 数据迁移:向前/向后兼容;回滚方案明确

* 变更风险:发布窗口、冻结策略、紧急发布流程

* 运行手册:演练与故障处理(runbook)

* 依赖变更:第三方变更监测与降级开关

5.6 IaC / K8s / 运行安全(IaC & Runtime Security)

* 资源限制:requests/limits;避免 OOM/抖动

* 权限:RBAC 最小权限;禁特权容器;capabilities 收敛

* 网络策略:namespace/服务间访问控制;egress 限制

* 镜像:来源可信、签名验证、漏洞扫描、不可变 tag

* Secret:避免环境变量泄露;挂载权限与审计

* 云资源:存储生命周期、日志保留、公开权限误配扫描

---

6) ⚖️ 业务与合规深水区(Business & Compliance)

6.1 数据隐私与权利实现(GDPR/CCPA 等)

* PII 识别:分类分级;最小化采集

* 被遗忘权:彻底删除(主表/索引/缓存/备份策略说明)

* 数据导出权:可用格式、鉴权、速率限制与审计

* 数据驻留:跨境传输控制;区域路由与配置

* 同意管理:cookie/tracking opt-out 尊重与可验证

* 数据保留:到期自动清理;例外留存合规依据

6.2 法律 / 许可证 / 出口管制(Legal & License)

* 开源协议:GPL/AGPL 传染风险;依赖许可证冲突

* 第三方代码:版权声明、NOTICE、来源可追溯

* 加密合规:目标市场限制(出口/进口)评估与记录

* 合同约束:第三方 API 使用条款(数据用途/存储期限)

* 日志与监控:是否触碰隐私/劳动法等要求

* 企业政策:安全基线、密码策略、审计要求落地

6.3 监管审计与留存(Regulatory & Auditability)

* 审计日志:关键操作(权限/资金/配置)可追溯、不可抵赖

* 变更追踪:代码/配置/数据迁移与审批链闭环

* 留存策略:保留期、归档、可检索性与访问控制

* 报表一致:监管报送口径与业务口径一致性验证

* 对账:资金/库存/积分/账务的日终对账与差异处理

* 访问审计:谁看了什么数据(敏感数据访问日志)

6.4 业务攻击面与反作弊(Abuse/Fraud/Logic Attacks)

* 账户枚举:登录/注册/找回密码错误提示不泄露存在性

* 爆破/撞库:速率限制、验证码策略、MFA 触发与风控联动

* 短信/邮件轰炸:冷却、配额、黑名单、成本护栏

* 薅羊毛:券/积分/返现幂等、并发超卖、重复领取防护

* 客户端篡改:关键校验在服务端;签名/时间窗/nonce 防重放

* 多租户/权限:Tenant 隔离 + IDOR 专项(API/DB/缓存/日志)

---

7) 🔮 新兴技术与特定场景(Emerging & Specialized)

7.1 AI / LLM 应用与 RAG 安全(LLM Ops + RAG)

* Prompt 注入/Jailbreak:系统指令隔离;拒绝策略与审计

* 工具调用:能力 allowlist、最小权限、敏感工具需二次确认/审批

* 输出校验:schema 验证、策略过滤、危险指令拦截(SQL/命令/转账)

* 数据泄露:PII/机密过滤后再发外部模型;日志不记录原 prompt

* RAG 投毒/检索注入:知识库来源可信;抓取净化;检索结果指令隔离

* 成本护栏:token 配额、超限熔断、缓存与批处理;模型回退策略

7.2 Web3 / 智能合约安全(Smart Contract)

* 重入:Checks-Effects-Interactions;reentrancy guard

* 权限:owner/role 管理;初始化/升级权限不可被夺取

* 升级代理:存储布局冲突;initializer 多次调用;回滚策略

* 预言机:操纵防护(TWAP/多源);延迟与异常价格处理

* 整数与精度:溢出/下溢;decimal 换算一致

* 经济攻击:闪电贷/MEV 影响;关键参数上限与风控

7.3 端侧与实时(Frontend / Mobile / Realtime)

* 前端安全:CSP 落地、XSS 防护、Prototype Pollution、依赖投毒

* SSR/Hydration:不一致导致逻辑漏洞/闪烁;敏感状态不在 HTML 泄露

* Bundle:未 tree-shaking 巨库;source map 外泄;构建产物签名

* 移动权限:最小权限;敏感数据安全存储;越狱/root 检测策略

* 实时连接:WebSocket 鉴权、心跳、断线重连风暴、消息顺序/去重

* 性能体验:首屏、重排重绘、离线/弱网策略与降级

---

附:落地执行的“3+1”最小化打法

* Level 1 自动化(覆盖 40%+):SAST + SCA + Secret Scan + IaC Scan + 基础 DAST

* Level 2 核心路径走查(覆盖 1/6/4):资金/隐私/权限/管理后台/导出/搜索/推理接口

* Level 3 架构专项(覆盖 2/3/5):一致性/事务/分布式韧性/容量与成本/发布回滚

* +1 探索性对抗:请求走私、解析差异绕过、滥用薅羊毛链路、RAG 投毒与工具越权

中文

0cat retweetledi

别再用眼睛去盯着那几万行压缩过的 JavaScript 代码看了,这是一个专为 Burp Suite 开发的扩展插件,主要用于对 JavaScript 文件进行静态分析。

在尽可能减少“噪音”(误报和无关信息)的前提下,从 JS 文件中提取有价值的敏感信息,以确保分析结果的准确性。

github.com/jenish-sojitra…

中文

2025年最后一天了,把博客装修了一下:gh0st.cn,顺便前几天发了篇文章《黑盒视角下的 WebView 漏洞面探索》:gh0st.cn/archives/2025-…

中文

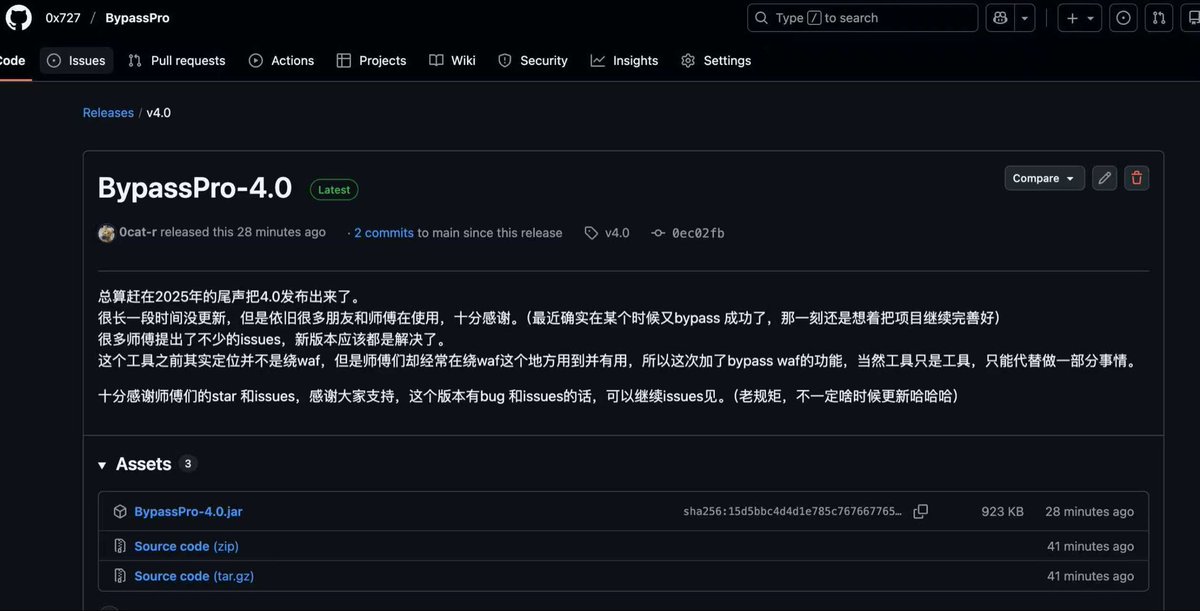

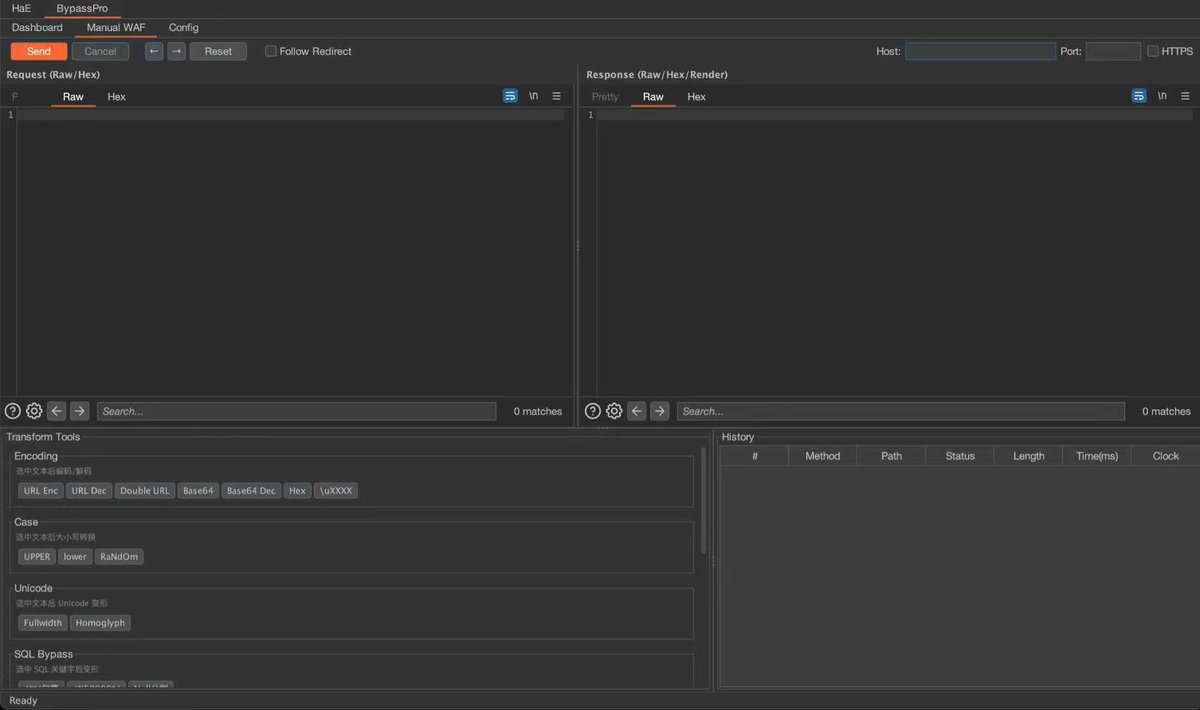

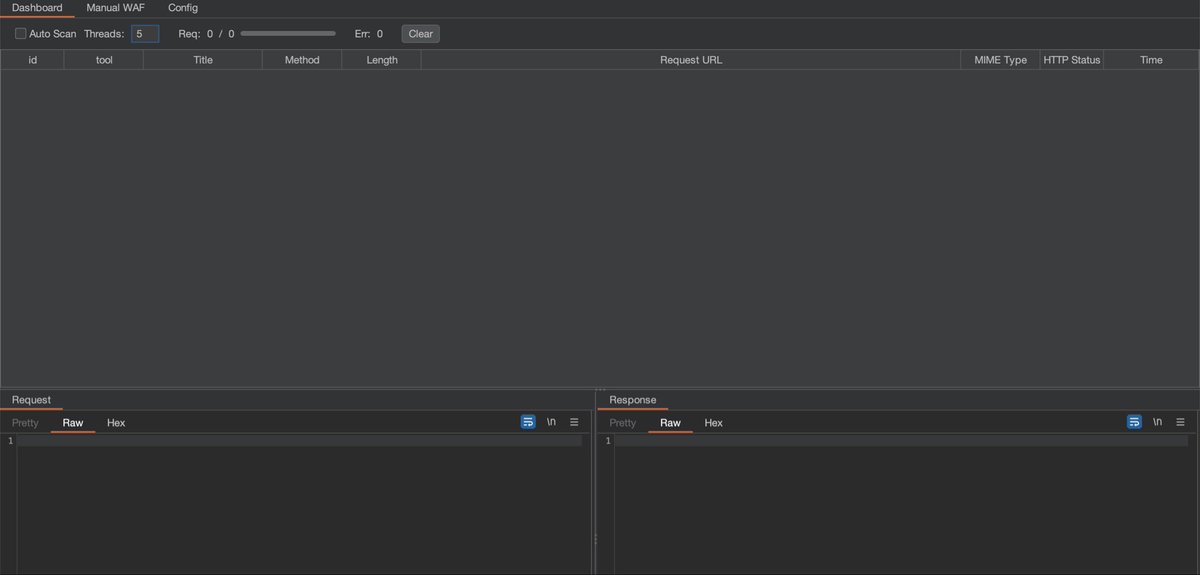

0cat retweetledi

从0到1全面认识漏洞测试工具 MaR——这是继 HaE、CaA 之后,第三个基于 Burp Suite 平台开发的网络安全辅助型项目,延续了 HaE 与 CaA 一贯的友好交互体验与家族化设计理念。

MaR 1.0正式发布:github.com/gh0stkey/MaR/r…

项目介绍与使用视频:

bilibili.com/video/BV1JyqHB…

中文

0cat retweetledi

This is the most reliable public detection (at this time) to indicate whether a machine is actually exploitable to CVE-2025-55182 / React2Shell without invoking the RCE and limited FP's.

it triggers an internal error and validates the vulnerable version

cloud.projectdiscovery.io/library/CVE-20…

English