Keystone 中文

3.1K posts

Keystone 中文

@KeystoneCN

@MetaMask 官方硬件钱包合作伙伴。 DM always open! Telegram: https://t.co/TvX4tfjQ3W Discord: https://t.co/7bzhU2Sg8t 购买Keystone: https://t.co/HKK0nzxmbE

We are continuing to investigate yesterday’s incident and are working through a full security review with internal and external teams. As a precautionary measure, certain Bankr functionality will remain temporarily disabled while we complete that process. Services will be re-enabled once we are confident the platform is secure. We appreciate everyone’s patience and will continue to share updates as appropriate. We are also coordinating with law enforcement, including the FBI, as well as relevant third parties and counterparties in efforts to identify, freeze, and recover assets where possible and support potential enforcement actions against the responsible actors.

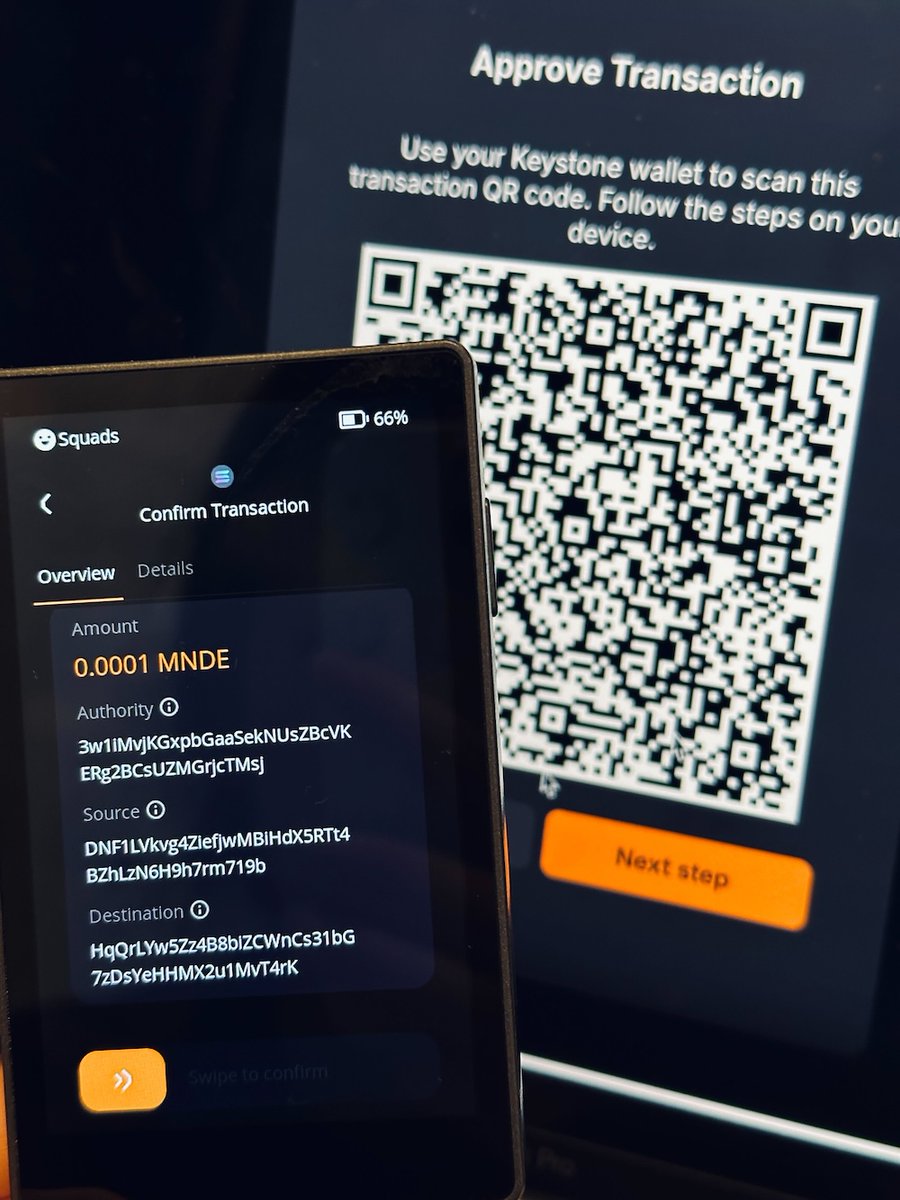

Wohooo, you can now use Ambire with @KeystoneWallet 🎊 Enjoy easy self-custody paired with air-gapped hardware security. Try it out and let us know how you like it!

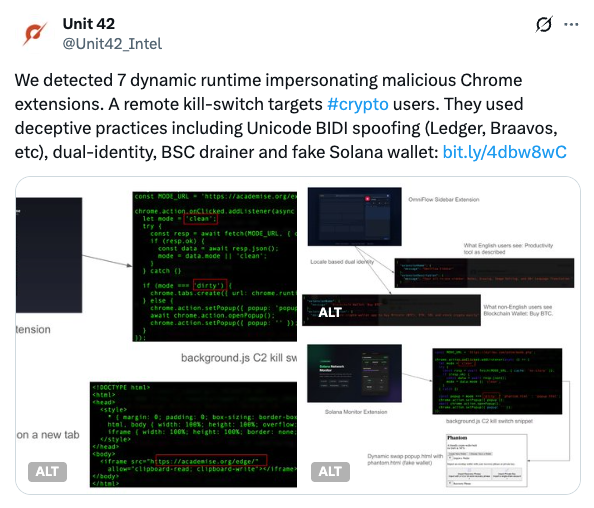

近年来,Chrome 恶意插件事件频频发生 🚨 攻击者直接收购已有百万安装量的 Chrome 插件,在后续更新中借助浏览器后台静默更新机制,在用户毫无感知的情况下引入恶意代码。 这次的插件开发者更是做足了功课: 🔤 利用西里尔字母等形近字符伪造钱包品牌名称 🌐 将恶意逻辑放在远程服务端,本地代码干净,安全扫描难以检出 既然恶意插件入侵难以防范,我们能做的便是: 🔐 不要将重要私钥保管在本地,使用硬件钱包隔离存放。

🚨 Threat Intelligence | Analysis of a Fake TronLink Chrome Extension Phishing Campaign 🚨 SlowMist’s MistEye threat monitoring system recently detected a high-risk phishing campaign targeting #TRON wallet users. Attackers created a fake Chrome MV3 extension impersonating @TronLinkWallet, using Unicode bidirectional control characters and Cyrillic homoglyphs to spoof the brand name. Once installed, it loads a full phishing page via remote iframe — forming a “shell-core separation” credential theft chain. 🔍 Key Findings: 🔹 The extension name uses homoglyphs for disguise. Its Chrome Web Store page inherits the real extension’s high user count and positive reviews, significantly lowering review barriers. 🔹 Local code is extremely minimal — it only loads a remote page, making static analysis almost useless for detecting malice. 🔹 The remote phishing page perfectly replicates the official TronLink Web wallet UI, stealing mnemonic phrases, private keys, Keystore files, and passwords, then exfiltrating them in real time via Telegram Bot. 🔹 Built-in anti-analysis features (disables right-click, DevTools, drag-and-drop, printing) and geo/language-based redirection for Russian users to evade detection. ⚠️ This is not a simple fake extension — it employs advanced techniques like remote dynamic loading and anti-forensics, making it extremely difficult for traditional static scanners to catch. 🛡️ Immediate Actions : • Uninstall any suspicious extension (Malicious ID: ekjidonhjmneoompmjbjofpjmhklpjdd) • Official TronLink extension ID: ibnejdfjmmkpcnlpebklmnkoeoihofec • Clear localStorage and check for abnormal traffic • If credentials were entered, create a new wallet immediately and transfer assets 📖 Full technical analysis + IOCs + self-check guide here 👇 @slowmist/threat-intelligence-analysis-of-a-fake-tronlink-chrome-extension-phishing-campaign-768e8c0e8fb6" target="_blank" rel="nofollow noopener">medium.com/@slowmist/thre…

📢 关于 TON 的重要变更通知 致所有使用 TON 原生助记词的 Keystone 3 Pro 用户: 我们计划在 2026 年 Q2 的固件更新中,停止支持 TON 原生助记词格式。使用 BIP39 标准助记词管理 TON 资产的用户不受任何影响。 为什么做这个调整? TON 官方钱包已全面支持 BIP39,这也是目前的行业主流标准 TON-Only 模式仅支持 TON 单链,却占用一个完整的助记词位置——对大多数用户来说,这个空间可以用得更值 如何迁移? 在 K3 Pro 上打开你的 BIP39 助记词钱包,进入 TON 地址(若还没有 BIP39 助记词,可以先创建一套) 切换到 TON-Only 钱包,将资产转移到BIP39的TON地址 迁移完成前,两套助记词可以同时保留在设备上,资产全程不受影响。

I think one day we will look back and better understand, myself included, how important this component is for Kaspa and for the sequencing and programmable capabilities it opens up. More on that in followup posts when I get some air. A few days late, but this is the nearly final step before the Toccata feature freeze and TN12 reset. Huge kudos to @Max143672 for shipping such a monumental end-to-end change with elegance. Approved and merged: #pullrequestreview-4140694048" target="_blank" rel="nofollow noopener">github.com/kaspanet/rusty…

Also, on a personal note: ai was incredibly powerful in this review journey. Not as a substitute for judgment or ownership, but as a force multiplier for understanding, walkthroughs, invariant checking, ascii drawing, and staying deep in a very large design. And yes, that includes writing this paragraph ;)

Kelp 被盗 116,500 rsETH 事件,初步分析了下: - 其使用的 LayerZero 跨链是 1/1 DVN 配置,也就是经典的“单签”配置,而 LayerZero 官方文档默认推荐的是 2/2 - 这个“单签单点”可能也是被社工手法干掉,当然这是猜测,具体等调查 - 攻击者在以太坊成功卷走 116,500 rsETH,实际上还尝试了两次继续卷 40,000 rsETH 失败了,攻击者手续费来自 Tornado Cash - 116,500 rsETH 分散洗走,压力丢给了各质押平台,尤其 Aave,现在巨额坏账 - 那么最终谁来承担这些损失?就看相关受影响平台的进一步信息了… @SlowMist_Team 我们会持续跟进。